Compartilhe

- Gerar link

- X

- Outros aplicativos

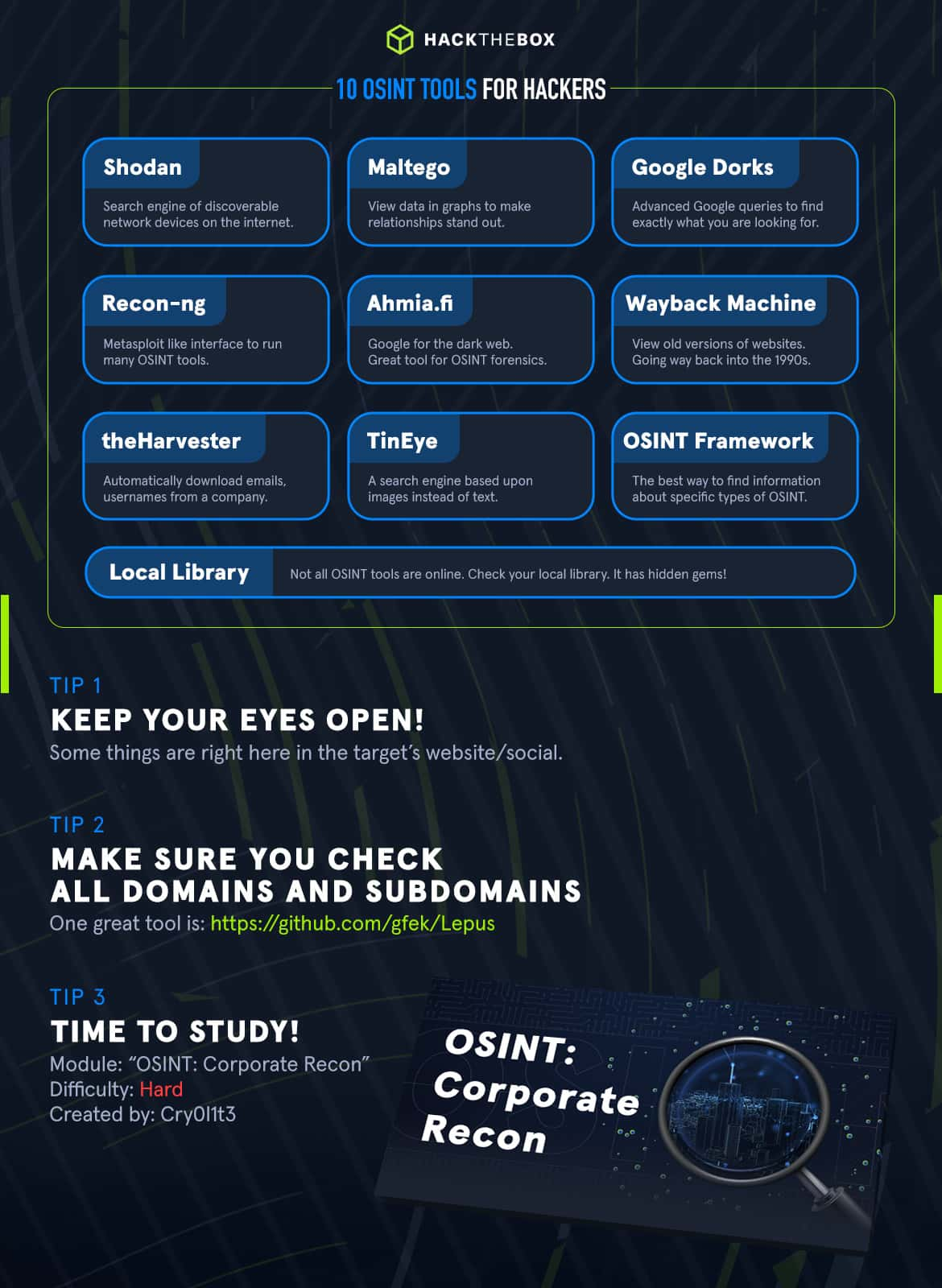

10 OSINT tools hackers need to know about

10 ferramentas OSINT que os hackers precisam conhecer

A inteligência de código aberto é uma tarefa vital tanto para a equipe vermelha quanto para a equipe azul. Aqui estão algumas das ferramentas OSINT mais úteis.

Kim Crawley, 15 de dezembro de 2021

OSINT significa “inteligência de código aberto”. Trata-se de encontrar informações que você pode acessar legalmente, por meios legais. O OSINT é feito principalmente online, mas também pode ser feito offline. Os pentesters usam o OSINT para pesquisar seus alvos, e os especialistas em inteligência de ameaças usam o OSINT para aprender sobre ameaças cibernéticas. OSINT é uma ferramenta importante tanto para a equipe vermelha quanto para a equipe azul.

Aqui estão algumas das ferramentas mais populares para OSINT. Você vai se surpreender com todas as informações que você pode encontrar!

Shodan

Shodan é um mecanismo de busca de dispositivos de rede detectáveis na Internet, como servidores e dispositivos IoT. Por detectável, quero dizer acessível publicamente. É possível colocar um servidor, periférico de IoT ou dispositivo de rede na Internet e configurá-lo para ser relativamente privado e difícil de imprimir. Mas se um dispositivo estiver conectado à Internet sem uma configuração de segurança cuidadosa, você provavelmente poderá encontrá-lo através do Shodan com a consulta de pesquisa correta!

Usar o Shodan sem uma conta paga retornará um número muito limitado de resultados de pesquisa. As contas pagas são muito mais úteis se o tipo de pesquisa cibernética OSINT que você faz exigir a descoberta de servidores, dispositivos de rede e periféricos de IoT (como câmeras). Existem diferentes taxas mensais de serviço, dependendo se você é um freelancer, uma pequena empresa ou uma corporação.

Malta

O Maltego é executado como um aplicativo dedicado para desktops Windows, Mac e Linux, que dá aos usuários acesso a uma ampla variedade de fontes de dados para fins de OSINT, pesquisa jornalística e fins forenses. Existem mais de 58 fontes de dados em Maltego até o momento, que incluem geocodificação do Google Maps, AlienVault OTX, ATII Hades Darkweb Intelligence, Blockchain.info, Crowdstrike, VirusTotal, entre muitos outros. Espero que o número de fontes de dados integradas ao Transform Hub da Maltego só cresça com o tempo.

O valor que a Maltego oferece aos pesquisadores não está apenas em sua vasta coleção de fontes de dados, mas também em como sua plataforma pode mostrar aos usuários padrões e tendências em dados por meio de visualização altamente personalizável. Até um milhão de entidades podem ser plotadas nos gráficos que o Maltego pode gerar.

Claro, poder aproveitar todos os recursos do Maltego não é gratuito, embora eles permitam que você faça uma demonstração antes de decidir se inscrever para uma assinatura. Mas se você não quiser pagar por uma assinatura, o Maltego Community Edition gratuito ainda pode ser muito útil.

Google Dorks

O Google Dorks não é um aplicativo próprio. Em vez disso, é uma técnica para usar o mesmo mecanismo de pesquisa do Google que todo mundo na internet usa todos os dias. Não procure um aplicativo oficial do Google Dorks, ele não existe! Mas existem desenvolvedores que desenvolveram ferramentas de software de código aberto para o Google Dorking que você pode experimentar, como Pagodo e GoogleDorker .

Uma estratégia típica do Google Dorking começa com o uso de consultas de pesquisa mais simples e depois passa para consultas mais complexas. A maioria dos leigos digita apenas sequências de palavras na pesquisa do Google, como “Tempo de Toronto” ou “Casamento de Kim Kardashian”. Mas há vários operadores de pesquisa que podem ser usados na pesquisa do Google que podem retornar resultados mais direcionados. Por exemplo, você pode tentar “site:hackthebox.com” para pesquisar em nosso site especificamente ou usar aspas em torno de um termo de pesquisa para retornar apenas resultados que usem esse termo de pesquisa exato. O Google fornece uma lista de dicas para refinar suas pesquisas no Google aqui .

Muitos sites são configurados muito mal quando se trata de segurança cibernética. Os bots do rastreador da web do Google viajam tanto da web quanto têm acesso para explorar. Portanto, o Google Dorking pode ser uma técnica para encontrar dados como endereços de e-mail, logins e identificadores financeiros que não foram devidamente protegidos.

Aqui está um ótimo vídeo que encontrei do Hak5 para você começar sua jornada no Google Dorking.

Recon-ng

Recon-ng é uma ferramenta de reconhecimento web de código aberto. Seu poder é amplificado pelos módulos que você pode instalar com ele. Se você usar o Recon-ng com eficiência, poderá economizar muito tempo em sua pesquisa on-line do OSINT.

O Recon-ng pode ser executado a partir da linha de comando. Se você quiser tornar o Recon-ng útil para seus propósitos, escolha a opção Marketplace no menu principal e explore o que está disponível. Há um grande número de módulos que você pode experimentar, com mais sendo aprimorados e adicionados o tempo todo.

Se você se sente confortável na linha de comando e deseja tornar seu OSINT muito mais eficiente, o Recon-ng pode se tornar uma de suas ferramentas favoritas.

Ahmia.fi

Ahmia.fi é um mecanismo de busca específico para encontrar sites na Rede Tor, embora o próprio mecanismo de busca seja acessível na “clearnet”. Mas você precisará do navegador Tor para abrir os resultados de pesquisa do Tor.

Muitos mercados e fóruns da dark web estão na rede Tor, portanto, o uso eficaz do mecanismo de pesquisa Ahmia.fi pode ser uma ótima ferramenta para o seu trabalho forense OSINT.

Máquina de retorno

Onde as páginas da web antigas vão morrer? O Wayback Machine é um mecanismo de pesquisa com mais de 632 bilhões de páginas da Web e em crescimento, muitos dos anos 90.

O Archive.org está usando o Wayback Machine para arquivar o máximo possível da web. Você também pode usar o site deles para arquivar manualmente as páginas da Web atualmente online. Se e quando páginas da Web, sites e servidores da Web forem removidos ou ficarem offline, uma cópia arquivada poderá ser encontrada por meio do Wayback Machine.

Encontrei pessoalmente páginas da Web arquivadas de 1994 a 2021 por meio dessa ferramenta. E o que é muito legal é que normalmente você pode usar links nas páginas arquivadas para acessar os arquivos dessas outras páginas.

As páginas da Web podem ter desaparecido, mas não são esquecidas!

theHarvester

theHarvester é outra ferramenta útil de reconhecimento de código aberto que você pode instalar do GitHub. Ele pode ser usado para adquirir endereços de e-mail, hosts, subdomínios, nomes de funcionários e portas de Internet abertas de várias fontes públicas, como mecanismos de pesquisa, servidores de chave PGP e Shodan. É incrível a quantidade de informações úteis que as pessoas deixam online sem protegê-las adequadamente!

Quando o Harvester está instalado, você pode facilmente executar o aplicativo a partir de sua linha de comando. Há um conjunto especialmente rico de opções para explorar dados em servidores DNS. Os servidores DNS têm todos os tipos de informações muito úteis porque vinculam nomes de domínio a endereços IP específicos.

Algumas das minhas fontes de dados favoritas que você pode explorar com o Harvester incluem LinkedIn, Bing, Google e VirusTotal.

TinEye

TinEye é uma ferramenta poderosa para pesquisar imagens online. Se você tiver uma imagem em seu dispositivo local, poderá carregá-la no TinEye e ver se e como essa imagem está sendo usada na web.

Um caso de uso óbvio seria se você tivesse uma foto de alguém de quem não conhece a identidade e deseja descobrir quem é. Mas existem muitos outros casos de uso, como “onde esta foto foi tirada?” ou "de qual aplicativo esta é uma captura de tela?"

Por outro lado, se você tiver o URL de uma imagem que está na web, também poderá realizar pesquisas dessa maneira.

TinEye também é útil para manter sua privacidade. Por exemplo, provavelmente é uma boa ideia proteger a privacidade de seus filhos. TinEye pode alertá-lo sobre se e quando as fotos de seus filhos estão sendo compartilhadas online. Há muito mais casos de uso para o TinEye do que tenho espaço para cobrir aqui. Como pesquisador da OSINT, sinta-se à vontade para usar sua imaginação.

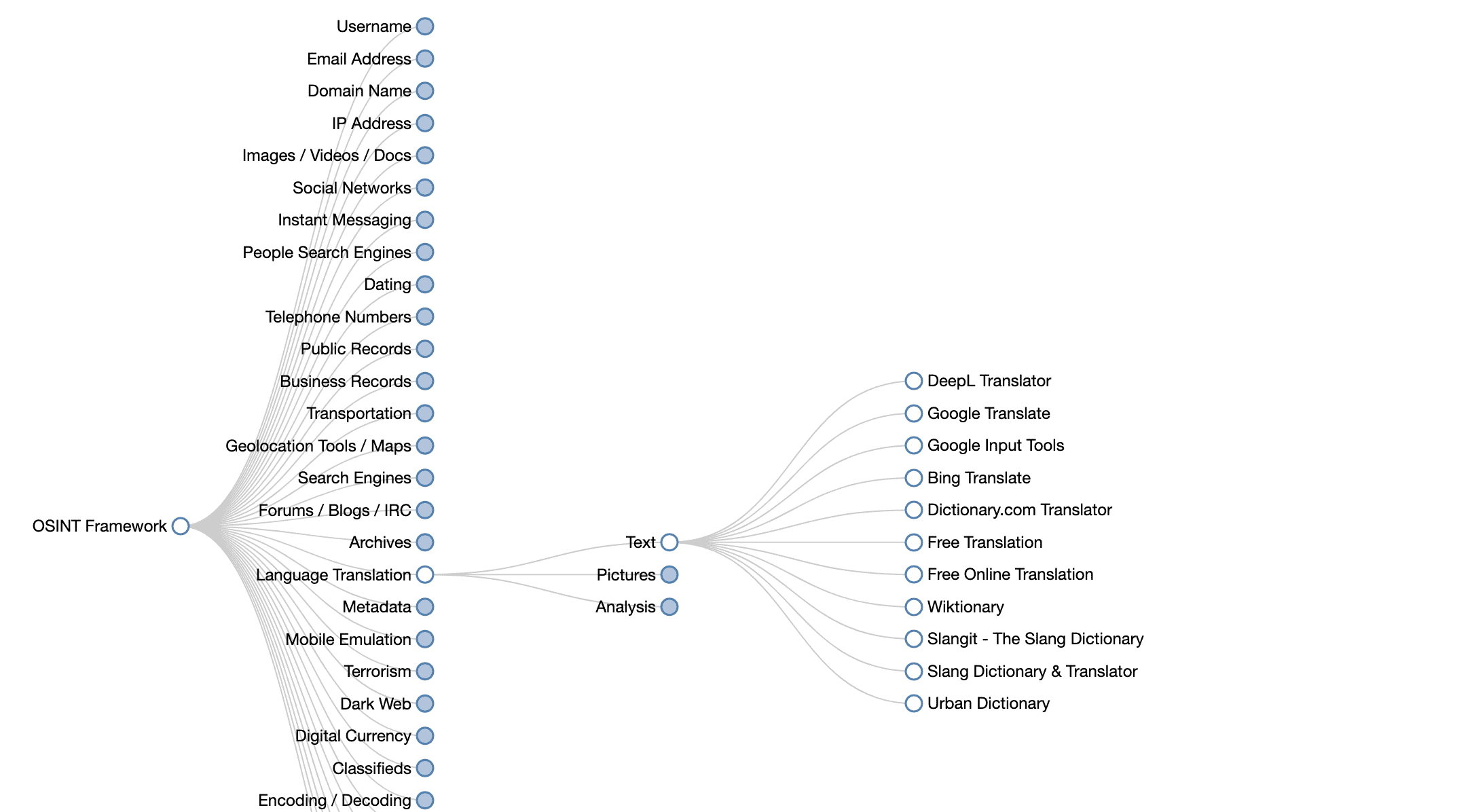

Estrutura OSINT

O OSINT Framework é o aplicativo da Web perfeito se você não tiver certeza de quais fontes de dados OSINT precisará usar para encontrar as informações desejadas. Portanto, o OSINT Framework apresenta uma enorme árvore de fontes de dados potenciais que você pode explorar.

Você deseja análise de arquivos maliciosos, nomes de usuários, geolocalizações, endereços IP, nomes de domínio, IRC, Dark Web, metadados, informações de ameaças, números de telefone ou possivelmente outra coisa? Continue clicando na árvore até encontrar a fonte que você precisa.

O OSINT Framework pode ser seu primeiro passo em todo o seu trabalho OSINT!

Sua biblioteca local

Nem todo OSINT está online. A melhor fonte absoluta de dados offline é sua biblioteca local. Você pode ter que ir fisicamente até lá, ou o site da sua biblioteca pode ajudá-lo a encontrar as informações que você está procurando diretamente.

Pense nos milhões e milhões de livros que nunca foram digitalizados. O mesmo vale para revistas, jornais e dados antiquados, como diretórios de números de telefone de Páginas Amarelas e Páginas Brancas.

Em algumas bibliotecas, encontrei até mapas de lugares muito antigos, do jeito que eram em 1900 ou antes.

Seu bibliotecário é um especialista em pesquisa offline e terá prazer em ajudá-lo com seu OSINT offline.

OSINT e Hack The Box

Leia mais sobre OSINT em nosso blog. Confira O que é OSINT ? e Entre na pesquisa cibernética OSINT com a HTB Academy .

Compartilhar artigo

Postagens mais visitadas

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

OSINT APLICADO À GOVERNANÇA

- Gerar link

- X

- Outros aplicativos

Alto desempenho cognitivo.

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário