Compartilhe

- Gerar link

- X

- Outros aplicativos

fantoches de osint

Uma espiada nos bastidores: como as contas de fantoches são usadas no OSINT?

Como usar um 'fantoche de meia' pode ajudar na coleta de inteligência de código aberto, ao mesmo tempo em que isola o 'titereiro' dos riscos

11 de janeiro de 2024 • 4 min de leitura

Na vastidão incalculável de informações e comunicações online, a capacidade de encontrar o sinal no ruído e discernir a autenticidade dos dados e suas fontes se torna cada vez mais crítica.

Já analisamos anteriormente a mecânica da inteligência de código aberto (OSINT), a prática de coletar e analisar informações disponíveis publicamente para fins investigativos e, especialmente, como os defensores cibernéticos podem usá-la para ficar um passo à frente dos invasores.

Neste artigo, vamos nos concentrar em uma ferramenta comumente usada em OSINT: as chamadas contas de fantoches, como elas são criadas e usadas, juntamente com os riscos que seu uso pode acarretar.

O que são fantoches de meia?

Simplificando, contas de fantoches de meia são identidades fictícias que fornecem anonimato aos seus mestres enquanto usam plataformas de mídia social, fóruns de discussão, e-mail e outros serviços online. Elas podem ser aproveitadas para investigações OSINT para avaliar ameaças cibernéticas emergentes, reunir informações sobre fraudes online, abusos e outras atividades ilícitas e coletar evidências de tais irregularidades, rastrear ideologias extremistas ou obter outros insights sobre tendências ou questões específicas.

As informações coletadas por essas contas de pesquisa geralmente vão mais fundo do que as informações prontamente divulgadas e podem exigir o estabelecimento de relacionamentos com outras pessoas. As entidades que alavancam essas contas abrangem toda a gama e vão desde agentes da lei, investigadores particulares e jornalistas até analistas de inteligência, defensores de rede e outros profissionais de segurança, incluindo esforços voltados para detectar e mitigar ameaças potenciais.

LEITURA RELACIONADA: 5 ferramentas OSINT gratuitas para mídias sociais

Por outro lado, essas personas falsas também podem ser implantadas para fazer o que atores maliciosos querem, que podem usar fantoches de meia para ajudar a espalhar spam ou extrair informações ou manipular seus alvos. Essas contas também são frequentemente usadas em esforços de desinformação para ajudar a direcionar discussões em uma direção específica, amplificar narrativas falsas, moldar o discurso público e, finalmente, influenciar opiniões sobre uma questão social mais ampla ou uma organização.

Fantoches de meia em OSINT

As contas de fantoches de meia permitem que os praticantes de OSINT se misturem em comunidades online e coletem informações sem revelar sua verdadeira identidade e sem medo de represálias, especialmente quando sua segurança pessoal pode ser colocada em risco. Eles podem fornecer aos seus “marionetistas” acesso a grupos fechados ou privados que, de outra forma, seriam inacessíveis a observadores externos.

A criação de fantoches exige uma boa quantidade de planejamento estratégico que considere variáveis como a escolha de plataformas que abrigam a maior quantidade de informações sobre os alvos, até a reflexão e a prática de medidas adequadas de segurança operacional.

Para evitar a divulgação do verdadeiro endereço IP do proprietário e por outros motivos de segurança operacional, essas contas são frequentemente usadas em conjunto com ferramentas como redes privadas virtuais (VPNs), Tor (especialmente ao acessar a dark web ) e serviços de proxy ou, quando seu uso não é permitido, uma conexão Wi-Fi pública.

Ao configurar e gerenciar contas de fantoches de meia, um celular descartável também pode ser necessário. O mesmo vale para ferramentas dedicadas de gerenciamento de senhas como KeePass e ferramentas úteis como contêineres Firefox Multi Account que separam cada uma das vidas digitais do investigador.

LEITURA RELACIONADA: 3 maneiras de navegar na web anonimamente

Obviamente, nem todos os fantoches de meia são feitos da mesma forma. Deixando de lado contas temporárias ad-hoc, que são descartadas quando seu trabalho (como registrar-se em um site ou enviar um e-mail) é concluído, talvez o caso de uso mais comum e interessante sejam as contas de mídia social, e essas exigem muito mais esforço.

Isso começa com a criação de uma conta de e-mail que não pode ser rastreada até seu proprietário e, em seguida, uma identidade realista com informações pessoais detalhadas (embora, é claro, fictícias). É igualmente importante elaborar uma história de fundo confiável e usar uma voz e um tom consistentes que sejam ainda mais apoiados por atividade sustentada ao longo do tempo na forma de comentários, postagens e fotos. Um plano que descreva as atividades da conta — como identificar e visitar outras contas, postar comentários e manter uma persona realista no geral — ajuda a evitar disparar alarmes.

Identificando potenciais fantoches de meia

Contas de fantoches de meia podem ser identificadas por:

- análise de padrões comportamentais: fantoches de meia podem seguir padrões comportamentais semelhantes, como republicar as mesmas mensagens ou usar linguagem repetitiva, ou demonstrar falta de interações com usuários reais ou pouco ou nenhum engajamento.

- examinar detalhes do perfil: por exemplo, a falta de informações pessoais detalhadas e o uso de imagens de banco de imagens são indícios claros.

- verificação cruzada e verificação: comparar informações fornecidas pelos fantoches com outras fontes, o que ajuda a validar os dados coletados.

5 ferramentas OSINT gratuitas para mídias sociais

Um resumo de algumas das ferramentas mais úteis para coleta e análise de dados disponíveis publicamente no Twitter, Facebook e outras plataformas de mídia social

31 de maio de 2023 • 5 min de leitura

Os sites de mídia social são uma fonte quase infinita de informações que quase qualquer um pode usar para pesquisa de segurança e inteligência, bem como para campanhas de marketing. As plataformas permitem que qualquer um aprenda mais sobre outras pessoas, seus interesses, experiências e afiliações, enquanto as organizações podem facilmente vasculhar os sites para obter insights sobre o sentimento do cliente ou para prever o comportamento do consumidor.

Não é de se espantar, então, que técnicas como Open Source Intelligence (OSINT) sejam cada vez mais populares. Hoje em dia, há inúmeras ferramentas que automatizam a coleta e análise de dados públicos sobre usuários da internet. Essas técnicas também são aplicadas especificamente para inteligência de mídia social, às vezes chamada de SOCMINT.

Neste artigo, veremos várias ferramentas que podem auxiliar seus esforços de inteligência de mídia social. Mais importante, elas também são uma prova da importância de ser cauteloso com o tipo de informação que qualquer um de nós compartilha online .

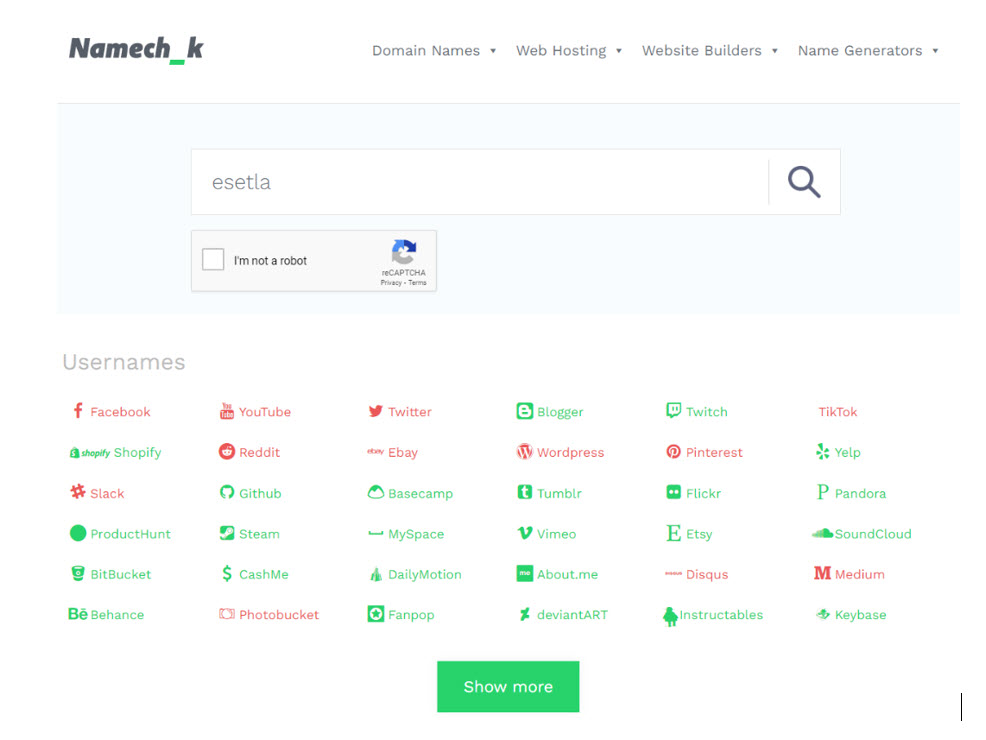

Nomechk

Vamos começar com o mais fácil. Além de verificar a disponibilidade de um nome de usuário em várias plataformas online, o Namechk permite que você pesquise facilmente as personas online de uma pessoa. Para fazer isso, basta digitar um nome de usuário e o Namechk vasculhará várias plataformas online para encontrar perfis de usuário que correspondam às informações fornecidas. Isso é útil para pesquisadores, jornalistas, empresas e agências governamentais que buscam coletar informações online sobre uma pessoa ou para pessoas que buscam se reconectar com amigos ou conhecidos há muito perdidos.

Figura 1. Verificação de disponibilidade de nome de usuário da ESET América Latina (esetla) nas redes sociais

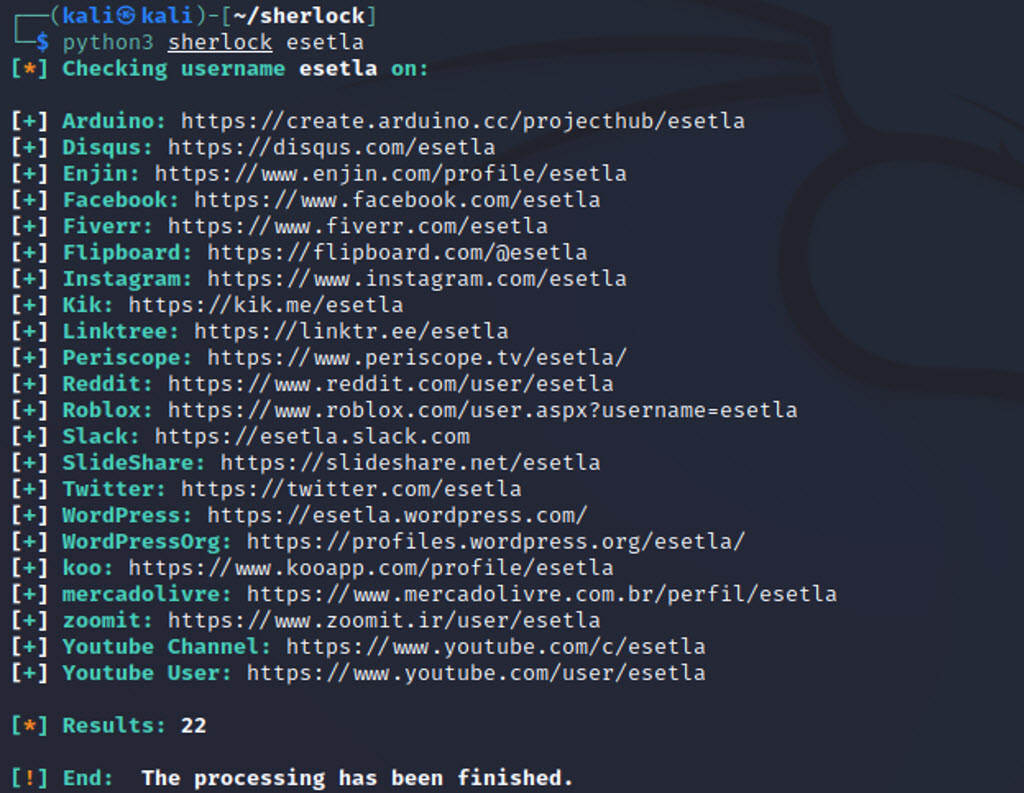

Sherlock

Sherlock é uma ferramenta de linha de comando de código aberto desenvolvida em Python que, assim como o Namechk, busca um nome de usuário específico nas redes sociais mais populares antes de exibir links para os perfis. Ele não tem interface e é acessado por meio de um terminal de comando do Windows, Linux ou MacOS. Para obter mais informações e orientações de instalação, confira o repositório GitHub do Projeto Sherlock.

Figura 2. Pesquisar usuários com o nome de usuário @esetla

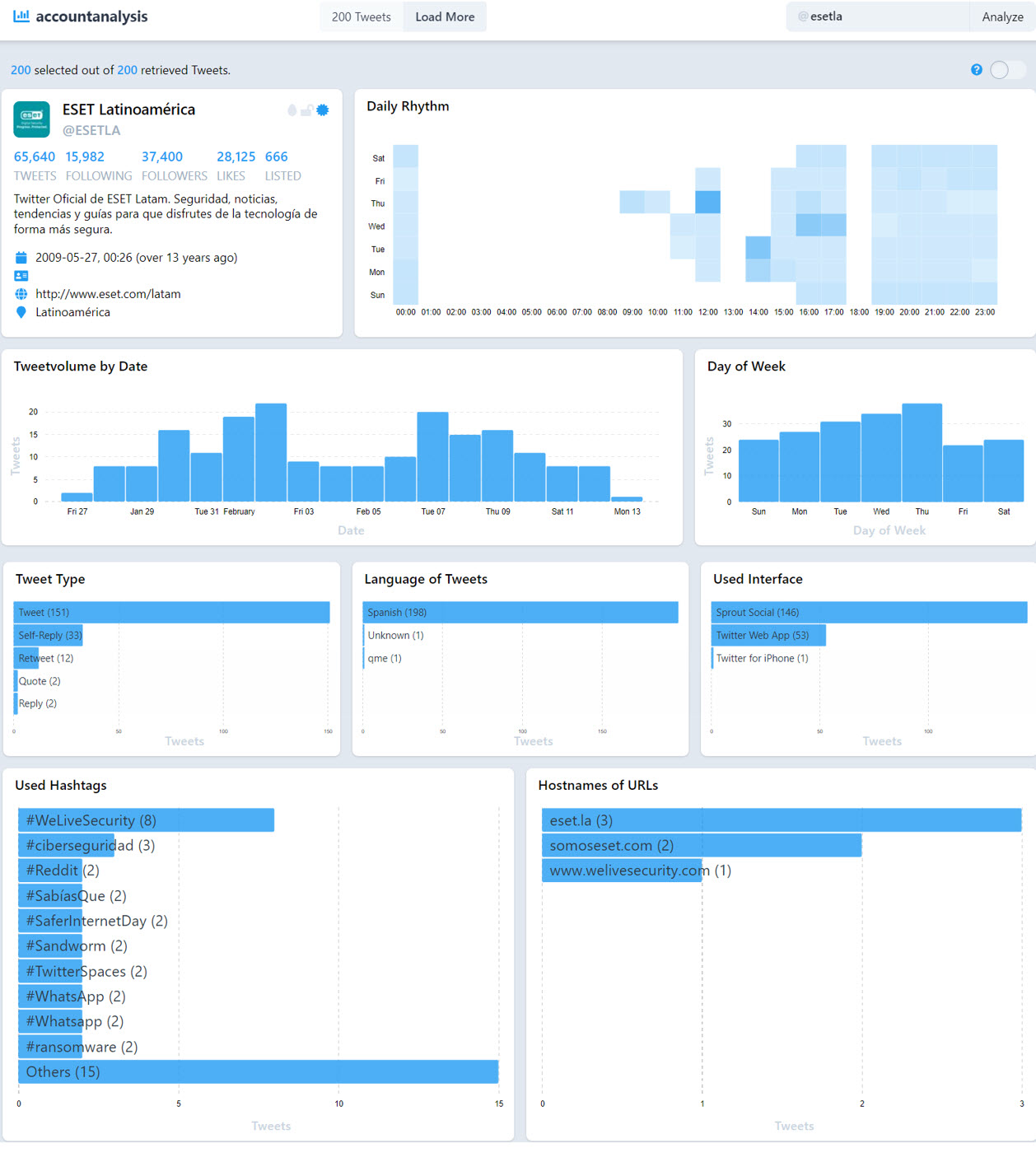

análise de contas

accountanalysis é usado para executar pesquisa OSINT com foco no Twitter. Ele produz um relatório que é uma visão panorâmica das informações públicas de uma conta, incluindo seus seguidores e contas seguidas, frequência de tweets, número de interações, horários de maior atividade, hashtags mais usadas e muito mais.

Esses dados são úteis para tirar uma variedade de conclusões: desde aprender mais sobre os gostos ou opiniões das pessoas até verificar se é um usuário automatizado ou bot (por exemplo, com base em cronogramas de postagem) e descobrir contas com propósitos maliciosos devido à promoção de sites com má reputação.

Figura 3. Análise da conta do Twitter da ESET América Latina

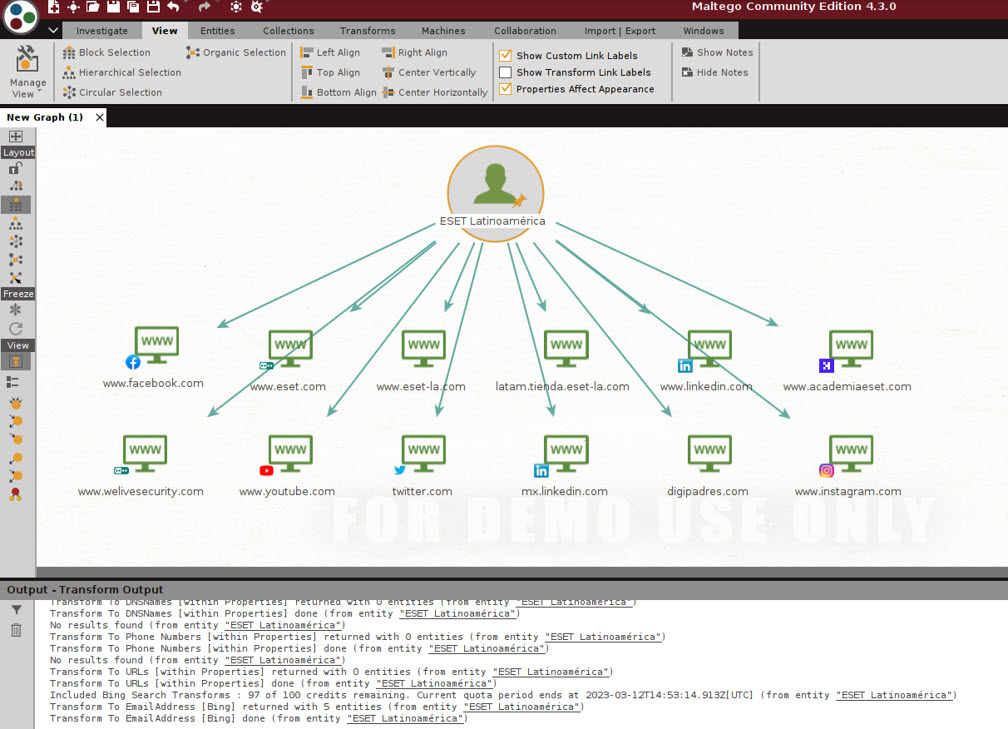

Maltego

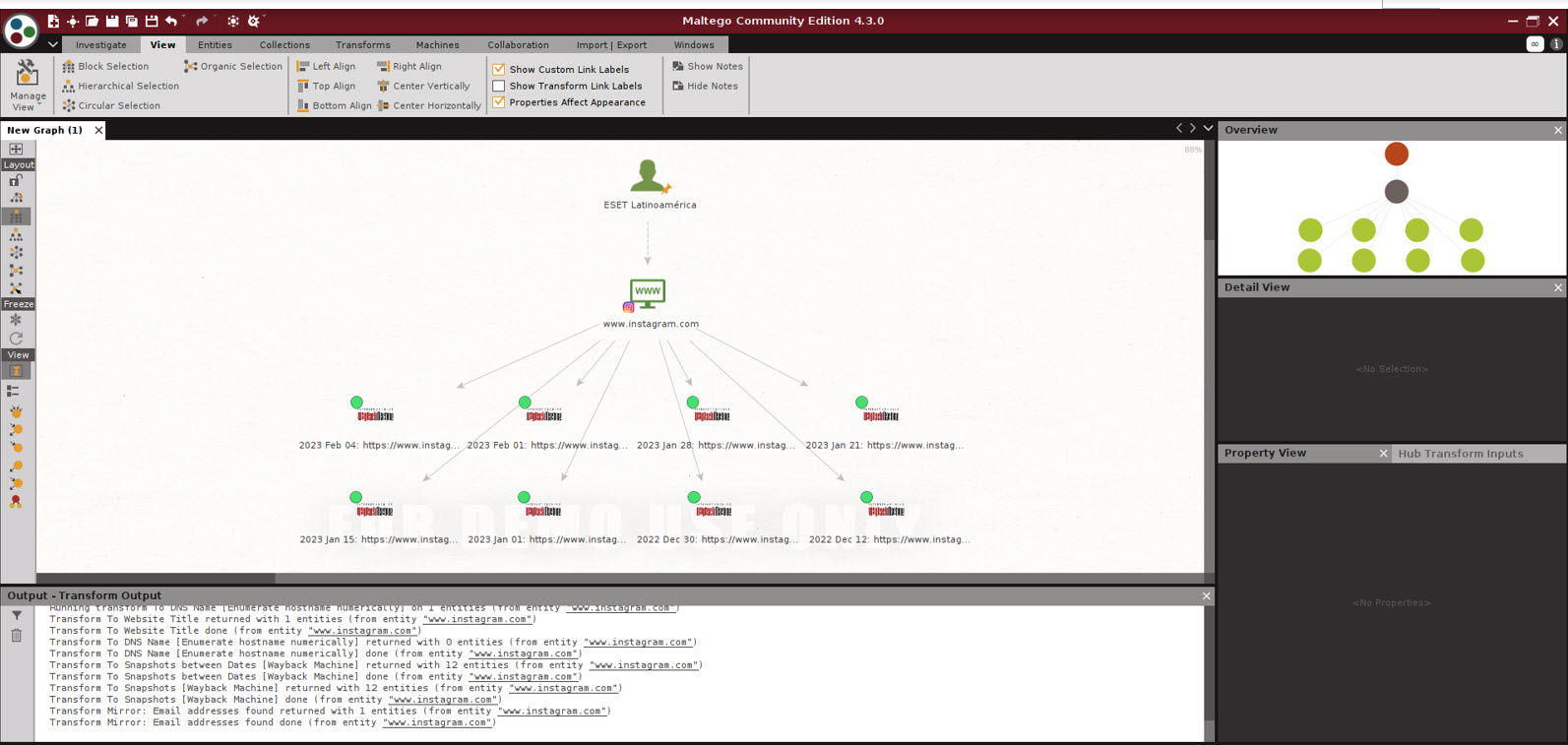

Maltego é uma das ferramentas mais conhecidas e poderosas do mundo OSINT. Ele usa gráficos para representar informações, o que permite criar diagramas de relacionamento para identificar padrões e descobrir conexões ocultas. Ele também se destaca pelo número de fontes que usa.

Os recursos mais utilizados são aqueles que permitem identificar e visualizar relações entre o que a ferramenta chama de entidades, como endereços IP, nomes de domínio, e-mails, usuários de redes sociais, etc. Além disso, o Maltego permite integrar diferentes fontes de informação, como bancos de dados, ferramentas de busca online, APIs, etc.

Ao criar um novo gráfico dentro da ferramenta, podemos inserir entidades ou dados já conhecidos sobre o alvo, como e-mail, nome de usuário comumente usado ou nome completo. E com a ajuda de “ transforms ”, o Maltego adicionará as entidades relacionadas à primeira.

Por exemplo, na imagem a seguir vemos algumas entidades resultantes de uma busca por “ESET Latinoamérica”. Entre outras, a ferramenta retornou as redes sociais e sites relacionados da ESET, incluindo o WeLiveSecurity.

Figura 4. Busca de entidades com base no nome “ESET Latinoamérica”

A partir das entidades recém-descobertas, é possível executar novamente as transformações. A imagem a seguir mostra que escavar no perfil do Instagram resultante retorna arquivos salvos na Wayback Machine.

Figura 5. Maltego

O Maltego, disponível para download no site oficial , é um aplicativo para desktop que oferece licenciamento gratuito (mas limitado) e versões pagas ilimitadas para usuários e empresas.

Mídias sociais como mecanismos de busca

Ok, isso não é realmente o que você pensaria como uma ferramenta OSINT, mas funcionalidades de busca que são integradas dentro de sites de mídia social podem dobrar como recursos poderosos para coleta de informações – sem sair do aplicativo em si. Este é especialmente o caso se o alvo da sua pesquisa for uma pessoa próxima ou famosa. Algumas opções úteis são:

- Pesquisa de perfil: pesquise o nome completo e outros detalhes relevantes da pessoa que você está pesquisando para encontrar seu perfil na rede social e visualizar suas atividades públicas, como postagens e fotos compartilhadas.

- Busca por hashtag: Use hashtags relevantes para encontrar posts relacionados à pessoa que você está pesquisando. Por exemplo, se você estiver procurando informações sobre um evento, é possível buscar a hashtag associada a esse evento e ver se a pessoa compartilhou informações sobre ele.

- Pesquisa de grupo: verifique se a pessoa que você está pesquisando é membro de algum grupo na rede social, pois isso pode fornecer informações adicionais sobre seus interesses e atividades.

- Pesquisa de menções: pesquise menções da pessoa que você está pesquisando na rede social para ver se outras pessoas estão falando sobre ela e obter mais informações sobre sua reputação online e relacionamentos.

Recomendações

Ao usar ferramentas OSINT, certifique-se de aplicar certas medidas para garantir que a privacidade e a segurança dos indivíduos e das informações coletadas sejam respeitadas. É por isso que recomendamos:

- Conheça a lei: É fundamental conhecer as leis e regulamentações locais e nacionais relacionadas à coleta e ao uso de informações públicas para garantir que você não cometa um crime ou viole a privacidade de outras pessoas.

- Respeite a privacidade das pessoas: é importante não coletar informações privadas ou confidenciais sem o consentimento explícito da pessoa afetada.

- Verifique as informações: É importante verificar a veracidade e a relevância das informações coletadas antes de usá-las para qualquer finalidade.

- Preserve a segurança: Ao coletar e armazenar informações, é importante tomar medidas para protegê-las contra possíveis roubos ou violações de dados.

Ferramentas OSINT para pesquisa de mídia social podem ser muito úteis, mas também nos lembram da importância de proteger as informações que não queremos que estejam disponíveis ou que podem ser usadas para fins maliciosos.

Fantoches de meia em ação

Os fantoches de meia desempenham um papel fundamental na OSINT, fornecendo aos seus praticantes uma ferramenta poderosa para coletar informações, mantendo seu anonimato. No entanto, entender as ameaças associadas e as armadilhas potenciais também é essencial para conduzir investigações eficazes e éticas. Para começar, os investigadores precisam evitar o risco de descoberta e ser bem versados na identificação de contas de fantoches de meia que podem ser usadas para fins de contrainteligência.

É importante ressaltar que o uso de contas de fantoches de meia também envolve considerações éticas e possíveis riscos ou restrições legais, e precisa estar alinhado com os objetivos pretendidos e evitar causar danos não intencionais. Os "marionetistas" também devem pesar cuidadosamente os benefícios e desvantagens dessas personas e garantir que seu uso esteja alinhado com os padrões éticos, requisitos legais e os objetivos gerais da coleta responsável de informações.

Postagens mais visitadas

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

13 Melhores Ferramentas de OSINT (Inteligência de Fontes Abertas) para 2025

- Gerar link

- X

- Outros aplicativos

Comandos Google Dorks

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário