Compartilhe

- Gerar link

- X

- Outros aplicativos

Sockpuppets

O guia definitivo para Sockpuppets em OSINT: como criá-los e utilizá-los de forma eficaz

Introdução

Os investigadores de inteligência de código aberto (OSINT) geralmente precisam ir além das informações disponíveis publicamente. É aqui que os sockpuppets entram em cena. Sockpuppets são personas sociais usadas para interagir com alvos e reunir inteligência. Neste guia abrangente, exploraremos a arte dos sockpuppets, desde o planejamento de sua criação até a utilização efetiva deles em investigações de OSINT.

Seção 1: Compreendendo Sockpuppets

O que são Sockpuppets?

Sockpuppets podem ser definidos como personas sociais usadas ao envolver os alvos de uma investigação. Essas personas totalmente desenvolvidas têm um histórico social confiável em todos os canais de mídia social. Elas são projetadas para parecerem indivíduos reais, permitindo que os investigadores coletem informações e se envolvam com seus alvos.

O papel dos Sockpuppets no OSINT

Embora OSINT dependa principalmente de informações publicamente disponíveis, ele frequentemente atinge um limite em investigações específicas. É aqui que entram os sockpuppets. Ao adotar uma persona de sockpuppet, os investigadores podem ir além dos sinais públicos e reunir informações mais aprofundadas por meio de métodos de inteligência humana (HUMINT), como engenharia social.

Seção 2: Ferramentas necessárias

Gerenciador de senhas

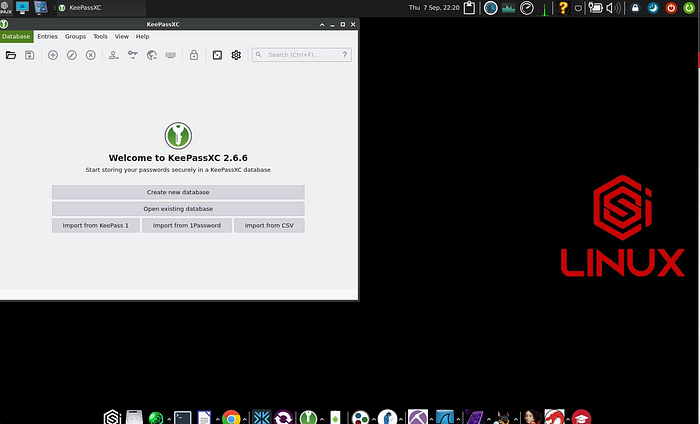

Obtenha um gerenciador de senhas para garantir que você possa gerenciar suas diferentes contas com senhas fortes. Eu uso o KeePassXC, pois ele vem com minha VM preferida que uso para investigações, que é o CSI Linux .

Telefone descartável

Sim, esta é uma parte importante da sua configuração; hoje em dia, a maioria das plataformas torna impossível a inscrição sem um número de telefone, e você certamente não quer usar seu número pessoal ao criar uma conta Sockpuppet por razões óbvias.

Cartão SIM

Para acompanhar seu Burner Phone, compre cartões SIM pré-pagos que não apontem de volta para você, se isso for legalmente possível em seu país. Sei que muitos países agora exigem o registro de cartões SIM pré-pagos, então você terá que pesar o risco você mesmo.

Ferramenta MFA

Você deveria estar usando isso de qualquer maneira, mas precisará de um que não esteja vinculado a você, então compre um novo usando seu Burner Phone. Authy é um serviço que eu uso com frequência.

Endereço de email

Precisaremos de um endereço de e-mail central. Enquanto alguns agora podem pensar, ei, vamos usar um desses endereços de e-mail descartáveis ou ProtonMail, isso não vai funcionar bem; provavelmente não vai funcionar. A razão para isso é simples: a maioria, se não todas, as plataformas de mídia social vão sinalizar essas e não permitir a criação de contas com elas, ou pelo menos tornar isso mais difícil do que o necessário.

Você vai querer um serviço de e-mail que pareça legítimo e não levante nenhum sinal de que sistemas de IA estão sendo implantados para monitorar criações de usuários duvidosos.

Meu serviço de escolha aqui é o Gmail, sim, o Gmail. Você pode achar isso loucura, considerando que é o Google, mas me escute aqui.

Se você seguir o Opsec corretamente e usar a abordagem e as ferramentas que detalhei aqui, não fará diferença; não apontará para você.

Uso da Internet

Parece óbvio, mas essa parte tem muito a ser dito. Primeiro, NUNCA faça pesquisas/investigações OSINT de sua própria casa; sempre que possível, encontre um Wi-Fi público para isso ou, se isso não for uma opção, certifique-se de praticar o máximo de Opsec possível. Algumas boas dicas sobre esse tópico também podem ser encontradas no meu artigo na Dark Web e no meu vídeo sobre como usar o CSI Linux por meio do gateway Whonix.

Seção 3: Planejando sua persona Sockpuppet

Estabelecendo uma Persona Credível

Criar um sockpuppet de sucesso requer um planejamento cuidadoso. Comece determinando os detalhes básicos da sua persona, incluindo nome, idade e gênero. Ferramentas como FakeNameGenerator podem ajudar a gerar identidades autênticas e realistas. Você também pode gerar fotos em sites como This Person Does Not Exist . Amplie bem para verificar falhas e use editores de imagem online como Photopea , se necessário.

Desenvolvendo uma Presença Social

Para aumentar a credibilidade do seu sockpuppet, é crucial estabelecer um histórico social real em diferentes plataformas. Se um perfil estiver vazio e não tiver histórico de uso, ele será facilmente desmascarado como sendo um Sockpuppet. Crie contas de mídia social com um histórico de trabalho confiável em plataformas como o LinkedIn, compartilhe fotos e atividades no Facebook e interaja com a comunidade no Twitter. Lembre-se de manter uma voz consistente e autêntica e participar regularmente de atividades visíveis. Sua atividade também deve estar alinhada entre diferentes perfis sociais do seu Sockpuppet para torná-la mais realista.

Seção 4: Abordagem de longo prazo

A arte da meia é um jogo de longo prazo. Criar uma nova conta de mídia social que grite “fantoche de meia” é uma maneira infalível de levantar suspeitas. Para evitar a detecção, é crucial cultivar e nutrir fantoches de meia muito antes de serem necessários. Além disso, vários fantoches de meia devem ser desenvolvidos, pois são descartáveis e usados apenas uma vez.

Histórico social confiável é essencial para um fantoche de meia. Isso significa que o fantoche deve se comportar de forma consistente por um longo período, com uma trilha de migalhas de pão de atividade regular e publicamente visível em várias plataformas. Embora o fantoche não precise ser um pôster excepcionalmente prolífico, ele deve se envolver em interações autênticas para manter a credibilidade. Manter os fantoches de meia separados de outras contas, contatos e colegas é essencial. Cada fantoche deve ser uma entidade autônoma.

Um histórico confiável em todas as plataformas envolve criar um perfil no LinkedIn com um histórico de trabalho confiável, um perfil no Facebook com fotos mostrando os hobbies e interesses da meia e uma conta ativa no Twitter que realmente se envolva com a comunidade. Meias que foram cultivadas e nutridas ao longo do tempo por indivíduos experientes são muito mais convincentes e confiáveis. Os mestres das meias nunca automatizam ações; eles infundem autenticidade em cada interação publicamente visível.

Envelheça suas contas

Para reduzir o risco de contas serem encerradas, é aconselhável envelhecê-las antes de se envolver com alvos. Deixe suas contas descansarem por alguns dias ou semanas para minimizar a suspeita. Após esse período, faça login em cada conta do mesmo local de Wi-Fi público usado durante sua criação. Interaja com outros usuários, siga tópicos relevantes e gradualmente aumente a atividade de suas contas de fantoches para parecer mais natural e menos suspeito.

Seção 5: Dinâmica de gênero e engano

Os homens são vulneráveis: o poder de um rosto bonito

Ser mulher pode ser vantajoso quando se trata de envolver alvos efetivamente. Homens, a menos que sejam espertos, geralmente são suscetíveis a abordagens diretas de mulheres atraentes. É surpreendente a facilidade com que os homens compartilham informações com estranhos online, especialmente com mulheres que eles acham atraentes. No entanto, ter cautela e nunca confiar em uma garota bonita online sem validar sua existência por meio de uma sessão de webcam é essencial. A validação de metadados sociais pode não ser confiável; até mesmo a validação de vídeo pode envolver atores contratados ou prostitutas.

É crucial estar ciente de que a garota bonita com quem você está conversando no Twitter, que se conectou com você no LinkedIn e compartilhou seu perfil privado no Facebook, provavelmente é um homem tentando fazer engenharia social de informações ou manipulá-lo para propósitos nefastos. Chantagem pode até ser uma possibilidade. Os homens devem ser cautelosos e evitar confiar em estranhos atraentes online.

O Poder do Engano

A decepção só funciona se seu alvo tiver um motivo para acreditar que seu sockpuppet é real. Desenvolver uma personalidade única para seu sockpuppet é crucial para construir confiança e credibilidade. Emular um personagem único em vez de imitar um existente pode fazer seu sockpuppet parecer mais genuíno. Ferramentas como serviços de navegador remoto e isolamento de navegador remoto desempenham um papel vital na manutenção da segurança online durante a realização de pesquisas. Uma opção muito boa para isso pode ser o KASM — KASM é um serviço de streaming de contêiner que você pode acessar por meio de um navegador da web; ele tem muitos usos para pesquisa OSINT e também tem seu lugar nas Operações Sockpuppet.

Confira este vídeo que fiz sobre o KASM há algum tempo (ele funciona em qualquer outro provedor de nuvem pública, bem como em qualquer servidor Linux).

Seção 6: Suavemente Suavemente Catchee Monkey: O Poder da Personalidade

“A mentira não funciona se o seu alvo não tiver motivos para acreditar que você é real, então ter uma personalidade é importante.” — @S4BOT4GE

Mestres de meias experientes entendem a importância de adotar uma abordagem suave e suave para envolver seus alvos. Personalidade e um toque de exclusividade são essenciais para interações bem-sucedidas. De acordo com @S4BOT4GE , os alvos devem ter um motivo para acreditar que o fantoche de meia é real, e cultivar uma personalidade distinta é crucial.

Para emular um personagem único, é essencial mergulhar no papel. O truque é criar uma persona que se destaque e se diferencie dos personagens existentes. @S4BOT4GE recomenda usar um serviço de navegador remoto para conduzir pesquisas online. Se o endpoint for o novo perímetro, o isolamento remoto do navegador é o futuro da segurança do endpoint.

Desenvolver uma voz autêntica é vital para chamar a atenção dos alvos. Ao seguir e interagir com contas relacionadas ao campo do alvo, pode-se ficar atualizado sobre suas atividades. Repostar seu conteúdo, especialmente se não tiver sido amplamente compartilhado, pode atrair sua atenção. Essa abordagem permite que algoritmos de mídia social trabalhem a seu favor, aumentando as chances de sua atividade ser mostrada ao alvo. Autenticidade é fundamental; se o alvo notar e acreditar na atividade do fantoche de meia, ele pode iniciar o contato por si mesmo.

Seção 7: Bem-vindo à selva: meias entre nós

De acordo com o mestre aposentado das meias @an3rka0s , os fantoches de meia provavelmente já estão presentes em seus espaços sociais, conectados a você sem mirar diretamente em você. Operadores experientes podem reconhecer operadores de meia adversários por meio de suas personas, usando intuição e instinto para farejar outras meias.

No mundo cripto, onde os alvos frequentemente operam suas meias, é imperativo reconhecer quando seus seguidores são meias adversárias. Para sobreviver na selva da infosec, meias novas devem ser totalmente separadas de outras contas, entidades críveis que podem navegar pela selva de forma crível. Essa habilidade é uma forma de arte em si.

Identificando outros operadores de meias

Para capturar operadores de meias, é crucial entender suas táticas. Identificar fantoches de meias geralmente envolve analisar seu estilo de escrita, atividade de postagem e relacionamentos com outros usuários em redes sociais. Felizmente, a comunidade OSINT fornece conjuntos de ferramentas poderosos para investigar contas sociais e suas atividades públicas. Essas ferramentas permitem a análise de comportamento e atividade de várias maneiras.

Um dos métodos mais fáceis para detectar contas de meias em uma conversa é verificar seus horários de login e endereços IP. Os operadores de meias geralmente precisam melhorar suas práticas de segurança operacional, negligenciando a ocultação de seus endereços IP ou estabelecendo padrões previsíveis de login e postagem. No entanto, operadores de meias mais sofisticados evitam criar padrões detectáveis, ocultar seus endereços IP e se envolver em comportamento imprevisível de login e postagem. Para capturar esses operadores avançados, algoritmos de aprendizado de máquina devem ser desenvolvidos para identificar similaridades no comportamento em várias contas sociais.

Pesquisas mostram que fantoches de meia contribuem com conteúdo de qualidade inferior, escrevem posts mais curtos, muitas vezes rejeitados ou denunciados por outros usuários, se envolvem em tópicos mais controversos, passam mais tempo respondendo a outros usuários e são mais abusivos. Ferramentas de aprendizado de máquina podem distinguir com precisão entre contas sociais reais e meias. O desenvolvimento dessas ferramentas visa combater a guerra de informações e trolls, abusadores e espalhadores de notícias falsas em plataformas de mídia social.

Embora esteja se tornando mais fácil detectar e identificar até mesmo os operadores de meias mais experientes, investigadores OSINT qualificados com contas de meias bem mantidas provavelmente permanecerão sem serem detectados. Eles podem evitar a detecção se comportando como indivíduos normais, se envolvendo em atividades autênticas e mantendo suas meias secas até que sejam necessárias. Afinal, ninguém gosta de meias molhadas.

Seção 8: Evitando a detecção

Ficar sob o radar

Evitar a detecção é crucial para o sucesso de suas operações de sockpuppet. Você pode voar abaixo do radar se comportando normalmente e se envolvendo em atividades autênticas. Mantenha um equilíbrio entre se envolver com seus alvos e não despertar suspeitas. Construir uma persona crível e seguir as etapas descritas neste guia aumentará as chances de permanecer sem ser detectado por adversários e plataformas de mídia social.

Palavras finais

A arte dos fantoches de meia no mundo da integração OSINT e HUMINT é um assunto complexo e intrigante. Desde cultivar uma história social confiável até envolver alvos com autenticidade, cada etapa requer atenção cuidadosa aos detalhes. Embora a detecção de fantoches de meia esteja se tornando mais sofisticada, investigadores habilidosos ainda podem navegar na selva da infosec sem serem detectados. Ao dominar a arte da meia , eles podem desvendar os segredos ocultos na vasta extensão das conversas nas mídias sociais.

Então, se você se encontrar mergulhando no mundo das investigações OSINT, lembre-se da importância das meias e seu poder. Mas pise com cuidado, pois a linha entre o engano e a autenticidade é tênue. Abrace a arte da meia, e que suas investigações o levem à verdade escondida nas sombras do reino digital.

Com um total de 30 anos na indústria de TI, concentrei-me em segurança cibernética (serviços) e habilidades relacionadas nos últimos 15 anos,

Postagens mais visitadas

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

13 Melhores Ferramentas de OSINT (Inteligência de Fontes Abertas) para 2025

- Gerar link

- X

- Outros aplicativos

Comandos Google Dorks

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário