Compartilhe

- Gerar link

- X

- Outros aplicativos

DOJ sobre Dark Web Law

Um artigo chato (mas essencial) que todo profissional de segurança cibernética deve ler: DOJ sobre Dark Web Law

Este artigo ‘chato’ pode salvá-lo de problemas legais em investigações da dark web. Obtenha os insights jurídicos do DOJ dos EUA sobre pesquisas seguras sobre ameaças cibernéticas.

Nos dois últimos artigos, abordamos como automatizar o monitoramento de inteligência de ameaças na dark web usando Python e falamos sobre como monitorar atividades na dark web sem quaisquer requisitos de codificação. É prudente discutirmos agora as considerações legais ao participar em tais atividades. É claro que nem é preciso dizer que você deve sempre consultar seu advogado ao realizar esse tipo de ação, mas este artigo tem como objetivo fornecer algumas orientações gerais do documento “ Considerações legais ao coletar informações sobre ameaças cibernéticas on-line e comprar dados de empresas do Departamento de Justiça dos EUA”. Documento Fontes Ilícitas ”.

O DOJ esclarece que a recolha passiva de informações de fóruns criminais, “ espreitando ” e lendo comunicações publicadas sem participar activamente, acarreta pouco risco legal, desde que se obtenha acesso através de meios legítimos. O documento afirma: “ If a practitioner reads and collects communications posted openly on the forums but does not respond to forum communications or otherwise communicate with others...there is practically no risk of federal criminal liability.” Esta abordagem de monitoramento passivo é um ponto de partida relativamente seguro.

No entanto, os riscos legais aumentam substancialmente se você começar a interagir ativamente com esses fóruns. O DOJ adverte severamente que “ soliciting or inducing the commission of a computer crime can expose a practitioner to criminal liability." Algo tão simples como postar uma pergunta sobre atividades ilegais pode ser visto como uma solicitação. Para mitigar esses riscos, o DOJ recomenda:

- Documentar planos operacionais e manter registros detalhados de todas as atividades on-line e de como as informações foram coletadas e utilizadas. Como eles explicam, “

In the event of a criminal investigation, such records may help establish that their conduct was legitimate cybersecurity activity." - Estabelecer “regras de engajamento” claras ou protocolos de conformidade avaliados por consultores jurídicos. Ter políticas documentadas “

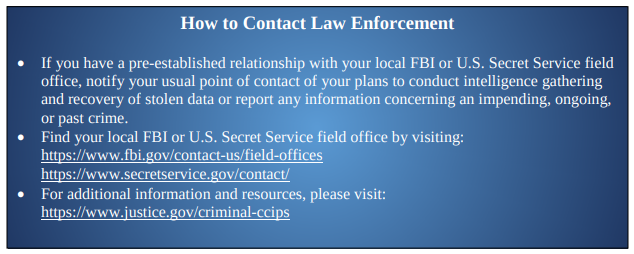

can help prevent personnel from accidentally or unintentionally putting their organization and its employees in legal jeopardy or risk compromising its security.” - Construir relacionamentos e informar as autoridades antes de realizar essas atividades. Conforme observado no documento, “ "

It may also be beneficial to inform law enforcement before engaging in these intelligence-gathering activities by building an ongoing relationship with the local FBI field office or Cyber Task Force and the local U.S. Secret Service field office or Electronic Crimes Task Force.

Se você for além do simples monitoramento e começar a trocar informações diretamente com os membros do fórum, as armadilhas legais aumentarão ainda mais. O DOJ adverte severamente que “ a practitioner must avoid doing anything that furthers the criminal objectives of others on the forums."Isso inclui ações aparentemente pequenas - o documento adverte explicitamente contra o fornecimento de qualquer " true, accurate, or useful information that could advance such crimes,", pois isso poderia constituir ajuda e cumplicidade sob a lei federal.

O documento também aborda considerações legais sobre a compra de dados, malware ou vulnerabilidades em mercados da dark web. Embora observe que “ federal prosecutors have not typically brought charges against parties who merely attempt to purchase their own stolen data, “ainda existem inúmeras minas terrestres legais em potencial para navegar:

- Suponha que você compre, sem saber, dados que pertencem a outras vítimas. Nesse caso, o DOJ aconselha você a “

promptly sequester it and not further access, review, or use it" e entrar em contato rapidamente com as autoridades e/ou os legítimos proprietários. Não fazer isso pode levantar dúvidas sobre a intenção. - A compra de certos tipos de dados roubados, como segredos comerciais ou cartões de crédito, pode resultar em uma violação de estatutos como a Lei de Roubo de Segredos Comerciais ou o estatuto de Fraude de Dispositivo de Acesso se houver uma intenção percebida de fraudar ou obter benefícios econômicos.

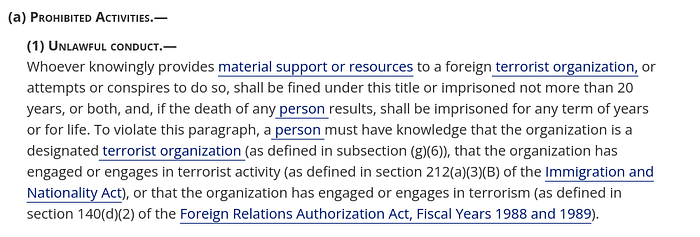

- Envolver-se em quaisquer transações com indivíduos ou entidades sancionadas pelo governo dos EUA, tais como grupos terroristas designados ou aqueles abrangidos pela Lei Internacional de Poderes Económicos de Emergência (IEEPA) , é ilegal. Como exemplo específico, o DOJ declara: “ " que proíbe o fornecimento de apoio material a organizações terroristas.

If a practitioner bought the stolen data knowing the seller was a member of such a foreign terrorism group, the practitioner would violate section 2339B,

Quando se trata de comprar vulnerabilidades ou amostras de malware , isso geralmente é permitido, desde que não haja intenção criminosa por trás da aquisição. No entanto, o DOJ sinaliza duas exceções a serem observadas:

- Certos malwares projetados para interceptar comunicações eletrônicas podem violar a proibição da Lei de Escutas Telefônicas de possuir dispositivos “

primarily useful for the purpose of the surreptitious interception of...electronic communications." - Mais uma vez, quaisquer transações com indivíduos ou entidades sancionadas são ilegais segundo estatutos como o IEEPA.

O tema geral claro da orientação do DOJ é a importância primordial de evitar quaisquer ações que possam ser interpretadas como promoção de atividades criminosas e a necessidade de documentar minuciosamente os propósitos legítimos e consultar advogados. Como eles aconselham, “ having vetted 'rules of engagement' or a 'compliance program' can help prevent personnel from accidentally or unintentionally putting their organization and its employees in legal jeopardy."

Embora a perspectiva de enfrentar riscos legais possa parecer assustadora, o DOJ deixa claro que políticas e protocolos adequados podem permitir que as organizações reúnam legalmente informações sobre ameaças e busquem dados roubados de fontes ilícitas. Isto pode proporcionar um valor imenso no fortalecimento da prontidão e das capacidades de resposta da segurança cibernética. No entanto, dadas as complexidades envolvidas, a recomendação mais forte do DOJ é “ consult with legal counsel to make proper use of its recommendations and analysis."

Ao aderir diligentemente às melhores práticas como as descritas nesta orientação do DOJ, pesquisadores, analistas e especialistas em segurança cibernética podem navegar no campo minado legal das atividades da dark web. Com políticas abrangentes apoiadas por aconselhamento jurídico, as organizações podem obter benefícios de segurança e, ao mesmo tempo, mitigar os riscos de responsabilidade criminal. O caminho é cauteloso, mas uma abordagem bem preparada e aconselhada pode trazer à luz a inteligência da dark web de forma segura e legal. Embora este artigo cubra pontos-chave do documento do DOJ, recomendo que qualquer pessoa envolvida nessas atividades revise minuciosamente a publicação completa de 15 páginas “ Considerações legais ao coletar informações sobre ameaças cibernéticas on-line e comprar dados de fontes ilícitas ” para garantir a conformidade.

Explorar a seguir

Agora que aprendemos como obter dados da dark web e como fazê-lo legalmente, vamos falar sobre como transformar esses dados em inteligência acionável. Leia…

Descubra como o blockchain está transformando as indústrias no Blockchain Insights Hub . Siga-me no Twitter para atualizações em tempo real sobre a intersecção entre blockchain e segurança cibernética. Inscreva-se agora para obter meu relatório exclusivo sobre as principais ameaças à segurança do blockchain em 2024. Mergulhe mais fundo em meus insights sobre blockchain em Mirror.xyz .

Postagens mais visitadas

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

13 Melhores Ferramentas de OSINT (Inteligência de Fontes Abertas) para 2025

- Gerar link

- X

- Outros aplicativos

Comandos Google Dorks

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário