Compartilhe

- Gerar link

- X

- Outros aplicativos

Como criptografar e descriptografar dados usando PGP – Funcionando

Como criptografar e descriptografar dados usando PGP – Funcionando

O que é PGP?

First Read Pretty Good Privacy (PGP) – um programa que fornece criptografia e descriptografia de dados

Você já pensou na importância de manter a privacidade sem intervenção do mundo exterior?

Para resolver este problema podemos usar uma técnica de criptografia, Pretty Good Privacy Encryption é uma dessas técnicas.

Então, como criptografar e descriptografar dados usando PGP?

Por favor, verifique o vídeo tutorial no final do artigo.

Esta técnica é usada para criptografia e descriptografia de dados em programas de computador que fornecem privacidade criptográfica e autenticação para comunicação de dados.

PGP é uma solução popular para criptografar, descriptografar, assinar e verificar mensagens e arquivos, frequentemente encontrada em comunicações por e-mail e verificação de identidade de repositório de pacotes ( porque a segurança é importante ).

A usabilidade do PGP depende da representação da criptografia do par de chaves públicas/privadas. Uma chave pública é aquela que é conhecida por todos e pode ser usada para criptografar uma mensagem. Uma chave privada exatamente o oposto da chave pública, na qual é conhecida apenas pelo indivíduo.

A criptografia PGP usa uma combinação serial de hashing, compactação de dados, criptografia de chave simétrica e, finalmente, criptografia de chave pública, cada etapa usa um dos vários algoritmos suportados. Cada chave pública está vinculada a um nome de usuário ou endereço de e-mail.

A primeira versão deste sistema era geralmente conhecida como uma rede de confiança em contraste com o sistema X.509, que utiliza uma abordagem hierárquica baseada na autoridade de certificação e que foi adicionado posteriormente às implementações de PGP. As versões atuais da criptografia PGP incluem ambas as opções por meio de um servidor automatizado de gerenciamento de chaves.

O que é RSA?

RSA (Rivest, Shamir e Adleman) é um dos melhores algoritmos criptográficos de chave pública em uso atualmente, que garante comunicação segura em redes. É um algoritmo de criptografia assimétrica, o que significa que usa duas chaves diferentes, ou seja, chave pública e chave privada.

Vamos começar a trabalhar!

Requisitos

- gpg4win

- Notepad ++ (Você também pode usar o Notepad simples)

Para Windows usaremos gpg4win .

- Baixe e instale gpg4win/Kleopatra em gpg4win.org

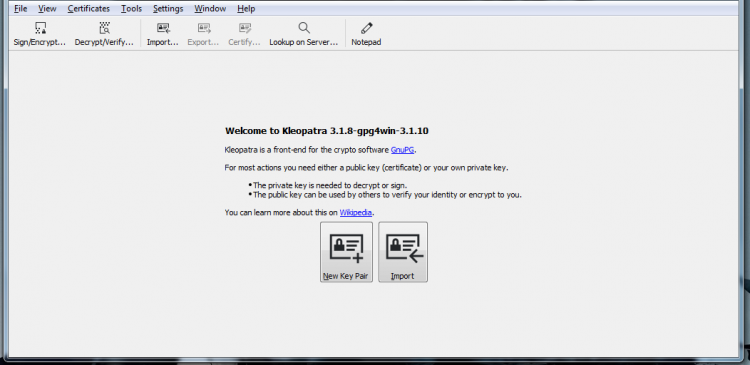

- Abra Cleópatra

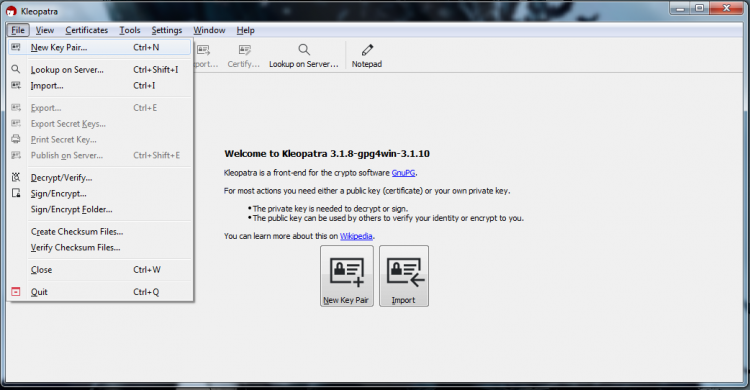

- Clique no arquivo -> Novo par de chaves

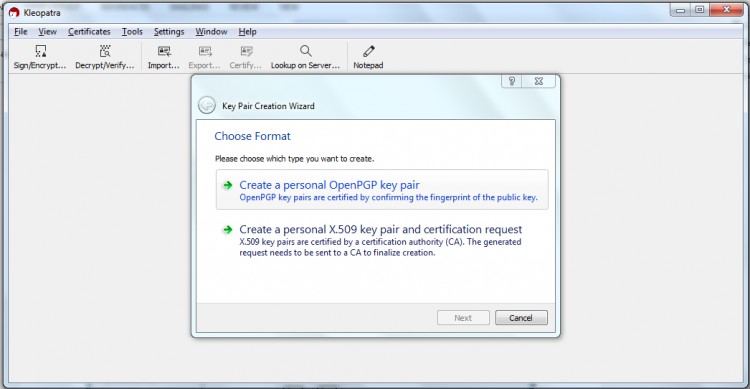

- Clique em Criar um par de chaves abertas pessoais.

- Forneça seu nome e detalhes de e-mail.

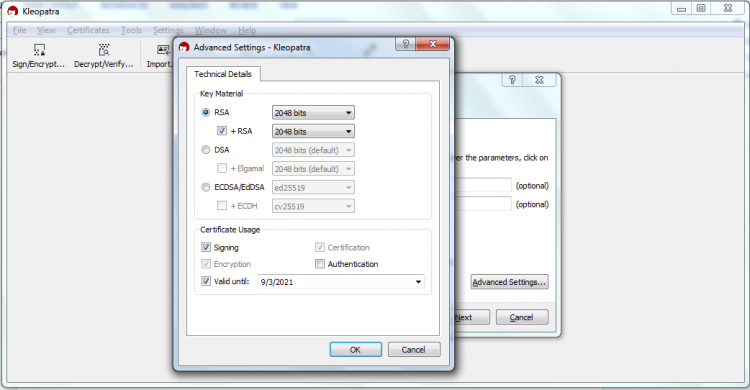

- Vá para Configurações avançadas – Selecione configurações RSA e pressione ok e próximo.

- Confirme suas configurações e digite sua senha e finalize

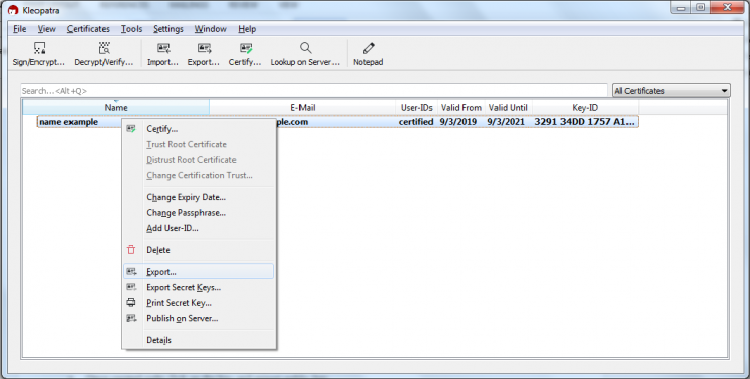

- Uma vez criada, clique com o botão direito na chave e exporte a chave pública

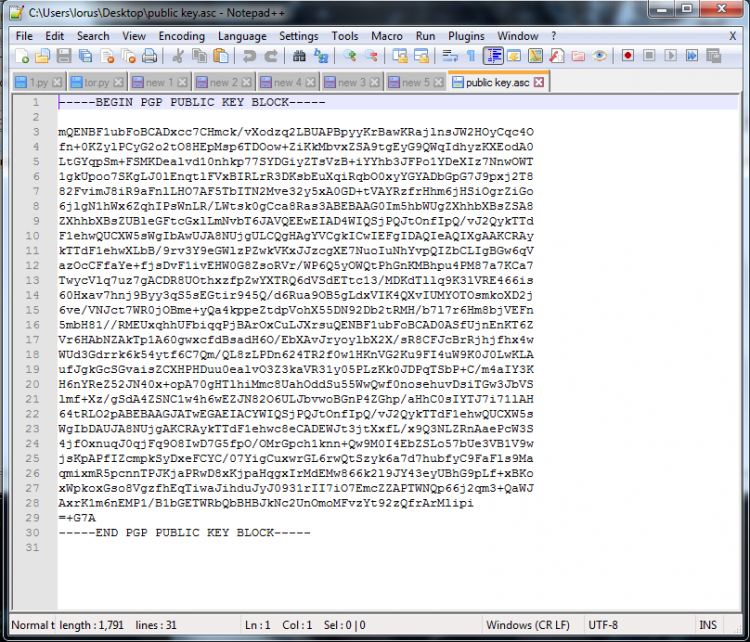

- Para abrir a chave pública com o notepad ++

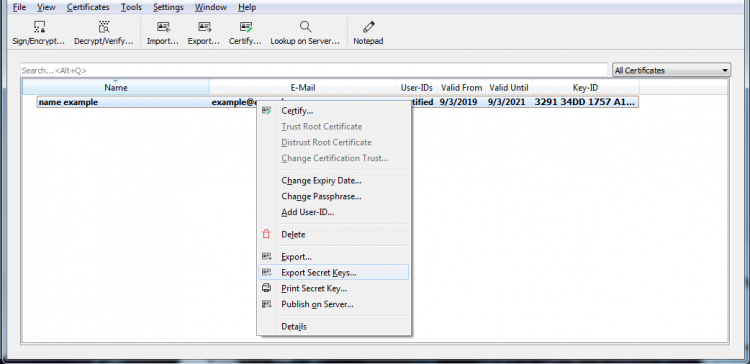

- Em seguida, clique com o botão direito e exporte segredo/chave privada

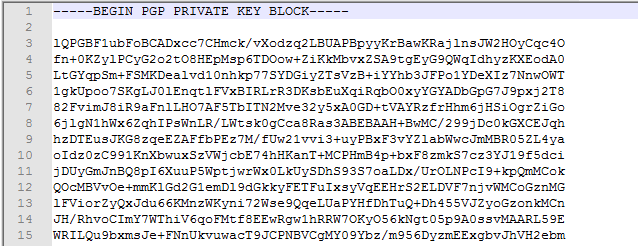

- Você pode abrir os dois com o notepad++

- Você pode enviar ou publicar sua chave pública para que ela fique acessível às pessoas que desejam enviar informações a você.

PERSPECTIVA DOS REMETENTES

- Copie a chave pública

- Na barra de tarefas, clique com o botão direito no ícone do Kleopatra , vá para 'Área de Transferência' e clique em 'Importar Certificado'.

CRIPTOGRAFANDO UMA MENSAGEM

- Copie a mensagem ou texto que deseja criptografar

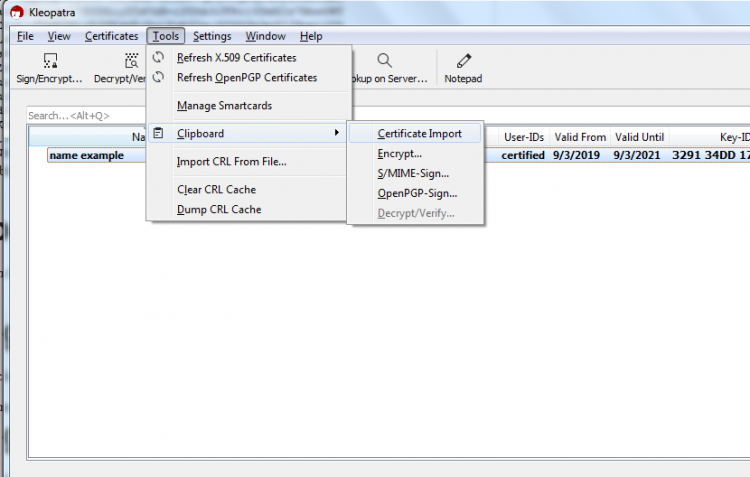

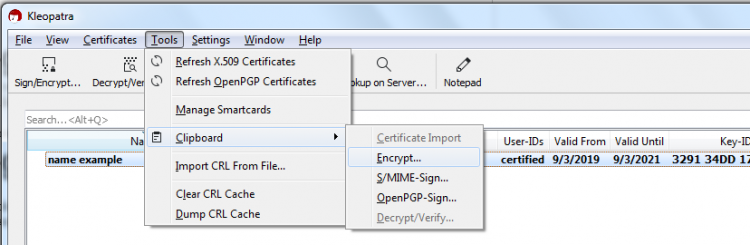

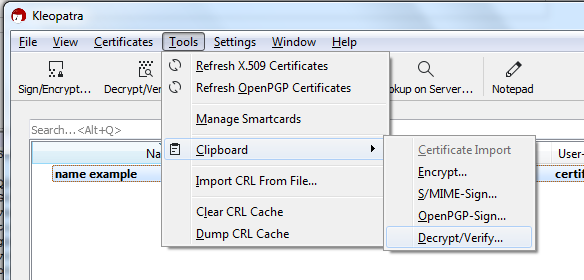

- Vá para kleopatra > Ferramentas > Área de transferência e clique em Criptografar

- Selecione Adicionar Receita

- Selecione seu certificado > Ok

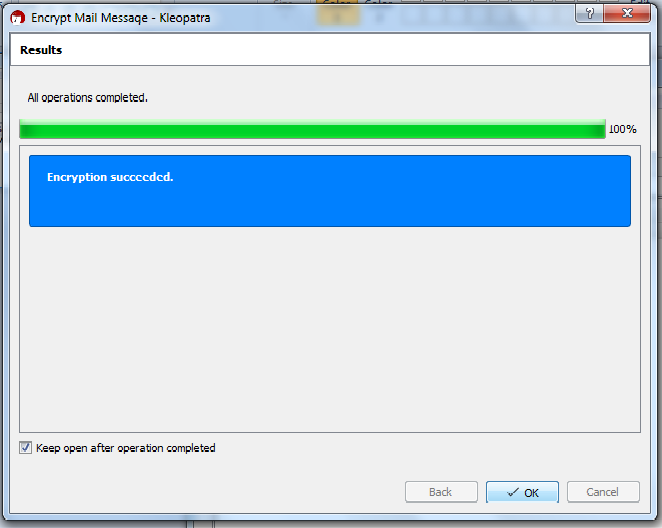

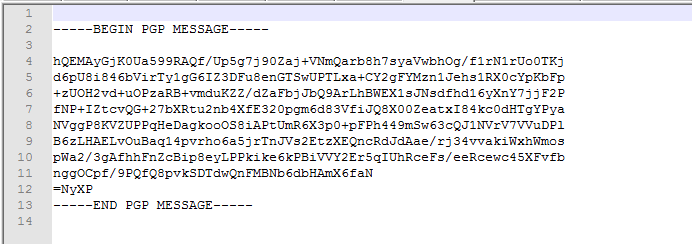

- Pronto, agora você pode enviar a mensagem e colá-la no bloco de notas

DESCRIPTOGRAFANDO UMA MENSAGEM

- Primeiro copie a mensagem PGP (criptografada).

- Abra Kleopatra > Ferramentas > Área de transferência > e descriptografar/verificar

- Digite a senha e a mensagem será copiada para sua área de transferência automaticamente, basta colar no bloco de notas ++

![]()

O PGP também possui vetores de ataque baseados na tríade de ameaças da CIA (confidencialidade, integridade e disponibilidade). O PGP é ideal pelo simples fato de tantas pessoas usarem email e é uma das melhores soluções disponíveis, apesar de não ser perfeita. Para mensagens instantâneas, pode até ser melhor usar XMPP com criptografia OTR (Off the Record).

O PGP pode ser usado para criptografar, descriptografar e assinar mensagens e arquivos. Podemos usar sinalizadores de comando e elaborar cuidadosamente nossas mensagens para mitigar o compartilhamento desnecessário de informações. Menos informação é melhor; devemos fazer o que pudermos para limitar a acessibilidade de nossas chaves e identidade com base na necessidade de conhecimento.

Assista ao tutorial em vídeo

Junte-se ao nosso clube

Postagens mais visitadas

13 Melhores Ferramentas de OSINT (Inteligência de Fontes Abertas) para 2025

- Gerar link

- X

- Outros aplicativos

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

Ferramentas de pesquisa

- Gerar link

- X

- Outros aplicativos

Guia para iniciantes de investigação OSINT com Maltego

- Gerar link

- X

- Outros aplicativos

Building virtual iPhone

- Gerar link

- X

- Outros aplicativos

OSINT APLICADO À GOVERNANÇA

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário