COMOMine Twitter para obter informações direcionadas com Twint

Pesquisadores de inteligência de código aberto e hackers adoram as mídias sociais para reconhecimento. Sites como o Twitter oferecem bancos de dados vastos e pesquisáveis atualizados em tempo real por milhões de usuários, mas pode ser incrivelmente demorado vasculhar manualmente. Felizmente, ferramentas como o Twint podem rastrear anos de dados do Twitter para desenterrar qualquer informação com um único comando de terminal.

Com os pesquisadores continuamente procurando novos bancos de dados para saquear informações interessantes, o Twitter representa uma mistura selvagem de informações de fontes primárias e rumores enganosos. Embora o Twitter seja frequentemente descartado como fonte de informações OSINT por ser difícil de pesquisar e analisar, existem maneiras de contornar o gargalo que vem do tempo que leva para pesquisar e entender o vasto mar de dados do Twitter.

Twitter como um banco de dados OSINT

A chave para criar um bom plano é um bom pesquisador. Sem uma compreensão de uma situação, é difícil, se não impossível, projetar um plano eficiente de recursos. Um bom pesquisador pode dar alguns passos essenciais para reunir as peças necessárias para formar um plano.

Primeiro, eles fazem perguntas passíveis de resposta que os dados podem provar ou refutar e, em seguida, determinam a melhor fonte de informação para buscar as respostas. Em seguida, eles analisam os dados em busca de pistas ou padrões ocultos, extraindo mais dados quando necessário para construir uma compreensão completa do alvo. Por fim, com o conhecimento dos fatos da situação, os dados podem ser transformados em inteligência acionável para apoiar a tomada de decisões e um plano de ação.

O processo de definir uma pergunta, planejar a coleta, coletar os dados e analisar os resultados é um processo contínuo de refinamento de pistas para a compreensão. O Twitter complementa essa missão fornecendo um mar de dados estruturados para pesquisa, capazes de serem divididos com incrível precisão.

Dados que você encontrará no Twitter

Para uma equipe vermelha usando OSINT para decidir sobre um plano de ação, sites de mídia social como o Twitter podem fornecer informações que não estão disponíveis em nenhum outro lugar. Além das informações padrão divulgadas pelas contas oficiais da empresa, o Twitter também oferece insights e observações pessoais de funcionários e até de pessoas no lugar certo na hora certa.

Você pode esperar encontrar os seguintes tipos de informações no Twitter:

- Imagens de crachás e chaves.

- Números de telefone e dados pessoais trocados em menções públicas.

- Fotos e vídeos do interior de escritórios e casas particulares.

- Imagens e vídeos de outras pessoas em eventos com diferentes pontos de vista vinculados por hashtags.

- Declarações de fonte primária sobre qualquer variedade de tópicos sobre os quais uma pessoa possa estar atualmente sob investigação.

- Posiciona um alvo que sai ou passa o tempo.

- Fotos da empresa ou do escritório mostrando as identidades de outros funcionários.

- Registros de viagens e próximos eventos pessoais.

Imagine ter acesso a um vídeo que mostra o interior de um prédio em que você não pode entrar fisicamente, a configuração de hardware de um sistema que você não pode tocar ou os interesses pessoais de um possível alvo de engenharia social. Esses tipos de detalhes mudam drasticamente o curso de um envolvimento da equipe vermelha, descobrindo um elo fraco em um sistema seguro.

- Não perca: Como usar o SpiderFoot para OSINT Gathering

Fatiando dados com Twint

Embora os dados contidos no Twitter sejam valiosos, também pode ser demorado encontrá-los e processá-los. A hora em que um tweet foi postado geralmente desempenha um fator essencial para determinar se um tweet é útil ou não, bem como a localização, o assunto e muitas outras variáveis. Para ajudar os pesquisadores a analisar essas opções rapidamente, o Twint vem equipado com filtros de pesquisa que você pode combinar de maneiras úteis para mostrar informações precisas.

Quer saber todos os tweets que um usuário fez desde o ano passado com geotag perto de uma cidade específica? Ou talvez cada tweet que uma pessoa favorita mencionasse um tópico específico? Com a combinação certa de sinalizadores de pesquisa, você pode até pesquisar pessoas que estão entrando em contato publicamente para trocar informações de contato com uma conta direcionada.

Enquanto muitas ferramentas de busca usam sua conta do Twitter para fazer as solicitações por meio da API do Twitter, o Twint não. Isso permite que você ignore a limitação de taxa, consulte por meio de proxies e, de outra forma, coloque distância entre você e o alvo que está pesquisando. Com a capacidade de gerar rapidamente arquivos de texto e CSV para arquivar tweets de interesse, o Twint é uma ótima ferramenta forense ou investigativa do Twitter.

Para usuários mais avançados, Twint é uma biblioteca Python que pode ser roteirizada para realizar ações mais personalizadas ou complexas. A capacidade de criar scripts e dimensionar pesquisas no Twitter com o Twint o torna uma maneira simples, mas poderosa, de extrair dados das mídias sociais.

Passo 1Instalar Twint

Para começar com o Twint, vamos baixar a versão do desenvolvedor. Eu tentei alguns métodos de instalação diferentes em sua página do GitHub , mas descobri que apenas um funcionava no sistema Linux que eu estava usando. Você precisará do gerenciador de pacotes pip, que deve vir instalado com o Python3.

Abra uma janela de terminal e digite o seguinte para baixar e instalar a versão de desenvolvimento.

pip3 install --upgrade -e git+https://github.com/twintproject/twint.git@origin/master#egg=twintIsso deve instalar tudo o que é necessário. Se você tiver problemas com uma instalação do pip, também pode tentar usar o Git, embora instalá-lo dessa maneira não me permitisse executá-lo digitando twint em uma janela de terminal da maneira que eu poderia com pip. Para instalar com o Git, abra uma janela de terminal e digite os seguintes comandos.

git clone https://github.com/twintproject/twint.git

cd twint

pip3 install -r requirements.txtPasso 2Veja as opções do Twint

Assim que as bibliotecas necessárias terminarem de instalar, você pode iniciar o Twint e ver a lista de filtros de pesquisa disponíveis executando twint -h em uma janela de terminal.

sudo twint -husage: python3 twint [options]

TWINT - An Advanced Twitter Scraping Tool.

optional arguments:

-h, --help show this help message and exit

-u USERNAME, --username USERNAME

User's Tweets you want to scrape.

-s SEARCH, --search SEARCH

Search for Tweets containing this word or phrase.

-g GEO, --geo GEO Search for geocoded Tweets.

--near NEAR Near a specified city.

--location Show user's location (Experimental).

-l LANG, --lang LANG Search for Tweets in a specific language.

-o OUTPUT, --output OUTPUT

Save output to a file.

-es ELASTICSEARCH, --elasticsearch ELASTICSEARCH

Index to Elasticsearch.

-t TIMEDELTA, --timedelta TIMEDELTA

Time interval for every request.

--year YEAR Filter Tweets before specified year.

--since SINCE Filter Tweets sent since date (Example: 2017-12-27).

--until UNTIL Filter Tweets sent until date (Example: 2017-12-27).

--email Filter Tweets that might have email addresses

--phone Filter Tweets that might have phone numbers

--verified Display Tweets only from verified users (Use with -s).

--csv Write as .csv file.

--json Write as .json file

--hashtags Output hashtags in seperate column.

--userid USERID Twitter user id.

--limit LIMIT Number of Tweets to pull (Increments of 20).

--count Display number of Tweets scraped at the end of

session.

--stats Show number of replies, retweets, and likes.

-db DATABASE, --database DATABASE

Store Tweets in a sqlite3 database.

--to TO Search Tweets to a user.

--all ALL Search all Tweets associated with a user.

--followers Scrape a person's followers.

--following Scrape a person's follows

--favorites Scrape Tweets a user has liked.

--proxy-type PROXY_TYPE

Socks5, HTTP, etc.

--proxy-host PROXY_HOST

Proxy hostname or IP.

--proxy-port PROXY_PORT

The port of the proxy server.

--essid [ESSID] Elasticsearch Session ID, use this to differentiate

scraping sessions.

--userlist USERLIST Userlist from list or file.

--retweets Include user's Retweets (Warning: limited).

--format FORMAT Custom output format (See wiki for details).

--user-full Collect all user information (Use with followers or

following only).

--profile-full Slow, but effective method of collecting a user's

Tweets and RT.

--store-pandas STORE_PANDAS

Save Tweets in a DataFrame (Pandas) file.

--pandas-type [PANDAS_TYPE]

Specify HDF5 or Pickle (HDF5 as default)

--search_name SEARCH_NAME

Name for identify the search like -3dprinter stuff-

only for mysql

-it [INDEX_TWEETS], --index-tweets [INDEX_TWEETS]

Custom Elasticsearch Index name for Tweets.

-if [INDEX_FOLLOW], --index-follow [INDEX_FOLLOW]

Custom Elasticsearch Index name for Follows.

-iu [INDEX_USERS], --index-users [INDEX_USERS]

Custom Elasticsearch Index name for Users.

--debug Store information in debug logs

--resume RESUME Resume from Tweet ID.

--videos Display only Tweets with videos.

--images Display only Tweets with images.

--media Display Tweets with only images or videos.

--replies Display replies to a subject.

-pc PANDAS_CLEAN, --pandas-clean PANDAS_CLEAN

Automatically clean Pandas dataframe at every scrape.

--get-replies All replies to the tweet.etapa 3Pegue os Tweets Recentes de um Usuário

Agora que vemos as maneiras de fatiar os dados, podemos começar a investigar. Digamos que queremos rastrear um alvo ou começar a investigar um usuário do Twitter. Para este guia, vamos fingir ser um agente do IRS recém-contratado designado para trabalhar em sua primeira auditoria. Recebemos o arquivo de alguém acusado de evasão fiscal e temos a tarefa de determinar a melhor forma de abordá-lo.

O nome no arquivo de nossa primeira auditoria é John McAfee. Após uma pesquisa rápida, podemos ver que ele é um usuário do Twitter com um identificador de "officialmcafee".

Primeiro, podemos obter informações sobre os tweets mais recentes usando o sinalizador -u para o nome de usuário de destino e --since para a data de hoje.

sudo twint -u officialmcafee --since 2019-2-171096956729768767488 2019-02-16 18:17:19 PST <officialmcafee> Oh yeah!!

1096947035360636928 2019-02-16 17:38:48 PST <officialmcafee> Yes. Every last one. Every last one.

1096946784113516544 2019-02-16 17:37:48 PST <officialmcafee> I was so stoned in that photo. I remember tweeting that out . Can't recall why.Passo 4Localizar evidências históricas

John McAfee foi notícia recentemente depois de tuitar que estava fugindo do país, temendo que o IRS estivesse planejando indiciá-lo por evasão fiscal. Ele também twittou em algum momento no início do ano que não apresentava uma declaração de imposto há muito tempo.

Vamos localizar a evidência deste tweet usando o sinalizador -s , ou assunto, para procurar tweets este ano falando sobre declarações de impostos.

sudo twint -u officialmcafee -s "tax return" --since 2019-1-011080953136985133062 2019-01-03 14:24:45 PST <officialmcafee>

I have not filed a tax return for 8 years. Why? 1: taxation is illegal. 2: I paid tens of millions already and received Jack Shit in services. 3. I'm done making money. I live off of cash from McAfee Inc. My net income is negative. But i am a prime target for the IRS. Here I am.Ótimo, temos a meta de admitir que não entregamos a declaração de imposto de renda por oito anos. Assumindo que estávamos investigando este caso, precisaremos coletar algumas evidências. O alvo fez outras declarações sobre sonegação de impostos? Vamos coletá-los em um arquivo de texto para revisão posterior.

Para fazer isso, usaremos o sinalizador -o para gerar um arquivo de texto e uma pesquisa mais geral de tweets sobre "impostos".

sudo twint -u officialmcafee -s "taxes" --since 2009-01-01 -o mcafeetax1097243822143213568 2019-02-17 13:18:07 PST <officialmcafee> Yes. Income taxes are illegal.

1096836632672653312 2019-02-16 10:20:06 PST <officialmcafee> I had cataract surgery 6 months ago and bright light still hurts my eyes. I will not take them off for you my friend. And taxes are unconstitutional. I will not pay. Why the fuck do you? Where are your fucking balls?

1092592264164134913 2019-02-04 17:14:29 PST <officialmcafee> Good God woman!! We're running from the fucking tax man. Why don't we just rename our private sessions. I've always favored "Bring that God-like scepter here babe".

1091156545398804481 2019-01-31 18:09:27 PST <officialmcafee> It's all I could afford. The IRS taxed the remaining pixels.

1090719204687429634 2019-01-30 13:11:37 PST <officialmcafee> Lmfao Deal. But my $15 mil is locked up in a swiss account due to a Swiss tax assessment. If you give me the 2 mil to unlock it, I will send you the 15. Really. You can trust me.

1088992872890802178 2019-01-25 18:51:48 PST <officialmcafee> The IRS survived withoit income tax for over a hundred years. Furst showed up during the civil War

1088462380051369985 2019-01-24 07:43:48 PST <officialmcafee> tltorally wrong. . Get real. It isn't a crime not to file taxes. Grand Juries aren't convened for failure to pay taxes. And if you believe taxes are good, you have purchased our government's propaganda. You are way worse off than me. We had no taxes before the Cuvil War.

1082710638365835264 2019-01-08 10:48:26 PST <officialmcafee> Good God!!!! Educate yourself! Thr U.S. had no income tax at all, with the exception of the Civil War, until 1913. We fucking did fine. This is what Im talking about. People are buying Government propaganda and eating it up. We font need income taxes.

1082709806031368192 2019-01-08 10:45:08 PST <officialmcafee> I have paid tens of millions in taxes in the past. Dont dare talk to me abour "orher tax payers".

1081582572461834240 2019-01-05 08:05:54 PST <officialmcafee> Income taxes are unconstitutional. That's my beef. You may not mind being controlled by a corrupt givernment but i do

1081309939841286144 2019-01-04 14:02:34 PST <officialmcafee> We declared our independence from Britain and fought a bloody war to escape burdensome taxes, yet here we are, less than 250 years later, being burdened by income taxes that are more crushing than anythung rhe British dreamed of. Free yourselves people! https://www.ccn.com/crypto-shill-john-mcafee-i-havent-filed-a-tax-return-in-8-years/ …

1081122728005066752 2019-01-04 01:38:39 PST <officialmcafee> Fox News reported that i don't pay taxes. The IRS is angry (and corrupt). They will strike using law, twisted by 'their' facts, as a club. My offense is small and won't do. inferences of conspiracy or foreign collusion, or something, will come. I promise. https://www.foxnews.com/us/john-mcafee-trashes-irs-in-series-of-tweets …

1081019828658495488 2019-01-03 18:49:46 PST <officialmcafee> We had no income tax in the U.S. prior to the Civil War. There are uncountable alternativrs. Look it up and educate yourself.

1081017561695903744 2019-01-03 18:40:45 PST <officialmcafee> No sir. We had no income taxes prior to the Civil War and yet we were a world powet. There are thousands of ways to fund a givernment besides income taxes. Pay for service is one way: pay for road use by mileage, pay to access National parks, etc.,

1080988662077247488 2019-01-03 16:45:55 PST <officialmcafee> My Crypto goals drive the IRS mad. Privacy coins will obsolete income taxes. Can't tax money you cant see, and I promote this as a good thing. The SEC is legally failing in their power grab so It's up to the IRS now to silence me. I've called them out. They will come. You'll see.

1080953136985133062 2019-01-03 14:24:45 PST <officialmcafee> I have not filed a tax return for 8 years. Why? 1: taxation is illegal. 2: I paid tens of millions already and received Jack Shit in services. 3. I'm done making money. I live off of cash from McAfee Inc. My net income is negative. But i am a prime target for the IRS. Here I am.

1080854344331939840 2019-01-03 07:52:11 PST <officialmcafee> I'm done trashing the SEC. Let's move on to the IRS - the agency that takes from you an average of three months of your labor each year. First - taxation is theft. It is unconstitutional. Prior to the civil war there was no income tax, yet we managed. Stay tuned for the truth.

1071899943680512001 2018-12-09 14:50:36 PST <officialmcafee> And that does'n happen to me constantly??? But ask-- who do the Feds work for? Me, as much as anybody since I've paid the Feds, through taxes, hundreds of millions of dollars for services I have never received. Every Fed burstung through the door will get a "Past Due" notice

1033463922735624193 2018-08-25 14:19:34 PST <officialmcafee> I have made enough in my lifetime to have paid over a quarter of a billion dollars in taxes. I do not have to account for my money anymore. Some of the dollars I spend, are from the millions I made in 1987, never mind the hundreds of millions over the subsequent 10 years.

997495042347622400 2018-05-18 08:12:05 PST <officialmcafee> The SEC created a fake ICO called the Howeycoin, where the "Buy" button takes you to a page which discourages the purchase of cryptocurrencies. This is where your tax dollars are going - into deception, subterfuge and a desperate attempt to save the SEC. https://www.howeycoins.com/index.html#team

951689398135001089 2018-01-11 21:36:48 PST <officialmcafee> Tax writeoffs.

947326031890911233 2017-12-30 20:38:21 PST <officialmcafee> When I follow someone, God gives them a new Bentley Azure. Tax free.

947325176701706241 2017-12-30 20:34:57 PST <officialmcafee> When I follow someone God himself comes down and gives them a Bentley Azure. Tax free. It used to be Ford Focus. Don't know why the upgrade.

947007111011151872 2017-12-29 23:31:04 PST <officialmcafee> As I said earlier ..... When I follow someone God himself comes down and gives them a new Bentley Azure ..... Tax free.

947005611253919744 2017-12-29 23:25:06 PST <officialmcafee> I did. But I don't believe your name is Tom. You realize, of course, that when I follow people, God himself comes down and blesses them - giving each of them a Bentley Azure - tax free.

939924816664121345 2017-12-10 10:28:33 PST <officialmcafee> Good God! Do I have to spell it out? Well ... No taxes, no regulatory problems, no traceable income, no tax accountant costs, etc,etc,etc

644436140183973888 2015-09-17 02:02:03 PST <officialmcafee> My policies now posted https://mcafee16.com/issues/ #ForeignPolicy #drugs #immigrants #tax #educate #economy #cyber +more pic.twitter.com/ugCnhKEBsLUau. Ele realmente odeia impostos. Agora temos um arquivo chamado "mcafeetax" contendo todos os tweets que acabamos de extrair sobre impostos. Se eu fosse uma agência de aplicação da lei, ficaria curioso se poderia falar com o alvo ou se ele poderia ser um canhão solto fortemente armado. Talvez o Twitter possa responder a essa pergunta!

Etapa 5Exportar evidências e metadados

Vamos ver se conseguimos identificar algum tweet sobre armas no ano passado. Na verdade, vamos tentar encontrar uma imagem do alvo mencionando "arma" em algum lugar do post.

Para fazer isso, adicionaremos um sinalizador --media para dizer que queremos apenas ver postagens que contenham mídia como fotos ou vídeos. Em seguida, salvaremos as evidências encontradas em um arquivo CSV chamado "mcafeeguns".

sudo twint -u officialmcafee -s "gun" --since 2018-01-01 --media -o mcafeeguns --csv1071009885645627392 2018-12-07 03:53:49 PST <officialmcafee> U jumped the gun when I divulged the Skycoin video that someone shot during the week of revelry at my place. Seems there is a remix now. Great improvements plus without the shot of Hayden with his dick hanging out. (link: https://youtu.be/R5q7_UWKcDg ) http://youtu.be/R5q7_UWKcDg

1022223220861272067 2018-07-25 13:53:02 PST <officialmcafee> ANTI-GUN FOLK: READ NO FURTHER. Now -- guns don't kill people. Bullets kill people. And if you want to kill people with a handgun, no bullet beats the FN-57. High velocity, flat trajectory, tumbles on impact, making massive exit wounds. I urge all all if my security to use it. pic.twitter.com/P5hu2Hfur6

1007413614205120512 2018-06-14 17:04:57 PST <officialmcafee> This look like a water gun? pic.twitter.com/VKoh01GuCg

1000389938200895489 2018-05-26 07:55:22 PST <officialmcafee> About my guns pic.twitter.com/MIwq5K6amN

999482149190492160 2018-05-23 19:48:08 PST <officialmcafee> Bull shit. When am I not holding guns or surrounded by guards pic.twitter.com/fawZh7gBRv

999480884003786752 2018-05-23 19:43:06 PST <officialmcafee> When am I not in a photo with guns and guards? pic.twitter.com/iNC343Yq5I

971322857363005440 2018-03-07 01:53:10 PST <officialmcafee> You ask -- Why do I have guns? Dateline: Amy confesses to trying to kill me: http://www.nbcnews.com/video/dateline/50515302 … Newsweek: Wife confesses to cooperating with Cartel: http://www.newsweek.com/topic/john-mcafee … USA Today: War with Cartel: https://www.google.com/amp/s/amp.usatoday.com/amp/21712017 … Google: Tons of stories. Any questions? pic.twitter.com/ODSm4wHz1K

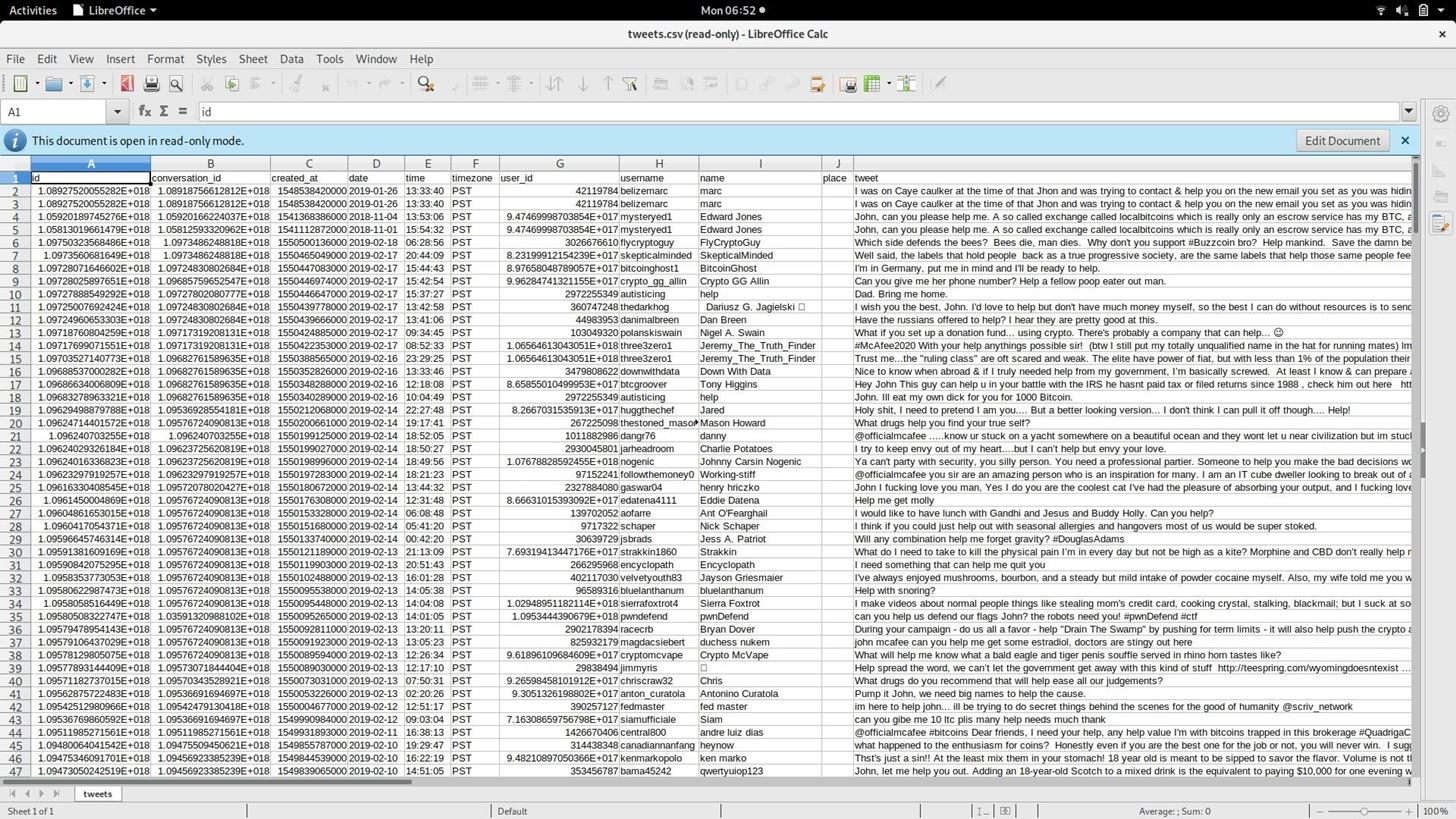

965249086562734080 2018-02-18 07:38:10 PST <officialmcafee> People asked why I have guns in the corner of my previous post. Anyone want to explain why we have the right to bear arms in America? pic.twitter.com/NtT2Fg9qnqNo arquivo CSV que produzi, também tenho acesso a muitos metadados sobre cada post.

Posso ver que cada imagem que encontrei também é extraída. Clicando em um, posso ver imediatamente que sim, o alvo está realmente bem armado.

Há muito mais imagens de armas, mas uma, em particular, pode ser de interesse durante uma investigação. Em outra foto marcada com "arma" deste ano, o alvo está segurando um cartucho de munição 5,7 × 28 mm na frente de um FN Five-seven mm na frente de uma pistola

Este revólver em particular é um modelo incomum projetado para derrotar armaduras leves modernas, contando com balas perfurantes especiais disparadas a uma taxa muito alta. Eles são muitas vezes difíceis de encontrar porque são proibidos de serem importados. A munição que o alvo está segurando é marcada com uma ponta preta, que a marca como munição perfurante projetada para penetrar na armadura.

A bala SS190 tem um penetrador de aço e núcleo de alumínio, o que significa que qualquer agente da lei tentando se aproximar do suspeito não deve confiar em armaduras leves para segurança. Com uma única busca em Twint, determinamos não apenas que o suspeito está armado, mas que também tem acesso a tipos especiais de munição.

Etapa 6Colete dados em tempo real

Twint tem a vantagem de poder extrair informações sobre eventos atuais que os usuários do Twitter estão relatando. Ao combinar os sinalizadores de geolocalização e assunto, podemos especificar que queremos ver apenas postagens sobre determinados assuntos em nossa área local que estão acontecendo agora.

Digamos que ouvimos uma batida policial na rua e queremos mais informações. Podemos pesquisar postagens marcadas perto de Los Angeles, por exemplo, pesquisando palavras-chave como "arrested" ou "LAPD" para localizar imagens de eventos em andamento.

sudo twint --verified -s "arrested" --near 'Los Angeles' --since 2019-02-17 --images1097368136293208064 2019-02-17 21:32:06 PST <KTLAMorningNews> Suspected DUI Driver Arrested in Deadly Hit-and-Run Crash in South-Central L.A. Caught on Video http://bit.ly/2SJbRGO pic.twitter.com/T2EYC0OtRB

1097353829375463425 2019-02-17 20:35:15 PST <KTLA> Yucaipa Father Arrested in Death of 6-Month-Old Baby Girl http://bit.ly/2SF1Ydx pic.twitter.com/O8Sd0k9wLtSe quisermos pesquisar evidências de vídeo, podemos modificar o comando para pesquisar esse tipo de conteúdo também. Aqui, uma busca por menções de "LAPD" produz um vídeo mostrando o fim de uma recente perseguição policial fatal.

sudo twint --verified -s "LAPD" --near 'Los Angeles' --since 2019-02-17 --videos1097300577447378944 2019-02-17 17:03:39 PST <KevinTakumi> Fatal #crash #Chatsworth LAFD/LAPD on scene 2 car crash DeSoto/Plummer 2 transported to hospital 2 dead on scene, investigation ongoing long term @FOXLA pic.twitter.com/srlUTlgtdF

1097264275586871296 2019-02-17 14:39:24 PST <LAPDHQ> Our city might not be perfect, but it has life — it has culture. It’s our privilege to be able to serve and protect the City of Angels. pic.twitter.com/yqXWyIIq8wAgora, vamos aplicar a capacidade de extrair dados ao vivo à nossa pesquisa. Quem são os apoiadores dessa pessoa? Vamos criar um arquivo CSV de todos que twittaram para esta conta usando o sinalizador --to , para que possamos analisá-lo para pessoas possivelmente oferecendo ajuda ou dando outras pistas sobre como encontrar o alvo pessoalmente twittando uma foto ou saudação.

sudo twint --to officialmcafee --since 2019-01-01 -s help -o mcafeecontacts --csv1097503235684864000 2019-02-18 06:28:56 PST <FlyCryptoGuy> Which side defends the bees? Bees die, man dies. Why don't you support #Buzzcoin bro? Help mankind. Save the damn bees. It's easy to throw insults, start throwing solutions. Thank you sir.

1097356068164898816 2019-02-17 20:44:09 PST <SkepticalMinded> Well said, the labels that hold people back as a true progressive society, are the same labels that help those same people feel belonged and validated. So in other words fuck what people think and be yourself.

1097280716466020353 2019-02-17 15:44:43 PST <BitcoinGhost1> I'm in Germany, put me in mind and I'll be ready to help.Abrindo o arquivo CSV, podemos ver que ele está cheio de respostas recentes ao alvo, muitas oferecendo suporte.

Ótimo, até agora nossa investigação mostra que o alvo é um sonegador de impostos fortemente armado e impenitente com muitos apoiadores – uma boa notícia para qualquer agência de aplicação da lei.

Etapa 7Aprofunde-se com pesquisas adicionais

Digamos que agora queremos saber alguma pista sobre como o alvo está escondendo seu dinheiro antes de anunciar sua evasão fiscal.

Como o sujeito fez muitas declarações sobre impostos desde que a história foi divulgada, queremos apenas encontrar declarações feitas antes desse período usando o sinalizador --year . Estamos interessados nas palavras-chave "taxes" ou "tax", para que possamos construir uma busca Twint para qualquer post falando sobre impostos postados antes de 2018 com o seguinte comando.

sudo twint -u officialmcafee -s taxes --year 2018947326031890911233 2017-12-30 20:38:21 PST <officialmcafee> When I follow someone, God gives them a new Bentley Azure. Tax free.

947325176701706241 2017-12-30 20:34:57 PST <officialmcafee> When I follow someone God himself comes down and gives them a Bentley Azure. Tax free. It used to be Ford Focus. Don't know why the upgrade.

947007111011151872 2017-12-29 23:31:04 PST <officialmcafee> As I said earlier ..... When I follow someone God himself comes down and gives them a new Bentley Azure ..... Tax free.

947005611253919744 2017-12-29 23:25:06 PST <officialmcafee> I did. But I don't believe your name is Tom. You realize, of course, that when I follow people, God himself comes down and blesses them - giving each of them a Bentley Azure - tax free.

939924816664121345 2017-12-10 10:28:33 PST <officialmcafee> Good God! Do I have to spell it out? Well ... No taxes, no regulatory problems, no traceable income, no tax accountant costs, etc,etc,etc

644436140183973888 2015-09-17 02:02:03 PST <officialmcafee> My policies now posted https://mcafee16.com/issues/ #ForeignPolicy #drugs #immigrants #tax #educate #economy #cyber +more pic.twitter.com/ugCnhKEBsLParece que o alvo fez declarações sobre esconder dinheiro em criptomoeda.

Sabendo que o suspeito está fugindo, podemos fazer uma busca por qualquer pessoa que esteja twittando publicamente para o alvo e oferecendo apoio. Para fazer isso, procuraremos pessoas que tweetam para o alvo com o sinalizador --to e procuramos tweets que provavelmente contenham informações de contato com o sinalizador --phone .

Também podemos tentar descobrir onde ele está pesquisando fotos ou vídeos que eles possam ter postado de seu paradeiro na última semana. Usando o sinalizador --location para especificar apenas tweets marcados com localização, podemos extrair quaisquer tweets que contenham mídia que possa nos permitir ver de onde é o alvo da última semana.

sudo twint -u officialmcafee --location --since 2019-2-10 --media1096942869091356674 2019-02-16 17:22:14 PST <officialmcafee> pic.twitter.com/vbtdCI6ULP | Location House McAfee

1096932395012554754 2019-02-16 16:40:37 PST <officialmcafee> Back at the third floor of the "compound". We are just mellowing out after a day of speeding between islands in my first test of our tender (Moored alongside) pic.twitter.com/sd0ix15MPB | Location House McAfee

1096929852056395776 2019-02-16 16:30:31 PST <officialmcafee> Here is the third floor of our "Compound" right now. The "dingy" is moored alongside. pic.twitter.com/UCnRn3AoJX | Location House McAfee

1096915137087320064 2019-02-16 15:32:03 PST <officialmcafee> A boring video. But Rick took it. He's proud of it. He asked me to tweet it. I just did. He is outside of social media however, so I can dis him in this (for him) alternate universe, while I truly love him in that universe which, for me at this moment time, is alternate. pic.twitter.com/yXPdGF3oW1 | Location House McAfee

1096635092393517056 2019-02-15 20:59:15 PST <officialmcafee> Rick caught me with my harmonica attempting to regain favor with IT guy. He was way out of my league. pic.twitter.com/5HZxPKwyf8 | Location House McAfee

1096614989857738752 2019-02-15 19:39:22 PST <officialmcafee> Holy FUCK!!! My Bahamian IT guy -- whom I judged to be the dweebyest person on earth -- shows up in the band I hired for Choppy's bar for the weekend. People -- never judge. The IT guy is the sax player. pic.twitter.com/e0KW6fWIbY | Location House McAfeeUm dos primeiros resultados é um vídeo do alvo conduzindo um barco por uma cadeia de ilhas. Em outro tweet no dia anterior, o alvo se filma em um bar em Georgetown, uma cidade nas Bahamas. Com base na mídia postada no Twitter nos últimos dois dias, o alvo está em um barco na costa de Georgetown, nas Bahamas.

Twitter torna o OSINT fácil

Em nosso cenário, como um agente júnior do IRS aprendendo sobre o assunto de sua primeira auditoria, descobrimos que nosso alvo é um sonegador de impostos fortemente armado, saqueando as ilhas do Caribe com armas perfurantes. Em vez de tentarmos abordar o infrator nós mesmos, é muito mais provável que aproveitemos o tratado de extradição que entrou em vigor entre as Bahamas e os Estados Unidos em 22 de setembro de 1994 e tornemos a apreensão do alvo um problema de outra pessoa.

Independentemente do tipo de investigação, os dados das mídias sociais podem enriquecer sua compreensão de um evento, fornecendo um fluxo de informações aparentemente interminável. Desde estudar as interações entre usuários até encontrar visões alternativas da mesma situação por meio da mídia organizada por hashtags, as informações compartilhadas nas mídias sociais devem fazer parte do kit de ferramentas de qualquer investigador OSINT.

Espero que você tenha gostado deste guia para usar o Twitter como fonte de informações OSINT com Twint! Se você tiver alguma dúvida sobre este tutorial no Twitter OSINT, deixe um comentário abaixo e sinta-se à vontade para me contatar no Twitter @KodyKinzie .

Comentários

Postar um comentário