Compartilhe

- Gerar link

- X

- Outros aplicativos

As técnicas OSINT permitem que os investigadores coletem

Conclusão principal

- As técnicas OSINT permitem que os investigadores coletem, verifiquem e analisem, de forma legal e ética, informações publicamente disponíveis de diversas fontes, como mídias sociais, registros de domínio e multimídia, para gerar inteligência acionável.

- Dominar o OSINT requer uma combinação de táticas e metodologias básicas e avançadas — incluindo automação, geolocalização e correlação entre plataformas — apoiadas pelas ferramentas certas para descobrir padrões, rastrear pegadas digitais e aprimorar investigações do mundo real.

Hoje, vastas quantidades de informações publicamente acessíveis — usadas para produzir inteligência de código aberto (OSINT) — podem ser utilizadas para descobrir verdades, verificar identidades, rastrear eventos e avaliar ameaças. Mas explorar essa mina de ouro digital exige mais do que uma simples consulta em um mecanismo de busca.

Neste guia, analisamos profundamente as técnicas de OSINT para criar uma coleção abrangente de táticas especializadas usadas por investigadores , profissionais de inteligência de ameaças, militares, autoridades policiais e pesquisadores para coletar e analisar dados abertos. Cada um dos métodos, técnicas e ferramentas descritos neste guia desempenha um papel crucial na construção de inteligência acionável a partir de fontes abertas.

Abordaremos técnicas essenciais e avançadas — desde pesquisas booleanas básicas até análises de vídeo sofisticadas e estratégias de correlação entre plataformas — enfatizando práticas legais e éticas.

O que são técnicas OSINT?

As técnicas OSINT são os métodos usados para coletar, analisar e interpretar inteligência de código aberto — informações publicamente disponíveis e legalmente acessíveis — para produzir inteligência acionável. Essas técnicas são usadas para coletar, verificar e sintetizar dados de fontes abertas, como:

- Sites e blogs

- Plataformas de mídia social

- Fóruns e comunidades online

- Artigos de notícias e comunicados de imprensa

- Bancos de dados governamentais públicos

- Registros de domínio e dados WHOIS

- Multimídia (imagens, vídeos, metadados)

- Literatura cinzenta

- Dark web

- Violação de dados

- Dados de geolocalização

- Informações disponíveis comercialmente (imagens de satélite, dados de marketing, etc.)

O objetivo das técnicas OSINT é extrair insights valiosos de fontes abertas para dar suporte à tomada de decisões, investigações ou pesquisas em vários campos, como inteligência de ameaças, aplicação da lei, negócios, jornalismo e segurança nacional, entre outros.

Principais características das técnicas OSINT

Para entender melhor como as técnicas de OSINT funcionam na prática, é importante reconhecer as principais características que as definem. Essas características não apenas distinguem a OSINT de outras formas de coleta de inteligência, mas também destacam seus pontos fortes e limitações.

Legalidade e uso ético

Uma das características mais fundamentais das técnicas OSINT é que elas se baseiam exclusivamente em informações publicamente disponíveis e legalmente acessíveis. Esses métodos não envolvem hacking , acesso não autorizado ou burlar medidas de segurança.

Por isso, o OSINT é considerado ético e compatível com os padrões legais quando usado adequadamente.

Coleta Não Intrusiva

As técnicas OSINT não são intrusivas por natureza. Ao contrário de métodos mais agressivos de coleta de informações, a OSINT é predominantemente passiva, o que significa que você coleta apenas informações publicamente disponíveis, que posteriormente processa e analisa.

Isso o torna especialmente útil para avaliações ou investigações em estágio inicial.

Diversas fontes de dados

Outra característica marcante é a ampla gama de fontes de dados utilizadas. As técnicas OSINT extraem informações de sites, blogs, veículos de notícias, registros públicos do governo, plataformas de mídia social, fóruns, arquivos multimídia e até mesmo da dark web .

Essa variedade de fontes permite que os analistas construam um quadro abrangente do assunto ou situação que está sendo pesquisada.

Foco Analítico

OSINT não se trata apenas de coletar dados — trata-se de dar sentido a eles. Essas técnicas geralmente envolvem a análise e a interpretação de dados brutos para gerar insights acionáveis.

Seja identificando ameaças potenciais, rastreando pegadas digitais ou entendendo tendências de sentimento, o componente de análise é essencial para transformar dados abertos em inteligência utilizável.

Escalabilidade

As técnicas OSINT são altamente escaláveis, abrangendo desde simples buscas manuais até ferramentas e scripts avançados e automatizados. Analistas podem coletar pequenas informações específicas ou coletar e processar vastos conjuntos de dados em diversas plataformas, dependendo do escopo e da necessidade da investigação.

Pontualidade e Insights em Tempo Real

Uma grande vantagem da OSINT é sua capacidade de fornecer inteligência oportuna e, às vezes, em tempo real. Técnicas como monitoramento de mídias sociais ou rastreamento de notícias ao vivo podem ajudar as organizações a se manterem atentas a eventos em desenvolvimento, ameaças emergentes ou mudanças na opinião pública.

Isso torna o OSINT particularmente valioso em contextos de gerenciamento de crises e segurança cibernética .

Verificação e Referência Cruzada

Como informações de código aberto podem ser propensas à desinformação, uma parte fundamental das técnicas de OSINT envolve a verificação e o cruzamento de dados. Profissionais qualificados não se baseiam em uma única fonte, mas sim confirmam as descobertas usando múltiplas fontes independentes.

Esse processo ajuda a garantir a precisão e a confiabilidade da inteligência produzida.

Agora, vamos mergulhar e explorar as muitas ferramentas, técnicas e métodos usados em OSINT hoje.

Técnicas de Análise de Mídias Sociais OSINT

A análise de mídias sociais em OSINT envolve a coleta e a análise de dados de fontes publicamente disponíveis (por exemplo, mídias sociais) para obter inteligência útil. Isso é comumente usado em segurança cibernética, jornalismo, investigações, inteligência de ameaças e até mesmo em inteligência competitiva de marketing e negócios.

Essas técnicas são usadas para coletar informações de perfis, postagens e interações. Abaixo, apresentamos as principais técnicas utilizadas para análise de mídias sociais.

Mapeamento e Análise de Rede

A análise de rede mapeia os relacionamentos entre usuários examinando interações como seguidores, menções, respostas e retuítes. Isso ajuda a identificar influenciadores, grupos fortemente conectados ou potenciais fontes de desinformação dentro de uma comunidade digital.

Técnicas específicas de mapeamento e análise de rede incluem:

- Análise de amigos/seguidores – Mapeamento do círculo social de um alvo para rastreamento de influência ou associação.

- Gráficos de análise de links – Análise de curtidas, retuítes, respostas e menções para visualizar conexões e mapear uma rede.

- Redes de hashtags/palavras-chave – Rastreamento de comunidades e sentimentos por meio de tags ou frases compartilhadas.

Rastreamento de hashtags

Ao monitorar hashtags, os analistas podem acompanhar tópicos em alta, descobrir conversas emergentes e entender como as informações se espalham. A análise de hashtags também pode ajudar a descobrir comunidades em torno de causas ou campanhas específicas .

Algumas técnicas específicas de rastreamento de hashtag usadas no OSINT incluem:

- Análise de frequência de hashtags – Monitoramento da frequência com que uma hashtag aparece ao longo do tempo para identificar tendências ou picos de atividade.

- Mapeamento de coocorrência – Analisar quais outras hashtags geralmente aparecem ao lado de uma hashtag alvo para revelar tópicos ou redes relacionadas.

- Correlação de geotags + hashtags – Vinculando hashtags a dados geográficos para determinar a origem das conversas.

- Identificação de influenciadores de hashtag – Identificando usuários que usam uma hashtag com mais frequência ou de forma mais eficaz para impulsionar o engajamento.

Análise de Perfil

Isso envolve a coleta de dados publicamente disponíveis de perfis de usuários, como biografias, localização, número de seguidores e atividades recentes. Isso ajuda a construir um perfil comportamental e de identidade de uma pessoa ou grupo e pode auxiliar na atribuição de personas online a identidades reais.

A análise de perfil inclui técnicas OSINT específicas, como:

- Rastreamento de nome de usuário – identificando a presença de um usuário em diferentes plataformas usando o mesmo identificador.

- Exame de metadados – Revisão de detalhes públicos, como datas de inscrição, listas de seguidores/seguidores, biografias e padrões de atividade.

- Postagens históricas – Analisar postagens ou comentários antigos para criar uma linha do tempo de comportamento ou opiniões.

Técnicas de geolocalização em mídias sociais

Técnicas de geolocalização em mídias sociais envolvem a identificação da localização física de um usuário ou publicação com base em pistas contidas em conteúdo de mídia social. Isso pode incluir a análise de publicações com geolocalização, check-ins de localização ou metadados incorporados em imagens e vídeos.

Mesmo sem dados de localização explícitos, analistas podem inferir paradeiros examinando pontos de referência em fotos, gírias locais, condições climáticas ou eventos mencionados em postagens. Cruzar essas pistas com mapas ou dados públicos (como registros de voos ou eventos) pode ajudar a identificar uma localização mais precisa. Essas técnicas são especialmente valiosas em investigações, resposta a crises e no rastreamento da disseminação de informações entre regiões.

Técnicas específicas de OSINT de geolocalização em mídias sociais incluem:

- Postagens com geolocalização – Extração de coordenadas de GPS ou tags de localização de postagens (fotos, atualizações de status em redes sociais, check-ins).

- Análise de imagens – Uso de ferramentas como a Pesquisa Reversa de Imagens do Google ou visualizadores EXIF para analisar fotos em busca de pistas de localização.

- Triangulação entre plataformas – Correspondência de menções de localização em diversas plataformas de mídia social.

Monitoramento de palavras-chave

As ferramentas OSINT rastreiam continuamente as plataformas de mídia social em busca de palavras ou frases específicas. Isso é útil para detectar sinais precoces de ameaças, rastrear menções à marca ou coletar atualizações em tempo real sobre eventos em andamento.

Técnicas específicas de monitoramento de palavras-chave usadas no OSINT incluem:

- Pesquisa de palavras-chave booleanas – Uso de operadores de pesquisa avançados (por exemplo, AND, OR, NOT) para refinar consultas de palavras-chave em plataformas de mídia social.

- Alertas de palavras-chave em tempo real – Configure alertas para palavras ou frases específicas para receber notificações imediatas quando elas forem mencionadas.

- Filtragem de sentimentos – Combinação de rastreamento de palavras-chave com análise de sentimentos para priorizar postagens com tons positivos ou negativos fortes.

- Agrupamento de tópicos – Agrupamento de palavras-chave relacionadas em grupos temáticos para observar como as conversas evoluem ao longo do tempo.

Análise de Imagem

Imagens postadas em redes sociais são examinadas em busca de pistas visuais, como rostos, logotipos, pontos de referência ou metadados, como dados EXIF (quando disponíveis). Buscas reversas de imagens podem ajudar a rastrear onde uma imagem apareceu ou verificar sua autenticidade.

Técnicas específicas de análise de imagem OSINT incluem:

- Pesquisa reversa de imagens – Use ferramentas como Google Imagens ou TinEye para descobrir onde mais uma imagem apareceu online.

- Extração de dados EXIF – Análise de metadados de imagem (quando disponíveis) para tipo de câmera, coordenadas de GPS e registros de data e hora.

- Reconhecimento visual de objetos – Identificação de rostos, pontos de referência, logotipos ou outros elementos identificáveis usando ferramentas de IA/ML.

- Análise de nível de erro de pixel (ELA) – Detecção de sinais de manipulação ou edição de imagem por meio da análise de artefatos de compressão.

Análise Temporal

Essa técnica analisa o momento das postagens para identificar padrões, como o horário em que um usuário está mais ativo ou a velocidade com que uma mensagem se espalha. Também pode revelar pistas sobre fusos horários ou ajudar a vincular a atividade online a eventos do mundo real.

Algumas técnicas específicas de análise temporal usadas em OSINT incluem:

- Linha do tempo de atividades – Gerenciar as publicações de um usuário, identificando fusos horários ou hábitos. Este é um recurso disponível no Horizon® da ShadowDragon .

- Correlação de eventos – Mapeamento do tempo de postagem para grandes eventos ou incidentes para avaliar influência ou envolvimento.

Correlação entre plataformas

Analistas comparam a atividade e o conteúdo em plataformas de mídia social para vincular várias contas a um único usuário. Isso pode envolver a correspondência de nomes de usuário, imagens ou estilos de escrita para construir uma imagem mais completa do comportamento online.

Técnicas específicas de correlação entre plataformas usadas em OSINT incluem:

- Costura de identidade (também conhecida como resolução de identidade ) – Vincular contas diferentes por meio da reutilização de fotos, nomes de usuários semelhantes ou estilo de escrita.

- Duplicação de conteúdo – Identificar conteúdo republicado nas principais plataformas de mídia social para rastrear a fonte ou origem.

Detecção de contas falsas

Essa técnica envolve a identificação de contas suspeitas por meio da análise de padrões de perfil, como nomes de usuário genéricos, imagens de bancos de imagens, falta de engajamento ou alta frequência de postagens. O comportamento na rede e o conteúdo das postagens também podem indicar se uma conta é automatizada ou faz parte de uma campanha coordenada.

Técnicas específicas de detecção de contas falsas OSINT incluem:

- Análise de padrões de perfil – Identificando sinais de alerta como fotos de perfil padrão, padrões de digitação , comportamento irregular de postagem ou formatos de nome de usuário suspeitos.

- Análise de engajamento – Procurando por baixo engajamento (curtidas, comentários) apesar do alto volume de postagens ou contagens de seguidores.

- Auditoria de seguidores – Avaliação das proporções de seguidores/seguidores e revisão de conexões em busca de padrões que indiquem bots ou redes falsas .

- Detecção de duplicação de conteúdo – Identificação de postagens idênticas ou quase idênticas compartilhadas em várias contas falsas ou botnets.

Técnicas de geolocalização para OSINT

Técnicas de geolocalização para OSINT são os métodos e ferramentas usados para determinar a localização física de um objeto, pessoa ou evento por meio da análise de dados disponíveis publicamente. Essas técnicas envolvem o exame de pistas visuais em imagens e vídeos, o aproveitamento de imagens de satélite e mapas, a extração de metadados e o cruzamento de referências de conteúdo de mídia social e registros online.

A geolocalização em OSINT é crucial para verificar a autenticidade e o contexto de informações de código aberto em investigações, jornalismo e coleta de inteligência. Abaixo estão as principais técnicas de geolocalização utilizadas em OSINT.

Informações de geocodificação

A geolocalização envolve metadados incorporados em arquivos digitais — como fotos ou postagens em redes sociais — que contêm coordenadas de GPS ou nomes de locais. Analistas de OSINT podem extrair esses dados para identificar onde uma imagem foi tirada ou uma postagem foi feita, oferecendo pistas de localização diretas e, muitas vezes, precisas.

Técnicas específicas de geocodificação de informações usadas em OSINT incluem:

- Extração de dados EXIF – Use ferramentas como o ExifTool para extrair coordenadas GPS de arquivos de imagem.

- Metadados de mídia social – Analise postagens geocodificadas nas principais plataformas de mídia social.

- Pesquisa reversa de imagens com filtros de localização – Ferramentas como o Google Imagens ou o Yandex às vezes podem exibir duplicatas marcadas com localização.

- Integração de mapas de fotos compartilhadas – Use plataformas como o Flickr Maps para visualizar uploads de fotos agrupadas e geocodificadas.

Uso de imagens de satélite

Imagens de satélite fornecem uma visão de cima para baixo de áreas geográficas, o que é essencial para verificar localizações em fotos ou rastrear mudanças ao longo do tempo. Analistas usam plataformas como o Google Earth ou o Sentinel Hub para comparar evidências visuais com terrenos, infraestruturas ou características ambientais do mundo real.

Técnicas específicas de imagens de satélite usadas em OSINT incluem:

- Google Earth/Maps – Comparação de terreno, infraestrutura e recursos na imagem com imagens de satélite.

- Yandex, Bing ou HERE Maps – Serviços de mapas alternativos podem ter datas ou ângulos de imagens diferentes.

- Correspondência do Street View – Procurando uma correspondência exata usando o Google Street View ou o Mapillary .

Serviços baseados em localização

Serviços baseados em localização (LBS) coletam e utilizam a localização de um dispositivo por meio de GPS, Wi-Fi ou dados de celular. No OSINT, os investigadores podem usar dados compartilhados por meio de aplicativos ou plataformas de mídia social para inferir a localização do usuário ou rastrear movimentos.

Algumas técnicas específicas de OSINT relacionadas a serviços baseados em localização incluem:

- Vazamento de dados de aplicativos móveis – Identificação de aplicativos que expõem dados de localização do usuário por meio de APIs ou transmissões não seguras.

- Analisando dados de check-in – Use plataformas como mídia social, Swarm ou Google Maps Timeline (se acessível) para coletar histórico de check-in ou visitas.

- Dados de proximidade Bluetooth – Captura de interações de dispositivos próximos por meio de aplicativos ou serviços que registram dados de proximidade.

- APIs de geolocalização – Ferramentas como a API do Google Maps ou OpenCelliD para triangular localizações aproximadas de dispositivos usando IDs de torres de celular ou pontos de acesso Wi-Fi.

Mapeamento SSID Wi-Fi

Ao identificar e mapear nomes de redes Wi-Fi (SSIDs) e seus BSSIDs (endereços MAC) , os analistas podem estimar a localização de um dispositivo ou pessoa. Ferramentas como o WiGLE.net compilam dados de crowdsourcing que ajudam a associar esses identificadores a localizações físicas.

Algumas técnicas específicas de mapeamento de SSID de Wi-Fi incluem:

- Pesquisas no WiGLE.net – Insira nomes BSSID ou SSID no WiGLE para determinar locais mapeados de redes sem fio.

- WarDriving ou registros de Wi-Fi aberto – Analise registros de redes sem fio públicas ou realize varreduras de sinal legais para mapear SSIDs visíveis.

- Correlação com metadados de imagem – Combine dados SSID/BSSID encontrados em metadados com locais de pontos de acesso conhecidos.

- Padrões de nomenclatura de SSID – Inferir localização a partir de convenções comuns de nomenclatura de SSID (por exemplo, nomes de locais ou lojas).

Análise de Imagem e Vídeo

Essa técnica envolve a análise de pistas visuais em fotos ou vídeos — como pontos de referência, placas de trânsito, vegetação e estilos arquitetônicos — para identificar o local onde a imagem ou o vídeo foi capturado. Quando combinado com ferramentas como o Google Street View, esse método geralmente consegue identificar coordenadas exatas.

Algumas técnicas específicas de análise de imagem e vídeo usadas no OSINT incluem:

- Pontos de referência e características naturais – Identificar pontos de referência únicos (edifícios, montanhas, rios) em fotos.

- Placas de rua e idiomas – Analisar sinalização, texto ou idiomas visíveis para restringir regiões.

- Sombras e posição do sol – Estimar o tempo e a direção usando sombras e compará-los com o caminho do sol.

- Metadados (dados EXIF) – Se disponíveis, os metadados da imagem podem conter coordenadas de GPS e registros de data e hora.

- Correspondência de clima – Referência cruzada de condições climáticas visíveis com dados meteorológicos históricos .

Geolocalização de IP

A geolocalização por IP determina a localização física aproximada de um usuário com base em seu endereço IP de internet. Embora nem sempre precisa, pode ajudar a restringir a região ou país de um usuário e é útil para investigar comportamento ou comunicação online.

Técnicas específicas de geolocalização de IP usadas em OSINT incluem:

- Ferramentas de pesquisa de IP público – Use serviços como IPinfo.io , MaxMind GeoIP ou iplocation.net para localização aproximada.

- Correlação com fusos horários – Faça referências cruzadas de carimbos de data/hora de postagens e fusos horários para refinar a localização aproximada.

- Rastreamento de histórico de IP – Use ferramentas como SecurityTrails ou ViewDNS para verificar associações anteriores de um endereço IP com regiões ou ISPs conhecidos.

- Detecção de Tor /VPN – Identifique se o IP está mascarado por uma VPN ou nó de saída Tor para avaliar a confiabilidade dos dados de localização.

Geofencing

A geocerca utiliza limites virtuais em torno de locais do mundo real para monitorar ou acionar eventos quando um dispositivo entra ou sai de uma área definida. No OSINT, alertas de geocerca de aplicativos ou dispositivos podem revelar comportamentos ou movimentos baseados em localização.

Técnicas comuns de geofencing usadas em OSINT incluem:

- Monitoramento de comportamento de aplicativos – Rastreie notificações push, alertas ou conteúdo de aplicativos que mudam com base em gatilhos geolocalizados.

- Engenharia reversa de aplicativos móveis – Analise o código do aplicativo ou o tráfego da API para entender o comportamento baseado em localização (usado em OSINT avançado).

- Vazamentos de IDs de publicidade e SDKs – Alguns aplicativos vazam interações geolocalizadas por meio de redes de anúncios ou SDKs, que podem ser monitorados para gatilhos baseados em localização.

- Postagens de mídia social acionadas geograficamente – Procure por postagens ou conteúdo acessível/visível somente quando dentro de uma cerca geográfica específica (por exemplo, filtros de localização).

Sobreposições de mapas históricos

Essa técnica envolve a sobreposição de mapas antigos sobre mapas modernos de satélite ou digitais para identificar como as áreas mudaram ao longo do tempo. É especialmente útil em investigações que envolvem mudanças ambientais, desenvolvimento urbano ou para traçar o contexto histórico de um local.

Sobreposições de mapas históricos são usadas em técnicas OSINT como:

- Deformação de mapas com ferramentas como Map Warper ou QGIS – Georreferenciar mapas históricos alinhando-os com recursos de mapas modernos.

- Usando camadas de imagens históricas no Google Earth Pro – Compare mudanças ao longo do tempo usando controles deslizantes de imagens históricas integrados.

- Comparando mapas antigos de arquivos – Use recursos como a Coleção de Mapas David Rumsey ou a Biblioteca do Congresso para sobrepor mapas históricos digitalizados.

- Imagens de satélite de lapso de tempo – Analise ferramentas como o Google Earth Timelapse para visualizar mudanças geográficas ou ambientais de longo prazo.

Pistas baseadas em sensores e redes

Essa técnica envolve o uso de sinais de dispositivos — como GPS, Wi-Fi, Bluetooth e redes celulares — para estimar uma localização. Por exemplo, os investigadores podem analisar dados da conexão de um dispositivo a redes Wi-Fi ou torres de celular próximas, ou usar beacons Bluetooth para aproximar movimento e presença.

Os profissionais de OSINT também podem aproveitar ferramentas como o WiGLE.net para combinar esses sinais com coordenadas conhecidas, especialmente quando SSIDs ou BSSIDs são expostos em dados abertos ou metadados.

Técnicas específicas de sensores e pistas baseadas em rede usadas em OSINT incluem:

- Geolocalização de IP – Uso de endereços de IP para aproximar a localização (embora nem sempre seja preciso).

- Pesquisa de BSSID de Wi-Fi ou Bluetooth – Se houver IDs de transmissão, ferramentas como o Wigle.net podem mapear suas localizações físicas.

Referência cruzada de documentos e fontes

O cruzamento de documentos e fontes envolve a verificação e o enriquecimento de dados de localização por meio da comparação de diversas fontes abertas, como artigos de notícias, registros governamentais, imagens de satélite ou postagens em mídias sociais.

Ao alinhar fatos — como a hora de um evento, as condições climáticas ou elementos visuais em imagens — com relatórios confiáveis ou registros históricos, os investigadores podem confirmar ou refinar uma localização suspeita. Essa abordagem de triangulação aumenta a confiança na precisão da geolocalização.

Técnicas específicas de referência cruzada de documentos e fontes incluem:

- Notícias e relatórios de incidentes – Correspondência de imagens ou fatos com eventos relatados em locais conhecidos.

- Conhecimento local – Entrar em contato com especialistas locais ou usar fóruns comunitários para ajudar a identificar lugares.

Técnicas de análise de domínio e endereço IP para OSINT

Técnicas de análise de domínio e endereço IP em OSINT referem-se ao exame sistemático de nomes de domínio e endereços IP usando ferramentas e dados disponíveis publicamente para descobrir informações sobre infraestrutura online, propriedade, atividade e ameaças potenciais.

Essas técnicas ajudam os investigadores a mapear rastros digitais, atribuir atividades a atores ou organizações específicas e avaliar a legitimidade ou o risco associado a entidades online. Vamos dar uma olhada nas diversas técnicas de análise de domínio e endereço IP para OSINT.

Pesquisa WHOIS

As pesquisas WHOIS revelam detalhes de registro de domínio, como o registrador, as datas de registro e expiração e informações de contato (a menos que haja proteção de privacidade). Isso pode ajudar a vincular um domínio a um indivíduo, empresa ou organização e revelar padrões em vários domínios.

Técnicas específicas de pesquisa WHOIS usadas no OSINT incluem:

- Bancos de dados WHOIS como WhoisXML API ou who.is – Recuperam informações de propriedade, registrador e contato de domínios.

- Pesquisas reversas de WHOIS – Encontre outros domínios registrados usando o mesmo e-mail, organização ou nome de registrante.

- Análise de padrões de registro e registrador – Identifique padrões recorrentes de infraestrutura em diferentes domínios.

Pesquisa reversa de IP

Pesquisas reversas de IP identificam todos os domínios hospedados em um endereço IP específico. Essa técnica pode revelar sites relacionados, potencialmente operados pela mesma entidade, e revelar infraestrutura de hospedagem compartilhada.

Técnicas específicas de pesquisa reversa de IP incluem:

- Ferramentas como SecurityTrails ou ViewDNS – Descubra outros domínios que resolvem para o mesmo endereço IP.

- Vinculação de infraestrutura por meio de hosts compartilhados – Detecte clusters de domínios maliciosos ou relacionados compartilhando infraestrutura.

- Identificar ambientes de hospedagem compartilhada – Revele vínculos entre sites aparentemente não relacionados hospedados no mesmo servidor.

Enumeração DNS

A enumeração de DNS envolve a consulta de registros DNS para coletar informações sobre a estrutura de um domínio e os serviços conectados. Essa técnica descobre servidores de e-mail, subdomínios, redirecionamentos e delegação de domínio.

Isso pode incluir técnicas como:

- Ferramentas de consulta como dig ou nslookup – Extraia registros A, MX, TXT e NS para configurações de e-mail, políticas SPF, DKIM e DMARC e muito mais.

- Analisando registros de e-mail e servidor de nomes – Identifique serviços de terceiros ou entradas de DNS mal configuradas .

- Revisando a delegação de DNS – Mapeie como o controle é distribuído entre serviços e infraestrutura.

Enumeração de subdomínio

A enumeração de subdomínios identifica domínios menores que operam sob um domínio pai. Subdomínios geralmente hospedam serviços adicionais, como painéis de administração, APIs ou ambientes de desenvolvimento, e podem expor mais informações do que o site principal.

Técnicas específicas de enumeração de subdomínio usadas em OSINT incluem:

- Logs de transparência de certificados como crt.sh – Revelam subdomínios incluídos em certificados SSL públicos.

- Ferramentas automatizadas como Amass ou Sublist3r – Enumere subdomínios por meio de força bruta ou fontes de dados passivas.

- Força bruta com listas de palavras DNS – Descubra serviços ocultos ou internos testando nomes de subdomínios comuns.

Análise de Certificado SSL

Os certificados SSL contêm metadados valiosos, como emissor, período de validade, nomes de domínio (incluindo SANs ) e, às vezes, informações da organização. A análise de certificados ajuda a atribuir a infraestrutura a atores específicos e detectar configurações incorretas.

Técnicas específicas para analisar certificados SSL em OSINT incluem:

- Mecanismos de busca de certificados como Censys ou Shodan – Inspecione certificados emitidos em busca de relacionamentos e padrões de domínio.

- Análise de campo SAN – Identifique domínios vinculados listados no mesmo certificado.

- Certificados expirados ou reutilizados – Rastreie infraestrutura abandonada ou reimplantada por meio da reutilização de certificados.

Varredura de porta

A varredura de portas detecta serviços abertos em um determinado endereço IP. Ela ajuda analistas de OSINT a entender quais tecnologias estão em execução em um host e identificar possíveis configurações incorretas ou vulnerabilidades.

As técnicas de varredura de portas em OSINT incluem:

- Varreduras Nmap ou masscan – Identifica portas abertas e serviços de impressão digital em um IP de destino.

- Shodan para varredura passiva de portas – Descubra varreduras históricas e capturas de banners de serviços expostos.

- Análise de banner e versão – Use banners de serviço para coletar detalhes sobre software ou serviços mal configurados.

Ferramentas de histórico de domínio

Ferramentas de histórico de domínio fornecem insights sobre a propriedade anterior, o histórico de hospedagem e as alterações de configuração de um domínio. Essas ferramentas são valiosas para análise de atribuição e linha do tempo.

Ferramentas e técnicas de histórico de domínio em OSINT incluem:

- DomainTools e SecurityTrails – Visualize alterações no WHOIS, DNS e informações de hospedagem ao longo do tempo.

- Dados históricos do servidor de nomes e registrador – Revelam transições entre provedores ou mudanças de propriedade.

- Análise de cronograma de reputação – Correlacione mudanças na infraestrutura com picos de atividades maliciosas ou suspeitas.

Análise de Blocos IP

A análise de blocos de IP ajuda os analistas a entender a ampla faixa de rede à qual um IP pertence, geralmente gerenciada por uma organização ou ISP. Essa técnica pode revelar relacionamentos entre hosts e identificar padrões na alocação de infraestrutura.

Técnicas comuns de análise de blocos de IP em OSINT incluem:

- Pesquisas de ASN por meio de ferramentas BGP como bgp.he.net – Identifique a organização que controla o bloco IP.

- Mapeamento de IP para ASN – Descubra outros IPs dentro do mesmo bloco para uma visão mais ampla da infraestrutura.

- Análise de cluster de intervalos de IP – Agrupe domínios e hosts por ASN para avaliar afiliação ou propriedade.

Técnicas de Pesquisa de Registros Públicos para OSINT

As técnicas de pesquisa de registros públicos para OSINT envolvem a localização, a análise e o cruzamento de referências de documentos oficiais e bancos de dados mantidos pelo governo, legalmente acessíveis ao público. Esses registros fornecem informações valiosas sobre indivíduos, organizações, propriedades, processos judiciais e histórico financeiro.

Em investigações de OSINT, registros públicos são cruciais para verificar identidades, descobrir afiliações, mapear relacionamentos e identificar padrões de comportamento ou propriedade. Abaixo estão os principais tipos de registros públicos e técnicas de pesquisa usadas em OSINT.

Registros do Tribunal

Os registros judiciais fornecem acesso a documentos legais, como acusações criminais, processos civis, sentenças e processos judiciais. Esses registros são essenciais para identificar disputas legais, antecedentes criminais e afiliações entre indivíduos e organizações.

As técnicas de registro judicial no OSINT incluem:

- PACER e bancos de dados de tribunais locais – Pesquise processos e resultados em nível federal e estadual.

- Justia e CourtListener – Navegue por processos públicos, nomes de partes e resumos de casos.

- Revisão do histórico de litígios – Identifique padrões de ações legais ou disputas vinculadas a assuntos de interesse.

Registros de Propriedade

Registros de propriedade revelam detalhes sobre propriedade imobiliária, histórico de transações e avaliações. Esses registros ajudam os investigadores de OSINT a vincular indivíduos ou empresas a locais físicos e ativos.

Técnicas de registro de propriedade em OSINT incluem:

- Sites de avaliadores e registradores de condados – Pesquise transferências de escrituras, histórico de propriedade e impostos sobre a propriedade.

- Mapas de parcelas e GIS – visualize limites de propriedade, zoneamento e detalhes de estrutura.

- Acompanhamento do cronograma de propriedade – Entenda as mudanças na propriedade de imóveis ao longo do tempo para identificar relacionamentos.

Registros vitais (registros de nascimento, casamento e óbito)

Registros vitais oferecem dados biográficos essenciais que ajudam a verificar identidades e relações familiares. Esses registros são úteis para construir perfis de antecedentes e confirmar conexões pessoais.

Técnicas de registro vitais em OSINT incluem:

- Bancos de dados Ancestry e FamilySearch – Acesse registros históricos de nascimento, casamento e óbito.

- Cartórios estaduais de registro civil – Solicite documentos certificados quando permitido.

- Referência cruzada com obituários ou anúncios públicos – Valide vínculos familiares ou reivindicações de identidade.

Registros Corporativos

Os registros corporativos documentam a criação, a estrutura e a liderança de empresas. Eles ajudam os investigadores a descobrir afiliações, rastrear a propriedade e monitorar mudanças nas atividades corporativas.

As técnicas de arquivamento corporativo no OSINT incluem:

- Registros do Secretário de Estado – Recupere detalhes de registro comercial e executivos corporativos.

- OpenCorporates e EDGAR – Veja divulgações de empresas públicas internacionais e dos EUA.

- Revisões de registros históricos – Acompanhe mudanças de nome, fusões ou mudanças na liderança corporativa.

Licenciamento e Permissões

Os registros de licenciamento e autorização verificam se indivíduos ou empresas estão autorizados a operar em profissões ou locais específicos. Esses documentos também indicam áreas de serviço ou permissões especiais.

Isso pode incluir técnicas como:

- Conselhos de licenciamento estaduais e municipais – Consulte licenças emitidas e detalhes de autorizações.

- Registros profissionais – Valide credenciais ativas em áreas como saúde, direito ou engenharia.

- Registros de autorização comercial – Identifique pegadas operacionais ou locais de atividades comerciais.

Registros de Falência

Os registros de falência revelam dificuldades financeiras, relacionamentos com credores e bens declarados. Esses registros podem fornecer informações sobre o histórico financeiro e possíveis motivos para certas ações.

As técnicas de registro de falência no OSINT incluem:

- Consulta de casos de falência do PACER – Acesse processos de tribunais de falência dos EUA.

- Serviços de rastreamento de falências – Monitore tendências de insolvência comercial ou registros individuais.

- Análise de declaração de ativos – Identifique participações financeiras ocultas ou não declaradas anteriormente.

Doações políticas

Os registros de doações políticas destacam as filiações políticas, a influência financeira e as inclinações ideológicas de indivíduos ou organizações. Esses registros são particularmente valiosos para a criação de perfis e mapeamento de influência.

Algumas ferramentas e técnicas específicas de doação política usadas no OSINT incluem:

- FEC.gov e OpenSecrets.org – Pesquise contribuições de campanhas federais dos EUA e detalhes de doadores.

- FollowTheMoney.org – Analise contribuições de campanha em nível estadual e atividades de lobby.

- Análise de padrões de doadores – Detecte doações recorrentes entre causas ou candidatos políticos.

Solicitações de FOIA

Os pedidos de FOIA (Lei de Liberdade de Informação) fornecem acesso a documentos governamentais não divulgados, oferecendo transparência às atividades e decisões de órgãos públicos. Esses pedidos são essenciais para o jornalismo investigativo e a pesquisa aprofundada.

As técnicas de FOIA em OSINT incluem:

- FOIA.gov e portais específicos da agência – Envie e acompanhe solicitações aos departamentos federais.

- MuckRock – Arquive e navegue por solicitações de FOIA e documentos divulgados publicamente.

- Análise de documentos de pré-lançamento – Faça referência cruzada de relatórios existentes com materiais FOIA lançados para extrair novos insights.

Técnicas de pesquisa avançada para OSINT

Técnicas de pesquisa avançada para OSINT referem-se a métodos estratégicos de uso de mecanismos de pesquisa e outras ferramentas on-line para descobrir informações específicas, relevantes e muitas vezes ocultas ou menos óbvias de fontes disponíveis publicamente.

Essas técnicas vão além das buscas básicas por palavras-chave e permitem que investigadores, analistas ou pesquisadores refinem consultas, filtrem resultados e segmentem dados com mais eficácia. Vamos dar uma olhada em algumas técnicas avançadas de busca para OSINT.

Operadores Booleanos

Operadores booleanos permitem combinar ou excluir palavras-chave em uma pesquisa para restringir os resultados ou aumentar a precisão.

As técnicas de pesquisa booleana em OSINT incluem:

- E, OU, NÃO – Combine palavras-chave para expandir ou refinar os resultados (por exemplo, “CEO” E “resigned”).

- Aspas para frases exatas – Use aspas para localizar palavras específicas (por exemplo, “relatório de auditoria interna”).

- Parênteses – Lógica de grupo para priorizar a estrutura da consulta (por exemplo, (“violação de dados” OU “incidente de segurança”) E “2023”).

Pesquisas específicas do site

Pesquisas específicas do site ajudam a extrair informações de um domínio ou site específico.

Essas técnicas incluem:

- site:domain.com – Limitar os resultados a um site específico (por exemplo, site:linkedin.com “John Doe”).

- Pesquisando em domínios governamentais ou organizacionais – Encontre dados oficiais (por exemplo, site:.gov “relatório climático”).

- Segmentação em mídias sociais ou fóruns – Descubra a atividade do usuário (por exemplo, site:reddit.com “insider trading”).

Pesquisas de tipo de arquivo

Os filtros de tipo de arquivo revelam documentos para download, como PDFs ou planilhas, geralmente contendo relatórios ou dados detalhados.

Aqui estão alguns exemplos de técnicas de pesquisa de tipo de arquivo no OSINT:

- filetype:pdf, filetype:xls, etc. – Encontre formatos de arquivo específicos (por exemplo, filetype:xls “salário do funcionário”).

- Combinando com palavras-chave – Apresentações de superfície, manuais ou documentos internos (por exemplo, filetype:ppt “estratégia de marketing”).

- Pesquisando conteúdo acadêmico ou técnico – Localize whitepapers e pesquisas (por exemplo, filetype:pdf “guia de calibração de sensor”).

Pesquisas específicas de idioma

Realizar pesquisas em diferentes idiomas pode revelar informações localizadas que não estão disponíveis em inglês.

Técnicas comuns de segmentação de linguagem usadas em OSINT incluem:

- Configurações de pesquisa avançada do Google – Filtrar resultados por idioma.

- Tradução de frases-chave – Use terminologia nativa para melhorar a precisão.

- Explorando a mídia regional – Acesse diversas perspectivas ou cobertura de notícias regionais.

Pesquisas com restrição de tempo

Buscas com restrição de tempo limitam os resultados a um intervalo de tempo específico. Isso permite que os investigadores se concentrem em eventos recentes ou analisem desenvolvimentos históricos.

Algumas técnicas específicas com restrição de tempo usadas em OSINT incluem:

- Usando ferramentas de mecanismos de busca – Filtre os resultados por dia, mês ou ano.

- Acompanhamento da evolução de eventos – Compare como a cobertura ou os dados mudam ao longo do tempo.

- Identificando novas divulgações – Concentre-se em material recém-publicado em tempo real.

Pesquisas de cache e arquivo

Versões em cache e arquivadas de páginas da web permitem que pesquisadores acessem conteúdo excluído ou modificado.

Técnicas de cache e arquivamento em OSINT incluem:

- Cache do Google – Visualize a última versão em cache de uma página usando cache:url.

- Internet Archive (Wayback Machine) – Explore instantâneos históricos de sites.

- Archive.today e ferramentas similares – Capture e recupere versões estáticas de páginas da web.

Pesquisa reversa de imagens

Pesquisas reversas de imagens ajudam a identificar a origem de uma foto, rastrear sua reutilização ou descobrir conteúdo visualmente semelhante.

As técnicas de OSINT de pesquisa reversa de imagens podem incluir:

- Google Imagens e TinEye – Carregue ou cole URLs de imagens para encontrar correspondências.

- Extração de dados EXIF – Revise metadados para detalhes da câmera, registros de data e hora ou localização.

- Analisando pistas visuais – Detecte identidades falsas ou informações incorretas por meio da procedência da imagem.

Pesquisas na Deep Web

A deep web inclui conteúdo não indexado por mecanismos de busca padrão, como bancos de dados, diretórios e plataformas somente por assinatura.

Aqui estão alguns exemplos de técnicas OSINT da deep web:

- Explorar bancos de dados especializados – Use mecanismos de busca acadêmicos, jurídicos ou comerciais.

- Acessando funções de pesquisa interna – Aproveite ferramentas nativas do site para revelar conteúdo oculto.

- Utilizando ferramentas agregadoras – Combine dados de diversas fontes não encontradas nos resultados básicos da pesquisa.

Técnicas OSINT para Monitoramento de Fóruns e Comunidades

As técnicas OSINT para monitoramento de fóruns e comunidades envolvem a coleta e análise sistemáticas de informações publicamente disponíveis em fóruns online, painéis de discussão e comunidades digitais. Essas técnicas são usadas para identificar tendências, revelar ameaças, coletar opiniões ou obter insights sobre tópicos ou grupos específicos.

Vamos analisar mais de perto as técnicas OSINT mais comuns para monitoramento de fóruns e comunidades.

Fóruns de nicho

Monitorar fóruns de nicho — pequenas comunidades online especializadas — pode revelar conhecimento privilegiado, tendências de subculturas e discussões iniciais sobre tópicos emergentes que ainda não surgiram nas plataformas tradicionais.

Técnicas específicas de OSINT usando fóruns de nicho incluem:

- Pesquisando comunidades segmentadas – Por exemplo, pesquisando site:stackexchange.com ou site:forum.bodybuilding.com para discussões sobre tecnologia ou fitness, respectivamente.

- Identificar fóruns regionais ou baseados em hobbies – Por exemplo, pesquisar no site:shroomery.org “relatório de microdosagem”.

- Usando mecanismos de busca para descobrir fóruns obscuros ou inativos – Por exemplo, usando operadores de busca como intitle:“fórum” E “interrupção da cadeia de suprimentos”.

Análise do comportamento do usuário

Isso envolve estudar os padrões de postagem, frequência, tom e tópicos de interesse de um usuário para criar um perfil comportamental e identificar possíveis influenciadores, agentes de ameaças ou vozes importantes dentro de uma comunidade.

Algumas técnicas específicas de análise de comportamento do usuário usadas no OSINT incluem:

- Estudar a frequência e o momento das postagens – Identificar anomalias ou coordenação (por exemplo, “usuário123” posta todas as noites às 2h).

- Crie perfis de tom e tópicos – Entenda motivos e interesses ao longo do tempo, como analisar o histórico de um usuário para descobrir tendências políticas.

- Monitoramento de mudanças comportamentais – Detecte radicalização, estresse ou mudanças de função (por exemplo, uma mudança de postagens casuais para retórica agressiva).

Alertas de palavras-chave e rastreamento de tópicos

Ao definir alertas para palavras-chave ou frases específicas, os profissionais de OSINT podem monitorar discussões relevantes em tempo real e acompanhar a evolução de tópicos específicos em diferentes tópicos ou fóruns.

Técnicas úteis de alerta de palavras-chave e rastreamento de tópicos podem incluir:

- Configurando alertas – Receba notificações quando palavras-chave aparecerem em fóruns ou blogs.

- Acompanhamento de termos em comunidades – identifique o crescimento de tópicos ou mudanças de sentimento.

- Sobreposição de palavras-chave – Combine termos para focar em ameaças ou temas específicos.

Análise de Engajamento

Essa técnica avalia como os usuários interagem com o conteúdo — como curtidas, respostas ou compartilhamentos de postagens — para determinar quais tópicos repercutem mais e quem tem influência na conversa.

Aqui estão alguns exemplos de técnicas de análise de engajamento usadas em OSINT:

- Medindo respostas, curtidas e compartilhamentos – Exiba postagens populares ou controversas.

- Identificando tópicos virais – Entenda por que determinado conteúdo ganha força.

- Identificar usuários influentes – Reconhecer líderes ou instigadores da comunidade.

Rastreamento de nome de usuário

Rastrear o mesmo nome de usuário em vários fóruns pode ajudar a correlacionar identidades, descobrir padrões de comportamento e conectar informações dispersas a um único indivíduo ou grupo.

Exemplos de técnicas OSINT de rastreamento de nome de usuário incluem:

- Referência cruzada de identificadores reutilizados – Descubra o mesmo usuário em várias plataformas.

- Analisando estruturas de nomes de usuários – Procure padrões como anos de nascimento ou locais.

- Pesquisando vazamentos de dados – Vincule aliases a informações do mundo real quando legalmente permitido.

Análise de rosca

A análise de tópicos se concentra na estrutura e na progressão das discussões do fórum, identificando quem inicia as conversas, como as informações se espalham e onde insights importantes ou informações incorretas são introduzidas.

A análise de threads pode incluir técnicas como:

- Revisando cronogramas de postagens – Entenda como as narrativas se desenrolam.

- Identificar os principais colaboradores – Veja quem orienta ou atrapalha as discussões.

- Detectando desinformação injetada – Detecte quando conteúdo enganoso entra em um tópico.

Mapeamento de rede

Ao mapear interações entre usuários ou fóruns, os analistas podem visualizar redes de influência ou coordenação, ajudando a identificar grupos, líderes ou câmaras de eco dentro das comunidades.

As técnicas de mapeamento de rede podem incluir:

- Crie gráficos de interação – visualize conversas ou padrões de resposta.

- Destacando nós centrais – Encontre os principais participantes de um tópico ou discussão.

- Mapeando conexões entre threads – Identifique relacionamentos recorrentes entre usuários.

Monitoramento baseado em tempo

Este método rastreia o tempo e a frequência das postagens para detectar padrões, como atividades coordenadas, picos de discussão em torno de eventos específicos ou possíveis fases de planejamento.

Aqui estão alguns exemplos de técnicas específicas de monitoramento baseadas em tempo usadas no OSINT:

- Monitoramento de frequência de postagens – Identifique picos vinculados a eventos do mundo real.

- Comparando o tempo entre plataformas – Capture mensagens sincronizadas.

- Analisando ciclos diurnos e noturnos – Revelar comportamentos ou horários baseados em regiões.

Fóruns da Dark Web

Monitorar fóruns ocultos na dark web (acessíveis por meio de ferramentas como o Tor) fornece insights sobre atividades ilícitas, discussões sobre agentes de ameaças e indicadores precoces de ataques cibernéticos ou mercados clandestinos.

Técnicas específicas de fórum da Dark Web usadas no OSINT incluem:

- Navegando via Tor – Acesse fóruns ocultos não encontrados na web.

- Pesquisando com mecanismos da dark web – Use ferramentas como Ahmia ou Torch.

- Monitoramento de discussões criminais – Rastreie ferramentas, táticas e dados compartilhados.

Análise de Sentimento da Comunidade

Usando ferramentas de processamento de linguagem natural, os analistas podem avaliar o humor geral ou a opinião de uma comunidade em relação a um tópico, marca ou evento, ajudando a prever reações ou detectar radicalização.

Isso pode incluir técnicas como:

- Usando ferramentas de PNL – Sinalize automaticamente linguagem positiva, negativa ou agressiva.

- Monitorando o tom emocional ao longo do tempo – Observe picos de raiva ou linguagem agressiva.

- Identificar tendências linguísticas – Identificar sinais de mobilização ou desilusão.

Arquivamento do Fórum

O arquivamento do conteúdo do fórum garante que postagens voláteis ou excluídas com frequência sejam preservadas para análises futuras, apoiando o rastreamento de tendências históricas e investigações legais.

As técnicas de arquivamento do fórum podem incluir:

- Usando ferramentas como Wayback Machine – Acesse versões mais antigas de threads.

- Salvando cópias estáticas – Capture versões HTML ou PDF para uso futuro.

- Automatizando backups – Agende snapshots regulares do fórum para criar cronogramas.

Correlação entre plataformas

Essa técnica envolve comparar o conteúdo do fórum em várias plataformas para identificar narrativas repetidas, mensagens coordenadas ou a disseminação de desinformação entre comunidades.

Algumas técnicas específicas de correlação entre plataformas usadas no OSINT incluem:

- Vinculando discussões entre fóruns e plataformas sociais – Acompanhe as mudanças narrativas.

- Rastreamento de memes ou palavras-chave – Identifique replicação e coordenação de mensagens.

- Identificando usuários multiplataforma – Conecte identificadores ou estilos de escrita em todos os sites.

Automação

Ferramentas automatizadas são usadas para coletar grandes volumes de dados do fórum de forma eficiente, permitindo monitoramento contínuo e análise em tempo real sem intervenção manual.

A automação inclui técnicas como:

- Implantando scripts Python – Use bibliotecas como Beautiful Soup ou Scrapy .

- Aproveitando a automação do navegador – Capture conteúdo dinâmico com Puppeteer ou Selenium .

- Agendamento de rastreamentos regulares – Monitore continuamente novas postagens ou alterações.

Técnicas de análise de vídeo e áudio para OSINT

Técnicas de análise de vídeo e áudio para OSINT são métodos e processos usados para examinar e interpretar sistematicamente dados visuais e auditivos de fontes publicamente disponíveis. Essas técnicas envolvem extrair, filtrar e sintetizar informações de vídeos e gravações de áudio para coletar informações úteis.

Elas abrangem uma variedade de abordagens analíticas, como extração de características, reconhecimento de padrões, reconhecimento de fala e facial e análise de sentimentos, para identificar tendências, eventos ou assuntos de interesse relevantes nos dados. Vamos dar uma olhada nas diversas técnicas de análise de vídeo e áudio para OSINT.

Exame de Metadados

Metadados incorporados em arquivos de vídeo e áudio podem revelar detalhes cruciais, como data de gravação, local, tipo de dispositivo e software utilizado. Essas informações auxiliam na reconstrução da linha do tempo e na atribuição geográfica.

As técnicas para exame de metadados incluem:

- Ferramentas como ExifTool ou MediaInfo – Extraem metadados de cabeçalhos de arquivos de vídeo e áudio.

- Correlação de GPS e registro de data e hora – Combine dados de geolocalização e hora com eventos conhecidos.

- Impressão digital de dispositivos – identifique dispositivos recorrentes usados em diversas amostras de mídia.

Transcrever áudio

Transcrever conteúdo falado de áudio ou vídeo permite análise baseada em texto e extração de palavras-chave, facilitando a identificação de temas, palestrantes ou assuntos de interesse.

Técnicas comuns de transcrição incluem:

- Serviços de transcrição automatizada como Whisper ou Google Cloud Speech-to-Text – Converta fala em texto pesquisável.

- Transcrição manual para gravações ruidosas ou complexas – Garanta precisão onde as ferramentas automatizadas não são suficientes.

- Extração de palavras-chave – Destaque nomes, organizações ou eventos dentro do conteúdo transcrito.

Análise de fundo de vídeo

Analisar fundos visuais em vídeos pode revelar pistas de localização, informações contextuais e sinais de manipulação ou encenação.

As técnicas de análise de fundo de vídeo podem incluir:

- Análise quadro a quadro – Examine detalhes ambientais, como pontos de referência, sinalização ou clima.

- Pesquisa reversa de imagens – identifique locais ou verifique a autenticidade usando fotos de fundo.

- Comparação de cenas – Configurações de referência cruzada em vários vídeos para correlação ou detecção de padrões.

Reconhecimento de voz

O reconhecimento de voz ajuda a atribuir gravações a indivíduos, analisando características vocais únicas. É útil para verificar o locutor e detectar personificação.

O reconhecimento de voz pode incluir técnicas como:

- Ferramentas biométricas de voz – Analise o tom, a tonalidade e a cadência para correspondência de falantes.

- Diarização de locutores – Segmente o áudio por locutores individuais para atribuição.

- Comparação com amostras conhecidas – Combine vozes com indivíduos conhecidos em bancos de dados ou gravações anteriores.

Reconhecimento de Objetos

O reconhecimento de objetos em vídeos identifica pessoas, veículos, armas, documentos e outros itens de interesse que podem aparecer em uma cena.

Algumas técnicas de reconhecimento de objetos comumente usadas incluem:

- Modelos de aprendizado de máquina como YOLO ou OpenCV – Detecte e rotule objetos automaticamente em quadros de vídeo.

- Identificação de armas ou veículos – Combine itens detectados com modelos ou tipos conhecidos.

- Rastreamento de movimento – Siga objetos em cenas para reconstrução de atividades.

Análise de ruído de fundo

Ruído ambiente ou de fundo em gravações de áudio pode revelar contexto oculto, como localização, hora do dia ou eventos próximos.

Exemplos de técnicas de análise de ruído de fundo incluem:

- Análise de espectrograma – Visualize frequências de áudio para identificar sons ambientais consistentes.

- Isolar sons não falados – Destaque alarmes, trânsito, natureza ou máquinas.

- Comparação de padrões sonoros – Vincule ambientes de áudio em gravações.

Análise de carimbo de data/hora de vídeo

Os registros de data e hora dos vídeos ajudam a estabelecer quando a filmagem foi gravada, apoiando a verificação de eventos e a criação de uma linha do tempo.

As técnicas de análise de registro de data e hora incluem:

- Revisão de carimbo de data/hora incorporado – Use carimbos de data/hora visíveis ou baseados em metadados.

- Desvio de relógio e contagem de quadros – Detecte anomalias ou edições em filmagens.

- Referência cruzada com eventos conhecidos – Valide o tempo em relação a incidentes relatados publicamente.

Detecção de Deepfake

A detecção de deepfake se concentra na identificação de vídeos manipulados que usam mídia sintética para alterar identidade, fala ou ações.

Alguns exemplos específicos de técnicas OSINT de detecção de deepfake incluem:

- Ferramentas de detecção de deepfake como Deepware ou Microsoft Video Authenticator – Verifique se há sinais de manipulação facial ou de voz.

- Análise de artefatos em nível de quadro – Identifique inconsistências na iluminação, piscada ou movimento facial.

- Detecção de síntese de voz – Analise a tonalidade vocal em busca de sinais de fala gerada por IA.

Análise de Sentimentos

A análise de sentimentos de conteúdo falado ou escrito na mídia pode revelar tons emocionais, atitudes ou intenções por trás da comunicação.

As técnicas de análise de sentimentos incluem:

- Ferramentas de PNL – Analise a fala transcrita em busca de sentimentos positivos, negativos ou neutros.

- Detecção de emoções – Identifique estresse, urgência ou agressão no tom de voz.

- Análise contextual – Avalie a retórica e a escolha de palavras para obter insights comportamentais mais profundos.

Extração de recursos

A extração de recursos envolve isolar características-chave da mídia que podem ser comparadas ou rastreadas em várias fontes de dados.

Técnicas comuns de extração de recursos incluem:

- Pontos de referência faciais ou assinaturas de áudio – Identifique indivíduos ou ambientes recorrentes.

- Seleção de quadros-chave – Extraia quadros representativos para análise posterior.

- Geração de vetores de características – Crie representações de dados para classificação de aprendizado de máquina.

Reconhecimento de Padrões

O reconhecimento de padrões permite que analistas detectem elementos, sequências ou comportamentos recorrentes em conjuntos de dados de vídeo e áudio.

As técnicas de reconhecimento de padrões OSINT incluem:

- Classificadores de aprendizado de máquina – reconhecem gestos repetidos, padrões de fala ou sequências visuais.

- Mapeamento comportamental – Identificar rotinas ou anomalias no comportamento do sujeito.

- Costura de linha do tempo – Reconstrua atividades a partir de fragmentos de mídia dispersos.

Fala e reconhecimento facial

Sistemas de reconhecimento facial e de fala ajudam a identificar indivíduos e atribuir conteúdo por meio de comparação com bancos de dados conhecidos ou modelos de treinamento.

Aqui estão alguns exemplos de técnicas de reconhecimento facial e de fala:

- Ferramentas de reconhecimento facial como Clearview AI ou Amazon Rekognition – Compare rostos com grandes conjuntos de dados.

- Identificação de fala – Atribua vozes usando impressões vocais e modelos de falantes.

- Fusão multimodal – Combine dados de voz e rosto para maior confiança na identificação.

Ferramentas de agregação de dados

Ferramentas de agregação de dados para OSINT são plataformas ou soluções de software que coletam, compilam e normalizam dados disponíveis publicamente de várias fontes para ajudar analistas a identificar padrões, relacionamentos ou insights.

Essas ferramentas não geram novos dados; em vez disso, elas reúnem informações existentes de fontes abertas — como mídias sociais, bancos de dados públicos, fóruns, blogs, sites de notícias e até mesmo a dark web — e as apresentam em um formato centralizado e pesquisável.

Vamos dar uma olhada nos diferentes tipos de ferramentas OSINT usadas para agregação de dados.

Agregadores de pesquisa

Agregadores de pesquisa consolidam resultados de vários mecanismos de pesquisa ou bancos de dados da deep web, fornecendo informações mais amplas e diversas do que as consultas tradicionais de fonte única.

Aqui estão alguns exemplos de agregadores de pesquisa comumente usados em OSINT:

- Mecanismos de metabusca – Use ferramentas como Startpage ou DuckDuckGo para extrair resultados de vários mecanismos, preservando a privacidade.

- Portais especializados de pesquisa de dados – Acesse bancos de dados como Carrot2 ou MillionShort para descoberta de conteúdo de nicho ou filtrado.

- Estruturação de consulta booleana – Refine os resultados da pesquisa em todas as plataformas para segmentação precisa.

Agregação de mídia social

Ferramentas de agregação de mídia social coletam conteúdo público nas principais plataformas de mídia social para fornecer dados históricos ou em tempo real para análise de sentimentos, resolução de identidade ou rastreamento de eventos.

As ferramentas e técnicas de agregação de mídia social usadas no OSINT incluem:

- Ferramentas como BuzzSumo ou Meltwater – Monitore o engajamento social, compartilhamentos e conexões com influenciadores.

- Monitoramento de hashtags e menções – Acompanhe conversas e narrativas emergentes em diversas redes.

- Coleção de postagens georreferenciadas – Identifique localizações físicas vinculadas à atividade do usuário ou às origens do conteúdo.

Bancos de dados personalizados

Bancos de dados personalizados no OSINT agregam dados em repositórios pesquisáveis, geralmente organizados em torno de temas como credenciais vazadas, inteligência empresarial ou registros de domínio.

Alguns exemplos específicos de como bancos de dados personalizados podem ser usados no OSINT incluem:

- Usando HaveIBeenPwned – Pesquise e-mails ou credenciais expostas em bancos de dados de violações.

- Acessando bancos de dados de domínio/IP como WhoisXML ou DomainTools – Referência cruzada de detalhes de propriedade e infraestrutura.

- Crie repositórios OSINT pessoais – Armazene descobertas de várias investigações em um formato estruturado.

Integração de API

As APIs permitem que ferramentas OSINT extraiam dados estruturados diretamente de plataformas ou serviços, tornando possível a coleta e análise automatizadas em escala.

Exemplos de técnicas de integração de API em OSINT incluem:

- Conectando-se a APIs de plataformas sociais ou APIs de ferramentas como Shodan ou SocialNet da ShadowDragon – Transmita dados para monitoramento de palavras-chave ou varredura de dispositivos.

- Usando módulos Maltego ou SpiderFoot – Integre APIs de terceiros como o SocialNet da ShadowDragon para investigações enriquecidas.

- Desenvolvimento de pipelines de API personalizados – automatize fluxos de trabalho específicos para consultas repetidas ou em grande escala.

Visualização de Dados

Ferramentas de visualização ajudam analistas a ver conexões, cronogramas e padrões em dados agregados, convertendo informações brutas em gráficos, mapas ou tabelas.

As técnicas de visualização de dados em OSINT incluem:

- Ferramentas de análise de links como ShadowDragon® Horizon® ou Linkurious – Mapeiam relacionamentos entre pessoas, organizações ou artefatos digitais.

- Criadores de linha do tempo – Organize eventos ou comportamentos ao longo do tempo para reconhecimento de padrões.

- Mapeamento geoespacial – Visualize dados por localização usando ferramentas como Google Earth ou ArcGIS .

Rastreadores da Web personalizados

Os rastreadores da Web personalizados examinam e indexam automaticamente sites segmentados em busca de dados relevantes para investigações OSINT específicas, geralmente quando as ferramentas convencionais não são suficientes.

Aqui estão alguns exemplos de como rastreadores da web personalizados são usados por investigadores OSINT:

- Estruturas Scrapy ou Beautiful Soup – Crie rastreadores direcionados para fóruns, sites de colagem ou diretórios comerciais.

- Rastreamento na dark web – Acesse mercados ou comunidades baseados em Tor ou I2P.

- Monitoramento em tempo real – Configure rastreadores para verificar sites em intervalos regulares e registrar alterações ou novos conteúdos.

Plataformas de Inteligência de Ameaças

Plataformas de inteligência de ameaças agregam dados de segurança cibernética de fontes públicas e proprietárias, ajudando investigadores a detectar indicadores de comprometimento, monitorar violações e avaliar a atividade dos agentes de ameaças.

Técnicas comuns de inteligência de ameaças usadas em OSINT incluem:

- Usando ferramentas como Recorded Future ou ThreatConnect – Correlacione IPs, hashes, domínios e táticas com ameaças conhecidas.

- Monitoramento de feeds de ameaças e sites de colagem – Identifique dados vazados ou conversas de invasores.

- Enriquecendo indicadores de rede – Adicione contexto às ameaças digitais com geolocalização, ASN ou insights comportamentais.

Ferramentas de escuta de mídia social

Ferramentas de monitoramento de mídia social rastreiam palavras-chave, hashtags, sentimentos e menções em canais sociais, permitindo que analistas de OSINT monitorem narrativas, detectem desinformação ou criem perfis de influência online.

Alguns exemplos incluem:

- Usando ferramentas como Brandwatch ou Talkwalker – Agregue conteúdo público em torno de tópicos ou atores específicos.

- Alerta em tempo real – Configure alertas para ameaças emergentes, protestos ou conteúdo viral.

- Análise de sentimentos e tendências – Entenda como a percepção pública muda ao longo do tempo ou em resposta a eventos.

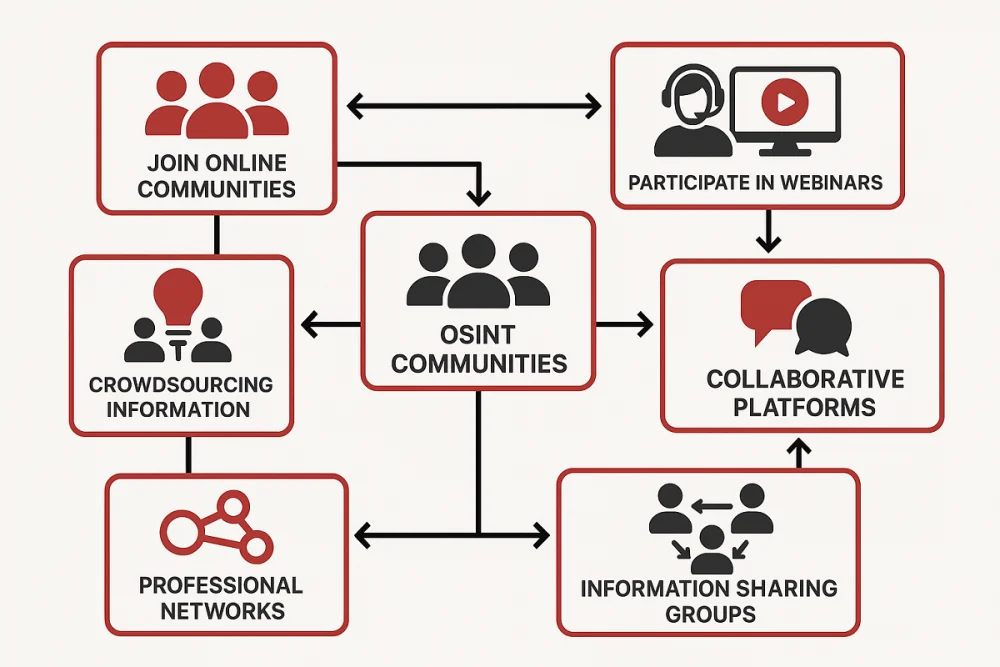

Técnicas de colaboração e rede OSINT

As técnicas de colaboração e rede OSINT são as estratégias e ferramentas usadas por profissionais de inteligência de código aberto para se conectar com outras pessoas, compartilhar descobertas e coordenar esforços para coletar, verificar e analisar informações disponíveis publicamente.

Essas técnicas aumentam a eficiência, a precisão e o alcance das investigações OSINT aproveitando o conhecimento coletivo e diversos conjuntos de habilidades.

Aqui está uma análise das técnicas de colaboração e rede OSINT.

Junte-se a comunidades online

Comunidades on-line oferecem espaços para profissionais e entusiastas de OSINT compartilharem dicas, ferramentas e estudos de caso do mundo real.

Técnicas específicas para ingressar em comunidades OSINT incluem:

- Subreddits e fóruns OSINT – Participe de perguntas e respostas, recomendações de ferramentas e discussões de casos.

- Grupos do Slack , Discord ou Telegram – Participe de conversas em tempo real e redes de apoio entre colegas.

- Sites e blogs dedicados ao OSINT – Acompanhe o conteúdo de investigadores e desenvolvedores de ferramentas confiáveis.

Participe de Webinars

Webinars e conferências virtuais oferecem oportunidades de aprender com profissionais experientes em OSINT e expandir redes profissionais.

As técnicas de participação incluem:

- Participar de eventos focados em OSINT (por exemplo, SANS OSINT Summit , Layer 8 Conference ) – Obtenha insights sobre metodologias de ponta.

- Fazer perguntas e fazer networking em sessões ao vivo – Crie visibilidade e conexões.

- Revisando sessões gravadas – Aprenda de forma assíncrona com webinars ou eventos anteriores.

Informações de crowdsourcing

O crowdsourcing aproveita as contribuições públicas para verificar dados, geolocalizar imagens ou analisar conteúdo de vídeo, frequentemente usado em mapeamento de conflitos ou jornalismo investigativo.

Técnicas comuns de crowdsourcing incluem:

- Plataformas como a GeoConfirmed – Participe de esforços coletivos de verificação.

- Chamadas para ação nas mídias sociais – Use hashtags ou chamadas abertas para solicitar ajuda do público.

- Projetos de mapeamento aberto – Contribua ou faça referência a ferramentas como OpenStreetMap ou Wikimapia para inteligência geoespacial.

Comunidades OSINT

Comunidades OSINT estabelecidas reúnem pesquisadores qualificados para colaboração, discussão e inovação.

Exemplos populares de comunidades incluem:

- Trace Labs – Competir em CTFs (Capture the Flag) de pessoas desaparecidas usando OSINT.

- OSINT Curious – Siga conteúdo de blog de especialistas e discussões em podcast.

Plataformas Colaborativas

Ferramentas de colaboração dão suporte a investigações conjuntas, organização de dados e compartilhamento seguro de descobertas.

Ferramentas e práticas colaborativas eficazes incluem:

- GitHub – Compartilhe scripts, ferramentas ou pesquisas em um formato de código aberto.

- Google Workspace ou Notion – Organize projetos de pesquisa com várias pessoas.

- Trello ou Miro – Gerencie e atribua tarefas investigativas visualmente.

Investigações de crowdsourcing

Investigações abertas aproveitam a colaboração global para resolver problemas como rastreamento de desinformação, violações de direitos humanos ou crimes cibernéticos.

Técnicas para gerenciar ou participar de investigações colaborativas incluem:

- Dividindo investigações em microtarefas – Permita que os colaboradores cuidem de partes gerenciáveis.

- Usando painéis compartilhados e registros de atualização – Mantenha os participantes alinhados sobre o progresso.

- Crie canais de contribuição seguros – Use plataformas que ofereçam anonimato e segurança.

Redes Profissionais

O networking profissional ajuda os analistas de OSINT a se manterem atualizados, colaborarem entre setores e acessarem discussões ou recursos privados.

As técnicas de networking incluem:

- Grupos e conexões de mídia social – Siga os líderes de pensamento da OSINT e participe de grupos de discussão de nicho.

- Participar de conferências sobre segurança cibernética ou aplicação da lei – Estabelecer rede com disciplinas adjacentes.

- Participação em encontros intersetoriais – Aprenda com jornalistas, analistas e pesquisadores que usam OSINT de diferentes maneiras.

Grupos de Compartilhamento de Informações

Esses grupos se concentram em compartilhar inteligência de ameaças, ferramentas ou conjuntos de dados em tempo real entre membros confiáveis.

Os métodos comuns de compartilhamento de informações incluem:

- ISACs (Centros de Análise e Compartilhamento de Informações) – Participam da troca de dados específicos do setor.

- Listas de e-mail privadas ou grupos do Signal – Discuta investigações em andamento com segurança.

- Ferramentas de agregação de feeds – Compartilhe e consuma notícias, alertas e atualizações OSINT selecionadas com ferramentas como Feedly ou Octoparse .

Técnicas avançadas de OSINT

Técnicas avançadas de OSINT envolvem o aproveitamento de tecnologias de ponta e metodologias sofisticadas para aumentar a velocidade, a escala e a precisão da coleta e análise de inteligência. Esses métodos são particularmente valiosos em investigações de alto risco, segurança cibernética, aplicação da lei e inteligência de ameaças.

Eles permitem que analistas vão além dos dados superficiais, identifiquem padrões e gerem insights acionáveis a partir de cenários de informações complexos.

Vamos dar uma olhada nas várias técnicas avançadas de OSINT.

Contas de fantoches de meia e perfis de pesquisa anônimos

Fantoches de meia são identidades falsas cuidadosamente criadas, usadas para acessar dados discretamente, ingressar em comunidades fechadas ou observar comportamentos online sem revelar a verdadeira identidade do investigador.

As principais técnicas incluem:

- Crie personas confiáveis – Use endereços de e-mail exclusivos, fotos de perfil e presenças sociais para criar histórias de fundo digitais.

- Defesas de impressão digital do navegador – Use máquinas virtuais, ferramentas anti-impressão digital ou Tor para mascarar dados de dispositivo e localização.

- Segurança operacional (OPSEC) – Mantenha protocolos rígidos para evitar vincular fantoches a identidades reais.

Mineração de Dados e Análise de Big Data

A mineração de dados envolve a extração de padrões úteis ou conhecimento de grandes conjuntos de dados, permitindo que os pesquisadores processem volumes de dados estruturados e não estruturados de forma eficiente.

Técnicas de mineração de dados e análise de big data incluem:

- Extração de grandes conjuntos de dados – Use rastreadores da web ou APIs para coletar postagens de mídia social, tópicos de fóruns ou arquivos de notícias.

- Análise de sentimento e frequência – Detecte narrativas emergentes ou sentimentos da comunidade ao longo do tempo.

- Triangulação de banco de dados – Combine conjuntos de dados (por exemplo, dados de vazamento, bancos de dados governamentais, registros financeiros) para criar perfis abrangentes.

Aprendizado de máquina e IA

A inteligência artificial e o aprendizado de máquina podem automatizar a classificação, o agrupamento e a detecção de padrões em grandes conjuntos de dados, aumentando a escalabilidade das operações OSINT.

As aplicações incluem:

- Reconhecimento facial – Combine imagens em diferentes plataformas usando ferramentas de análise de imagens com tecnologia de IA.

- PNL para análise de conteúdo – Extraia automaticamente nomes, lugares e tópicos de notícias ou feeds de mídia social.

- Algoritmos de agrupamento – Agrupe entidades, contas ou comportamentos para uma análise de rede mais profunda.

Automação OSINT com Python e Scripting

A automação por meio de scripts simplifica tarefas OSINT repetitivas, permitindo coleta, processamento e geração de relatórios rápidos de dados.

As técnicas de automação incluem:

- Usando bibliotecas Python como BeautifulSoup, Scrapy ou Selenium – Automatize a coleta e interação de dados.

- Agendamento de tarefas – Automatize pesquisas ou alertas com CronJobs e APIs.

- Crie ferramentas personalizadas – Desenvolva bots para monitorar, coletar ou analisar plataformas ou tipos de dados específicos.

Referência cruzada de OSINT com HUMINT

A combinação de dados de código aberto com inteligência humana (HUMINT) oferece um quadro investigativo mais completo, especialmente em casos que envolvem comportamento social, intenção ou conhecimento interno.

As estratégias de referência cruzada incluem:

- Validando alegações on-line por meio de entrevistas – Use fontes de campo ou internas para confirmar descobertas digitais.

- Enriquecendo OSINT com evidências anedóticas – Use HUMINT para orientar uma escavação digital mais profunda.

- Esforços coordenados – Colaborar com jornalistas, ativistas ou agentes de campo para fechar lacunas de informação.

Correlação de Dados e Reconhecimento de Padrões

Identificar padrões em conjuntos de dados aparentemente não relacionados é um componente essencial da análise OSINT avançada, permitindo que analistas conectem pontos e construam narrativas.

As técnicas de correlação incluem:

- Vinculando aliases entre plataformas – Rastreie padrões de comportamento, nomes de usuários ou estilos de escrita para identificar o mesmo ator.

- Visualizar relacionamentos de dados – Use ferramentas de análise de links como a plataforma Horizon® Link Analysis da ShadowDragon® ou Obsidian Canvas .

- Mapeamento de rede – Identifique clusters, influenciadores ou relacionamentos ocultos em ecossistemas digitais.

Inteligência de ameaças e análise preditiva

O OSINT avançado desempenha um papel central na segurança cibernética e na segurança nacional ao alimentar pipelines de inteligência de ameaças e modelos preditivos.

Os métodos relevantes incluem:

- Monitoramento de fóruns e mercados da dark web – Identifique ameaças emergentes, vazamentos ou conversas de ataque.

- Analisando TTPs (táticas, técnicas, procedimentos) – Detecte e antecipe o comportamento dos agentes de ameaças.

- Construindo modelos preditivos – Use tendências comportamentais para prever ataques cibernéticos, protestos ou campanhas de desinformação.

Correlação entre plataformas

Correlacionar atividades entre plataformas ajuda a descobrir o comportamento do usuário, a atribuição e as campanhas coordenadas que podem não ser óbvias em nenhuma plataforma.

Exemplos específicos de técnicas de correlação entre plataformas incluem:

- Rastreamento de nome de usuário e identificador – Corresponda aliases em plataformas de mídia social, GitHub, Telegram, etc.

- Comparação de conteúdo e metadados – Analise registros de data e hora, locais e padrões para conectar postagens ou perfis.

- Duplicação de imagens e vídeos – Use ferramentas de pesquisa reversa de imagens e EXIF para rastrear o uso de mídia em todos os sites.

Análise preditiva

A análise preditiva aproveita dados históricos e em tempo real para prever possíveis ações ou riscos, permitindo respostas proativas em ambientes de alto risco.

As aplicações OSINT de análise preditiva incluem:

- Previsão de crise – Antecipe distúrbios ou emergências com base em tendências de sentimento ou atividade pública.

- Avaliação de risco financeiro – Use dados abertos para prever interrupções de mercado ou fraudes.

- Modelagem comportamental – Preveja o movimento, a escalada ou a intenção do ator com base em padrões anteriores.

Técnicas OSINT para Investigações Físicas

As técnicas OSINT para investigações físicas concentram-se na coleta de informações sobre locais, eventos ou indivíduos do mundo real, utilizando fontes publicamente disponíveis. Esses métodos preenchem a lacuna entre a investigação digital e a inteligência em campo, fornecendo dados contextuais que apoiam a geolocalização, a análise comportamental e a consciência situacional.

Essas técnicas são particularmente úteis em jornalismo, mapeamento de crises, monitoramento de protestos, due diligence e pesquisa investigativa.