Compartilhe

- Gerar link

- X

- Outros aplicativos

Revelando a identidade digital de um criador de link de convite no Telegram.

É possível obter a identificação completa de um usuário do Telegram? Que tipo de informação pode ser obtida através de um link de convite? E que nível de exposição têm as nossas #impressõesdigitaisdigitais? 🚨

Olá pessoal! Meu nome é Manuel Travezaño e estou animado em compartilhar com vocês um novo artigo explorando as técnicas OSINT e SOCMINT. Nesta edição, vou me concentrar na obtenção de dados pessoais de criadores de links de convite, que têm ligação com a divulgação e exposição de dados em sites como o Pastebin. Esses indivíduos costumam incluir em seus textos convites para seguir seus canais do Telegram, anexando links para seus grupos ou canais privados. Mas antes de entrarmos no assunto, se você perdeu algum dos meus artigos anteriores, convido você a visitar meu perfil e encontrar excelentes informações.

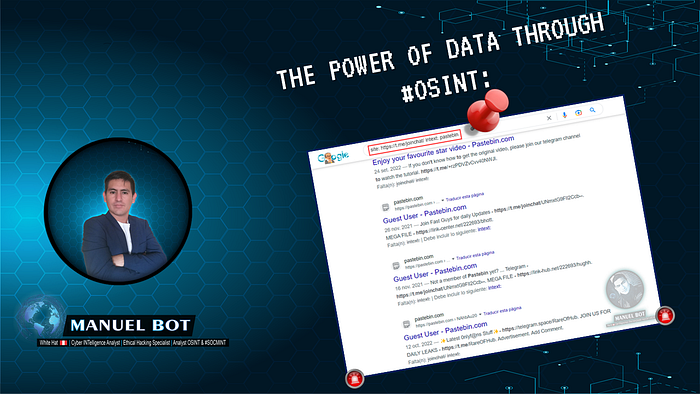

- - Para começar, aventurei-me numa sessão de pesquisa no Google, empregando técnicas específicas como Google Dorks ou Google Hacking, também conhecido como Dorking. Meu objetivo era encontrar links de convite para grupos do Telegram (divulgando o tema dados pessoais e outras informações por meio do Pastebin), que geralmente são gerados pelos administradores desses grupos. Esses links, uma vez descobertos, podem revelar informações valiosas e fornecer acesso a comunidades ou conversas específicas dentro da plataforma Telegram.

Código idiota usado para a pesquisa:

site:pastebin.com intext:t.me/joinchat/

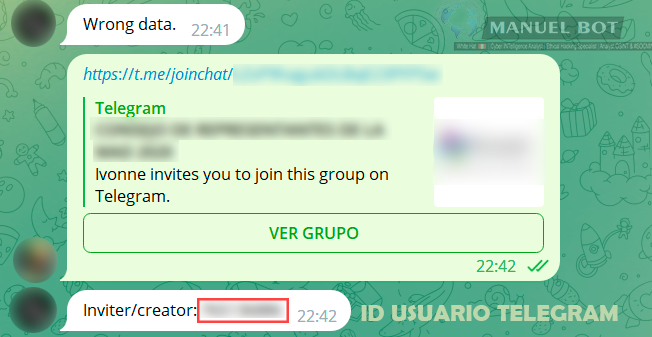

2.- Depois de descobrir mais de 1000 resultados, me deparei com um “link de convite” que me despertou o interesse, então resolvi me aprofundar para identificar o criador do link. Usando um bot específico do Telegram ( Link Creator ), consegui obter o número de identificação e nome de usuário do usuário.

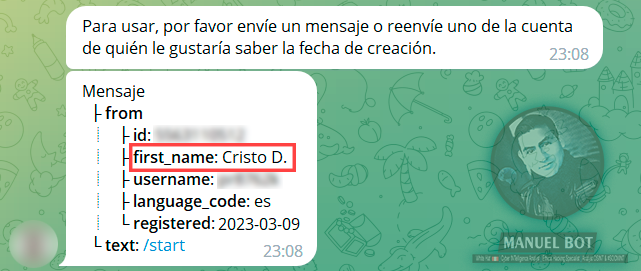

Foi assim que identifiquei “Cristo D”, que criou o link no dia 9 de março de 2023. Com essas informações estabeleci meu objetivo de pesquisa e continuei com a análise.”

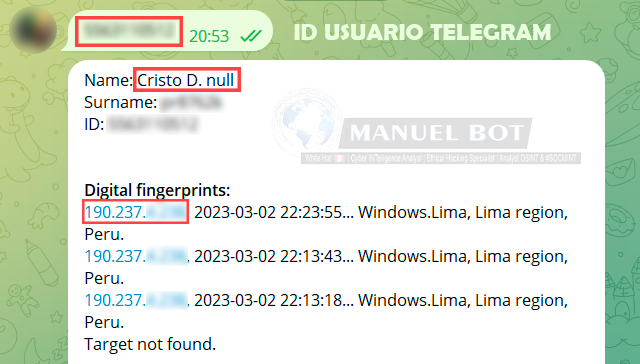

3.- Após obter o número de identificação e o nome de usuário do Telegram de “Christ D.”, procedi à coleta de algumas impressões digitais deste indivíduo.

Utilizando técnicas de análise, obtive as seguintes informações:

📌 Endereço IP usado durante atividades digitais.

📌 Detalhes específicos sobre data e horário de cada atividade registrada no Telegram.

📌 Identificação do dispositivo utilizado, indicando que se trata de sistema operacional Windows.

📌 Localização geográfica com metros de precisão, mostrando que a atividade teve origem em Lima, Peru 🇵🇪.

Esses detalhes fornecem uma imagem mais completa de “Cristo D.” atividades no Telegram, revelando informações valiosas sobre seu comportamento online e localização geográfica.

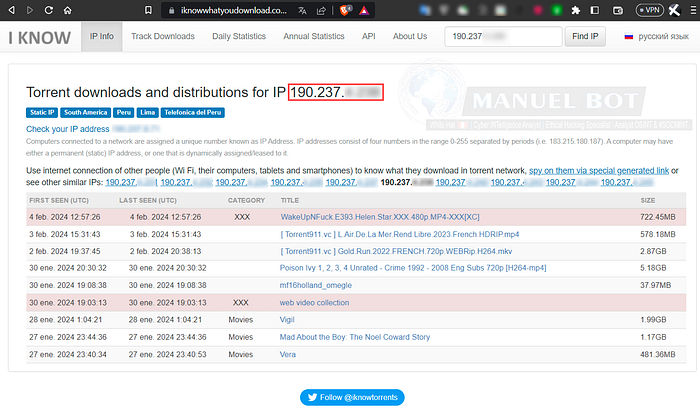

4.- Vou me concentrar na realização de um feedback OSINT, utilizando a metodologia das quatro fases ou ciclos de inteligência através do OSINT. Para iniciar esta investigação, decidi agora utilizar uma nova entrada que seria o endereço IP (190.237.XXX.XXX) encontrado pelo usuário. Usando outro recurso muito valioso, continuei investigando para descobrir que tipo de tráfego de rede passava por aquela conexão. O recurso que utilizo para esta ocasião é o “ I Know What You Download ”, uma ferramenta que me permite visualizar quais downloads e distribuições de torrent passaram por aquele endereço IP.

Durante a análise, descobri que durante os meses de janeiro e fevereiro de 2024, o usuário baixou diversos arquivos, entre filmes, jogos e, principalmente, um arquivo vinculado a conteúdo adulto. Esta descoberta fornece informações adicionais sobre os interesses e padrões de comportamento psicossocial do usuário em questão. É importante destacar a relevância dessas informações para melhor compreender o perfil e as atividades online desse usuário. 🚨😬

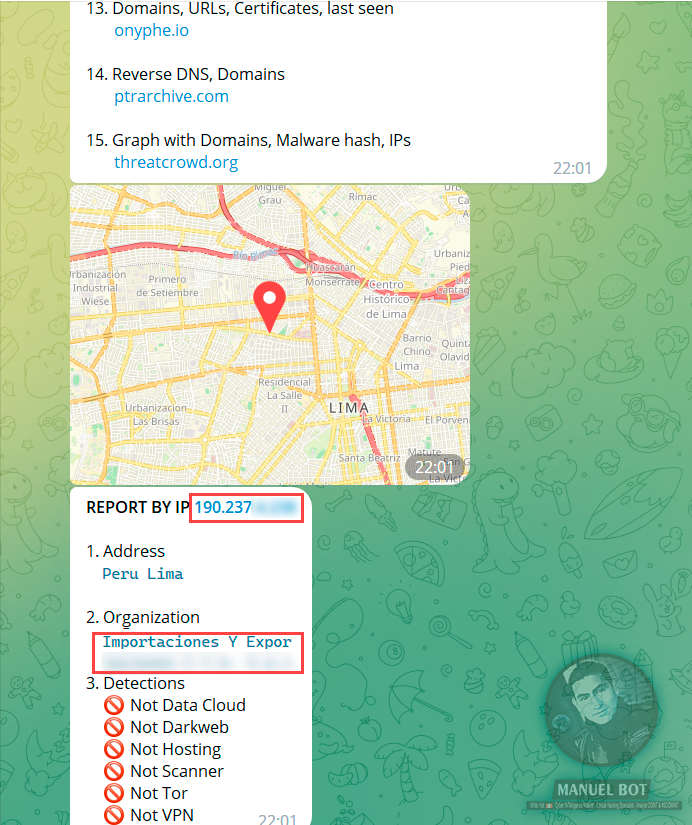

5. Da mesma forma, através de outro Telegram Bot, ele forneceu um relatório detalhado que se revelou crítico para a investigação em curso. O relatório de endereço IP incluiu informações relevantes como:

📌 A possível localização geográfica do usuário, identificado como Lima — Peru.

📌 Foi identificada uma possível ligação do usuário a uma organização relacionada com “Importações e Exportações XXXXXXXXXXXXXXXXXXX”, acrescentando um aspecto intrigante à investigação em curso. 🚨

📌 Além disso, foram mencionadas outras páginas de relevância que, por enquanto, optarei por não mencionar.

Essas descobertas destacam a importância do uso de ferramentas como os bots do Telegram na pesquisa de ciberinteligência, fornecendo dados valiosos que podem ajudar os analistas OSINT a compreender melhor o contexto e as conexões dos assuntos sob investigação, especialmente quando se trata de aspectos relacionados à localização e possíveis afiliações organizacionais.

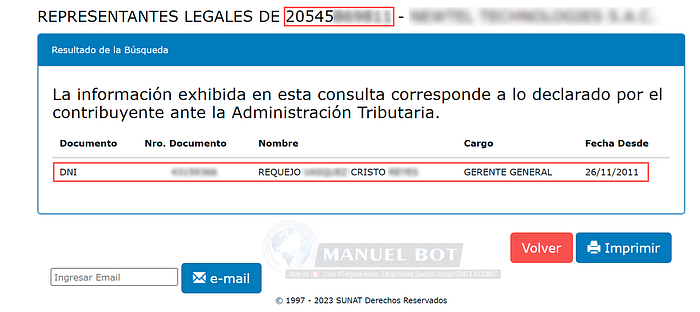

6.- Aplicando mais uma vez o feedback através da fase OSINT, iniciei uma nova busca focada no nome vinculado “Importações e Exportações XXXXXXXXXXXXXXXXXXXXXX”. Presume-se que este nome corresponda a uma organização ou empresa localizada em Lima, Peru.

Para obter informações relevantes, procedi a pesquisas adicionais no motor de busca Google, que produziram os seguintes resultados:

✅ Número RUC da Empresa: O RUC é o Cadastro Único de Contribuintes do Peru, um identificador de onze dígitos para pessoas físicas e jurídicas que realizam atividades econômicas no país. Este número é administrado pela Superintendência Nacional de Administração Aduaneira e Tributária (SUNAT).

✅ Endereço Fiscal da Empresa: Esta informação, de acordo com a legislação peruana, está disponível publicamente.

✅ Documento Nacional de Identidade (DNI) do Diretor Geral, ou seja, do proprietário da empresa (que curiosamente se identifica como Cristo D.). 🚨

Além desses achados, outros dados relevantes foram obtidos. É importante ressaltar que todas as informações expostas neste artigo são provenientes de fontes abertas e não envolvem qualquer intrusão ilegal. Esse foco em fontes abertas garante conformidade ética e legal no processo de pesquisa.

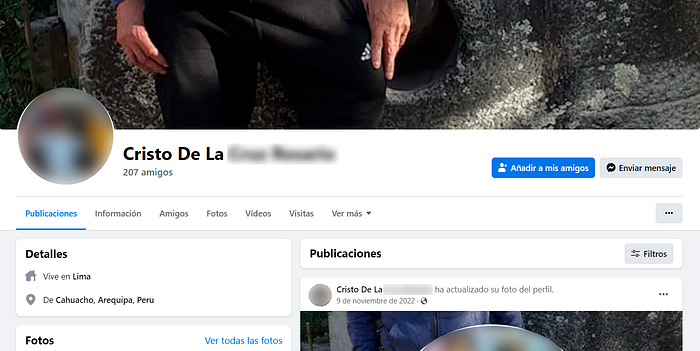

7.- Você conhece um dos erros mais frequentes que as pessoas cometem? Ao criar uma conta no Facebook, muitas pessoas inserem seus nomes completos de forma involuntária, o que, no caso de “Cristo D.”, resultou na identificação de sua conta de usuário na plataforma.

Aproveito para lembrar que evitar inserir dados completos no Facebook é fundamental para preservar sua privacidade. Não siga o mesmo caminho de Cristo D. Evite inserir informações pessoais confidenciais e proteja sua privacidade online! 💥🚨

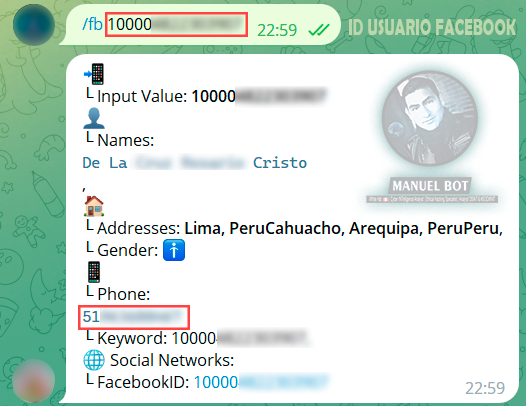

8.- Decidi não encerrar esta pesquisa sem antes me aprofundar um pouco mais no usuário “Cristo D.” através de sua conta na rede social Facebook. Para isso, optei por realizar uma consulta na filtragem em massa do Facebook através de um bot do Telegram. Os resultados obtidos foram os seguintes:

✅ Número de telefone.

✅ Localização Arequipa — Peru, a localização também revelou outro detalhe interessante: o endereço coincidia com a possível residência de parentes de “Cristo D.” ou com um local onde viveu anteriormente. É importante ressaltar que este endereço adicional é adicional ao que obtivemos anteriormente relacionado à sua empresa, “Importaciones y Exportaciones XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX”. Esta informação acrescenta mais uma camada ao perfil do utilizador e pode ser relevante para compreender melhor o seu contexto pessoal e profissional.

Estas descobertas adicionais fornecem uma visão mais detalhada do perfil de “Christ D.”, revelando informações confidenciais, como o seu número de telefone, e confirmando a ligação entre a sua conta no Facebook e o seu negócio. Esta informação pode ser crucial para a investigação em curso, mas também sublinha a importância de proteger a privacidade e os dados pessoais online.

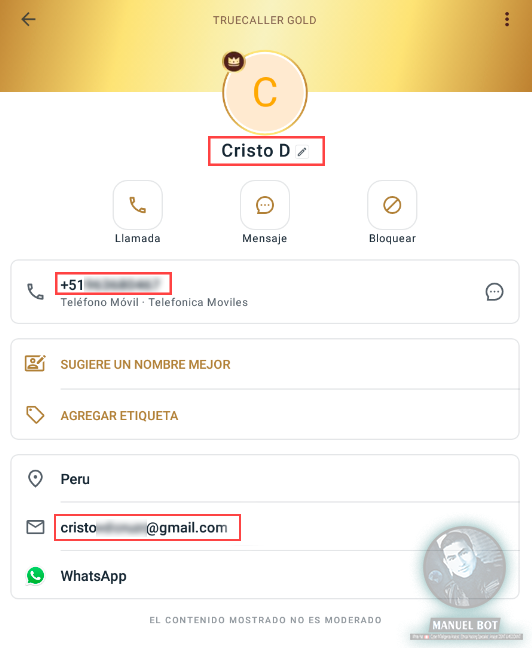

9.- Outro erro comum que as pessoas cometem é baixar aplicativos de identificação de chamadas e permitir acesso aos seus dados. Só por causa daquele erro não intencional do nosso amigo “Christ D.”, consegui obter o seu e-mail através de uma pesquisa inversa do seu telefone ligado à violação do Facebook. Este feedback adicional revelou uma possível ligação ao WhatsApp, o que acrescenta um aspecto interessante à investigação em curso.

💥 É fundamental ter cautela ao conceder acesso a aplicativos (Truecaller, CallAp e outros), pois eles podem acessar informações confidenciais sem que percebamos.

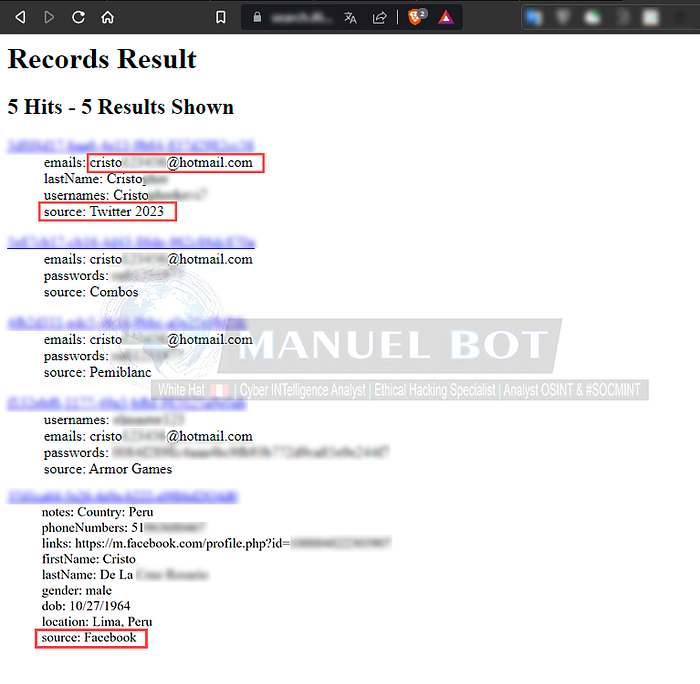

10.- Com os demais dados encontrados (e-mail), fiz consultas em um Recurso Web ( Database Search ), que está ativo até o momento, obtendo os seguintes resultados:

💥 Sobrenomes completos, nomes de usuários, registros online como Facebook, Twitter Armor Games e senhas.

E o mais alarmante 🚨

💥 Acesso à violação do Facebook (2021).

💥 Acesso a violação do Twitter (2023).

Este retrocesso OSINT via pesquisa reversa de e-mail provou ser um recurso indispensável para a obtenção de uma ampla gama de dados pessoais, incluindo senhas e outros detalhes confidenciais. Os resultados revelaram não só a presença do utilizador na violação do Facebook em 2021, mas também a sua exposição na violação do Twitter em 2023, e outros serviços digitais, destacando a importância de proteger as informações pessoais online de potenciais vulnerabilidades e violações de segurança.

11.- Concluindo, esta investigação cibernética partiu de uma simples busca utilizando técnicas como Google Hacking ou Dorking, que levou à descoberta de um link de convite no Telegram. A partir dessa dica inicial, foi desencadeada uma excelente investigação que rendeu uma riqueza de dados pessoais e detalhes relevantes sobre a identificação digital da pessoa online.

Entre as descobertas mais notáveis estavam:

💥 A identificação do criador do link, incluindo seu ID do Telegram e nome de usuário.

💥 A vinculação de um endereço IP específico, revelando registros digitais de downloads de torrent.

💥 A identificação de e-mails, telefone com presença digital nas redes sociais.

💥 A identificação da organização ou empresa vinculada ao usuário.

💥 Obtenção de informações pessoais como telefone, email e senhas.

💥 Acessar dados sensíveis, como a presença do usuário em falhas de segurança no Facebook, Twitter e outros serviços digitais.

Estas descobertas sublinham a importância de proteger os dados pessoais online e destacam os perigos do uso indevido de torrents para descarregar conteúdo adulto. Além disso, o vínculo deste indivíduo com sua empresa expôs dados sensíveis e destaca a necessidade de medidas de segurança adequadas para proteger informações privadas no ambiente digital.

FIM!

O que aprendemos? 👩🏫

💥 No mundo online, principalmente em plataformas como o Telegram, nada é totalmente seguro.

💥 Evitar inserir nomes completos nas redes sociais é crucial para proteger a privacidade e segurança online. 🚨

💥 Realizar “Egosurfing” regularmente pode ajudar a detectar e prevenir possíveis comprometimentos de informações pessoais online.

💥 É importante ter cautela ao conceder permissões a aplicativos de identificação de chamadas, pois eles podem acessar dados confidenciais sem consentimento.

CONSELHO:

💥 Esperamos que este usuário reflita e tome medidas de precaução em relação a todas as suas informações expostas na Internet. 🕵️

💥 É fundamental que você altere periodicamente suas senhas para evitar possíveis repercussões caso tenha sido afetado por alguma violação de segurança.

Estas descobertas representam um ponto de partida sólido para uma investigação mais aprofundada e uma compreensão completa da natureza do caso. Neste artigo, compartilhei minha experiência abordando um desafio de inteligência cibernética usando fontes públicas e aplicando técnicas e ferramentas especializadas como OSINT e SOCMINT. Espero que você tenha achado esta história interessante e valiosa para expandir seu conhecimento sobre essas disciplinas fascinantes e úteis.

Para aqueles interessados em explorar mais sobre OSINT e SOCMINT, convido você a seguir minhas plataformas digitais para acessar conteúdo adicional e manter-se atualizado sobre este emocionante campo de estudo.

Meu canal no Telegram:

Minha conta no Twitter: ' ManuelBot59 '

Postagens mais visitadas

Ferramentas de pesquisa

- Gerar link

- X

- Outros aplicativos

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário