Compartilhe

- Gerar link

- X

- Outros aplicativos

Por que seu telefone é a porta de entrada para sua identidade, Chip Hackeado

Como o OSINT é usado em golpes de troca de SIM

Saiba como os golpistas aproveitam o OSINT ao executar golpes de troca de SIM e algumas de suas técnicas comuns.

Tom Caliendo

A fraude de troca de SIM é um meio cada vez mais difundido para os hackers roubarem o acesso ao seu número de telefone e depois à sua identidade. Esse tipo de fraude é tão bem-sucedido porque é projetado especificamente para atingir as medidas de segurança padrão generalizadas que deveriam proteger-lo. Neste artigo, explicaremos como um hacker pode trocar o SIM de quase qualquer número de telefone e como você pode se manter seguro.

Por que seu telefone é a porta de entrada para sua identidade

Seu número de telefone costuma ser a porta de entrada para roubar o acesso ao seu dinheiro e à sua identidade. Depois que o hacker pegar seu número de telefone, ele poderá fazer login em sua conta de e-mail sem usar sua senha.

Em vez disso, o hacker clica na opção “Esqueci minha senha” e, geralmente, a medida de segurança padrão é que o provedor de e-mail envie uma mensagem de texto para o seu telefone com um número de código exclusivo necessário para fazer login. trocou seu telefone, o texto de segurança irá para o telefone do hacker em vez do seu. Após o login, o hacker pode redefinir sua senha para que você seja bloqueado em sua conta.

Infelizmente, este é apenas o começo. A opção “Esqueci minha senha” no restante de suas contas (pense em seus cartões de crédito, mídia social, banco etc.) geralmente é definida por padrão para enviar um link ou código para seu e-mail ou telefone. Depois de assumir o controle do seu e-mail, o hacker pode obter acesso às suas outras contas e bloqueá-lo.

Ao entrar em contato com seu banco para recuperar o acesso, você terá que passar por um longo e árduo processo para provar a eles que é o verdadeiro proprietário da conta, em oposição à outra pessoa que afirma ser você, que possui a senha, e-mail, e telefone que o banco tem em arquivo para sua conta. No momento em que você provar que é você, o hacker provavelmente terá feito tudo o que planejou para suas contas.

Se você é um gerente ou proprietário de uma empresa, a ameaça não é apenas contra você pessoalmente. Se seus funcionários forem o alvo, um hacker pode usar a conta de um funcionário para potencialmente obter acesso à sua rede comercial.

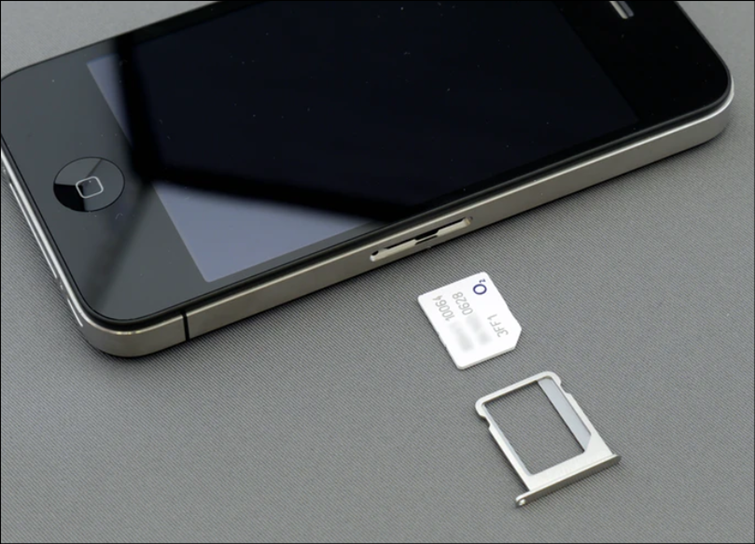

O que é um SIM-Swap

Seu smartphone provavelmente possui um cartão SIM (Módulo de Informações do Assinante), que é basicamente um pedaço de plástico com um chip que contém o número de telefone e alguns dados da conta. Normalmente, se você tirar o cartão SIM do telefone e colocá-lo em um novo, ele transferirá o número de telefone para um novo telefone. Mas em uma troca de SIM, o hacker pega seu número de telefone do cartão SIM.

Os hackers trocam SIM ligando para seus provedores de serviços telefônicos (também conhecidos como operadoras), se passando por suas vítimas e alegando que seus telefones foram perdidos ou roubados. Se o seu telefone for perdido ou roubado, os provedores de serviços podem transferir seu número de telefone para um novo telefone e SIM de sua escolha. Os hackers tiram proveito desse sistema comprando um telefone barato e, em seguida, ligando para o provedor de serviços e solicitando que o serviço do seu número seja redirecionado para ele.

O principal fator em uma troca de SIM é o hacker convencer o provedor de serviços da vítima de que ele é o verdadeiro proprietário da conta. A prática de segurança padrão e mais comum usada pelos provedores de serviços é que o representante dos provedores pergunte ao chamador (que afirma ser o verdadeiro proprietário do telefone) uma série de perguntas de segurança. Essas perguntas destinam-se a “provar” que o chamador é o verdadeiro proprietário do número de telefone. Para burlar essa prática de segurança, o hacker precisa saber algumas informações pessoais de sua vítima para poder responder a essas perguntas.

Como eles fazem isso

Normalmente, um hacker não precisa saber muito sobre sua vítima e pode até começar sem saber nada além do número de telefone da vítima. Considere um hacker hipotético visando você. Mesmo que você nunca publique nenhuma informação sobre você na Internet, um hacker ainda é capaz de encontrar informações relevantes suficientes sobre você para realizar uma troca de SIM bem-sucedida, contando apenas com o uso de fontes disponíveis publicamente.

Para começar, o hacker precisa saber para qual provedor de serviços ligar. Eles podem usar sites como o Free Carrier Lookup , que identificará o provedor de serviços de qualquer número de telefone gratuitamente.

O próximo passo é descobrir informações suficientes sobre você para passar nas perguntas de segurança.

Um estudo de janeiro de 2020 da Universidade de Princeton investigou a triagem de segurança padrão para cinco grandes operadoras (T-Mobile, AT&T, Verizon, Tracfone e US Mobile). O estudo documentou os parâmetros de triagem de segurança dos provedores de serviços em resposta a pessoas ligando e alegando que são o proprietário da conta e precisam transferir seu número de telefone para um novo telefone.

Os resultados do estudo mostraram que havia certos tipos de informações que cobriam uma ou mais das cinco principais questões de segurança das operadoras. Isso incluía informações pessoais e detalhes de uso, como endereços atuais ou anteriores do proprietário da conta, idade/ano de nascimento, endereço de e-mail e/ou números de telefone para os quais o telefone pode ter ligado recentemente. Esta informação está disponível online para qualquer número de telefone.

O estudo descobriu que o representante de atendimento ao cliente que faz as perguntas de segurança pode solicitar outros tipos de informações. No entanto, os chamadores do estudo que não sabiam as respostas, ou mesmo aqueles que deram as respostas erradas, foram autorizados a passar para outras perguntas para tentar novamente até chegarem a uma pergunta que pudessem responder corretamente. Isso sugere que, desde que o chamador tivesse as informações pessoais e de uso mencionadas acima, ele provavelmente passaria na triagem.

Como eles encontram suas informações pessoais

Muitas pessoas acreditam que estão protegidas contra esses tipos de golpes se não usarem as mídias sociais ou, pelo menos, não postarem informações pessoais. Na verdade, um hacker não precisa usar suas redes sociais para encontrar suas informações.

Existem vários sites de pesquisa de pessoas (truepeoplesearch.com, fastpeoplesearch.com, thatsthem.com, freepeoplesearch.com) que podem pesquisar informações sobre o usuário de qualquer número de telefone. Esses bancos de dados usam uma combinação de dados de marketing, registro de telefone, registros públicos e outras fontes de dados.

O resultado é que você pode pesquisar qualquer número de telefone e encontrar os nomes e endereços associados a ele. Observe na captura de tela acima que este site, como os outros, também permitirá que você pesquise informações com base no nome ou endereço de alguém. Assim, um hacker pode simplesmente passar por sua casa, ver seu endereço e decidir encontrar seu nome e número de telefone.

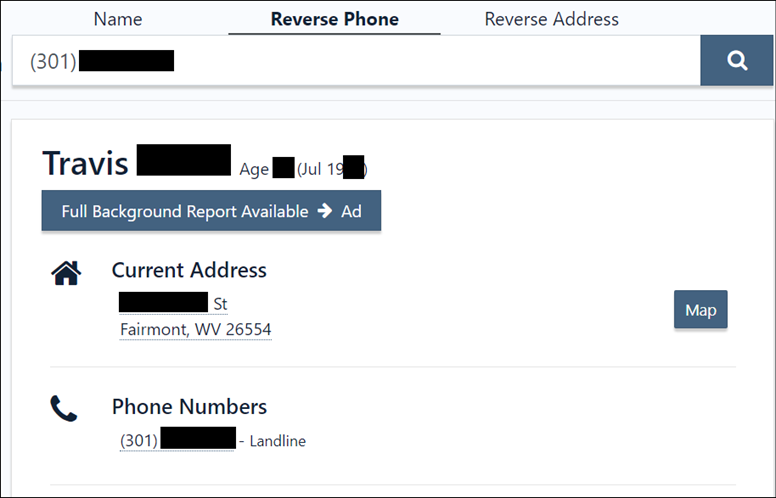

Para mostrar como isso funciona, escolhi um número de telefone aleatório para pesquisar como exemplo. Abaixo você vê os resultados iniciais revelando o nome do usuário, mês e ano de nascimento e endereço.

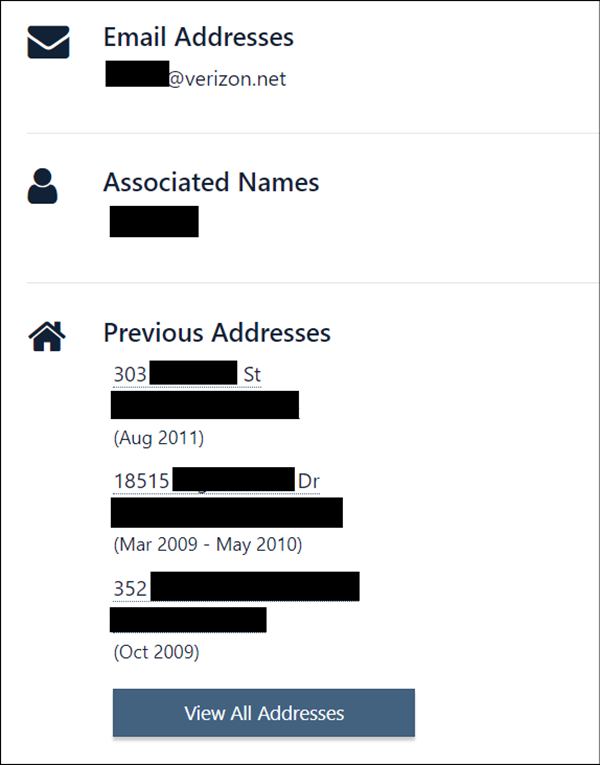

Se rolarmos para baixo, vemos o endereço de e-mail do usuário, o nome de um “associado”, além de endereços anteriores e datas aproximadas de quando eles moraram lá. Se clicarmos no nome do “associado” veremos que esta pessoa residia nos mesmos endereços ao mesmo tempo que o usuário do telefone. Este é quase certamente o cônjuge do usuário. Se clicarmos em qualquer um desses pontos de dados (nomes, telefones, endereços, e-mail), o site mostrará todos os outros pontos de dados associados a ele.

Por fim, o site identifica “possíveis parentes” e “possíveis associados”. Os “possíveis parentes” são identificados com base no fato de essas pessoas terem sido registradas no mesmo telefone ou endereço durante a infância do usuário (de 1 a 18 anos). Os “possíveis associados” geralmente são ex-vizinhos ou colegas de quarto.

Você pode clicar nos nomes para examinar mais detalhadamente os dados. Por exemplo, se um nome é aproximadamente 20 anos ou mais mais velho que o proprietário, tem o mesmo sobrenome e morou no mesmo endereço durante a infância do proprietário, você pode concluir que é um dos pais. Da mesma forma, você pode identificar prováveis irmãos que eram crianças no mesmo endereço com o mesmo sobrenome. Você pode usar o mesmo processo para descobrir quem são os filhos do proprietário.

Todos esses sites provavelmente têm acesso aos mesmos dados, mas alguns fornecerão formas diferentes das mesmas informações. Por exemplo, na captura de tela abaixo, você vê como o fastpeoplesearch.com explicará por que identificou uma segunda pessoa como o cônjuge do proprietário.

Algumas das informações que o hacker precisa para passar nas questões de segurança da sua operadora são fornecidas diretamente nesses resultados, como quando você nasceu, onde mora, qual é o seu e-mail e onde morava. Mas algumas das informações que não são especificamente identificadas podem, no entanto, ser descobertas pelo hacker com um pouco de trabalho. Por exemplo, quando questionado sobre os contatos telefônicos recentes do proprietário, o hacker pode presumir que suas chamadas recentes podem incluir seu cônjuge/outra pessoa significativa/colega de quarto, pais, irmãos ou filhos.

Outras ferramentas

Existem outros sites por aí que um hacker pode usar para descobrir diferentes tipos de informações sobre você. O WAtools.io pode pesquisar se um número de telefone usa o WhatsApp e baixar a foto do perfil do proprietário. O Truecaller.com pode descobrir como as pessoas o identificam em suas listas de contatos, como “John the IT guy”. Há também um script Python chamado Ignorant.py que pode pesquisar se um número de telefone usa Instagram, Snapchat ou Amazon. Sites de violação de dados como HaveIBeenPwned.com procurarão se algum número de telefone foi incluído nos dados roubados por hackers e publicados na dark web. Os sites de violação de dados podem identificar informações pessoais sobre o proprietário, como onde eles fazem compras, jogam videogames ou até mesmo que tipo de carro possuem.

eSIMs

Vale a pena abordar o efeito dos eSIMs nesta ameaça generalizada. Os eSIMs são basicamente cartões SIM embutidos e conectados ao telefone para fins práticos e relacionados à segurança. Um guia do consumidor da FCC (a Comissão Federal de Comunicações) aponta algumas das vantagens dos eSIMs .

Dito isso, muitos artigos foram escritos e os especialistas avaliaram se os eSIMs tornarão nossos telefones mais ou menos seguros. O consenso entre os especialistas é que não se espera que os eSIMs tenham um grande impacto na ameaça de troca de SIM. Atores mal-intencionados ainda podem ligar para sua operadora e solicitar a transferência de seu SIM para um novo telefone.

Como se manter seguro?

Agora que a ameaça de troca de SIM está clara, abordaremos como você pode se manter seguro.

As etapas a seguir são comprovadamente eficazes e listadas em ordem de prioridade.

1 – A maioria das operadoras de telefonia permite que você configure uma senha para usar em caso de perda ou roubo do telefone. Se você optar por usar esse método, considere obter um gerenciador de senhas (como Bitwarden, NordPass ou Dashlane) onde você pode salvar sua senha a longo prazo.

2 – Comece a usar um autenticador como sua autenticação de dois fatores em vez de mensagens de texto. Os autenticadores são uma ótima maneira de garantir que você seja o único a fazer login em suas contas. Se você tiver um aplicativo autenticador, ele permanecerá em seu telefone físico mesmo que seu número de telefone seja roubado e transferido para outro telefone. Se seu telefone físico for roubado, você poderá redefinir o autenticador em um novo telefone usando uma senha predefinida para essa situação. A necessidade dessa senha é mais um motivo para obter um gerenciador de senhas.

3 – Inscreva-se para uma conta gratuita em um site de violação de dados como HaveIBeenPwned.com, que o notificará assim que seu número de telefone ou outras informações aparecerem em uma violação de dados, para que você saiba como alterar sua senha.

4 – Congele sua pontuação de crédito com as três principais agências de crédito Equifax, Experian e TransUnion. Um congelamento em seu crédito garante que seu crédito não será prejudicado se você for vítima de um hacker/golpista. Cada uma das três principais agências de crédito oferece esse serviço (basta pesquisar no Google o nome da agência e “congelamento de crédito”).

5 - Remova seus dados de sites de pesquisa de pessoas e violação de dados. Todos esses sites têm uma opção de "exclusão" para você remover seus dados. Você pode procurar etapas específicas para remover seus dados de cada site no site JoinDeleteMe.com, que inclui uma seção para guias de exclusão e outros recursos para remover dados

Essas medidas de segurança são diretas e convenientes o suficiente para garantir que você continue usando-as. O conteúdo deste artigo pode ser assustador do ponto de vista de segurança ou privacidade, mas você pode ficar seguro com uma boa educação de segurança e algumas medidas simples.

Ajude a apoiar nossa missão sem fins lucrativos

Se você gostou deste artigo ou achou útil, considere comprar um café para nós. Secjuice é uma publicação sem fins lucrativos e baseada em voluntários alimentada por cafeína. Usaremos o dinheiro do café para ajudar a cobrir os custos de hospedagem do Ghost Pro e manter a Secjuice como uma zona livre de anúncios e patrocinadores .

Comentários

Postagens mais visitadas

13 Melhores Ferramentas de OSINT (Inteligência de Fontes Abertas) para 2025

- Gerar link

- X

- Outros aplicativos

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

Ferramentas de pesquisa

- Gerar link

- X

- Outros aplicativos

Building virtual iPhone

- Gerar link

- X

- Outros aplicativos

OSINT APLICADO À GOVERNANÇA

- Gerar link

- X

- Outros aplicativos