Compartilhe

- Gerar link

- X

- Outros aplicativos

Gerenciamento de senhas

gerenciamento de senhas

Vamos enfrentá-lo, lembrar senhas para dezenas de sites é uma dor, e é por isso que algumas pessoas reutilizam sua senha ou a alteram levemente para evitar o incômodo. Se você é um daqueles que prefere gerar senhas complexas aleatórias para cada site, a questão de como elas são armazenadas surgirá. Armazenar senhas em arquivo de texto simples em sua área de trabalho é um grande não, não .

Os gerenciadores de senhas são ótimos quando implementados corretamente. Pessoalmente, não sou fã de gerenciadores de senhas baseados em nuvem devido a questões de privacidade e por não saber exatamente como todas as minhas senhas são realmente armazenadas e tratadas. Quando minha própria máquina for comprometida, será culpa de eu não ter configurado ou seguido as melhores práticas de segurança adequadamente, mas quando estiver fora do meu controle, é saber que tomei todas as medidas necessárias para garantir que meus dados estejam seguros e, ainda assim, de alguma forma, todas as “chaves do meu castelo” são compreendidas ou vazam informações. Prefiro não arriscar e posso prescindir de serviços em nuvem ou software proprietário.

Uma lista de serviços de gerenciamento de senhas que foram comprometidos ou fazem coisas que o deixarão preocupado:

- OneLogin - Violado 1

- 1Password - Vazamento de dados 2

- LastPass - Segurança violada 2015 3 , Problema de segurança 2016 4

Lista de outros gerenciadores de senhas: https://en.wikipedia.org/wiki/List_of_password_managers

KeepassXC

Conforme declarado em seu site, o KeepassXC é um fork da comunidade do KeePassX, uma porta nativa de plataforma cruzada do repositório KeePass Password Safe. Ele é desenvolvido em C++ e roda nativamente em todas as três plataformas suportadas (Linux, Windows e Mac OS). A interface é simples e direta de usar, pessoalmente acho que os ícones podem ser melhorados.

Um guia de configuração muito bom pode ser encontrado: https://sts10.github.io/2017/06/27/keepassxc-setup-guide.html

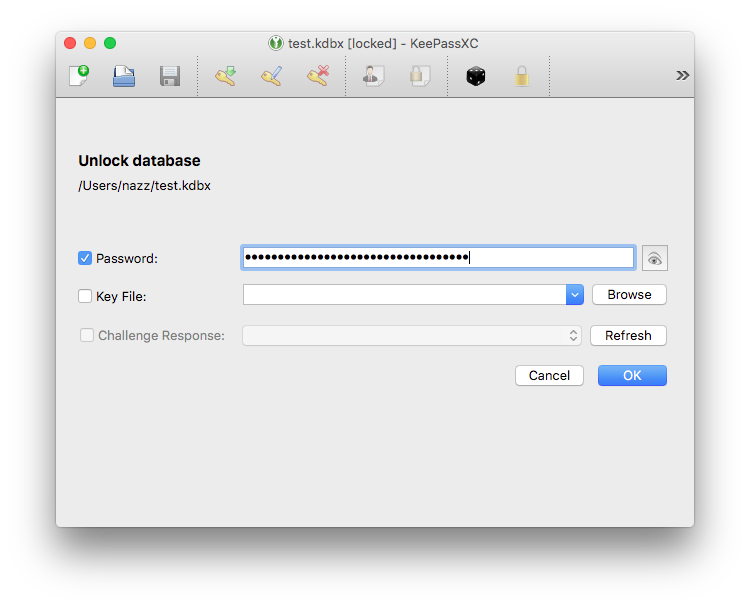

janela trancada

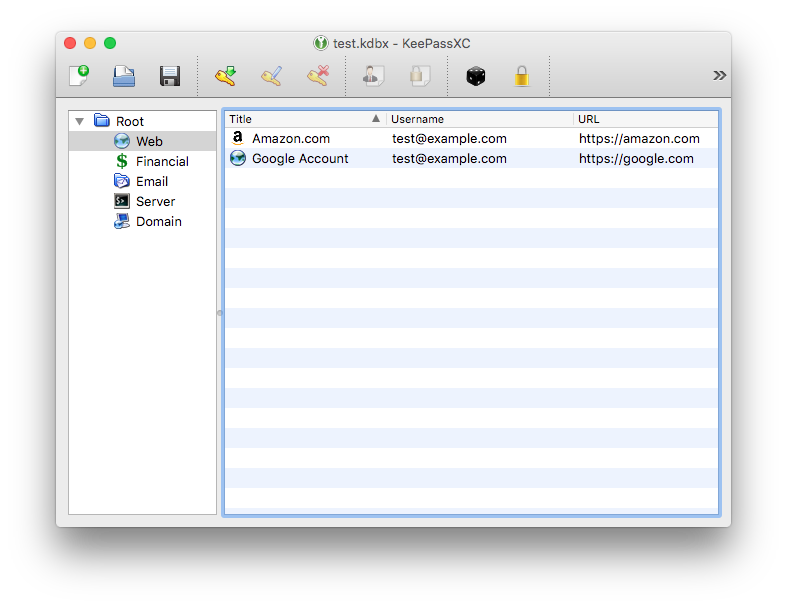

Janela Desbloqueada

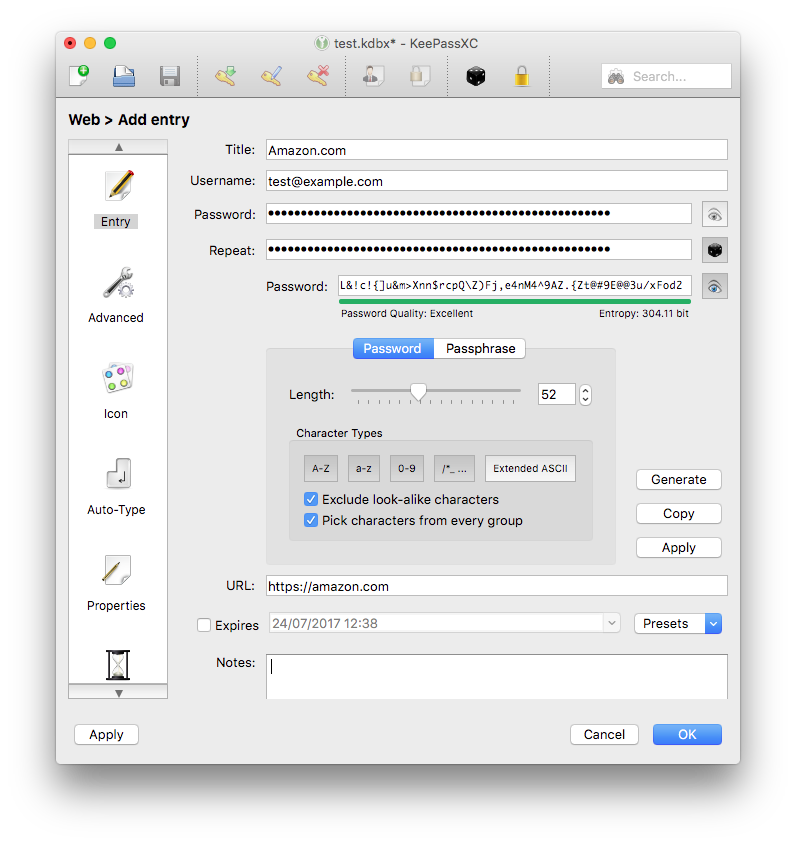

Gerador de senhas

O que funciona para mim

De longe, os aspectos mais relevantes para mim são:

- Sua carteira funciona offline e não requer conexão com a Internet.

- Tenho controle total do meu gerenciador de senhas.

- Suporte multiplataforma; Linux, Unix, Mac OS e Windows.

- Open Source - revisão de código e opção para implementar recursos personalizados :)

- Suporte para métodos de autenticação adicionais (Yubi-key, Keyfile)

Quebrando o banco de dados criptografado

Como qualquer outro aplicativo de segurança, estou sempre curioso para saber como ele lida com certas situações, uma delas é a maneira como o KeePassXC criptografa o arquivo principal do banco de dados.

E se um adversário tiver uma cópia do seu banco de dados criptografado, quão difícil seria quebrá-lo?

Bem, isso depende da sua chave mestra, é claro. Sem mencionar qualquer proteção adicional (arquivo de chave ou resposta ao desafio) que você configurou.

Com base nos dados de teste de benchmark Hashcat fornecidos por Jeremi Gosney , que estava sendo executado em um monstro de trituração de senha dedicado, o Sagitta Brutalis . Um sistema com x8 GPUs Nvidia GTX 1080 Ti FE e x2 Intel E5-2600 v4 Xeons de 8 núcleos por apenas $ 21.169,00 - preço base.

A tabela abaixo mostra o desempenho de cracking contra três outros gerenciadores de senhas usando apenas a senha mestra e seus algoritmos que são atualmente suportados pelo Hashcat 3.5.0-22-gef6467b. O resultado da velocidade é o poder combinado das oito placas GPU e não de uma placa individual.

| Hashtype | Velocidade (kH/s) |

|---|---|

| 1Senha, cloudkeychain | 137,7 kH/s |

| KeePass 1 (AES/Twofish) e KeePass 2 (AES) | 1733,4 kH/s |

| Senha segura v2 | 4024,7 kH/s |

| Senha segura v3 | 15378,8 kH/s |

| LastPass + LastPass cheirado | 29242,3 kH/s |

| 1Senha, ágilchaveiro | 40477,9 kH/s |

O 1Password (cloudkeychain) teve um desempenho surpreendentemente bom, resultando em cerca de 10 vezes mais dificuldade computacional de processar do que o KeePass (AES). Lembre-se de que o KeePass e muitos outros permitem que os usuários incluam um método de autenticação adicional, como Key File e Challenge-Response, sem o qual nenhum adversário pode quebrar.

Introdução ao KeePassXC

Postado em 27 de junho de 2017ATUALIZAÇÃO DE 2020 : O guia abaixo foi escrito em 2017. Embora ainda possa ser útil para alguns, o KeePassXC mudou bastante nos últimos três anos, tanto em funcionalidade quanto em estética (quase universalmente para melhor!). Como este guia pode estar desatualizado, recomendo o novo e oficial “Guia de introdução” .

Índice

- Nível 0: Começando

- Nível 1: Obtendo a Configuração

- Nível 2: Mais dicas de segurança

- Nível 3: Organizando-se

- Nível 4: Protegendo nosso banco de dados com vários fatores

Apêndice A: Verificando o download do KeePassXC sem usar a linha de comando

O que é KeePassXC?

KeePassXC é um gerenciador de senhas de código aberto. Como os proprietários do projeto (dos quais não sou) colocam: É um fork da comunidade do KeePassX , uma porta nativa de plataforma cruzada do KeePass Password Safe , com o objetivo de estendê-lo e melhorá-lo com novos recursos e correções de bugs. O KeePassXC é de código aberto, o que significa que seu código é público e, portanto, aberto à inspeção por todos.

Este é um guia básico de como começar a usar o KeePassXC. Este guia é para usuários do OS X / macOS (doravante referido como “macOS”), embora o KeePassXC seja desenvolvido para funcionar com Linux e Windows também, e este guia também pode ser útil para esses usuários. Outro bom recurso é a página oficial de perguntas frequentes do KeePassXC .

Divulgação do Amadorismo

Não sou um especialista em segurança ou profissional de segurança, apenas um editor de mídia social que gerencia muitas contas, portanto, o comprador deve ficar atento a partir deste ponto. Se você encontrar algum erro ou tiver alguma sugestão para esta postagem, sinta-se à vontade para entrar em contato comigo via Twitter ou outro lugar .

Obrigado a @com por várias dicas. Também gostaria de observar que extraí inspiração e metodologia do post "KeePass for Beginners" de Martin Shelton , que você também pode achar útil. Também observarei que o KeePassXC tem um guia de início rápido em seu site , bem como um wiki , e a Electronic Freedom Foundation tem seu próprio guia para o KeePassXC . Também observarei que KeePassXC está no Twitter .

Como o KeePassXC é diferente de outros gerenciadores de senhas?

O KeePassXC é um pouco diferente de outros gerenciadores de senhas como 1Password ou LastPass , pois simplesmente cria e gerencia um banco de dados de senhas criptografadas que reside em seu computador como qualquer outro arquivo. Em outras palavras, por padrão, é um gerenciador de senhas local ou “offline”, enquanto 1Password, LastPass e outros semelhantes podem ser considerados gerenciadores de senhas “baseados em nuvem”.

Existem alguns métodos convenientes para “sincronizar” seu banco de dados de senhas do KeePass com outros dispositivos (examino algumas opções abaixo), mas “fora da caixa” suas senhas simplesmente vivem em seu computador em um arquivo criptografado que você só pode abrir com um senha mestra.

Observe também que, ao contrário do 1Password e de outras opções, o KeePassXC é gratuito (custa zero dólares) e seu código é de código aberto. No entanto, saiba que não há uma empresa por trás do produto para oferecer suporte formal, como você pode estar acostumado com outros produtos.

NOTA : Algumas capturas de tela e GIFs neste guia são da versão anterior do KeePassXC (apenas porque estou com preguiça de refazê-los para as versões posteriores. Use a versão mais recente do KeePassXC.

Nível 0: Começando

Baixando o KeePassXC

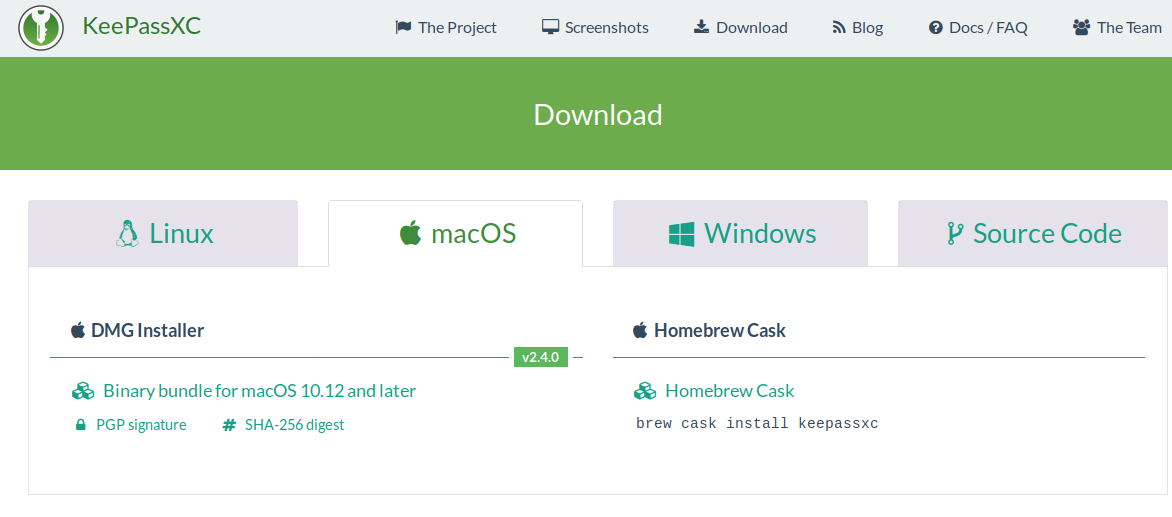

Primeiro, vamos para a página de download do KeePassXC .

Selecione o sistema operacional desejado (as opções atuais são Linux, macOS e Windows) ou para compilar o KeePassXC a partir do código-fonte. Se estivermos usando o macOS, iremos para a guia “macOS” e clicaremos no link “Pacote binário para macOS 10.12 e posterior” para baixar a versão mais recente do KeePassXC para macOS em nosso computador.

Verificando nosso download

Antes de instalar o KeePassXC a partir deste arquivo baixado, é recomendável que você verifique seu download . Ao verificar as assinaturas do seu download do KeePassXC, você pode provar a autenticidade e integridade do arquivo baixado. Isso garante que o arquivo que você acabou de baixar foi originalmente criado pela Equipe KeePassXC e que seu conteúdo não foi adulterado no caminho para o seu disco rígido.

Se estiver familiarizado com o uso da linha de comando, você pode aprender como verificar seu download na página Verificando assinaturas do site do KeePassXC.

Se você não se sentir confortável colando comandos no Terminal, não se preocupe. Role para baixo até o Apêndice na parte inferior desta postagem para obter instruções sobre como verificar o download do KeePassXC sem usar a linha de comando.

Instalando o KeePassXC no macOS

Agora que baixamos e verificamos nosso arquivo .dmg, basta clicar duas vezes nele para montar a imagem do disco. Em seguida, arraste o ícone do KeePassXC para a pasta Aplicativos.

O KeePassXC agora deve estar instalado no seu computador.

Uma visão geral de como o KeePassXC funciona como gerenciador de senhas

Como aprendemos, o KeePassXC é um gerenciador de senhas – ele salva suas senhas (e nomes de usuário associados) com segurança para você. Antes de prosseguirmos, vamos falar um pouco sobre como o KeePassXC funciona.

Vamos usar o KeePassXC, um aplicativo, para criar e editar bancos de dados de senhas do KeePass. Pode ser útil pensar nisso como o Microsoft Excel: você usa o Excel para criar e editar arquivos em seu computador. Esses arquivos são planilhas. Da mesma forma, o KeePassXC nos permite criar e editar arquivos em nosso computador que são bancos de dados de nomes de usuário e senhas.

É claro que uma diferença significativa entre o Excel e o KeePassXC é que os arquivos do banco de dados do KeePassXC são sempre criptografados quando não estão em uso. Para acessá-los, você primeiro abre o banco de dados usando o KeePassXC (da mesma forma que abriria uma planilha com o Excel), momento em que você deve inserir a “chave mestra”, que geralmente é uma senha mestra longa, para acessar o banco de dados.

Então, vamos criar um banco de dados KeePass e ver como o usamos para salvar e gerenciar senhas com segurança.

Nível 1: Obtendo a Configuração

Agora que o KeePassXC está instalado em nossa máquina, vamos criar um banco de dados de senhas.

Criando um banco de dados de senhas

Quando lançamos o KeePassXC pela primeira vez, somos recebidos com a tela acima. Como ainda não temos nenhum banco de dados, vamos clicar no botão “Criar novo banco de dados”.

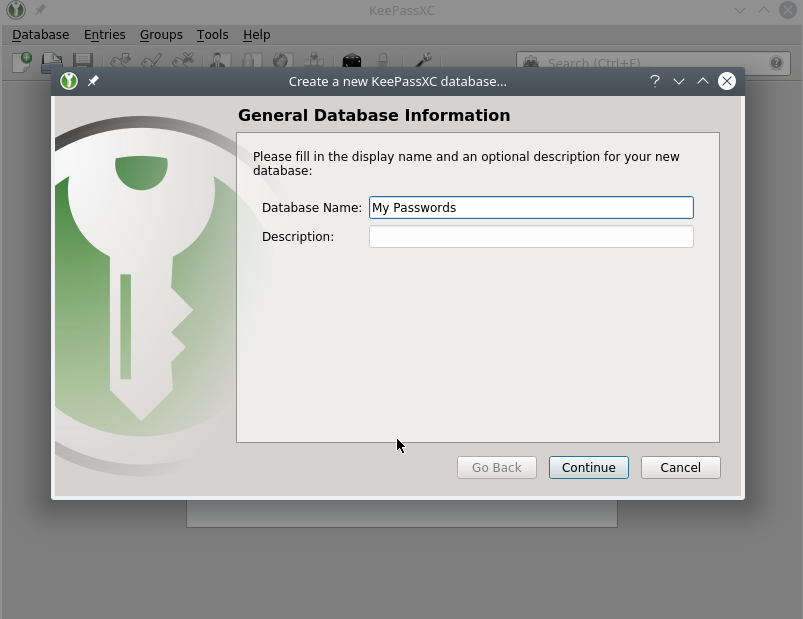

Primeiro, somos solicitados a escolher um nome e, opcionalmente, uma descrição para nosso banco de dados de senhas. Acabei de chamar o meu de “Minhas Senhas”.

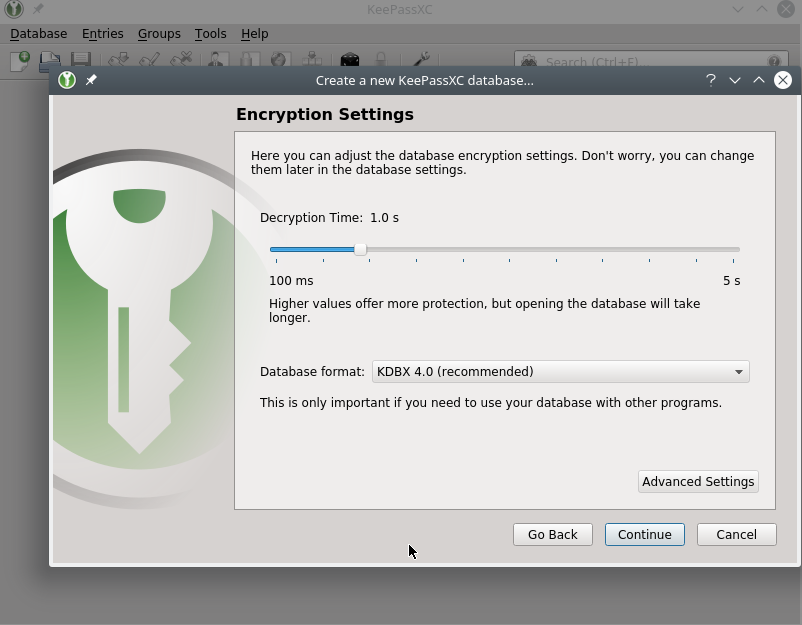

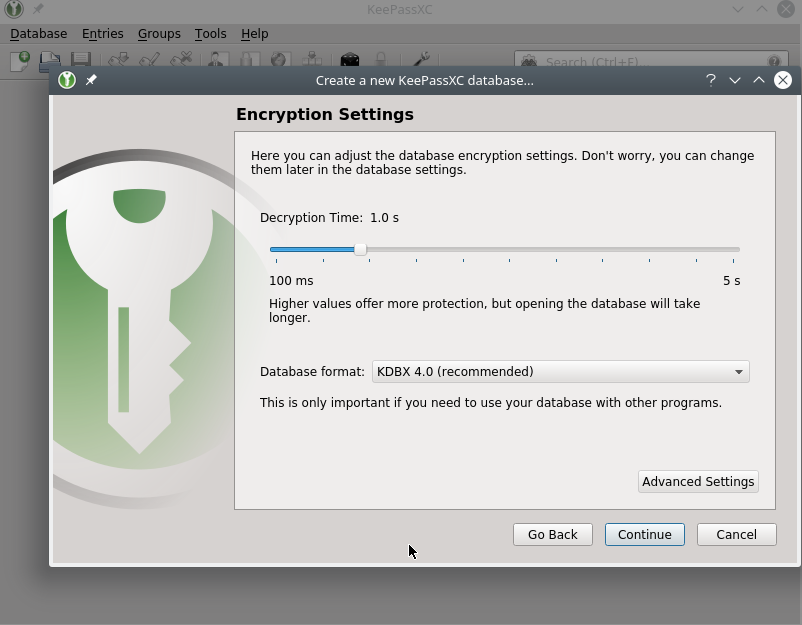

Em seguida, somos questionados sobre algumas configurações de criptografia. Eu recomendo deixar as configurações padrão como estão. Não escolha um tempo de descriptografia inferior a 1,0 segundos. Eu não recomendo nem entrar em “Configurações avançadas” (neste ponto).

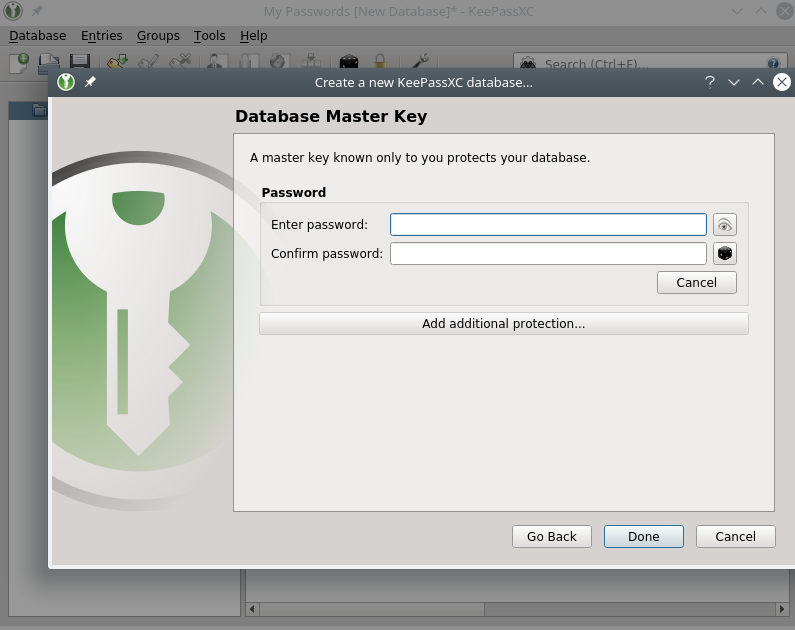

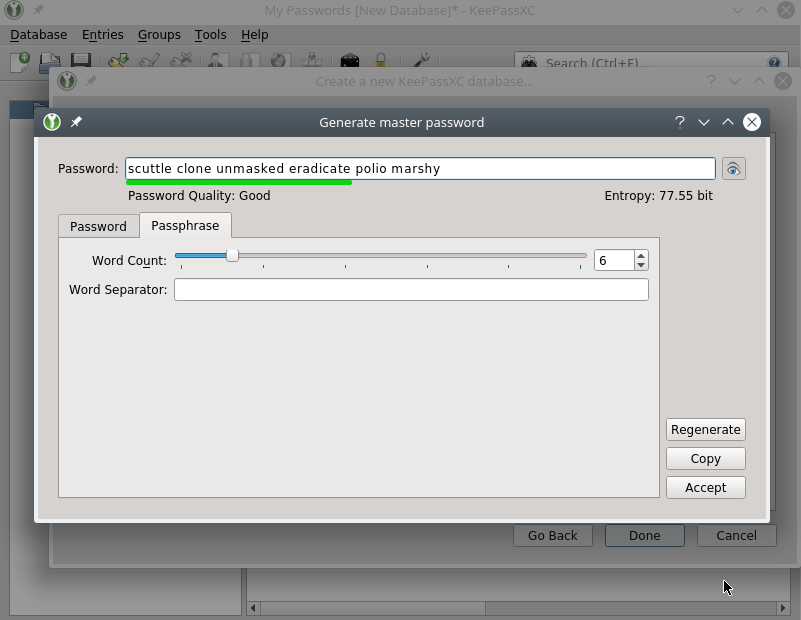

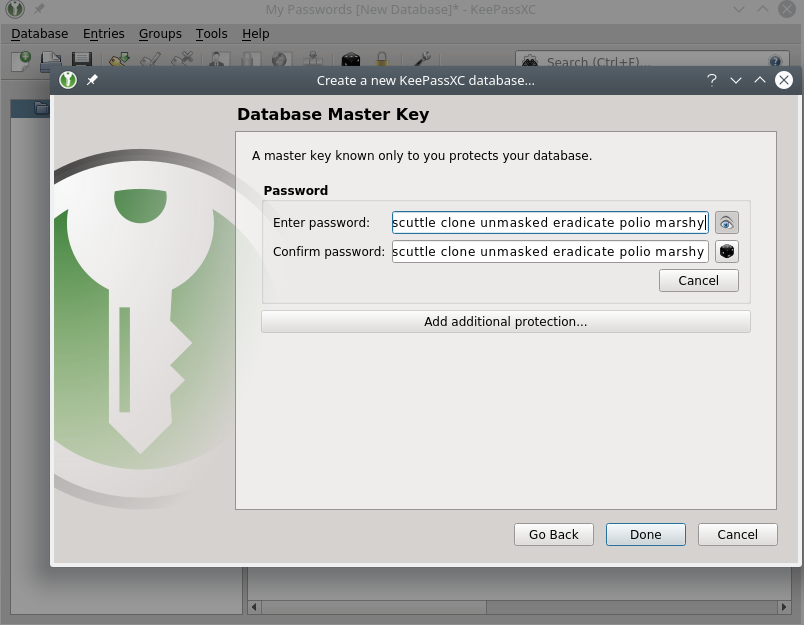

Em seguida, somos solicitados a configurar uma chave mestra. No nosso caso, por enquanto, será apenas uma senha ou frase secreta .

Como essa senha é a chave que abre a porta metafórica para todas as nossas senhas, queremos torná-la muito difícil de adivinhar. Por esse motivo, recomendo usar como senha cerca de seis palavras aleatórias. Alguns exemplos “pushiness earthly snowsuit nublado ágil desvinculado” ou “escorpião de pesquisa de bateria de passatempo de bazuca de estádio” (não escolha esses exatos porque, lol, eles estão na internet agora).

Felizmente, o KeePassXC possui uma ferramenta integrada para gerar senhas aleatoriamente para nós. Basta clicar no ícone do dado no lado direito desta tela e o gerador de senhas aparecerá. Como queremos gerar uma senha, clique na guia "Senha".

Assim que tivermos uma que gostemos, escreva esta frase secreta em um pedaço de papel e guarde-a em algum lugar seguro. É muito importante não perder esta senha – o KeePassXC não possui um mecanismo de redefinição para isso.

Eventualmente, você deve memorizar esta frase – não é tão difícil quanto parece. Por exemplo, um truque é criar uma pequena história sobre eles em sua cabeça.

Depois de anotá-lo em algum lugar seguro, clique em Concluído.

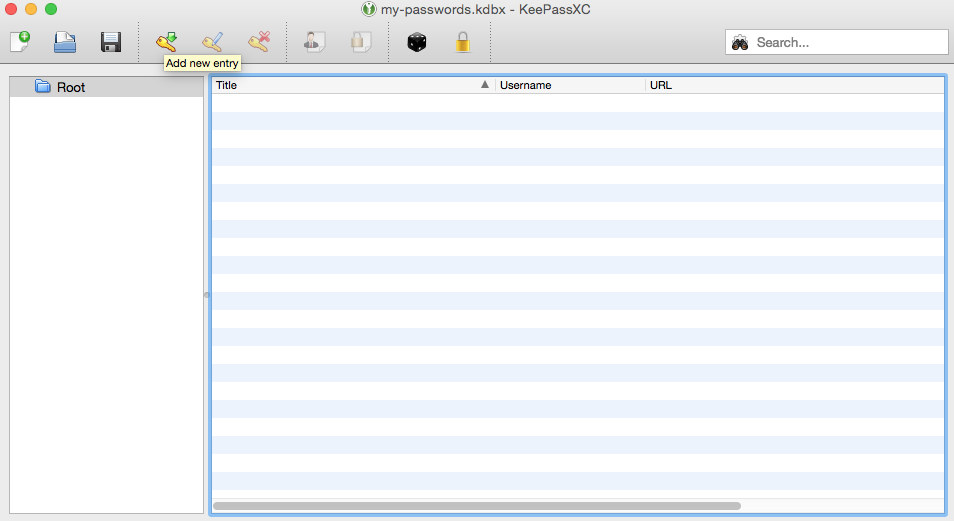

Parabéns – Você criou seu primeiro banco de dados KeePass.

Criando sua primeira entrada

Vamos adicionar nossa primeira entrada. Por exemplo, digamos que queremos armazenar nosso nome de usuário e senha do Reddit.

Primeiro, encontre o botão com a tecla e a seta verde para baixo.

Seremos apresentados a uma interface para criar nossa nova entrada. Vamos preencher um título (Reddit), nome de usuário (nosso nome de usuário do Reddit), nossa senha do Reddit duas vezes e, em seguida, a URL do site (https://www.reddit.com), que você pode colar.

Se você quiser visualizar sua senha, clique no botão com o ícone de olho à direita.

Conforme mencionado, o KeePassXC tem a capacidade de gerar senhas aleatórias para nós, o que podemos fazer clicando no ícone do dado preto. Veremos isso abaixo, mas, por enquanto, vamos fingir que estamos simplesmente armazenando sua senha existente que você espera saber de cor (mas não precisará por muito mais tempo!).

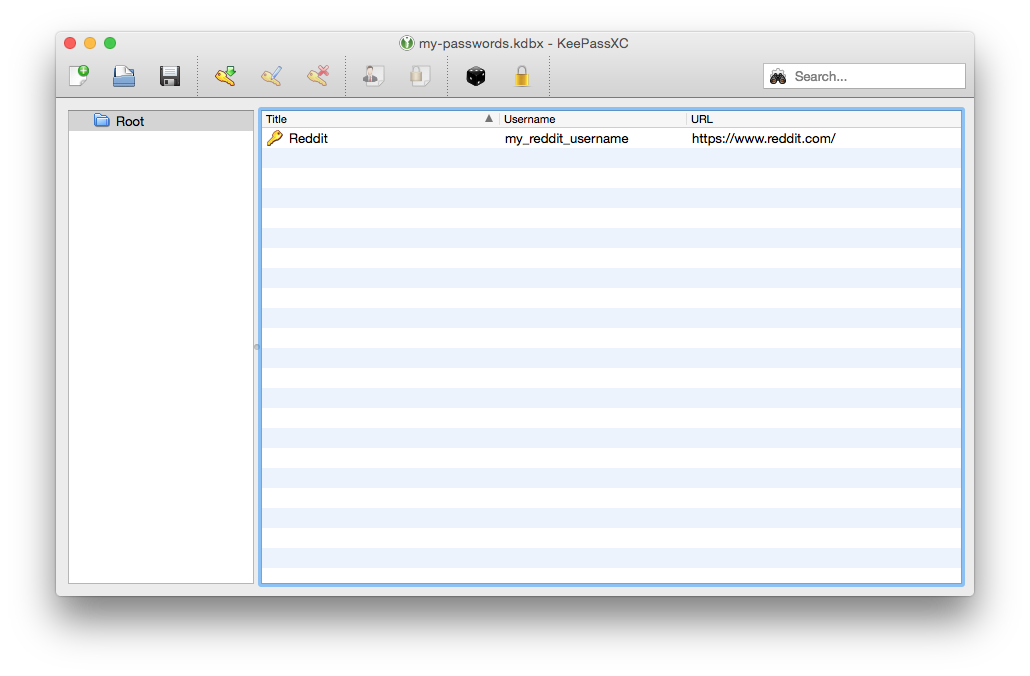

Depois de preencher essas informações básicas, clicaremos no botão OK para criar essa nova entrada em nosso banco de dados de senhas. Veremos agora nossa nova entrada em nosso banco de dados.

Salve seu banco de dados e dê a ele um nome de arquivo

Agora seria um ótimo momento para salvar nosso banco de dados pela primeira vez. Para fazer isso, clique no botão com o ícone de disquete ou vá para Banco de dados > Salvar banco de dados. Escolha um nome de arquivo para seu banco de dados, certificando-se de manter a .kdbxextensão do arquivo. “my_passwords.kdbx” é um bom exemplo. Em seguida, escolha onde deseja salvar seu banco de dados.

Lembre-se, seu arquivo de banco de dados será criptografado, então você não precisa ofuscar o nome ou local do banco de dados. Dito isso, obviamente existem algumas compensações entre segurança e conveniência para, digamos, manter seu banco de dados fora de serviços em nuvem como o Dropbox ou em pendrives que você mantém em segurança.

Entrando no Reddit

OK, agora vamos usar o KeePassXC para fazer login no Reddit. KeePassXC tem algumas maneiras de fazer isso – vamos começar com o mais simples.

Copiar e colar básico

Vamos abrir https://reddit.com em um navegador. Com o KeePassXC aberto ao lado e nossa única entrada destacada (clique uma vez), clique no ícone de pessoa + papel para copiar seu nome de usuário do Reddit para a área de transferência. Vá colar isso na página de login do Reddit. Em seguida, retorne ao KeePassXC para clicar no ícone de cadeado + papel para copiar sua senha do Reddit para a área de transferência. Cole isso na página de login do Reddit e clique no botão “LOG IN” (ou pressione enter).

(Nos GIFs abaixo, na verdade, faço login na página https://reddit.com/login . Fiz isso para tornar os GIFs um pouco mais limpos - esses procedimentos devem funcionar em qualquer uma das formas.)

Existem atalhos de teclado para tornar esse processo um pouco mais rápido. Por exemplo, no macOS, Command + bcopiará o nome de usuário da entrada destacada para a área de transferência. Command + ccopiará a senha da entrada.

Digitação automática: um fluxo de trabalho de login mais conveniente

O KeePassXC possui um recurso chamado Auto-Type que, como o nome indica, digita automaticamente seu nome de usuário e senha em um formulário.

Observação : se estiver usando o MacOS Mojave, você precisará ir para Configurações do Mac > Segurança e privacidade > Privacidade > Acessibilidade e permitir que o KeePassXC controle seu computador para usar o Auto-Type. Mais informações aqui .

Uma maneira de usar Auto-Type é o botão Auto-Type na barra de ferramentas. Para executar um Auto-Type usando este botão, comece com o cursor no campo de nome de usuário do formulário do navegador no qual você deseja entrar. Em seguida, no KeePassXC, clique uma vez na entrada que deseja digitar automaticamente e clique no botão Digitar automaticamente. O KeePassXC digitará seu nome de usuário, pressione tab, digite sua senha e pressione enter.

Como alternativa, você pode clicar com o botão direito do mouse na entrada que deseja digitar automaticamente e selecionar "Executar digitação automática" (veja o GIF ligeiramente desatualizado abaixo).

(Observe que o atalho de teclado Auto-Type no macOS é Command + v.)

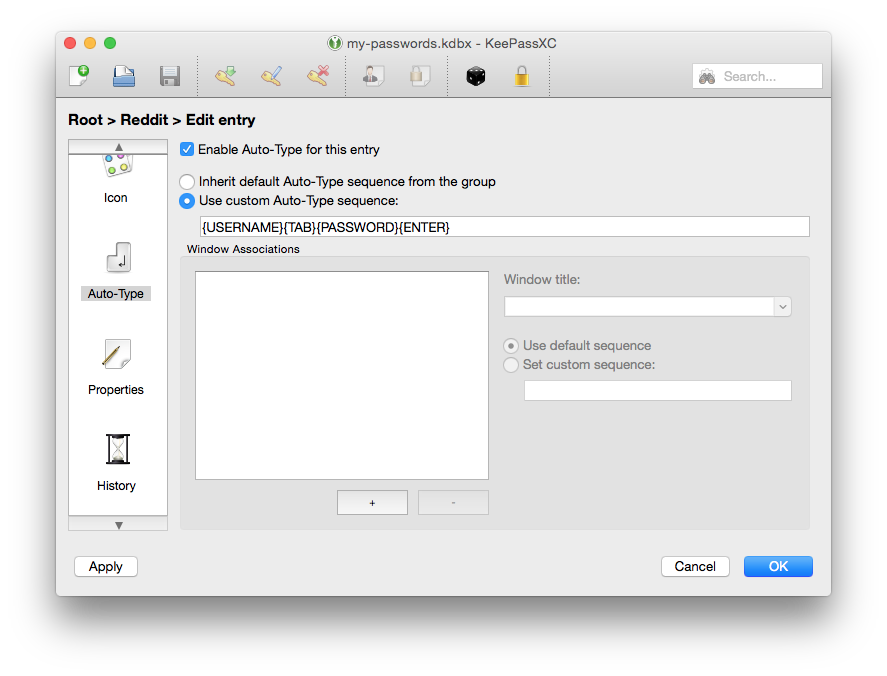

{USERNAME}{TAB}{PASSWORD}{ENTER}é a sequência de Auto-Tipo padrão. No entanto, você pode editar essa sequência em um nível por grupo ou por entrada.

Para editar a sequência Auto-Type para uma única entrada, primeiro escolheremos editar a entrada – podemos fazer isso clicando na entrada que queremos editar e, em seguida, clicando no botão com a chave e o ícone da caneta azul. Em seguida, examinaremos o menu de ícones grandes no lado esquerdo da janela e clicaremos na seção Auto-Type do menu (talvez seja necessário rolar um pouco para baixo). Por fim, clicaremos no botão de opção "Usar sequência personalizada de Auto-Type" e escreveremos uma sequência personalizada de Auto-Type. (Você pode encontrar mais informações sobre como escrever essas sequências personalizadas no wiki do KeePassXC e no site original do KeePass .)

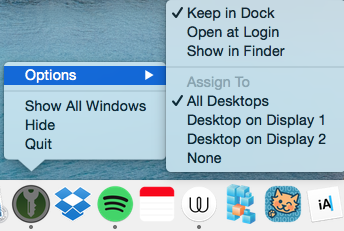

Dica BÔNUS: Se você usar vários “espaços” ou vários monitores físicos com o macOS, você vai querer permitir que o KeePassXC acesse todos os seus desktops. Isso permitirá que você use o Auto-Type mesmo se o KeePassXC e a janela do seu navegador estiverem em monitores ou áreas de trabalho diferentes.

Para habilitar isso, clique com o botão direito do mouse no ícone do KeePassXC em seu dock, vá para Opções e clique em “Todos os desktops”.

Tipo automático global

O KeePassXC também possui um recurso Global Auto-Type que nos permite criar um atalho de teclado global (ou seja, em todo o sistema operacional) para informações de Auto-Type de uma entrada do KeePassXC.

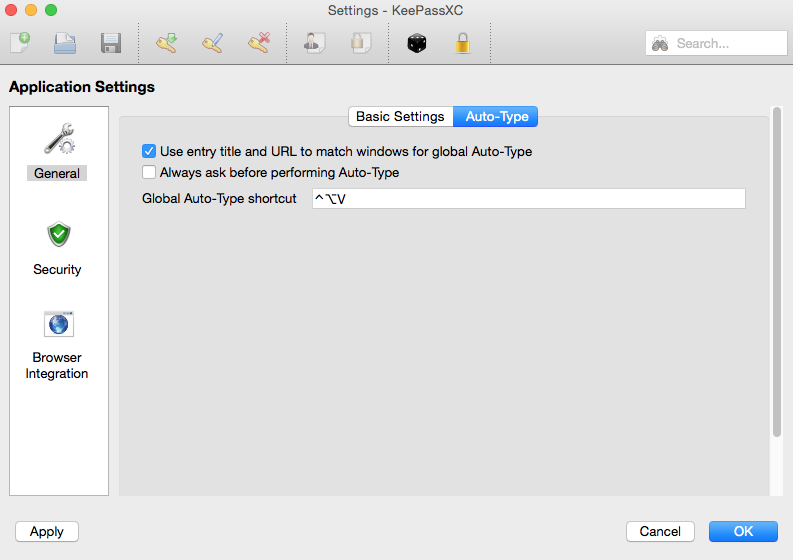

Para este exemplo, digamos que queremos definir nosso atalho Global Auto-Type para Control + Option + v. Para fazer isso, iremos ao menu KeePassXC (na parte superior esquerda da tela, ao lado do ícone da Apple), depois clique em Preferências para acessar o menu “Configurações do aplicativo”. Seremos levados ao menu de configurações “Geral”. Em seguida, clique na guia “Auto-Type” (localizada no centro da janela à direita de “Basic Settings”). Por fim, clique com o botão esquerdo dentro da caixa de texto à direita do texto que diz “Atalho global de digitação automática”. Você pode não ver um cursor aparecer – tudo bem. Basta pressionar sua combinação de teclas - em nosso exemplo, é Control + Option + v.

Se você fizer tudo isso com sucesso, verá uma tela como a abaixo.

Aperte o botão OK no canto inferior direito.

Awesome– agora vamos usar nosso atalho Global Auto-Type.

Agora que definimos esse atalho, aqui está o fluxo de trabalho para executar o Auto-Type:

Com nosso banco de dados KeePassXC aberto e desbloqueado , coloque o cursor no campo de nome de usuário de um formulário do navegador. Em seguida, pressione o atalho Global Auto-Type (que, se você seguiu nosso exemplo, é Control + Option + v). O KeePassXC deve então encontrar a entrada correta com base em seu título e URL e preenchê-la para você.

Observação : para o Reddit em particular, descobri que usar https://www.reddit.com/login , em vez de https://reddit.com, funciona melhor para Global Auto-Type.

Uma boa vantagem do Global Auto-Type é que o KeePass encontrará a entrada relevante com base no título da entrada e no URL, em vez de ter que encontrá-lo por conta própria, como exige o fluxo de trabalho normal do AutoType descrito acima. Se você tiver mais de uma entrada para um determinado serviço - digamos, uma conta do Google / Gmail para trabalho e outra para uso pessoal - o KeePassXC perguntará qual deles você deseja que seja digitado automaticamente.

Preenchimento automático do navegador com extensões

Além do Auto-Type, o KeePassXC oferece outra maneira de inserir rápida e facilmente suas informações de login em um formulário de navegador chamado KeePassXC-Browser. O KeePassXC tem extensões de navegador para Firefox e Chrome – você pode aprender mais sobre isso nos documentos oficiais do KeePassXC .

Configurações do KeePassXC

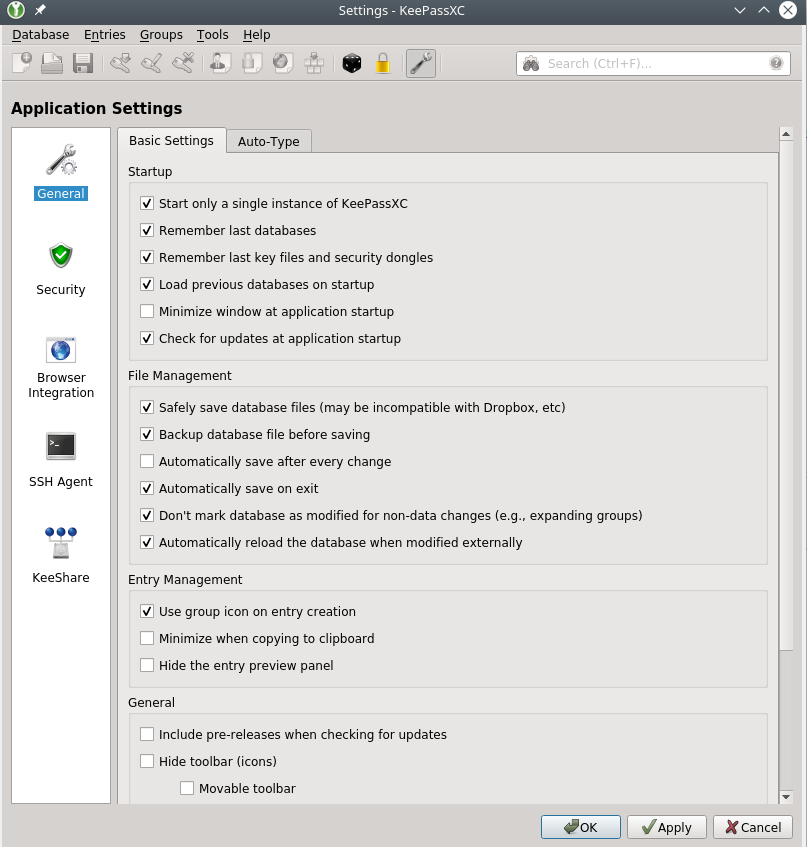

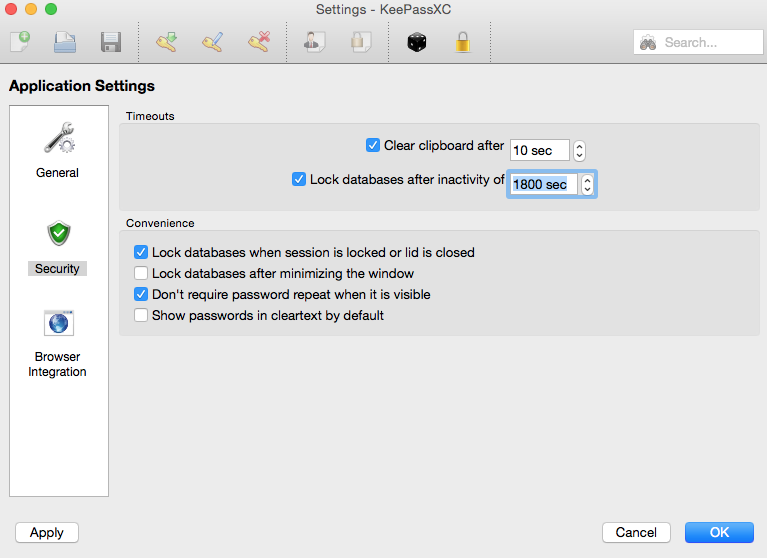

Para acessar o menu de configurações do KeePassXC no macOS, clique no menu “KeePassXC” no canto superior esquerdo da tela e clique em Preferências.

Embora as configurações padrão sejam muito boas, recomendo fortemente que você confirme se duas configurações em particular estão ativadas. Eu recomendo habilitar “Salvar arquivos de banco de dados com segurança” (devido a esse bug – mais informações ) e “Fazer backup do arquivo de banco de dados antes de salvar”, que cria uma cópia de seu banco de dados no mesmo diretório que seu banco de dados, mas com o nome <your-database-name>.old.kdbx. (Embora esse recurso possa salvá-lo em apuros, consulte a seção abaixo para obter mais dicas sobre como fazer backup de seu banco de dados.)

Abaixo estão as configurações que geralmente uso (com KeePassXC versão 2.4.0):

Bloqueando seu banco de dados

Se você estiver se afastando do computador, é aconselhável bloquear o banco de dados do KeePass. Para fazer isso, vá para Ferramentas > Bloquear banco de dados (ou pressione Command + l). Uma vez bloqueado, você terá que digitar sua senha mestra para desbloquear seu banco de dados.

Observe que você pode definir o KeePassXC para bloquear seus bancos de dados após um número específico de segundos de inatividade acessando KeePassXC Preference > Security.

Migrando de outro gerenciador de senhas para o KeePassXC

Se você estiver migrando para o KeePassXC de outro gerenciador de senhas, provavelmente desejará converter sua coleção de senhas em um arquivo de banco de dados KeePass, que tem a extensão de arquivo .kdbx.

A maneira mais fácil de fazer isso é exportar seu banco de dados anterior para um arquivo CSV (significa valores separados por vírgulas - este arquivo será descriptografado , portanto, tenha cuidado com ele) e, no KeePassXC, vá para o menu Banco de dados > Importar > “Importar from CSV file…” Assim que tudo estiver importado e seu novo banco de dados KeePass estiver configurado e você salvá-lo, você provavelmente desejará excluir o arquivo CSV não criptografado.

Nível 2: Mais dicas de segurança

Veremos agora algumas configurações e práticas adicionais que podem tornar o uso do KeePassXC ainda mais seguro. Eu tentei colocar o básico necessário nas seções acima - este é o tipo de coisa opcional, mas boa de se fazer.

Gerando senhas aleatórias para suas contas

Um dos melhores benefícios de usar um gerenciador de senhas como o KeePassXC é que, como você só precisa se lembrar de uma senha mestra e pode esquecer as senhas de suas contas individuais, pode usar senhas longas e aleatórias para cada serviço que usar. Martin Shelton , um usuário e pesquisador de segurança, explicou sucintamente os benefícios de senhas únicas e aleatórias em uma postagem no Medium sobre gerenciadores de senhas :

Se você usar a mesma senha em todos os lugares, um hacker só precisa obter sua senha uma vez para invadir muitas de suas contas online… Por exemplo, o Yahoo anunciou recentemente que as senhas de 500 milhões de usuários do Yahoo foram violadas em 2014 . Imagine se um invasor usasse sua senha única e fácil de lembrar para acessar seus registros de saúde, seu endereço residencial, números de cartão de crédito ou seu número de CPF... Para minimizar os danos de uma violação, você deve usar senhas exclusivas em cada conta. Mas pode ser um desafio lembrar cada senha.

O KeePassXC possui um gerador de senha aleatório embutido apenas para criar senhas que você provavelmente nunca precisará memorizar.

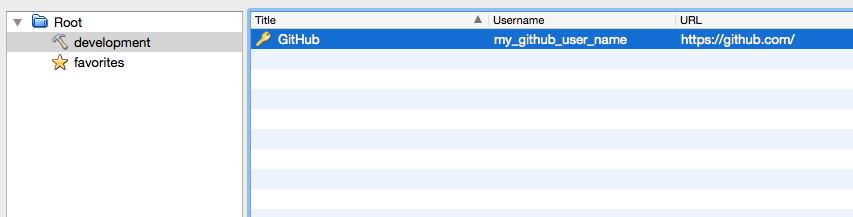

Digamos que estamos criando uma nova conta GitHub e queremos armazenar nosso nome de usuário e senha em nosso banco de dados KeePass. Primeiro, criaremos uma entrada para o GitHub e uma senha aleatória para nossa conta do GitHub ainda a ser criada.

Primeiro, vamos apertar o botão que se parece com uma tecla com uma seta verde para baixo para criar uma nova entrada. Em seguida, preencha o título e o nome de usuário como fizemos acima. No entanto, agora, em vez de apenas digitar nossa senha existente (ou inventar uma), vamos usar o gerador de senhas do KeePassXC para criar uma senha aleatória para nossa conta GitHub ainda a ser criada.

O gerador de senhas tem algumas opções. Primeiro, podemos escolher entre uma “Senha” (uma série de caracteres aleatórios) e uma “Frase secreta” (uma série de palavras aleatórias). As frases secretas precisam ser mais longas para serem tão seguras quanto as senhas, mas podem ser mais fáceis de lembrar e digitar em um dispositivo móvel.

Se estivéssemos criando uma senha aleatória , temos várias opções. Podemos aumentar ou diminuir o comprimento, optar por incluir ou excluir letras maiúsculas, letras minúsculas, números ou caracteres especiais. E podemos até escolher “excluir personagens parecidos” e “Escolher personagens de cada grupo”. A maioria dessas opções existe para ajudar você, o usuário, a contornar requisitos de senha como “deve conter pelo menos um número e uma letra maiúscula” ou “não pode incluir nenhum caractere especial”, etc.

Se estivermos criando uma senha aleatória , podemos selecionar apenas o comprimento e o separador de palavras. Para comprimento, 6 ou 7 geralmente é bom (observe o medidor de força da senha). Para o separador de palavras, eu pessoalmente prefiro um hífen, mas essa pode ser a sua decisão (você provavelmente nunca terá que digitar essa frase secreta manualmente).

Depois de obter uma senha ou frase de sua preferência e que atenda aos requisitos do serviço (no nosso caso, GitHub), clique no botão Aplicar para definir sua nova senha ou frase secreta. Em seguida, clique em OK para armazenar sua entrada. Clique no ícone do disquete para salvar seu banco de dados.

Agora vá para a página de inscrição do GitHub e crie uma nova conta com o nome de usuário e a senha que acabamos de salvar em seu banco de dados.

Alterar sua senha mestra (espero que seja uma senha longa e aleatória)

Como vimos quando estávamos criando nosso primeiro banco de dados KeePass, também podemos usar o gerador de senha integrado do KeePassXC para gerar uma senha aleatória para ser usada como nossa senha mestra. Como você realmente precisa digitar essa senha, faz mais sentido usar uma frase secreta do que uma senha.

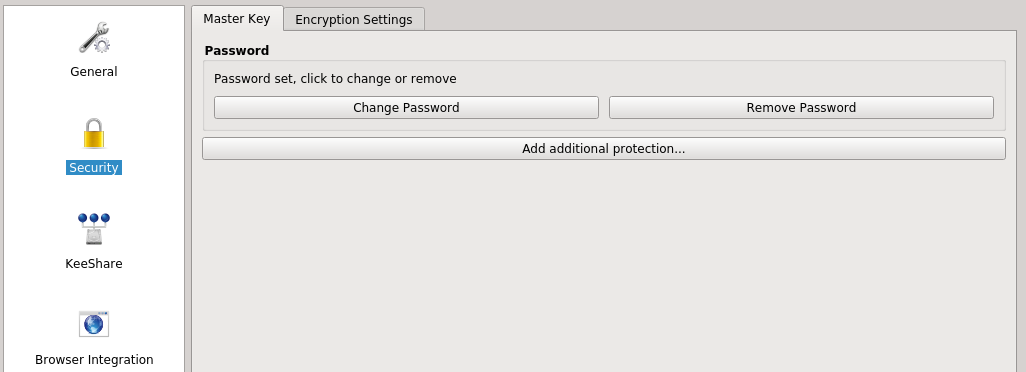

Se, por qualquer motivo, você não transformou sua senha mestra (ou chave mestra) em uma frase secreta gerada aleatoriamente ou apenas deseja alterar sua senha mestra, vamos ver como fazer isso.

Para alterar a senha mestra de um banco de dados KeePass existente, vá ao menu “Banco de dados” e pressione o botão que diz “Alterar senha”.

Em seguida, clique no ícone do dado preto para gerar uma nova senha aleatória. Depois de obter uma frase secreta de 6 ou mais palavras com o separador de palavras desejado, escreva sua nova frase secreta em um pedaço de papel e guarde-a em algum lugar seguro.

OBSERVAÇÃO: é muito importante saber que você precisará se lembrar dessa frase secreta (já que ela não será armazenada no banco de dados do KeePass). Basicamente, não mude sua senha mestra para a senha gerada, a menos que você a tenha anotado ou memorizado em algum lugar.

Um truque para lembrar sua nova senha é criar uma pequena história sobre eles em sua cabeça.

Fazendo backup de seu banco de dados

Agora temos um banco de dados agradável e seguro com todas as nossas senhas importantes, algumas das quais você possivelmente não conseguirá lembrar sem o seu banco de dados. Mas e se você perder seu arquivo de banco de dados? Para nos protegermos disso, vamos criar periodicamente cópias de backup de nosso banco de dados.

Para fazer isso, copiaremos nosso arquivo de banco de dados (cuja extensão é .kdbx) em algum lugar seguro como backup. Pode ser uma unidade USB, um disco rígido externo, um segundo computador ou até mesmo uma solução de armazenamento em nuvem como o DropBox. Lembre-se: este banco de dados é bem criptografado, portanto, mesmo que um invasor o consiga, ele precisará saber sua senha mestra para obter acesso às suas informações.

Observe que, a menos que você empregue uma das opções de sincronização listadas abaixo, será necessário manter manualmente essa cópia de backup do seu banco de dados atualizada. Isso significa substituir periodicamente sua cópia de backup por uma nova cópia de seu banco de dados.

Nível 3: Organizando-se

Opções de sincronização

Se você deseja manter seu banco de dados KeePass sincronizado em vários dispositivos, precisará compartilhar seu banco de dados entre esses dispositivos. A maneira mais fácil de fazer isso é usar um serviço de armazenamento em nuvem como Google Drive , Dropbox ou iCloud. Você simplesmente move seu banco de dados KeePass (que, lembre-se, é bem criptografado) para uma pasta em seu Google Drive ou Dropbox.

Se você tem medo de que seu banco de dados de senhas seja armazenado em servidores que não são seus, você pode explorar outras opções como Syncthing , um programa que mantém uma pasta ou várias pastas “sincronizadas” em vários computadores de sua propriedade (pense no Dropbox mas sem o servidor Dropbox envolvido.) No entanto, observe que o Syncthing envolve um pouco mais de configuração (escrevi um guia de introdução ao Syncthing algumas semanas atrás, se você quiser uma prévia rápida do que estaria entrando).

Para acessar suas senhas de um smartphone, você precisará usar um aplicativo que pode abrir bancos de dados KeePass. Existem alguns desses aplicativos para iOS e Android, mas não usei nenhum deles, então não vou comentar mais. No entanto, observarei que, quando perguntei aos desenvolvedores do KeePassXC que administram sua conta no Twitter o que eles recomendavam, eles disseram Keepass2Android para Android e Strongbox para iOS. Outros recomendam o KeePassDX para usuários do Android.

Solução de problemas de sincronização

Observe que o KeePassXC 2.3.0 adicionou uma nova configuração chamada “Salvar arquivos de banco de dados com segurança”. Se estiver com problemas para sincronizar seu banco de dados, tente desabilitar esse recurso. Você pode ler mais sobre este problema e configuração aqui .

Usando grupos

Como você provavelmente notou, no lado esquerdo do KeePassXC há uma árvore de pastas. Usando essas pastas, você pode manter suas contas organizadas em grupos como “trabalho”, “finanças” e quaisquer outras categorias de sua preferência.

Posteriormente, você pode arrastar as entradas para dentro e para fora dos grupos. Você pode até criar grupos dentro de grupos.

Baixando Favicons

Para embelezar ainda mais seu banco de dados KeePass, você pode baixar automaticamente o favicon (geralmente o logotipo do serviço) do site do serviço.

Para fazer isso, edite uma entrada e clique no botão “ícone” à esquerda. Embora você possa selecionar qualquer uma das opções padrão, também pode clicar no botão “Baixar favicon” no canto inferior direito. Certifique-se de ter o URL completo do serviço em sua entrada (neste caso https://github.com/), para que o KeePassXC saiba de onde baixar o favicon.

![]()

Depois que o favicon for baixado (pode demorar um segundo), selecione-o e clique em “OK” para salvar as alterações na entrada.

Procurar

O KeePassXC, como você já deve ter observado, tem funcionalidade de pesquisa por meio de um campo de texto no canto superior direito do programa. A partir do KeePassXC v 2.2.0, ele pesquisa todas as suas pastas, independentemente da pasta em que você está, o que é bom.

Em um Mac, ele pode ser chamado pelo familiar Command + fatalho de teclado.

A partir da versão 2.4.0, o KeePassXC possui um recurso de pesquisa avançada. Você pode aprender mais sobre isso clicando no ponto de interrogação na barra de pesquisa.

Armazenando códigos TOTP em seu banco de dados KeePass

Se você tiver a autenticação de dois fatores ativada em algumas de suas contas (o que eu recomendo de todo o coração!), Você pode estar usando um aplicativo como o Google Authenticator em seu telefone para exibir códigos de 6 dígitos que atuam como seu segundo fator. Estas são senhas únicas baseadas em tempo (TOTP) .

O KeePassXC pode armazenar e manipular esses códigos TOTP para você. Observe que esta é uma compensação de segurança: se você armazenar sua senha normal e seu código TOTP no mesmo banco de dados KeePass, qualquer pessoa que entrar nesse banco de dados terá ambos os seus fatores de autenticação… autenticação de fator. Como o 1Password observou em uma postagem no blog quando eles introduziram um recurso semelhante :

Se você quiser transformar a oferta de TOTP de um site em uma verdadeira segurança de dois fatores, não armazene seu segredo TOTP no 1Password (ou em qualquer coisa que seja sincronizada entre os sistemas). Além disso, você não deve usar a senha normal do site no mesmo dispositivo que contém seu segredo TOTP… Simplificando: o dispositivo que contém seu segredo TOTP nunca deve conter sua senha se seu objetivo for uma segurança genuína de dois fatores.

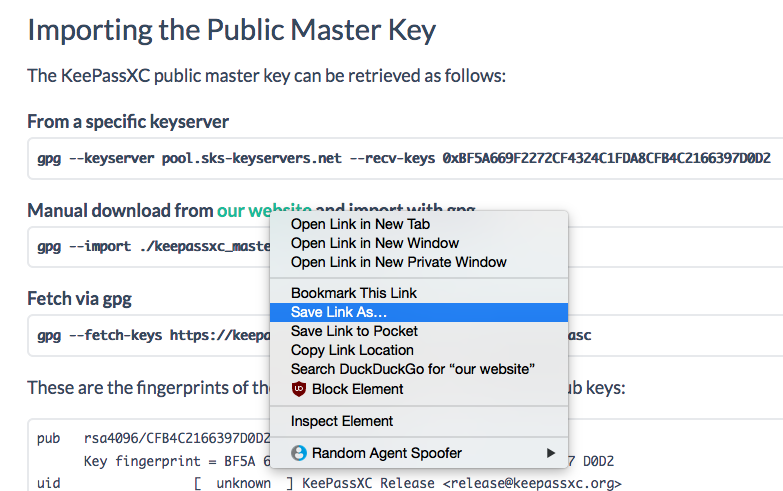

Então, tudo o que foi dito aqui é como fazer isso no KeePassXC. Digamos que eu queira armazenar meu código TOTP para minha conta Slack em meu banco de dados KeePass. Primeiro, se você ainda não o fez, faça uma nova entrada para o Slack em seu banco de dados, assim como fizemos com nossa conta do Reddit acima. Digite a senha, se desejar.

Ao ativar a autenticação de dois fatores em um serviço como o Slack, você selecionaria TOTP como o segundo fator desejado (em oposição ao SMS). Normalmente, você recebe um código QR para apontar seu telefone. Infelizmente, até onde eu sei, o KeePassXC requer uma “chave” alfanumérica em vez de um código QR . (Existem maneiras de obter essa chave a partir de um código QR, mas a única maneira segura que conheço envolve o uso da linha de comando e uma ferramenta chamada zbar– escrevi sobre isso aqui .)

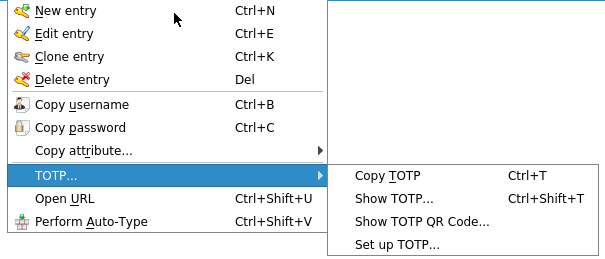

Depois de obter a chave, volte para o KeePassXC e clique com o botão direito do mouse na entrada do Slack, passe o mouse sobre a opção “TOTP…” e clique em “Configurar TOTP…”

Digite sua chave no formulário apresentado e especifique as configurações personalizadas, se necessário (descobri que as configurações padrão geralmente estão corretas).

Depois que seu código TOTP é configurado, o KeePassXC permite que você faça várias coisas úteis: copie o código TOTP, mostre o código e até mostre o código TOTP QR. Como o KeePassXC pode mostrar o código QR, ele torna o KeePassXC uma boa escolha para fazer backup desses códigos TOTP. Em seguida, se você perder seu telefone, poderá gerar códigos QR de maneira rápida e fácil para entrar no aplicativo autenticador de um novo telefone.

Nível 4: Protegendo nosso banco de dados com vários fatores

Como aprendemos, o KeePassXC nos permite bloquear nosso banco de dados com uma senha mestra. No entanto, também podemos exigir que aqueles que desejam abrir nosso banco de dados tenham outros fatores também.

Arquivo-chave

O exemplo mais simples de um segundo fator é um arquivo de chave. Um arquivo de chave é um arquivo que precisa estar presente para que o banco de dados seja aberto. Não é o seu arquivo de banco de dados – geralmente é apenas um arquivo de texto com um monte de caracteres aleatórios.

À primeira vista, isso pode não parecer muito útil. Se um invasor tiver acesso ao seu arquivo de banco de dados, provavelmente terá acesso a outros arquivos em seu computador. No entanto, as coisas ficam mais interessantes se, por exemplo, você tiver seu banco de dados no disco rígido do computador, mas tiver o arquivo de chave em uma unidade flash USB. Com esta configuração, você precisará inserir sua senha mestra E ter o pendrive conectado ao computador para abrir seu banco de dados.

Um segundo exemplo de onde um arquivo de chave pode fornecer mais segurança é: se você armazenar seu arquivo de banco de dados em um serviço de nuvem (DropBox, Google Drive, etc.) arquivo que nunca é compartilhado no serviço de nuvem (você o moveria por meio de um pendrive ou algo semelhante). Como o arquivo de chave nunca muda, você não precisa se manter em sincronia - basta colocá-lo em cada dispositivo no momento da configuração e pronto.

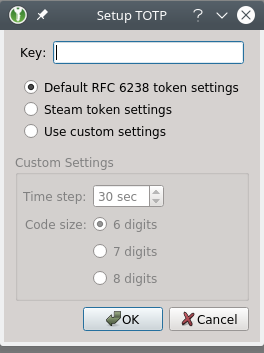

Usando um arquivo de chave

Para atribuir um arquivo de chave a um banco de dados KeePass existente, vá para o menu “Banco de dados” e selecione “Alterar chave mestra”. Primeiro, digite sua senha mestra duas vezes (se você quiser alterá-la, você pode neste momento, ou apenas digite a antiga).

Agora marque a caixa de seleção "Arquivo de chave" e selecione um arquivo existente para ser seu arquivo de chave ou faça com que o KeePassXC crie um arquivo de chave para você. Por uma variedade de razões, eu recomendo que você faça com que o KeePassXC crie um arquivo de chave para você.

Clique no botão OK para que essas alterações entrem em vigor. Depois disso, o KeePassXC exigirá acesso a esse arquivo de chave para desbloquear seu banco de dados.

Resposta do desafio

O KeePassXC versão 2.2.0 oferece suporte para o uso de um “token”, como um YubiKey, para desbloquear seu banco de dados (também descrito como “suporte de resposta ao desafio YubiKey”). Uma YubiKey é uma “chave inteligente” que se conecta a uma porta USB do seu computador e ajuda a verificar sua identidade. Esta é a terceira opção para uma chave mestra KeePassXC, denominada “Challenge Response”.

Esse recurso é relativamente novo no KeePassXC e ainda não existe no KeePassX. Por esses motivos, não vou falar sobre como usá-lo neste momento. No entanto, se você estiver se sentindo aventureiro, eu começaria com esta seção do FAQ oficial do KeePassXC .

Apêndice A: Verificando o download do KeePassXC sem usar a linha de comando

Você deve seguir estas etapas após baixar o arquivo KeePassXC dmg, mas antes de instalá-lo. O site oficial do KeePassXC agora também tem boas instruções .

1. Baixe o GPG Suite

Vamos para gpgtools.org . No momento em que este livro foi escrito, havia uma versão beta deste software chamada “GPG Suite 2017.1” e uma versão regular do “GPG Suite”. Se você estiver executando o macOS Sierra (10.12) ou superior, aconselho a usar a versão beta. Se você estiver executando uma versão mais antiga do macOS (10.11 ou anterior), deve se dar bem com a versão não beta.

Depois de baixar a versão adequada do GPG Suite, instale-o como faria com qualquer outro aplicativo do Mac. O site do GPG Suite fornece um guia para verificar o download do GPG Suite, bem como qualquer arquivo baixado .

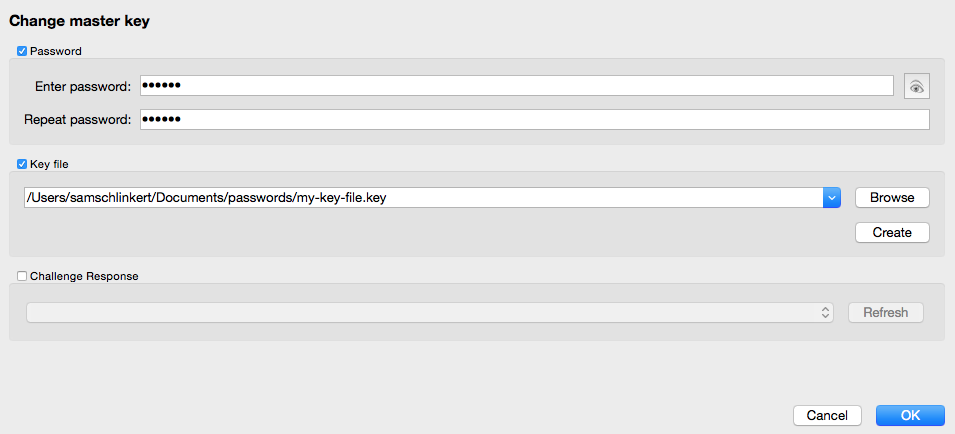

2. Baixe e importe a chave mestra pública KeePassXC GPG

Depois que o GPG Suite estiver instalado, vá para a página do KeePassXC para verificar downloads .

Queremos baixar e importar a chave mestra pública do KeePassXC, que deve estar abaixo do título “Importando a chave mestra pública”. Uma maneira de fazer isso é encontrar o link na frase “Baixe manualmente do nosso site e importe com gpg”. Clique com o botão direito do mouse (ou controle + clique no Mac) no link e selecione “Salvar link como…” e salve-o na pasta Downloads.

Agora abra um programa chamado “GPG Keychain” (deve fazer parte do GPG Suite que instalamos anteriormente). No canto superior esquerdo, clique no botão “Importar” e selecione o arquivo de chave pública mestre que você acabou de baixar.

Se você importou a chave com sucesso, deverá receber uma mensagem nesse sentido.

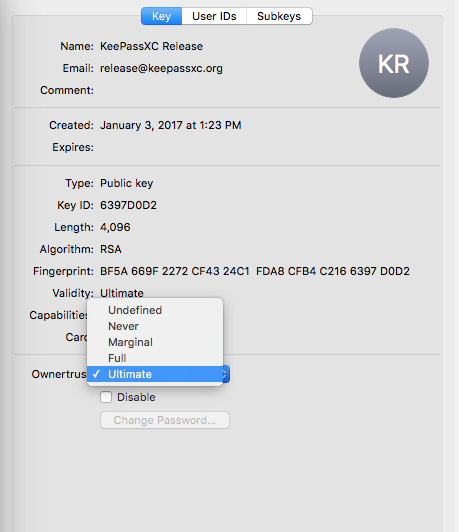

3. Verifique a chave mestra pública que você baixou

Agora, se o site do KeePassXC for comprometido, essa chave pública também pode ser comprometida. Para atenuar esse risco, vamos verificar a chave que você baixou com outras fontes. Outra dessas fontes é a conta do Twitter do KeePassXC : os desenvolvedores devem ter um tweet fixado que contenha o que é chamado de “impressão digital” de sua chave mestra, ou pelo menos os últimos 16 caracteres da impressão digital.

Nas ferramentas GPG, clique duas vezes na chave “KeePassXC Release”. Na barra lateral que aparece, procure a impressão digital da chave que você baixou – deve ter 40 caracteres espaçados em segmentos de 4 caracteres. Os últimos 16 caracteres devem corresponder exatamente aos 16 caracteres do tweet fixado.

Outra fonte é o repositório Github do site KeePassXC . A impressão digital da chave deve ser exibida em algum lugar próximo à linha 86 desta página .

Quando estiver satisfeito com o download e a importação da chave real, altere a configuração “Ownertrust” para “Ultimate”, por meio do menu suspenso.

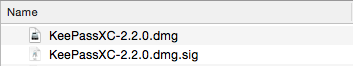

4. Baixe a assinatura GPG do seu KeePassXC Release

Agora, vamos voltar para a página de download do KeePassXC . Clique na guia “macOS” se ainda não estiver destacada e clique no link chamado “assinatura GPG”. Salve este arquivo em seu arquivo de downloads, onde você baixou o arquivo KeePassXC dmg anteriormente. É importante que estejam na mesma pasta (essa pasta provavelmente é a pasta Downloads).

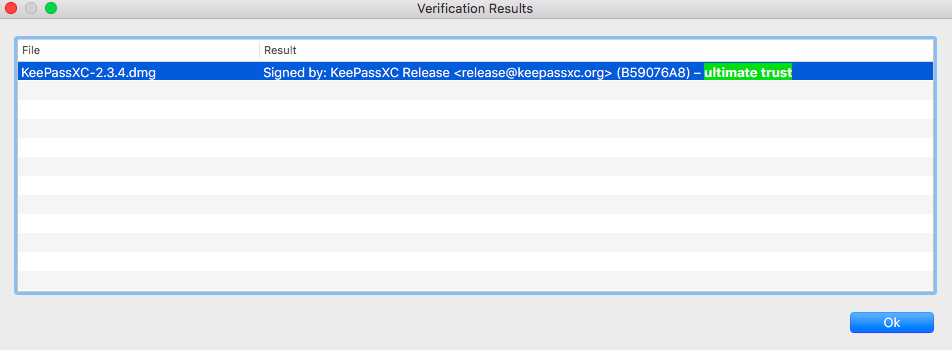

5. Verificando seu download

Agora, clique com o botão direito do mouse no arquivo .dmg e vá para Serviços > “OpenPGP: Validar”. Você deve obter um pop-up que diz “Assinado por: KeePassXC Release release@keepassxc.org ” e, em seguida, um “ID de chave” entre parênteses. Para nós, o importante é que você veja “confiança máxima” impressa no final da linha. Se você fizer isso, você é bom!

Parabéns! Agora você pode instalar o KeePassXC com mais certeza de que seu arquivo baixado não foi adulterado!

Novamente, se você encontrar algum erro ou tiver alguma sugestão para esta postagem, sinta-se à vontade para entrar em contato comigo via Twitter ou outro lugar .

Apêndice B: Avançado: Definindo você mesmo o número de rodadas de transformação

Esta seção tenta explicar as configurações de criptografia que escolhemos ao criar nosso primeiro banco de dados KeePass.

A partir da versão 2.4.0 do KeePassXC, as configurações básicas de criptografia padrão criam um banco de dados que leva um segundo para ser descriptografado pela máquina. Queremos que esse processo leve mais do que alguns milissegundos, porque também é a velocidade que um invasor teria que gastar em cada tentativa de nossa senha mestra (supondo que eles estivessem usando um computador semelhante ao nosso).

Se você aceitou as configurações padrão, tudo bem. Se você quiser aprender um pouco mais sobre rodadas de transformação, continue lendo.

A ideia básica aqui é que queremos criar um atraso de tempo para cada tentativa de senha mestra. Se pudermos desacelerar o processo de modo que leve aproximadamente um segundo por palpite, poderemos impedir um ataque de dicionário de força bruta, no qual um invasor adivinharia sistematicamente todas as senhas possíveis.

A maneira como o KeePassXC nos permite criar esse atraso é alterar a maneira como seu banco de dados é criptografado, de modo que qualquer computador que tente desbloqueá-lo seja forçado a executar sua chave mestra por um grande número de "rodadas" de criptografia antes de realmente tentar o senha que eles querem tentar. Você pode ler mais sobre isso nesta postagem do blog .

Quantas rodadas você deve definir? Convenientemente, o KeePassXC possui um botão “Benchmark” que testa sua máquina atual para ver quantas rodadas de transformação ela pode fazer em 1 segundo. Em seguida, insere esse número no campo "Rodadas de transformação" para você.

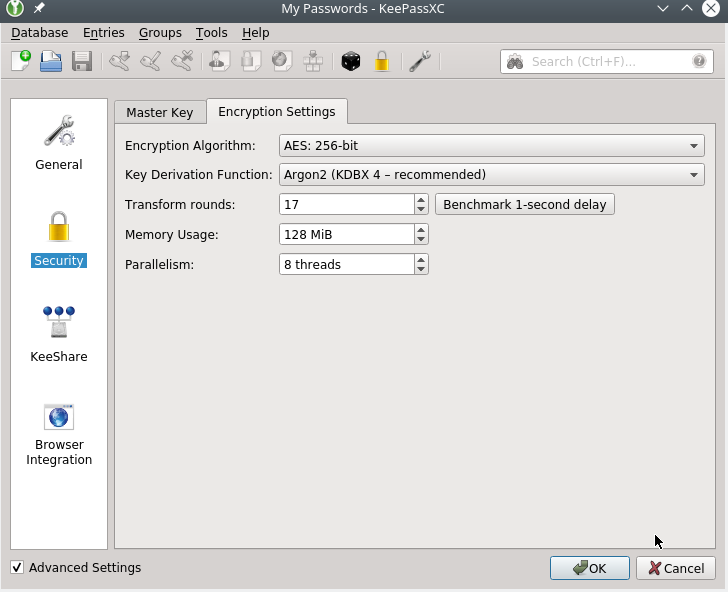

Para definir o número de rodadas de transformação para esse benchmark de um segundo, com seu banco de dados desbloqueado, vá para o menu Banco de dados e selecione “Configurações do banco de dados”. Em seguida, clique no ícone “Segurança” no menu à esquerda, clique na guia “Configurações de criptografia” e, finalmente, clique em verificar as opções “Configurações avançadas” no canto inferior esquerdo.

Para comparar seu sistema por 1 segundo, clique no botão “Benchmark 1-second delay”, aguarde um segundo para que o número mais alto apareça no formulário e clique em OK.

Na captura de tela acima, meu computador fez 17 rodadas de transformação em 1 segundo, então esse é o número recomendado de rodadas para criptografar meu banco de dados. Posso clicar em OK para aceitar isso.

Agora seu banco de dados deve levar cerca de um segundo para tentar adivinhar a senha mestra (se está correta ou incorreta). Supondo que você, conhecendo a senha, possa obtê-la em uma ou talvez em algumas tentativas, isso não é um grande atraso. Mas, para um programa que adivinha sistematicamente milhões de senhas, isso pode ser um obstáculo.

Postagens mais visitadas

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

13 Melhores Ferramentas de OSINT (Inteligência de Fontes Abertas) para 2025

- Gerar link

- X

- Outros aplicativos

Comandos Google Dorks

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário