Compartilhe

- Gerar link

- X

- Outros aplicativos

COMO HACKEAR E RASTREAR A LOCALIZAÇÃO DE UM CELULAR ATRAVÉS DE MENSAGENS SMS SILENCIOSAS

COMO HACKEAR E RASTREAR A LOCALIZAÇÃO DE UM CELULAR ATRAVÉS DE MENSAGENS SMS SILENCIOSAS

Os relatórios de entrega de SMS não apenas informam ao remetente que a mensagem foi entregue com sucesso, mas também têm o potencial de fornecer a localização do destinatário. É o que os pesquisadores mostraram em seu trabalho mais recente, que mostra como o recebimento de uma mensagem SMS silenciosa desencadeia um ataque de canal lateral, permitindo que o remetente estime a posição do destinatário com base no tempo de mensagens recebidas pelo destinatário. Pesquisadores de várias universidades colaboraram para desenvolver um ataque de canal lateral inovador que revela o paradeiro dos usuários via SMS. Aproveitar os relatórios de envio de SMS parece ser a técnica de ataque, de acordo comas informações que foram apresentadas em seu trabalho de estudo. Um remetente pode estimar a localização do destinatário em vários países com até 96% de precisão usando estatísticas que foram adquiridas no momento dessas trocas de mensagens. Explorar as principais vulnerabilidades da rede GSMA, que são o que impulsiona a tecnologia por trás das mensagens SMS, é o principal alvo desse ataque.

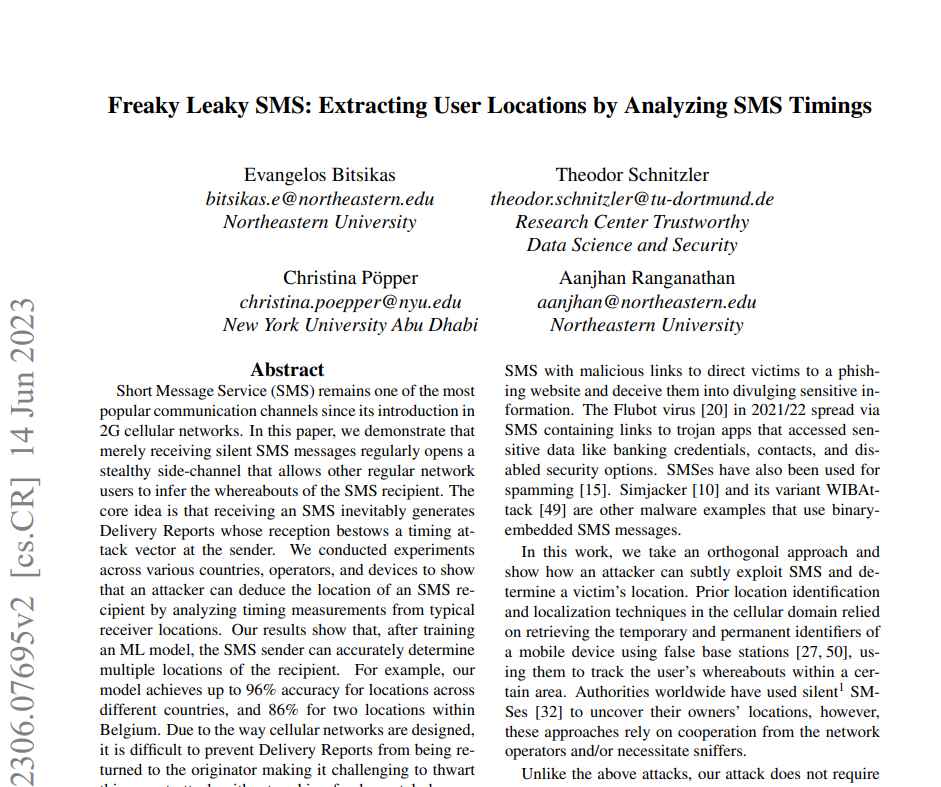

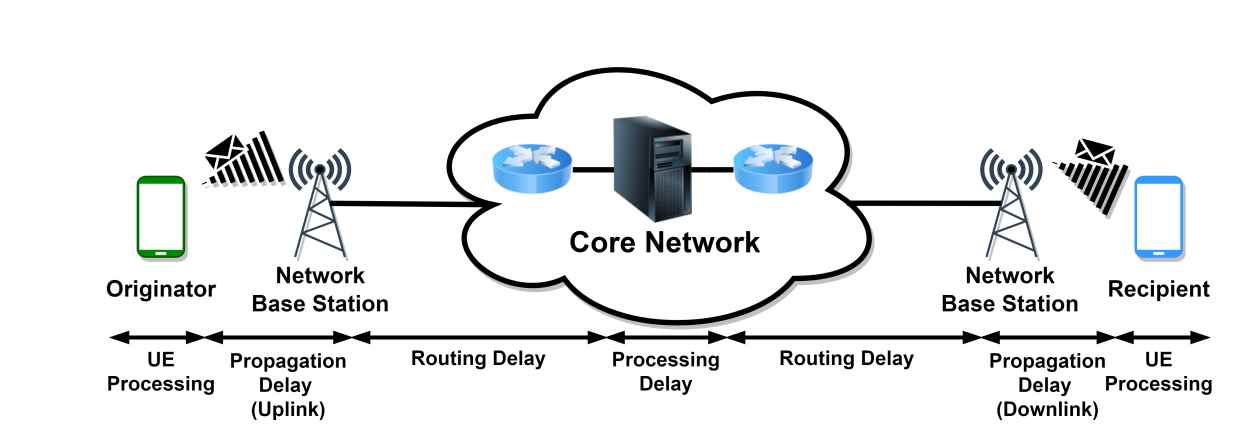

Esse ataque de canal lateral afeta quase todas as redes celulares em todo o mundo, pois geralmente tem como alvo a GSMA. Apesar da disponibilidade de outras opções de comunicação, como 3G e 4G, os pesquisadores se interessaram em estudar o SMS devido à sua prevalência como forma de comunicação 2G entre o público em geral. Os pesquisadores observaram que os relatórios de entrega de SMS que são inevitavelmente criados após o recebimento de uma mensagem SMS acionam a ativação de um vetor de ataque de temporização. Conhecer os tempos de entrega da mensagem e estimar o intervalo de tempo entre o envio e o recebimento da mensagem pode ajudar o remetente a estabelecer a localização do destinatário se o remetente tiver ativado os relatórios de entrega de SMS. Devido à forma como o recurso Relatórios de entrega de SMS funciona, O uso prejudicial desta ferramenta não pode ser proibido pelo usuário do destinatário, pois está além do controle do destinatário. A abordagem, em sua forma mais básica, faz uso de assinaturas temporárias associadas a um determinado site.

Quanto mais precisos forem os dados que o invasor tiver sobre o paradeiro de seus alvos, mais precisos serão os resultados da classificação de localização que o modelo de ML fornecerá para suas previsões quando atingir a fase de ataque. O invasor só pode obter os dados enviando várias mensagens SMS para o alvo, disfarçando-as como comunicações de marketing que o alvo ignoraria ou descartaria como spam, ou usando mensagens SMS silenciosas. Um SMS silencioso é uma mensagem “tipo 0” que não tem conteúdo e não gera nenhum alerta na tela do dispositivo alvo; no entanto, sua recepção ainda é confirmada pelo dispositivo no SMSC. Os autores da pesquisa conduziram seus estudos usando o ADB para enviar rajadas de 20 SMS silenciosos a cada hora durante três dias para vários dispositivos de teste localizados nos Estados Unidos, Emirados Árabes Unidos e sete países europeus. Este experimento abrangeu dez operadoras diferentes e uma ampla gama de tecnologias de comunicação e diferenças geracionais.

Ao enviar mensagens SMS para o usuário-alvo em vários horários e locais diferentes, um adversário pode adquirir várias fórmulas de compasso associadas à pessoa. O remetente pode determinar a localização do destinatário analisando-o posteriormente. Para realizar esse ataque, o adversário só precisa estar de posse do número do celular da vítima-alvo. Embora seja um processo demorado, coletar e analisar assinaturas de tempo do usuário-alvo pode fornecer a um adversário a capacidade de descobrir um local novo ou previamente desconhecido do indivíduo-alvo. Isso funciona corretamente independentemente da localização do usuário, seja nos Estados Unidos ou em qualquer outro lugar do mundo.

Embora os pesquisadores tenham conseguido atingir um alto nível de precisão ao realizar seu ataque de canal lateral, ele tem algumas desvantagens. Isso se deve ao fato de que há uma variedade de variáveis que podem influenciar as medições empíricas em uma exploração do mundo real. Mesmo em uma situação hipotética em que o globo está bloqueado, a precisão ainda inatingível de mais de 90% representa um risco à privacidade das pessoas. Quanto às contramedidas, os pesquisadores observaram que as contramedidas atuais para evitar ataques semelhantes não se aplicam a esse ataque de canal lateral exclusivo. Isso ocorre porque o novo ataque usa um canal lateral que não está presente nos ataques relacionados.

Não enviar relatórios de entrega ou alterá-los com um atraso aleatório também são táticas potenciais que podem ser usadas na luta contra os atrasos de processamento do UE. Quanto aos atrasos causados pela própria rede, alterar os horários do SMS, instalar filtros de spam na rede principal ou, pelo menos, desabilitar as mensagens silenciosas ajudará a reduzir a probabilidade de ocorrência de um ataque desse tipo. No entanto, desligar o componente que gera relatórios de entrega pode ser a única ação preventiva prática. Antes de disponibilizar este estudo ao público em geral, os pesquisadores agiram de forma apropriada e informaram a GSMA sobre a situação. Em resposta,

Postagens mais visitadas

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

13 Melhores Ferramentas de OSINT (Inteligência de Fontes Abertas) para 2025

- Gerar link

- X

- Outros aplicativos

Comandos Google Dorks

- Gerar link

- X

- Outros aplicativos

Guia para iniciantes de investigação OSINT com Maltego

- Gerar link

- X

- Outros aplicativos

Gmail OSINT: Como investigar contas do Gmail com ferramentas OSINT

- Gerar link

- X

- Outros aplicativos

Ferramentas de pesquisa

- Gerar link

- X

- Outros aplicativos

Top 10 Popular Open Source Intelligence (OSINT) Tools

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário