Compartilhe

- Gerar link

- X

- Outros aplicativos

5 ferramentas essenciais para investigadores cibernéticos

OSINT lançado: 5 ferramentas essenciais para investigadores cibernéticos

Quando você usa inteligência de código aberto, a capacidade de obter e analisar informações é fundamental para atingir seus objetivos. As ferramentas corretas ajudarão você a simplificar esse processo, permitindo que você se aprofunde em suas investigações de código aberto de maneira mais rápida e eficiente. Neste artigo, vamos dar uma olhada rápida em 5 ferramentas que usamos regularmente para agilizar nossas investigações e extrair informações pertinentes ao alvo de nossas investigações. Embora possamos ter mencionado um ou dois deles em pontos de artigos anteriores, é porque, na maioria das vezes, eles são muito eficazes quando usados corretamente.

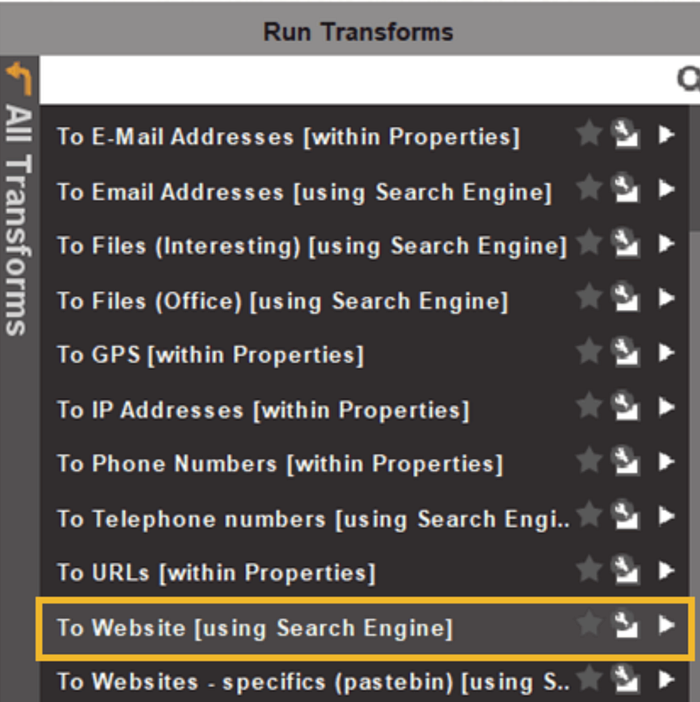

Maltego: Visualizando Dados

O Maltego é uma ferramenta única, pois permite que os investigadores visualizem os dados obtidos por meio de pesquisa. Dado que a maioria das investigações funciona em torno da capacidade de usar esses dados e mostrá-los de maneira eficaz, o Maltego tem um lugar em todos os kits de ferramentas investigativas. Embora a curva de aprendizado possa ser um pequeno passo para aqueles que nunca a usaram antes, vale a pena aprender, pois possui muitas integrações que podem ser usadas para fins de correspondência de dados. Com uma capacidade distinta de conectar e mapear a pegada e as conexões entre fontes de dados on-line, a Maltego pode fornecer fontes adicionais de informações sobre seu destino que você não encontrará facilmente em outro lugar. Embora seja um programa pago, existe uma versão freeware que pode ser usada gratuitamente por analistas e investigadores de código aberto.

Shodan: Escaneando a Internet

Se você já nos ouviu falar sobre Shodan antes em artigos anteriores, há uma razão para isso. Shodan é incrível, essa é a razão. Representando a rede Sentient Hyper Optimized Data Access, esta ferramenta usa a raspagem da web para criar o perfil e exibir todos os dispositivos conectados à Internet. Embora seja um mecanismo de pesquisa, não é o mecanismo de pesquisa típico, pois procura dados de portas e os exibe de maneiras diferentes. Esses dados podem ser usados para informações atuais e históricas sobre hosts, dispositivos e até mesmo países. Com interfaces para acesso baseado na web e terminal, você encontrará uma maneira de processar dados shodan por meio de um método de sua escolha. Embora você precise ter um plano pago para aproveitá-lo ao máximo, há um nível gratuito utilizável que pode ser acessado caso você queira experimentá-lo. Alternativamente, se você for um estudante ou educador,

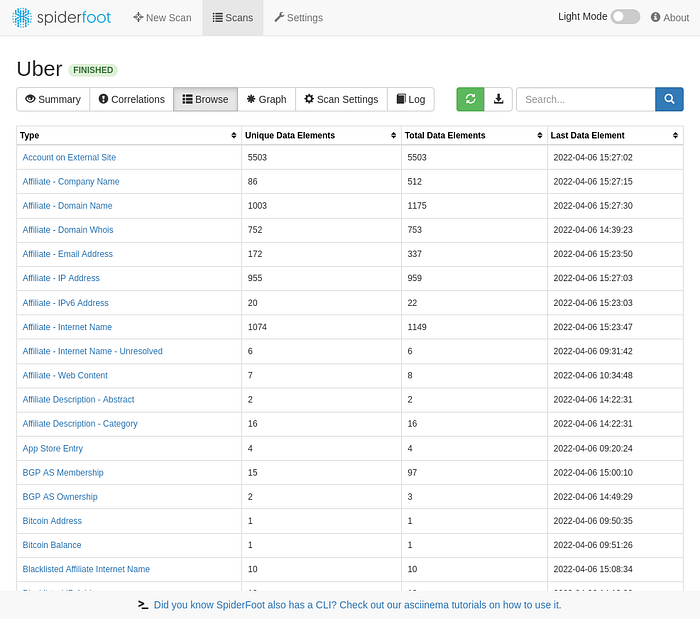

Spiderfoot: OSINT automatizado

Eficiência é o negócio de Spiderfoot, e o negócio é bom! O Spiderfoot automatiza a coleta e o processamento de registros de inteligência de código aberto, aproveitando uma vasta gama de serviços e fontes para coletar dados históricos e apresentá-los ao usuário. Com uma interface fácil de usar, o Spiderfoot é fácil de configurar e usar. Provavelmente, um dos maiores problemas com o uso adequado do programa é encontrar uma relação “sinal-ruído” eficaz que não apresente grandes quantidades de dados irrelevantes. Portanto, suas entradas de pesquisa são a chave, e fornecer entradas e frases de pesquisa precisas fornece uma saída de dados mais clara e detalhada para o usuário final, exigindo menos processamento após a pesquisa. Profissionais de segurança cibernética e analistas de ameaças acharão o Spiderfoot particularmente útil,

The Harvester: informações de domínio e e-mail

Quando se trata de descobrir endereços de e-mail, informações de domínio e dados relacionados, o theHarvester é uma ferramenta essencial para profissionais de segurança cibernética. Ao coletar informações de fontes públicas, o theHarvester auxilia no reconhecimento, engenharia social e análise de phishing por e-mail. Ele ajuda a identificar possíveis vetores de ataque, aprimora a preparação geral da segurança cibernética e oferece suporte a investigações direcionadas. Embora o theHarvester seja uma ferramenta de linha de comando, o que significa que você precisará de alguma experiência de terminal para configurar, fazer isso é uma das opções mais fáceis em relação ao osint baseado em linha de comando. O pacote também é instalado na versão padrão do Kali Linux, o que significa que, se você estiver instalando em VM ou bare metal, ele deve estar pronto para ser executado dentro de sua instalação sem problemas adicionais de configuração.

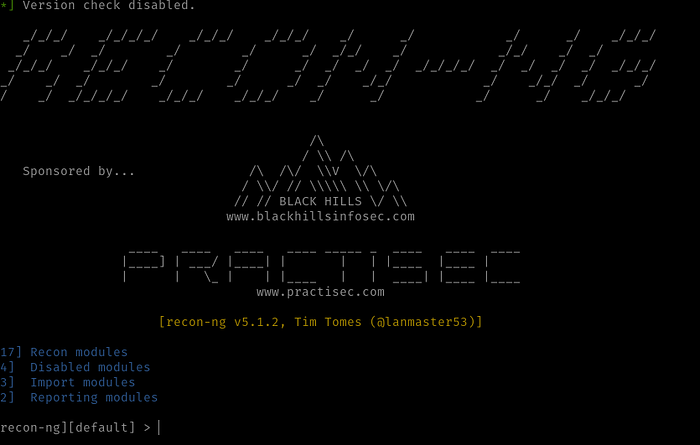

Recon-NG: a estrutura OSINT para linha de comando

Recon-ng é uma estrutura de reconhecimento de código aberto que oferece um conjunto abrangente de módulos para coleta OSINT. Ele permite que os profissionais de segurança cibernética executem pegadas, enumerações e coleta de dados de várias fontes. A extensibilidade do Recon-ng o torna adaptável a necessidades investigativas específicas, fornecendo aos profissionais uma ferramenta versátil e poderosa para seus empreendimentos OSINT. Embora a configuração do Recon-ng possa exigir APIs de terceiros e algumas configurações intensivas, quando configurado, você fica com um sistema fácil de usar e integrar ao seu fluxo de trabalho.

Comece sua jornada aqui

Embora a arte da Inteligência de Código Aberto possa às vezes parecer um pouco como Arte das Trevas, é importante lembrar que, com a maioria das ferramentas de código aberto, obtemos o que colocamos. Isso significa que, embora algumas ferramentas ou conjuntos de habilidades possam exigir algum tempo para desenvolver e aprimorar corretamente, uma vez que você obteve essas habilidades, torna-se mais fácil aplicá-las a outros programas e técnicas de pesquisa, o que significa que você pode desenvolver sua técnica em um estilo e forma adequados à sua estratégia de aprendizado. Gostaríamos de lembrar às pessoas que, se você tiver um grande interesse em aprender sobre inteligência de código aberto e desenvolver suas habilidades, continuaremos a lançar tutoriais curtos e conteúdo educacional abstrato projetado para ajudar iniciantes na seleção de ferramentas, uso e configuração seu sistema e desenvolvendo suas habilidades investigativas. Embora alguns tutoriais tenham conteúdo pago, continuaremos lançando conteúdo utilizável que é gratuito para os leitores usarem e compartilharem. Obrigado por ler e não se esqueça de nos seguir para nossos últimos lançamentos de artigos em todas as plataformas.

Siga-nos no meio aqui

Siga-nos no telegram aqui

Investigador de carreira, analista de código aberto e pesquisador cibernético. Eu lanço pelo menos um artigo por semana e escrevo sobre uma ampla gama de tópicos.

Postagens mais visitadas

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

13 Melhores Ferramentas de OSINT (Inteligência de Fontes Abertas) para 2025

- Gerar link

- X

- Outros aplicativos

Comandos Google Dorks

- Gerar link

- X

- Outros aplicativos

Guia para iniciantes de investigação OSINT com Maltego

- Gerar link

- X

- Outros aplicativos

Gmail OSINT: Como investigar contas do Gmail com ferramentas OSINT

- Gerar link

- X

- Outros aplicativos

Ferramentas de pesquisa

- Gerar link

- X

- Outros aplicativos

Top 10 Popular Open Source Intelligence (OSINT) Tools

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário