Compartilhe

- Gerar link

- X

- Outros aplicativos

📡Estrutura de exploração de WiFi📡

D3Ext/WEF

Último commit

arquivos

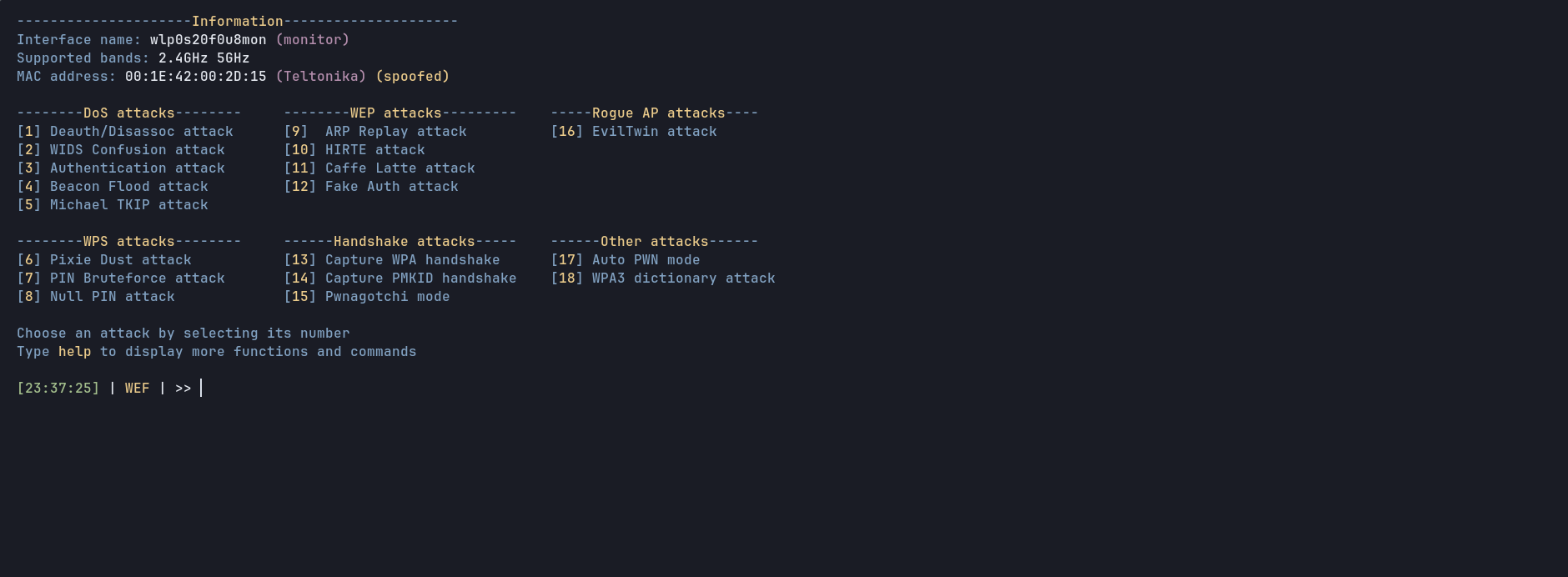

📡 Estrutura de exploração de WiFi📡

Um framework totalmente ofensivo às redes e protocolos 802.11 com diferentes tipos de ataques para WPA e WEP, cracking automatizado de hash, hacking de bluetooth e muito mais.

- Eu recomendo meu adaptador alfa: Alfa AWUS036ACM , que funciona muito bem com ambos, 2,4 e 5 Ghz

Testado e suportado em Kali Linux , Parrot OS , Arch Linux e Ubuntu

*No entanto, não está concluído e pode ter problemas, tente por sua conta e risco.*

Se você tiver algum problema, por favor, entre em contato comigo ou crie um problema

⭕ ATAQUES SUPORTADOS:

- Ataque de desautenticação

- Ataque de autenticação

- Ataque de inundação de farol

- Ataque PKMID

- Ataque Gêmeo do Mal

- Ataque passivo/furtivo

- Ataque de Pó de Pixie

- Ataque de pino nulo

- Ataque Chopchop

- Ataque de repetição

- Ataque de Exploração de Michael

- Ataque com café com leite

- Conexões Bluetooth Jamming, Reading e Writing

- Falsificação de GPS com HackRF

⭕ RECURSOS:

⭕ USO:

Uso comum do framework

wef -i wlan0 # Your interface name might be differentou

wef --interface wlan0Quando o aplicativo estiver em execução, digite helppara ver mais funções e informações úteis.

Se você não quiser escanear APs com cada ataque, você pode fazer algo assim:

set name my-wifi # To especify the name to attack

set time 60 # To define the total duration of the attacks that ask for the time

set packets 15 # To define the amount of packets that some attacks will send⭕ REQUISITOS:

Não os instale manualmente, o WEF cuida disso se você ainda não os tiver

aircrack-ng

reaver

mdk4

macchanger

hashcat

xterm

hcxtools

pixiewps

python3

btlejack

crackle

php

hostadp

dnsmasq

⭕ INSTALAÇÃO:

Confira a Wiki

⭕ DEMONSTRAÇÃO:

Demonstração em um Parrot OS com terminal Kitty

⚪ Criado por D3Ext

Extra

Se você estiver usando bspwm, você pode adicionar esta linha ao seu bspwmrc para iniciar as janelas xterm sempre em modo flutuante (para um design mais bonito)

bspc rule -a XTerm state=floating

Se você considera que este projeto foi útil, eu realmente gostaria de me apoiar dando uma estrela a este repositório ou me comprando um café.

Direitos autorais © 2022, D3Ext

Postagens mais visitadas

Comandos Google Dorks

- Gerar link

- X

- Outros aplicativos

Ferramentas de pesquisa

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário