Compartilhe

- Gerar link

- X

- Outros aplicativos

investigações de inteligência, nem sempre existe o vínculo

Análise de link para investigações de inteligência: um exemplo passo a passo

A análise de link é uma técnica importante para identificar e analisar os relacionamentos ("conexões") entre objetos de dados. Neste artigo, veremos um exemplo detalhado no aplicativo DataWalk.

Introdução

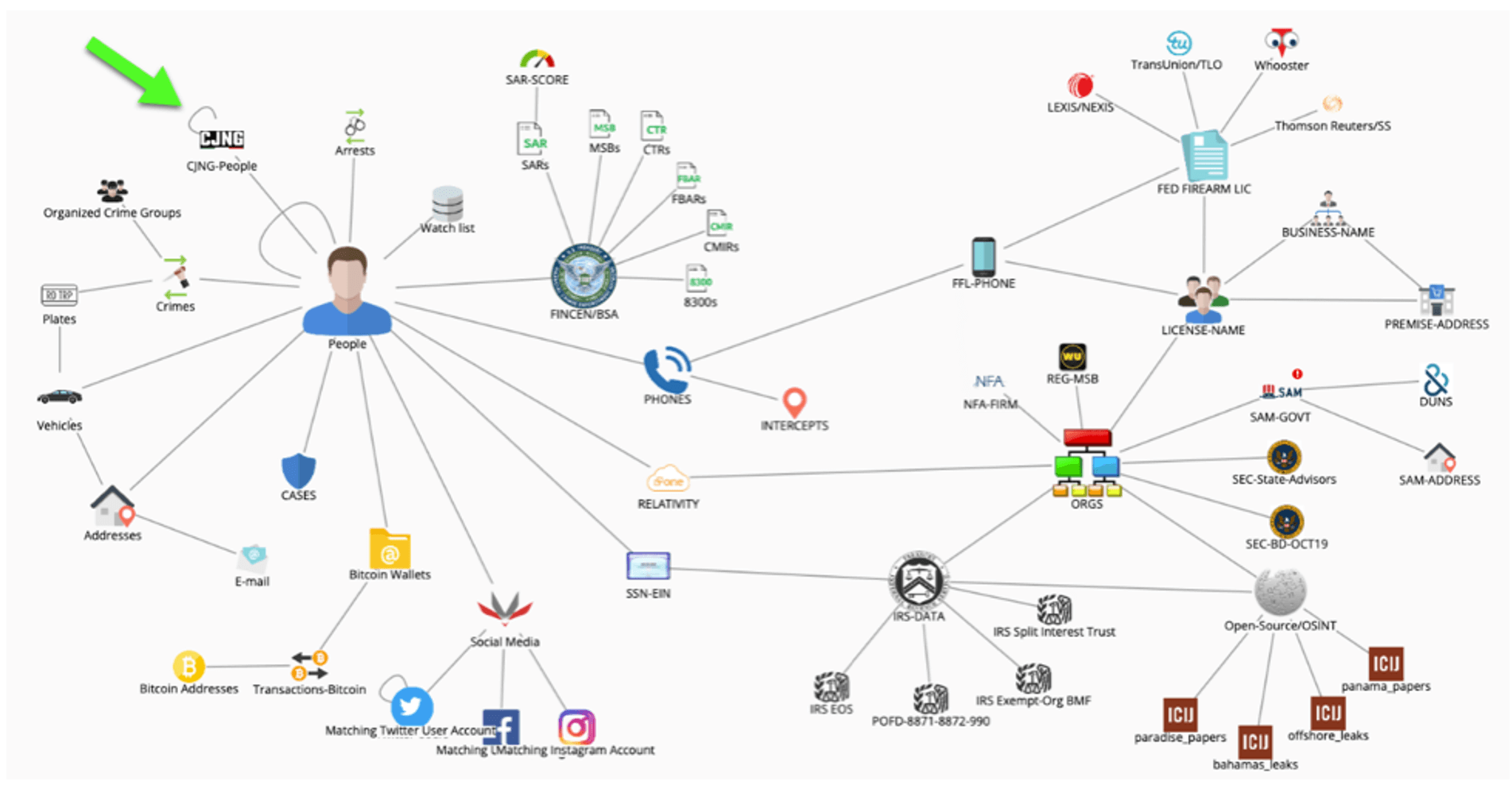

O DataWalk Universe Viewer (UV) fornece uma visão global de todos os conjuntos de dados disponíveis para o usuário com base em seus privilégios de acesso específicos. Os conjuntos de dados vêm de fontes, incluindo qualquer banco de dados relacional padrão, arquivos do Microsoft® Excel®, arquivos CSV, páginas da web, Hadoop® HDFS e qualquer outra fonte com uma interface JDBC, ODBC, WSDL ou RESTful. Este exemplo demonstra uma combinação de dados que vão desde sintéticos e de código aberto até mídias sociais e serviços de assinatura.

Figura 1. O Universe Viewer visualiza todos os dados de uma organização e as interconexões.

Neste cenário hipotético, um conjunto de dados foi criado manualmente (mostrado com a seta verde) usando conteúdo de código aberto descrevendo o Cartel de Nova Geração de Jalisco (Cártel de Jalisco Nueva Generación, CJNG). CJNG é um grupo criminoso com sede em Jalisco, México, e liderado por Nemesio Oseguera Cervantes ("El Mencho"), um dos chefões do tráfico mais procurados do México. O conteúdo principal deste conjunto foi montado a partir de cartazes do DOJ de membros-chave, liderança e relacionamentos familiares.

Pesquisa de Entidade

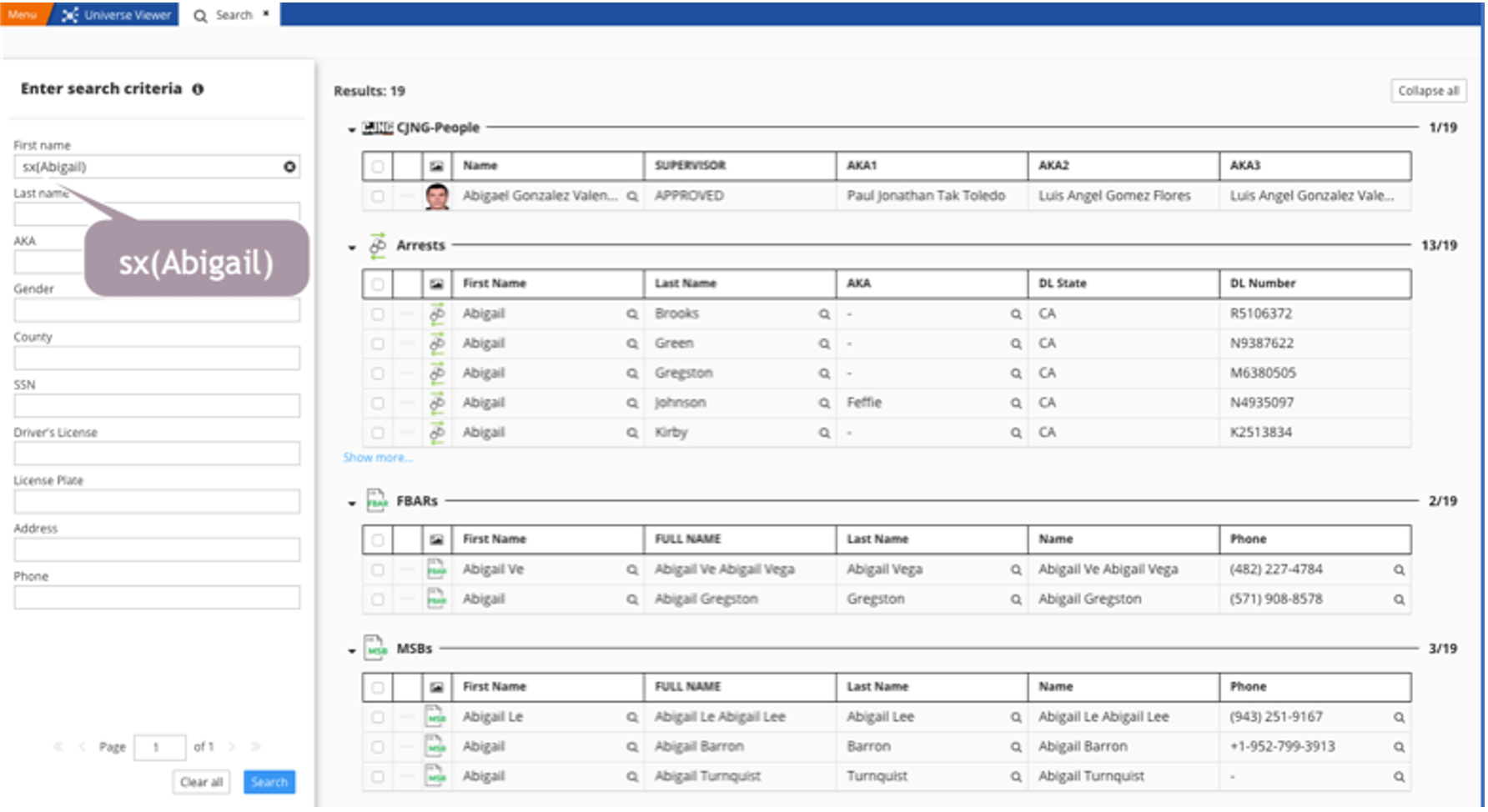

Em nosso exemplo, um analista deseja pesquisar uma pessoa específica relacionada à investigação CJNG. Usando a opção básica “SEARCH” dos menus principais do DataWalk, uma lista de campos disponíveis é apresentada e pode ser ajustada e configurada para atender a qualquer conteúdo específico. O usuário está procurando informações sobre a ABIGAEL GONZALEZ VALENCIA. Sem saber a grafia exata de seu nome, o analista aplica uma transformação Soundex a uma grafia comum de Abigail simplesmente digitando SX (Abigail) para identificar variações como Abigael, Abigail, Abigale, Abigayle, Abegail, etc. Correspondência mais avançada para apelidos como Gabby, Gail, Abbie e Gayle podem ser aplicados com recursos avançados [mostrados mais tarde].

Figura 2. Iniciando a investigação com a pesquisa Soundex no nome de interesse.

DataWalk suporta uma gama de opções de pesquisa diferentes para ajudar a identificar variações nos dados. O ícone (i) na parte superior do menu (canto superior esquerdo) fornece uma folha de dicas de ajuda para diferentes funções. Essas funções incluem curingas (*), SX (Soundex), TYPO (erros de letras), STEM, AND / OR e REGEXP (para lidar com configurações especiais). Funções adicionais podem ser adicionadas de acordo com as necessidades do usuário (por exemplo, Metaphone).

A pesquisa é conduzida em diferentes campos de diferentes conjuntos carregados para identificar possíveis correspondências. DataWalk identifica resultados de quatro (4) conjuntos, incluindo CJNG-People, Arrests, FBARs e MSBs. Cada um é categorizado pela fonte junto com um conjunto de campos de amostra para ajudar o usuário a identificar quais registros / entidades correspondem melhor à sua seleção. Nesse caso, o nome no conjunto CJNG é selecionado e o usuário traz os resultados para um gráfico de links para análise de links.

Análise de Link

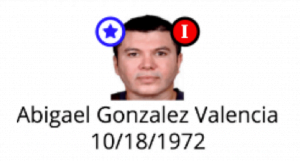

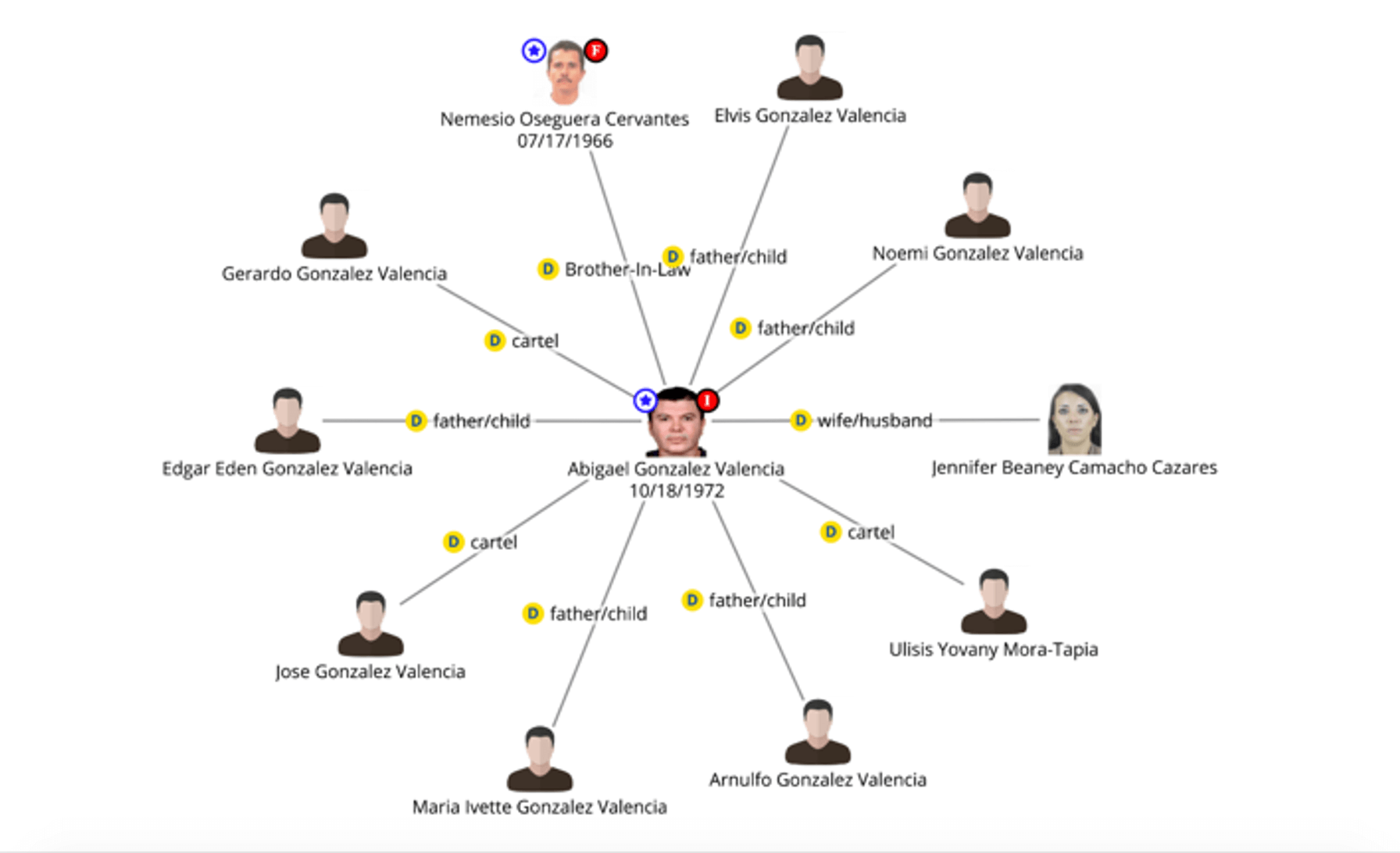

Usando ícones, glifos, cores e componentes relacionados visualmente atraentes, os gráficos de link DataWalk oferecem um ponto de vista dos dados, enfatizando o conteúdo principal, informações importantes e conexões críticas. Neste exemplo, a estrela azul (imagem abaixo, canto superior esquerdo) representa que a entidade está em uma posição de liderança dentro da organização e é definida de acordo com um valor definido nos dados subjacentes. Além disso, o círculo vermelho (canto superior direito) significa um status da entidade. Neste caso, a letra “I” indica que ele está atualmente “encarcerado / preso” e outros mostram (A) prisão, (F) foragido e (D) falecido. Esses marcadores são fáceis de personalizar para atender às necessidades de qualquer investigação.

Figura 3. Visualização de amostra de um objeto em uma análise de link DataWalk.

O próximo passo é ver como essa entidade se relaciona com outros membros da organização CJNG. O analista continua a análise do link selecionando a entidade e chamando o menu “Adicionar objetos vinculados” no lado direito da interface do gráfico de link. A partir daqui, existem várias opções disponíveis, incluindo conexões de primeiro e segundo grau e uma lista de todos os conjuntos conectados. Para este exemplo, o conjunto CJNG-People é selecionado e "Adicionar Objetos" é iniciado para mostrar o próximo nível de conexões.

Figura 4. Adicionando objetos a um gráfico de link DataWalk.

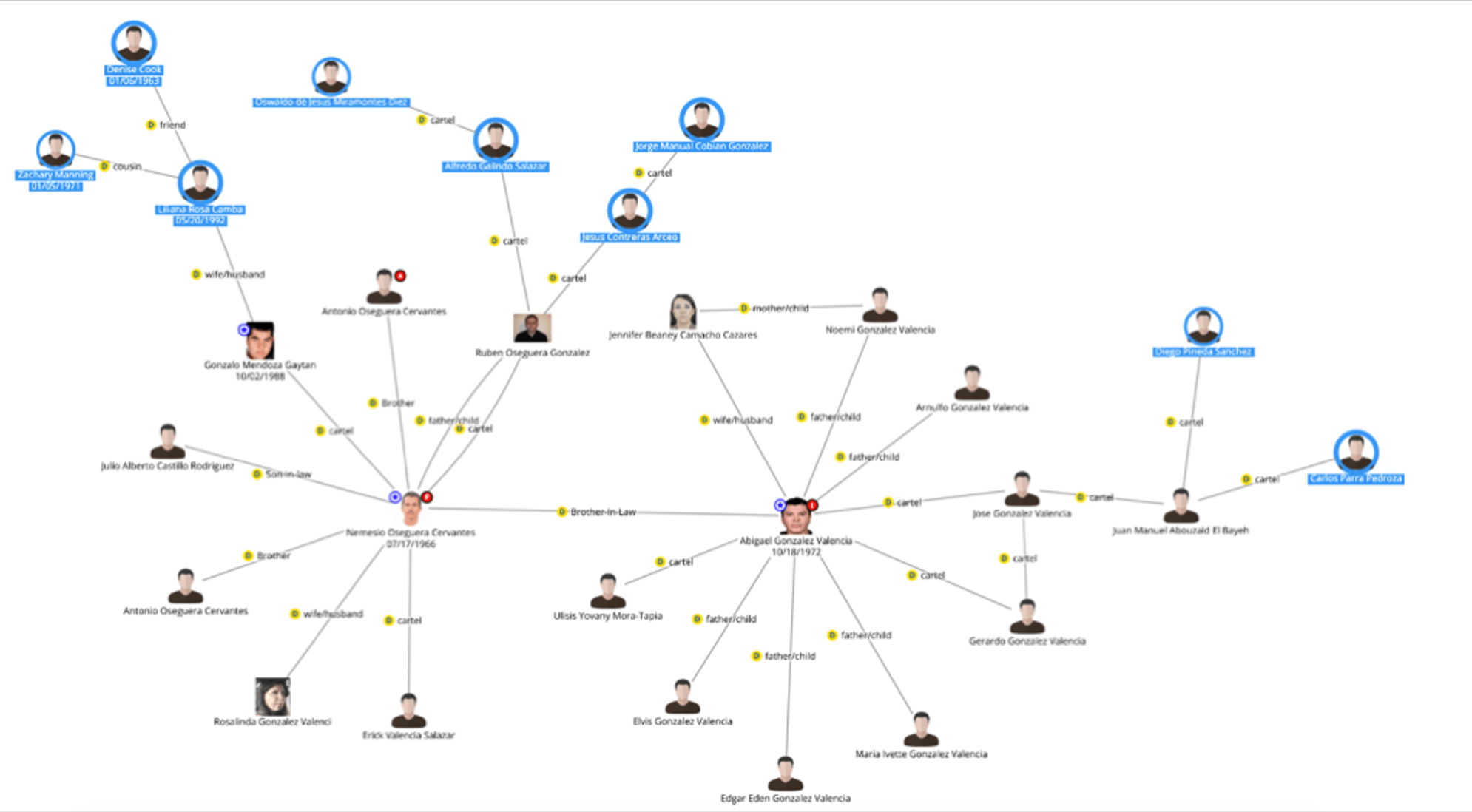

Com base nas conexões definidas no Universe Viewer (UV), o sistema segue todas as conexões selecionadas e traz de volta quaisquer novas entidades. Os resultados apresentados a seguir retratam rapidamente as relações de / para a Abigael com outros membros do cartel e familiares, e ser capaz de adicionar, visualizar e analisar esses dados reflete um valor fundamental da análise de links. Cada conexão também exibe o tipo / nome do relacionamento para essas dez (10) novas entidades. O analista rapidamente vê que NEMESIO OSEGUERA CERVANTES é outro líder do cartel CJNG e atualmente é um fugitivo procurado (F). Além disso, outra entidade (JENNIFER BEANEY CAMACHO CÁZARES), com uma imagem, aparece como sua esposa. Qualquer nível de detalhe desejado pode ser mostrado nos rótulos, comentários ou no diagrama organizado usando diferentes técnicas de posicionamento.

Figura 5. Análise do link DataWalk mostrando as conexões de uma entidade.

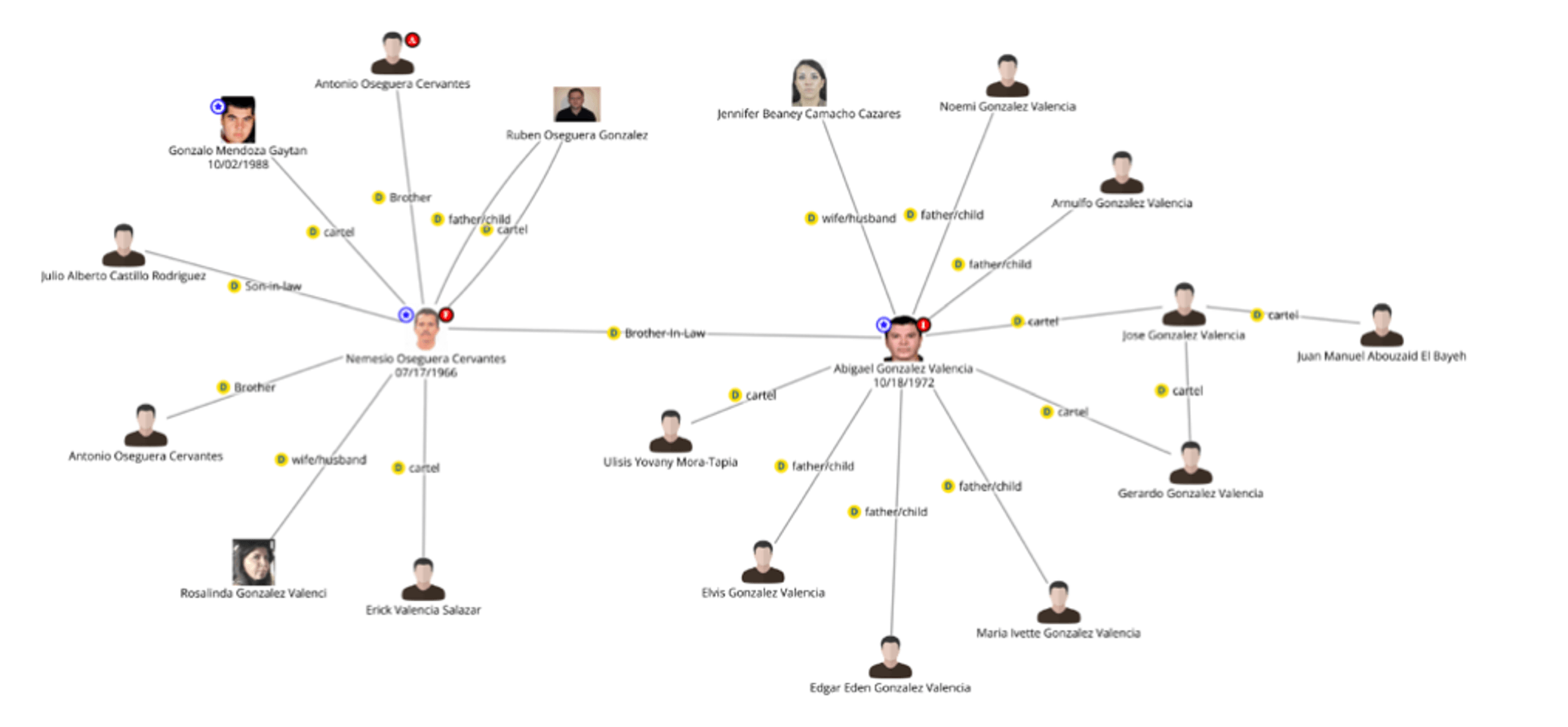

Todas as entidades são selecionadas e Adicionar Objetos Vinculados é reaplicado para mostrar o próximo nível de conexões. Os resultados são facilmente organizados usando diferentes métodos de posicionamento para minimizar o cruzamento de links.

Figura 6. Estendendo a análise de link

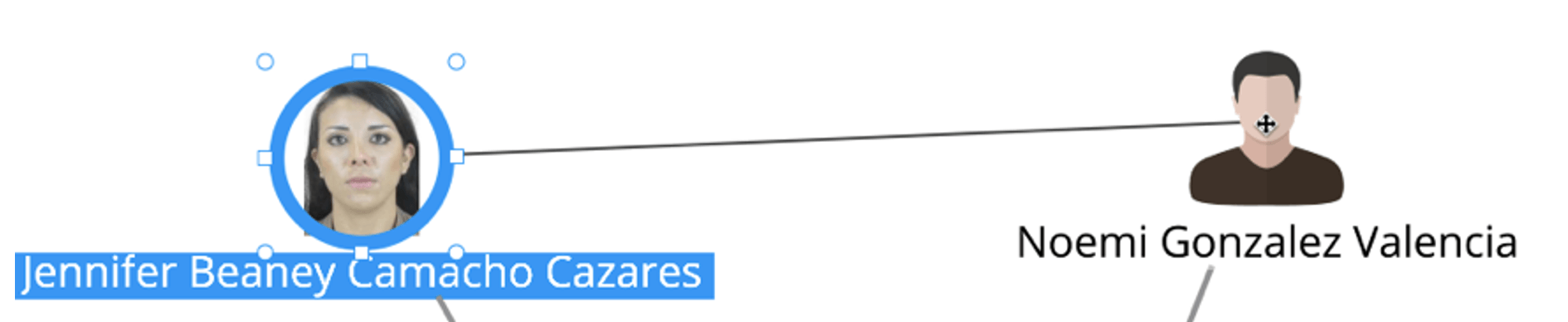

Nesse ponto, o analista percebe que faltam algumas informações no diagrama. Especificamente, o vínculo entre a esposa / mãe e seus filhos. O analista decide criar um novo link entre JENNIFER e NOEMI usando o recurso “adicionar conexão” disponível no menu de nível superior do DataWalk. Poder criar esses links manualmente é um recurso básico de um sistema de análise de links.

Figura 7. Iniciando a criação de um link manual no DataWalk.

Adicionar Entidade / Conexão

Uma vez que este modo é ativado, o analista simplesmente clica em uma das entidades e mantém o mouse pressionado (e o link segue o cursor) e seleciona a segunda entidade e libera o mouse para estabelecer o link. Nesse caso, a “direção” do link não é importante, mas em outros casos, a ordem de conexão define o “fluxo” do relacionamento.

Figura 8. Criação de uma conexão manual em uma análise de link.

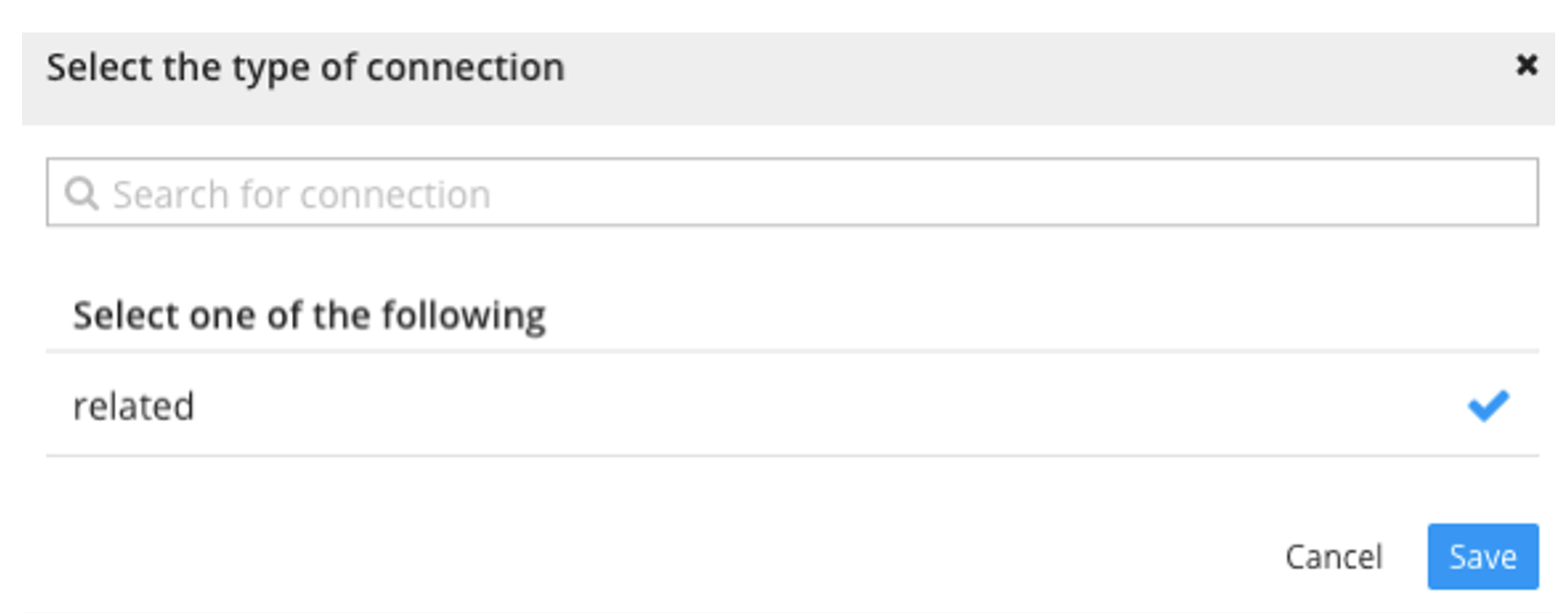

Assim que o mouse é liberado, um menu pop-up exige que o analista selecione o tipo de link a ser criado. Em nosso modelo CJNG, há apenas um único tipo de conexão chamado “relacionado”, usado para definir a função e conectar todos os membros do cartel. Em outros modelos, pode haver vários tipos de conexões com base em diferentes necessidades e requisitos, e é um processo simples adicionar tipos de links adicionais ao modelo.

Figura 9. Seleção do tipo de conexão para uma conexão manual no DataWalk

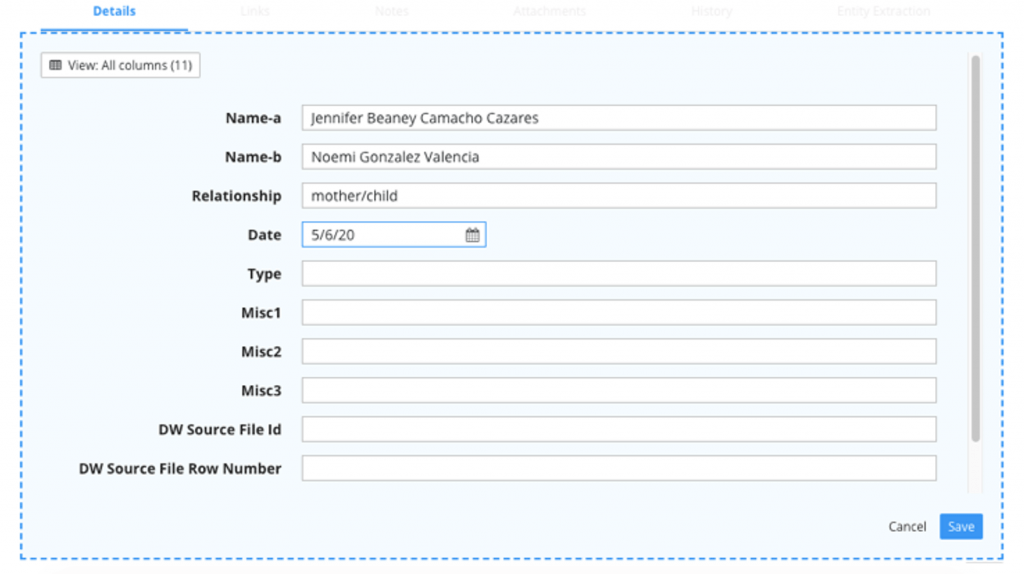

Neste modelo específico, a conexão “relacionada” permite que o analista insira informações e detalhes adicionais sobre a vinculação. Como as entidades podem ter diferentes tipos, funções e relacionamentos ao longo de um período de tempo, é importante capturar todos os detalhes para garantir que a fidelidade adequada seja mantida para as análises. Na Figura 10, o número de atributos é bastante básico e pode ser facilmente estendido para adicioná-los / alterá-los para atender às necessidades em evolução.

Figura 10. Especificando um relacionamento com uma conexão manual no DataWalk.

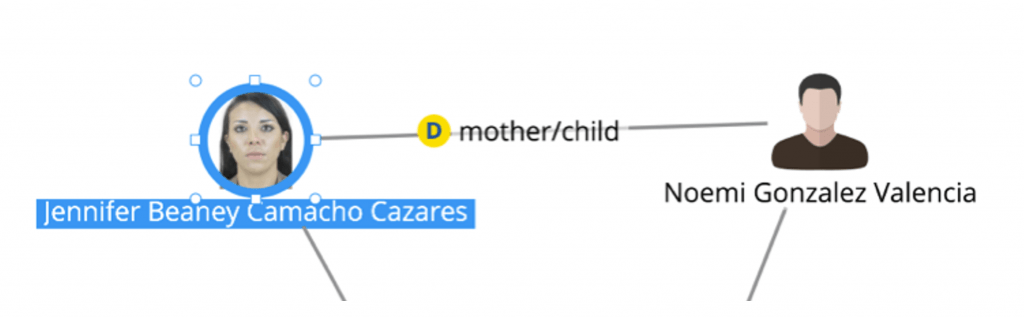

O analista entra no tipo de relacionamento (mãe / filho). Freqüentemente, esses valores são definidos como um tipo enumerado (por exemplo, uma lista predefinida) escolhido em uma lista de seleção. Diferentes tipos de componentes (por exemplo, seletores de data, caixas de seleção, botões giratórios, etc.) são usados para simplificar a entrada de dados. Depois de concluído, o analista “salva” os resultados e a Figura 11 mostra a nova conexão entre as entidades selecionadas.

Figura 11. A nova conexão manual visualizada no DataWalk.

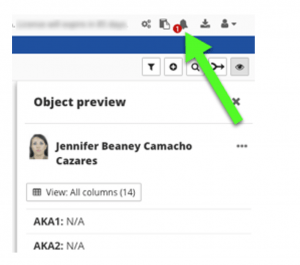

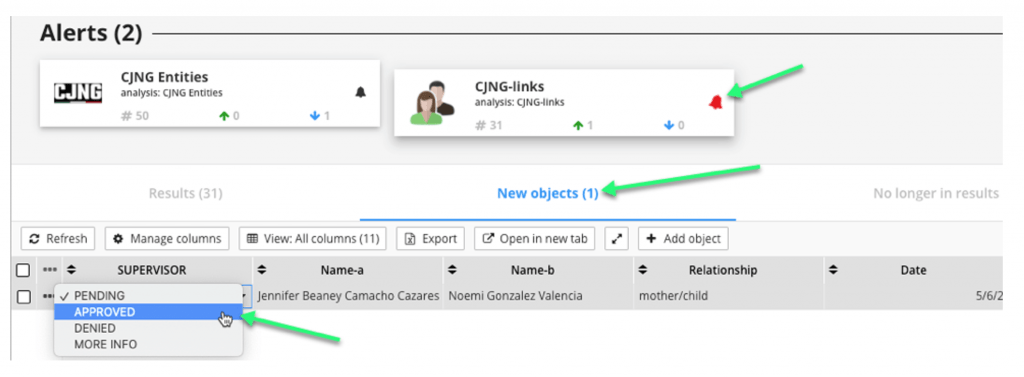

Nesse ambiente, uma configuração especial fornece a um “supervisor” uma notificação de que novas informações são adicionadas ao sistema. O sistema detecta automaticamente essa mudança e, em seguida, sinaliza um alerta para o pessoal designado em relação a esta situação. Na parte superior direita da tela, um ícone (sino vermelho) exibe visualmente um alerta ativo com uma contagem do número total de alertas pendentes (não lidos). Opcionalmente, o supervisor pode receber uma notificação por e-mail (ou outra notificação por meio de um sistema de tíquetes externo) desse alerta.

Figura 12. Exemplo de notificação de alerta no DataWalk.

O supervisor pode revisar o alerta fazendo login no sistema e chamando o painel “Espaço de trabalho” para ver qual alerta foi disparado. Usando o mesmo sino vermelho (animado), o alerta é identificado e o supervisor clica na guia “Novos objetos” mostrando uma (1) nova entrada disponível para revisão. Nesse caso, o sistema exige que o supervisor “aprove” a alteração de dados antes que qualquer outro usuário possa ver essas informações. Observação: o analista que cria originalmente os dados sempre pode vê-los em sua própria sandbox, mas outros são excluídos até que sejam aprovados. Neste exemplo, o supervisor tem 3 opções; aprovar, negar ou solicitar mais informações. Os valores selecionados são configuráveis para atender a várias agências ou necessidades investigativas.

Figura 13. Aprovação do supervisor de um novo objeto no DataWalk.

Nota: este mesmo processo é aplicado à criação de novas entidades (por exemplo, membros do cartel). Assim que o supervisor aprovar os novos dados, todos os outros usuários autorizados verão os dados na próxima vez que consultarem o sistema.

Expanda a rede (Walk Data)

Nesse ponto, o analista continua a análise do link, expandindo a rede de cartéis, mostrando níveis e relacionamentos adicionais entre seus membros. As entidades destacadas no diagrama a seguir mostram essas entidades adicionadas.

Figura 14. Novas entradas sendo adicionadas a uma análise de link DataWalk.

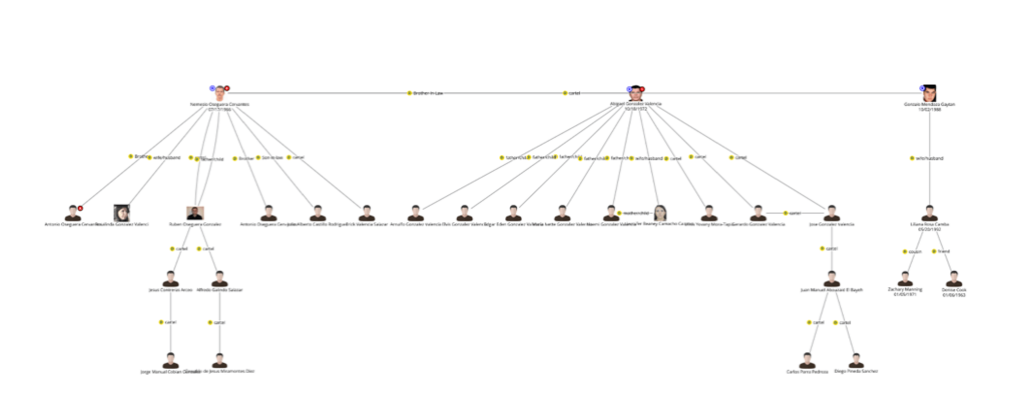

Usando as várias técnicas de posicionamento disponíveis no DataWalk, o analista pode definir o melhor formato para atender às suas necessidades analíticas. A captura de tela abaixo mostra o “topo da hierarquia” para posicionar cada um dos três (3) líderes no topo do diagrama e permitir que suas conexões fluam para baixo. Isso ajuda o analista a compreender os diferentes papéis e significados dos membros do cartel. Embora este exemplo seja limitado em tamanho, pode haver muitos níveis representados.

Figura 15. Análise de link com layout hierárquico.

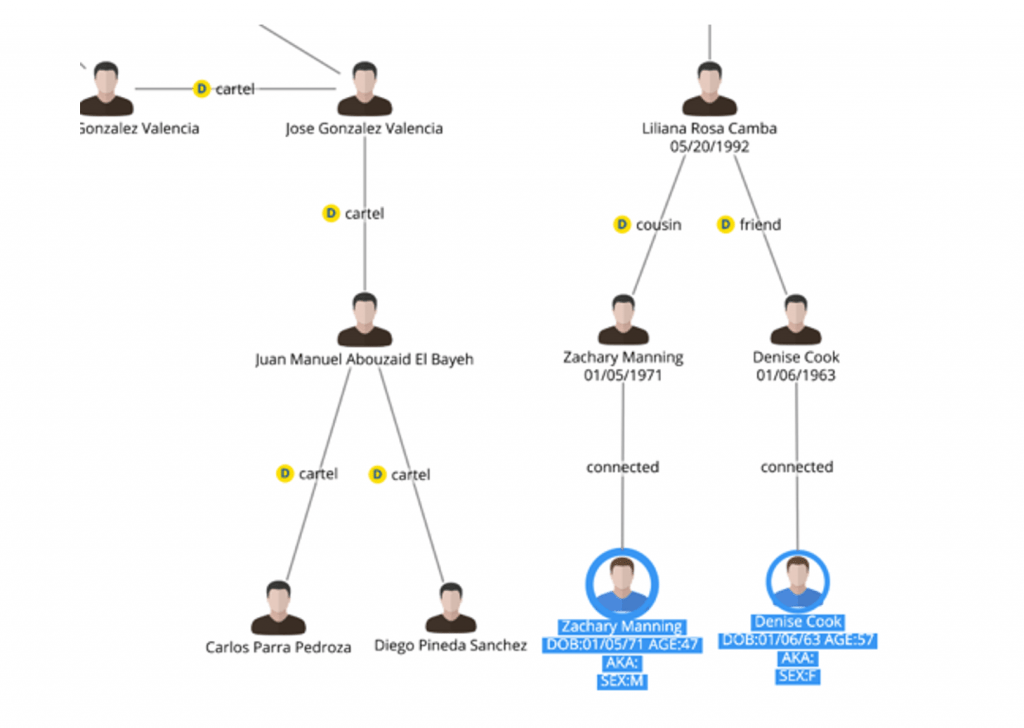

Neste momento, o conjunto CJNG está esgotado, pois não há dados adicionais disponíveis para expandir a rede. No entanto, no Universe Viewer (UV), o conjunto CJNG está conectado ao conjunto "Pessoas", que é composto por nomes de pessoas derivados de muitos conjuntos diferentes (investigações, correções, finanças, listas de observação, prisões, registros, etc.) . O analista seleciona o conjunto de Pessoas para ver quaisquer novas conexões e descobre que há duas (2) correspondências de Zachary Manning (prima) e Denise Cook (amiga), ambas originadas de LILIANA ROSA CAMBA localizadas no canto inferior direito do diagrama de rede do cartel.

Figura 16. Conexões para dados do conjunto de dados “Pessoas”

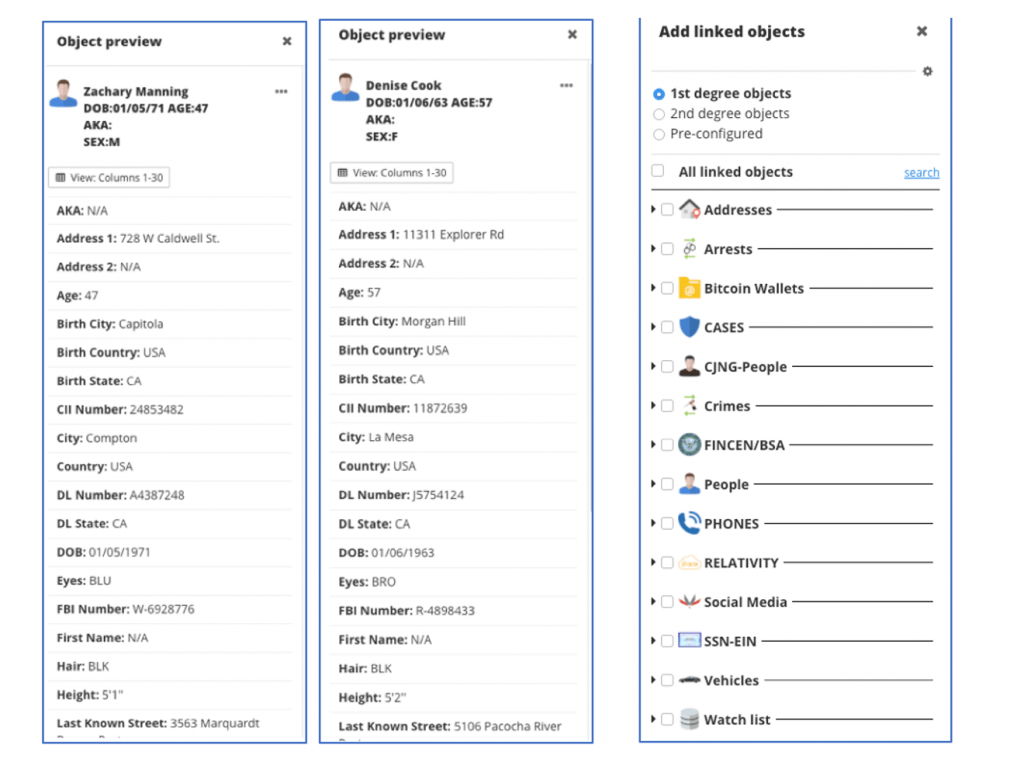

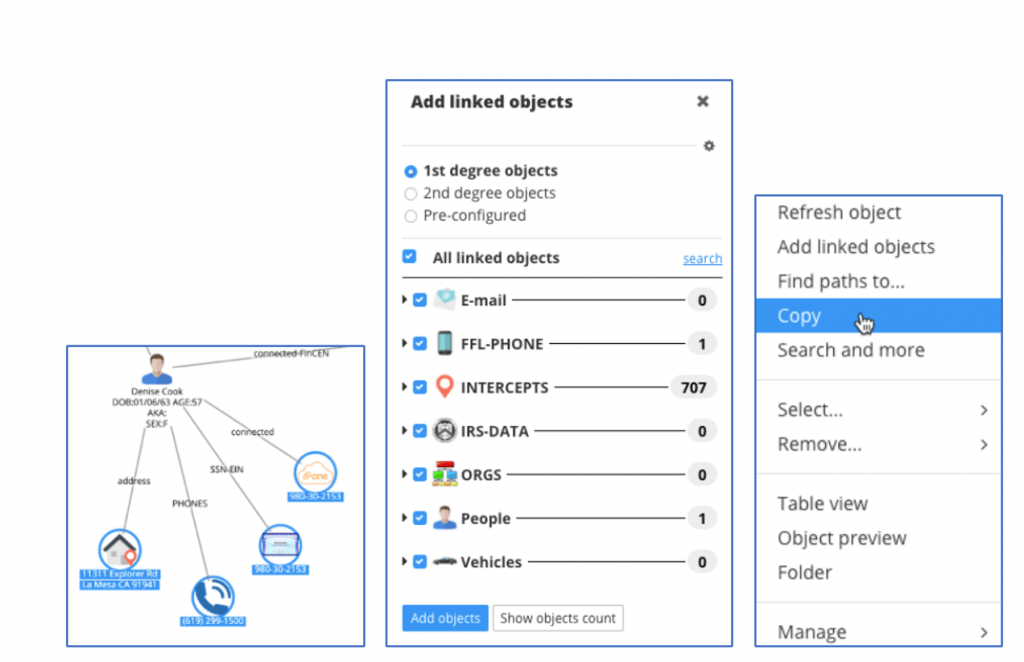

The People set has connections to a wide range of other sets and contains much more robust content. The analyst does a drill-down on both Zachary and Denise to see more specific details about their backgrounds. Then using the “Add Linked Objects” panel, the analyst chooses all of the available sets to see any additional connections. Note: the values for names, social security numbers, addresses, phones, and other personal details used in these examples are "synthetic" and are not intended to reflect any real-world person.

Figure 17. Sample data available for an object in a link analysis.

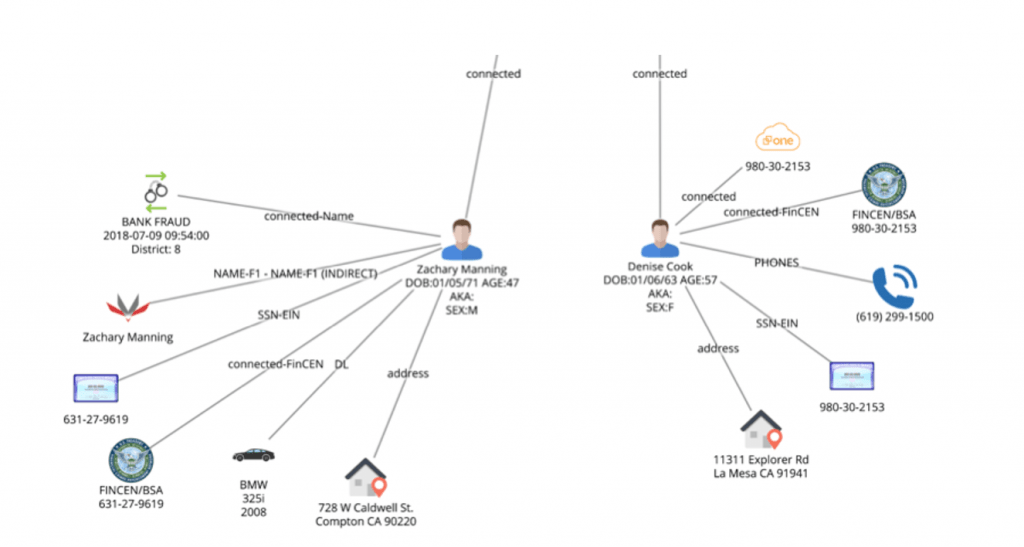

The system accesses each selected set to pull out any connections for either Zachary or Denise, as shown in Figure 18 below:

Figure 18. Further extending the link analysis.

At this point there are two viable options to pursue to determine additional connections, behaviors, or related activities.

- Zachary previously arrested for a bank fraud, has a social media profile, a valid social security number, involved in various BSA activity, owns a BMW 325i, and lives in Compton, CA.

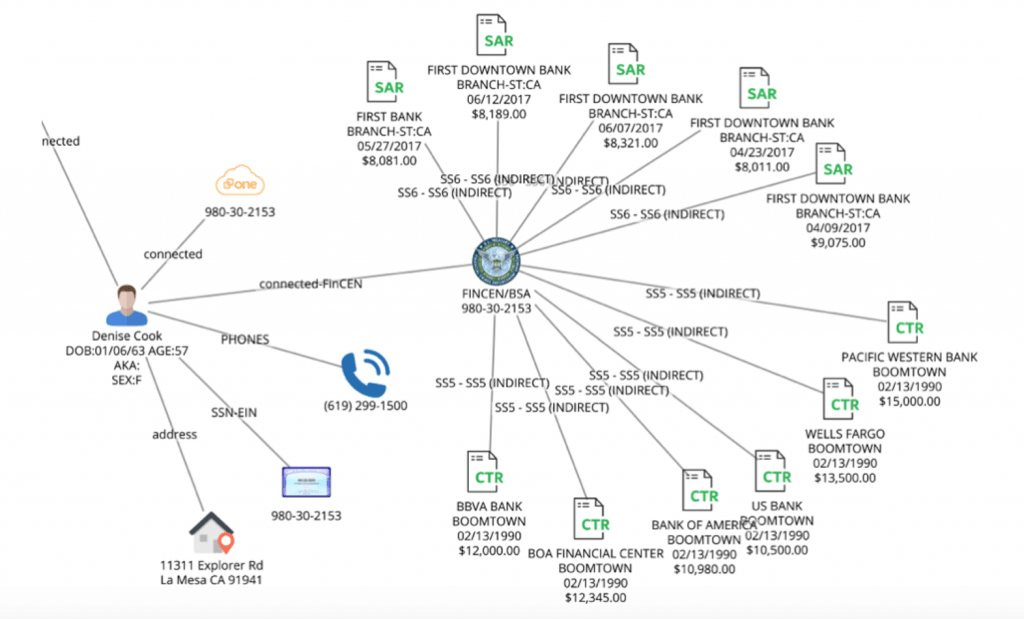

- Denise has records in the Relativity set (an authoritative document management platform), BSA records, a registered phone, a valid SSN, and an address located in La Mesa, CA.

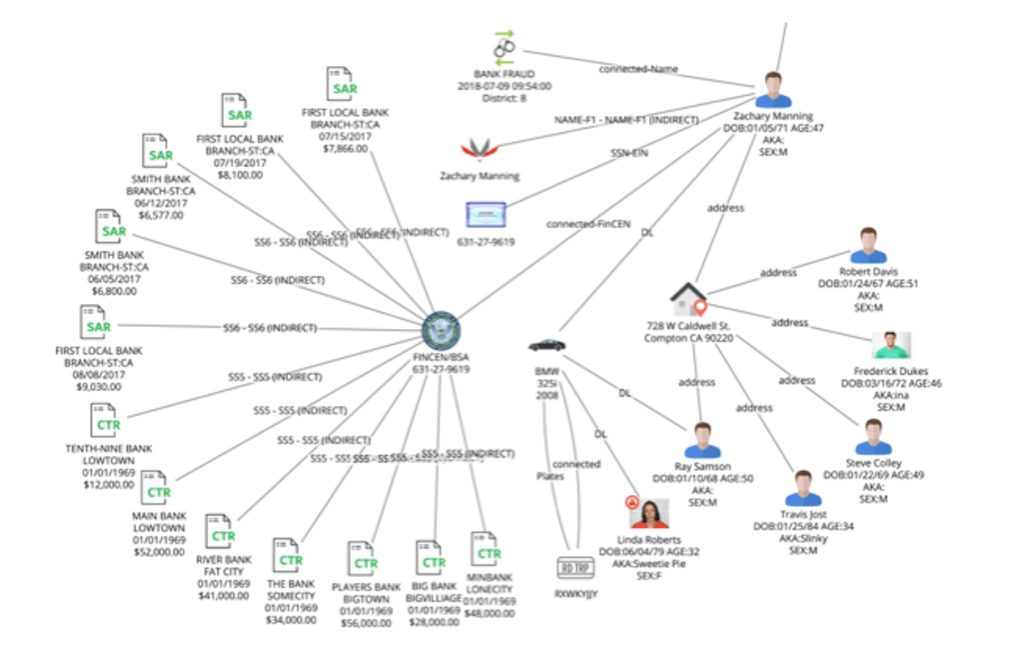

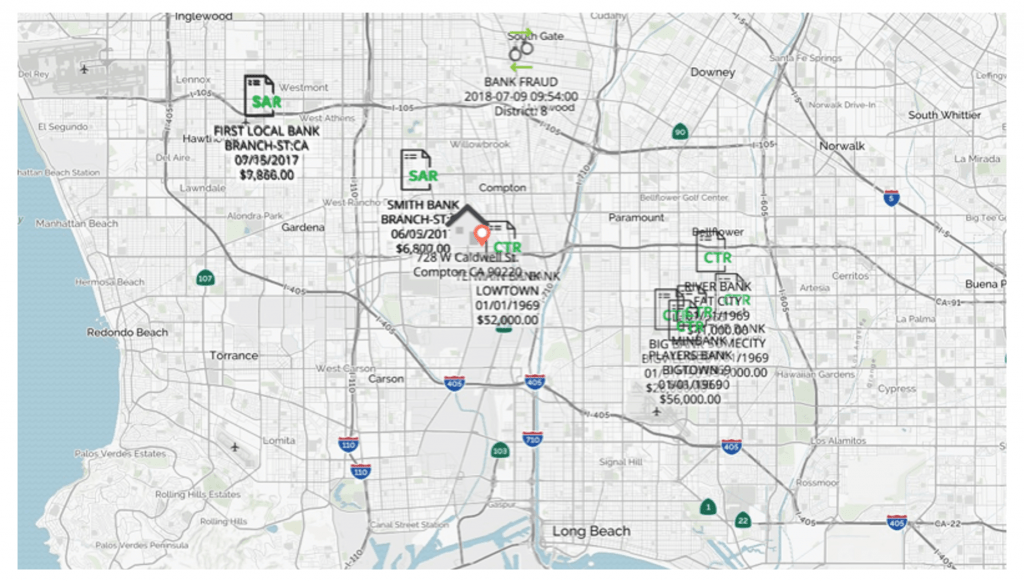

In the expanded view of Zachary, the BSA set shows both SAR (Suspicious Activity Report) and CTR (Currency Transaction Report) transactions and presents them geographically on a map showing their activity relative to their home address. We see a heavy concentration of SARs at two specific banks and wider usage of banks for CTR deposits.

Figure 19. Connecting financial transactions with people in a link analysis.

Figure 20. Identifying transaction locations on a map.

The number of people shown in the network diagram related to this address indicates some type of “safehouse” usage and invoking the street-view option by right-clicking on the home address provides an automatic link to Google Street View to validate the address. As seen in the screen-capture, this property also has a larger number of vehicles present. Drilling-down further (expanding the network) on the other people shows they all have additional BSA transactions. The analyst classifies this group as “money mules” and will investigate further.

Figure 21. Google Street View generated via a link analysis

Switching back to Denise and expanding her BSA shows a similar number of transactions for SAR and CTRS. All the SARs are under $10,000 indicating some type of structuring behavior.

Figure 22. Link analysis connecting Denise Cook with reported transactions.

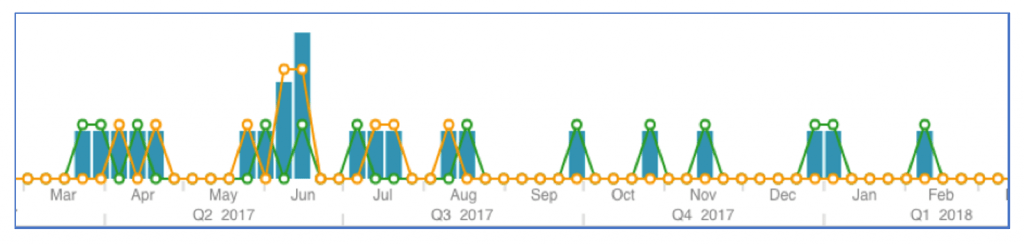

Showing the timelines for both SAR (green sphere) and CTR (orange sphere) transactions indicates there was a mix of both types of filings in the March-August timeframe. The analyst knows that people change their behaviors when their actions are being recorded. Beginning in July, Denise started to structure her cash deposits under the $10k limit (around $8k) to avoid the CTR filing forms. From that point, the bank started to exclusively file only SARs to document this suspicious behavior.

Figure 23. Time series analysis visualizes frequency of transactions.

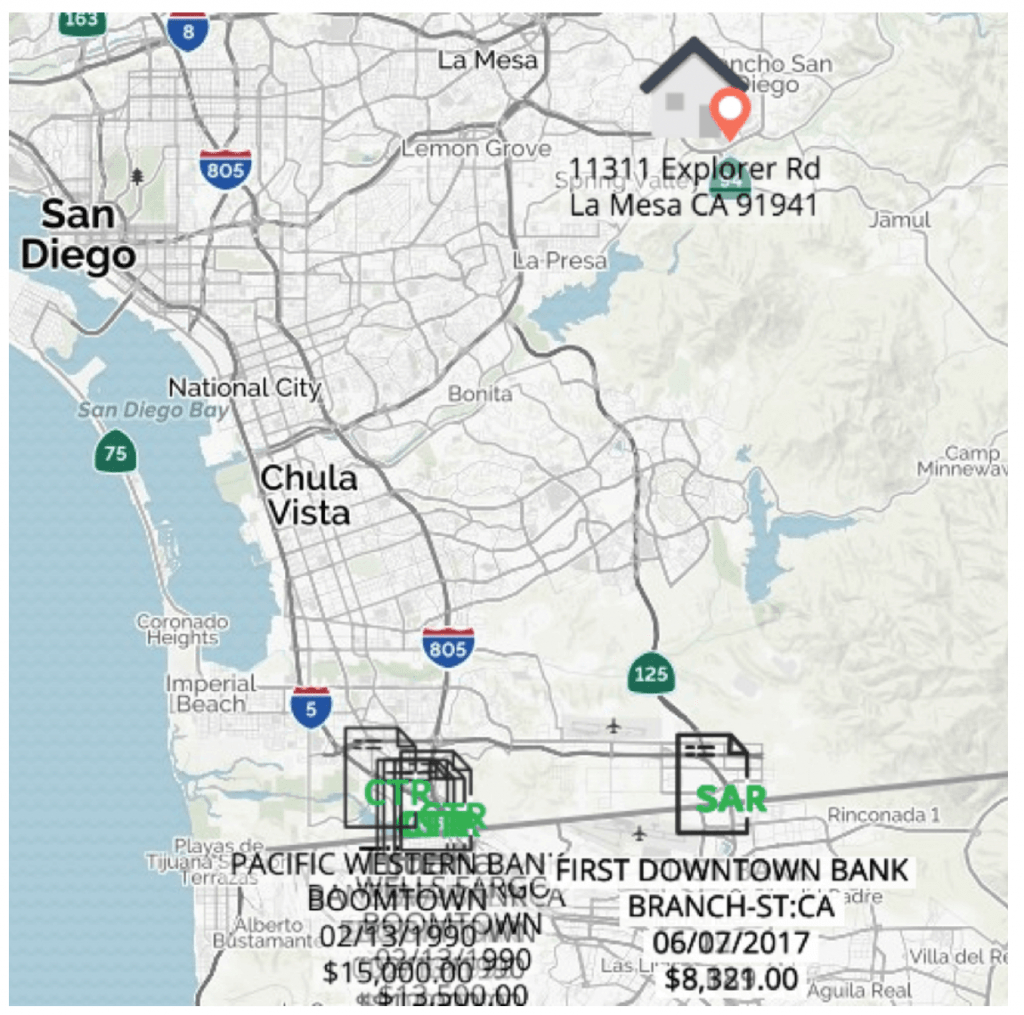

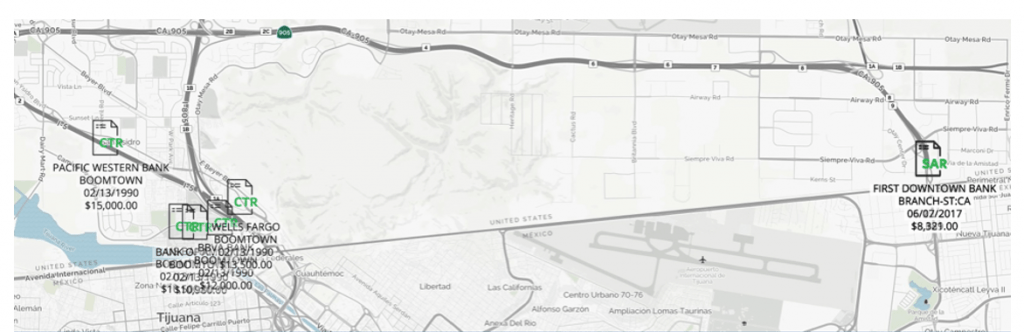

When her activity is presented on a geospatial map, we can see that her transactions are clearly conducted at locations along the US/Mexico border (US side) at various/different banks and institutions. Most SARs are reported from one specific location while the CTRs are reported by a number of different banks. Clearly there is some type of explicit intent for Denise to travel almost 30 miles to make her cash deposits. The analyst will further review this information.

Figure 24. Visualizing locations of financial transactions.

Figure 25. Visualizing locations of financial transactions.

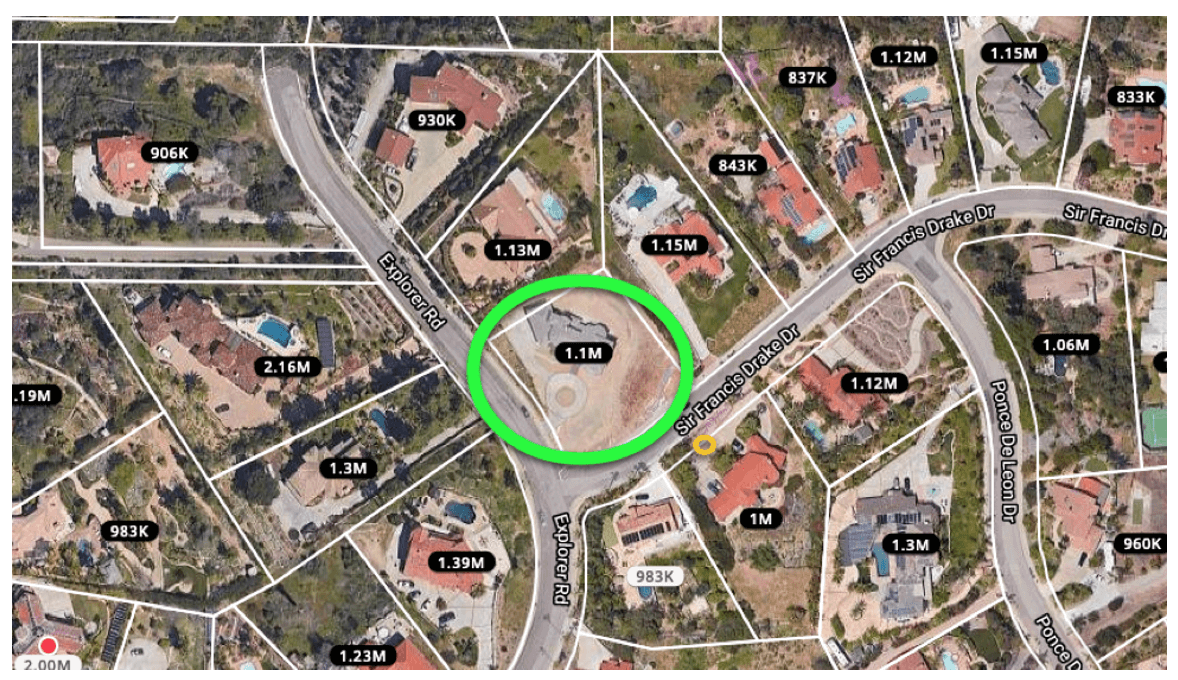

When performing a Google Street View of her address, the results show a high-end estate nearing the end of its construction. The value of this property is $1.1M.

Figure 26. Extending link analysis using Google Street View

Figure 27. Image from Zillow.com showing value of home

The analyst returns to the link chart to determine if the other connections will return any additional entities. When choosing the Add Link Objects, there is an option to Show Object Counts that provides the total number of entities that will be returned if the query is run. In this case the Intercepts set shows there are 707 records available for the phone. To avoid cluttering the display with this new data, the analyst right-clicks on the phone number entity and copies it into a new Link Chart display.

Figure 28. Identifying available phone intercepts data in DataWalk

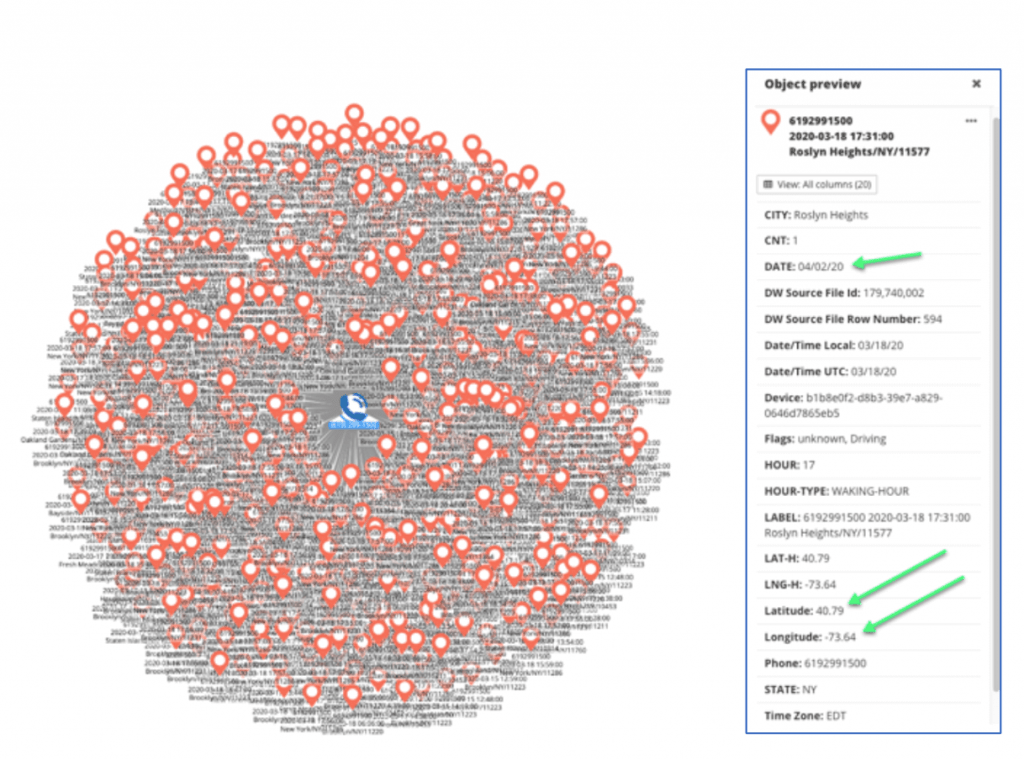

In this new display, the analyst expands the network using the Intercepts set resulting in a large concentration of connections. This type of data is not often used for “network” analysis but is much better suited for geographical (lat/long) and temporal (date/time) analyses.

Figure 29. Example of a link analysis with a high density of objects.

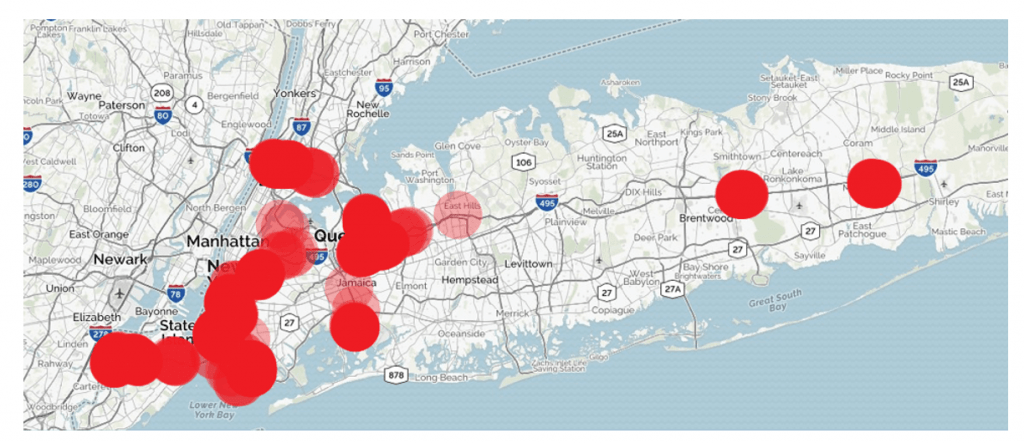

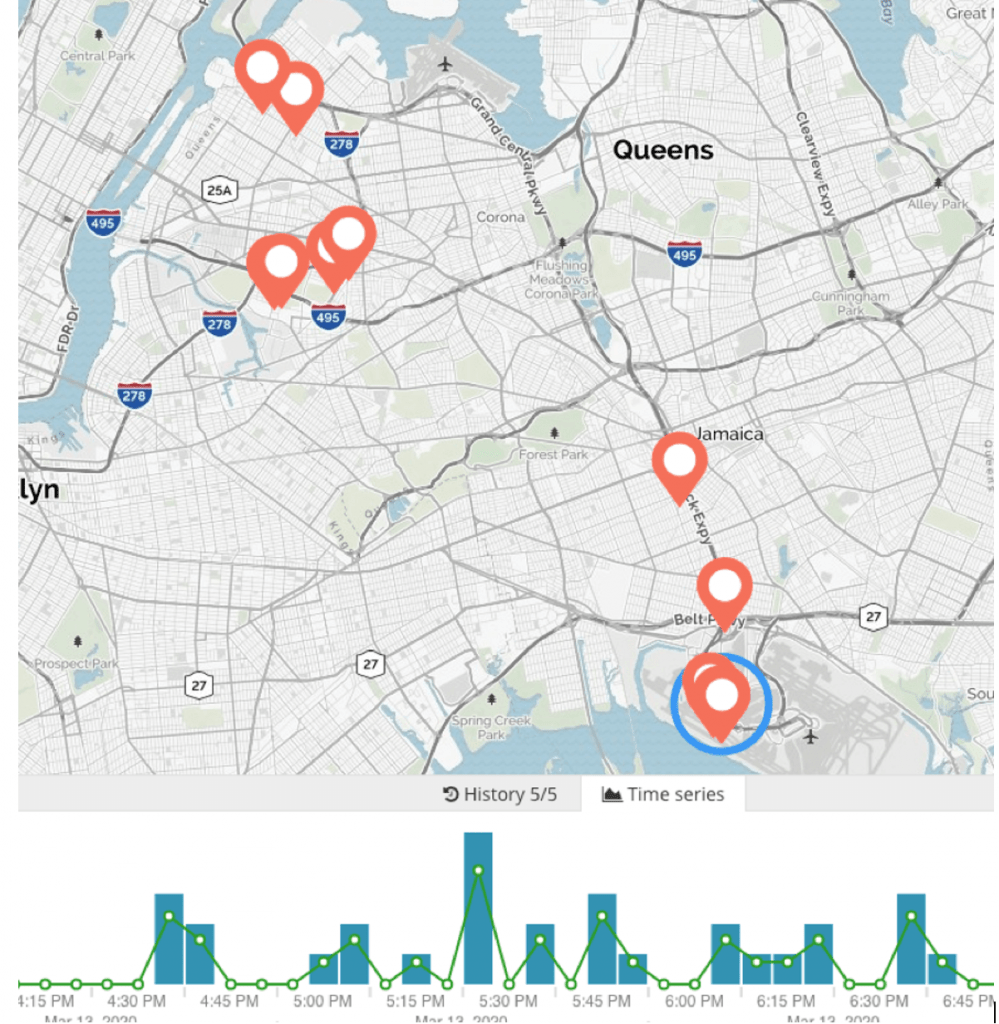

These intercepts are the location records tied to Denise’s mobile phone and when displayed using the heatmap option, it shows a heavy concentration of activity in Brooklyn, NY. Each sphere represents a location reference. The darker colored spheres indicate higher concentration of activity (e.g., stay over, lingering, stopped).

Figure 30. Heatmap showing geographical concentration of objects.

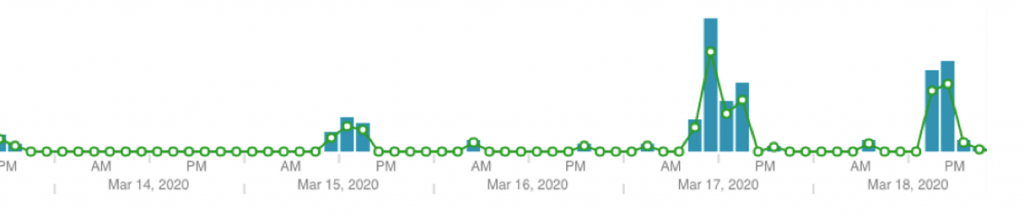

When placed on a time chart, the analyst sees the activity occurred over a 5-day period: March 13-18. Each spike in the timeline shows the relative activity for that period and zooming-in provides better resolution (hours/mins).

Figure 31. Time series analysis showing activity for a select 5-day period.

As the analyst manipulates the timeline and focuses in on the first spike, it becomes clear that Denise flew to New York and landed at John F. Kennedy (JFK) airport around 4:30, taking about an hour to get her bags and hail a taxi (or rideshare). It appears she went directly from the airport to the Upper West Side in Manhattan via the Bronx (via the Major Deegan Expressway) where she stayed for approximately 1 hour.

Figure 32. Extending the link analysis with further geospatial analysis

Over the next several days, she concentrated her movements around Brooklyn, spent time in Staten Island, traveled out to Islip and Medford on Long Island, and also Queens. The analyst can infer the specific locations visited by Denise to cross reference them with other data sets to determine if they are significant or have any additional intelligence value.

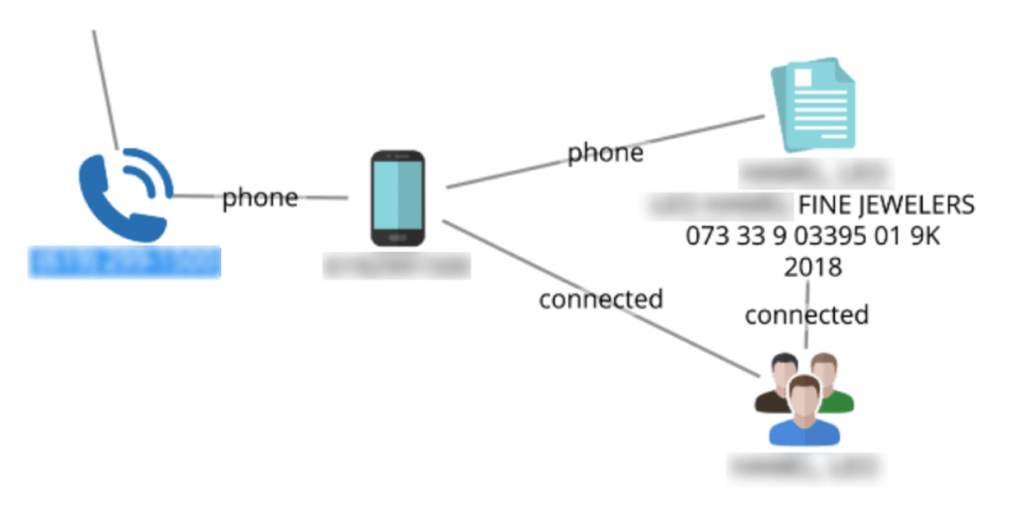

Returning to the original link chart, the analyst further expands the phone number and finds a match against the Federal Firearms License (FFL) set. It connects with Fine Jewelry Inc. with locations in Southern California including San Diego, Solana Beach, Oceanside, Rancho Bernardo, and La Mesa (the location where Denise lives). Based on the connection between the Jeweler and the Cartel, there may be some type of high-end luxury buying, money laundering, or a front business, or some combination thereof. The analyst will continue to do research and find additional content to determine the nature of these relationships.

Figure 33. Identifying link analysis connections indicating potential money laundering

Fuzzy Matching (Aliases)

As a last step, the analyst checks to see if there are any potential “alias” entities matching Denise. For this configuration, the system is set up to identify entities that match on several conditions including: same gender, same race, same ethnicity, same year-of-birth, similar last names (Soundex), and live within 25 miles of each other (via zip code). In this set, there are three (3) matches generated: Didi Cooke, Densie Cooks, and Deniece Cooks. Any type of condition can be defined for “fuzzy” matching and can vary from set-to-set.

Figure 34. Checking for aliases via link analysis.

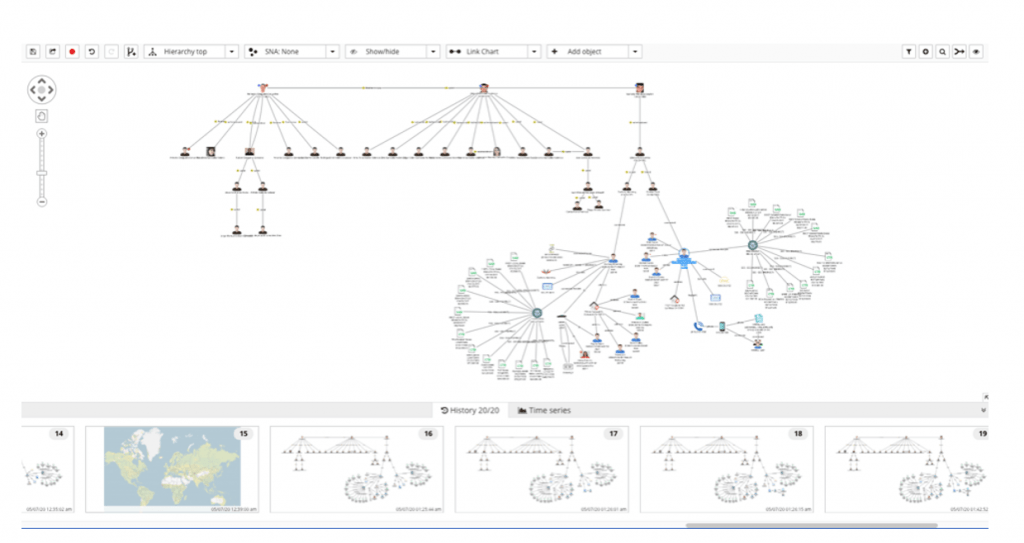

The final diagram shows all the entities and their connections. On the bottom of the display, there are a series of thumbnails showing the 19 steps used to go from the original entity to the final results. When the chart is saved (or restored) all of these steps are available for review. Thus, if the analyst is asked about the process used to find these results, it can easily be played-back using the history. And other analysts that access this chart will also see this history.

Final Report

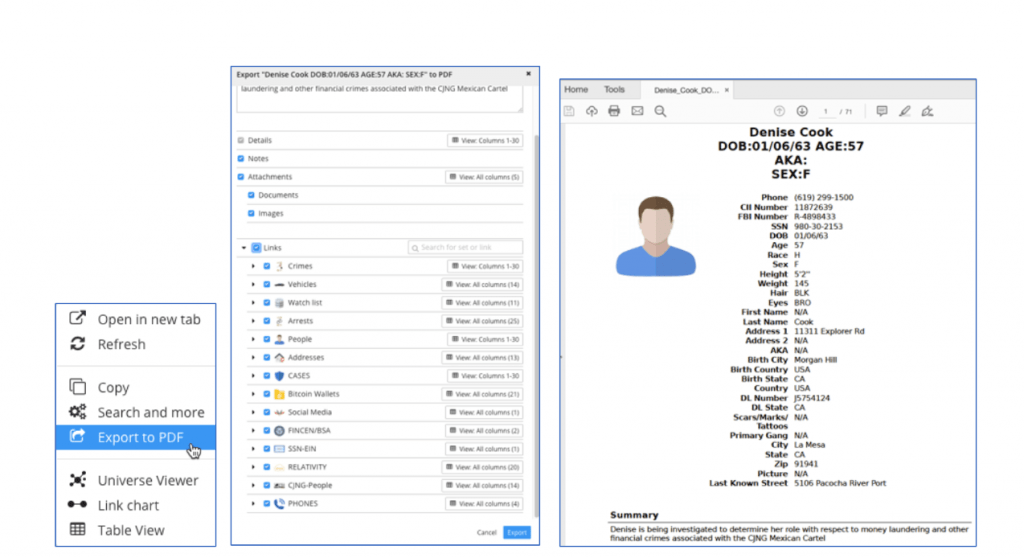

Finally, if the analyst needs to send a report (aka targeting package or dossier) to another person without access to the system, they simply create a PDF report with all of the relevant details. These reports are configured to client specifications to include headers/footers, watermarks, disclosure statements, and even agency logos. The analyst generates a report from the Folder associated with Denise.

Figure 36. Sample investigation report.

DataWalk is a trademark of DataWalk S.A. Microsoft and Excel are trademarks of Microsoft Corporation. Hadoop is a registered trademark of the Apache Software Foundation.

This article is derived from an article previously published by the author on LinkedIn.

- Gerar link

- X

- Outros aplicativos

Postagens mais visitadas

🇧🇷 Ferramentas OSINT mais usadas por policiais no Brasil

- Gerar link

- X

- Outros aplicativos

13 Melhores Ferramentas de OSINT (Inteligência de Fontes Abertas) para 2025

- Gerar link

- X

- Outros aplicativos

Comandos Google Dorks

- Gerar link

- X

- Outros aplicativos

47988618255 Investigação Defensiva

- Gerar link

- X

- Outros aplicativos

Comentários

Postar um comentário