O que é falsificação de IP?

A falsificação de IP é a criação de pacotes IP (Internet Protocol) que possuem um endereço de origem modificado para ocultar a identidade do remetente, para representar outro sistema de computador ou ambos. É uma técnica frequentemente usada por maus atores para invocar ataques DDoS contra um dispositivo de destino ou a infraestrutura circundante.

O envio e o recebimento de pacotes IP é a principal maneira pela qual computadores em rede e outros dispositivos se comunicam e constitui a base da Internet moderna. Todos os pacotes IP contêm um cabeçalho que precede o corpo do pacote e contém informações importantes de roteamento, incluindo o endereço de origem. Em um pacote normal, o endereço IP de origem é o endereço do remetente do pacote. Se o pacote foi falsificado, o endereço de origem será forjado.

A falsificação de IP é análoga a um invasor que envia um pacote para alguém com o endereço de retorno errado listado. Se a pessoa que recebe o pacote deseja impedir o remetente de enviar pacotes, o bloqueio de todos os pacotes do endereço falso fará pouco bem, pois o endereço de retorno é facilmente alterado. Da mesma forma, se o destinatário quiser responder ao endereço de retorno, o pacote de resposta irá para outro lugar que não o remetente real. A capacidade de falsificar os endereços de pacotes é uma vulnerabilidade central explorada por muitos ataques DDoS.

Os ataques DDoS geralmente utilizam a falsificação com o objetivo de sobrecarregar um alvo com o tráfego, mascarando a identidade da fonte maliciosa, impedindo os esforços de mitigação. Se o endereço IP de origem for falsificado e randomizado continuamente, o bloqueio de solicitações maliciosas se tornará difícil. A falsificação de IP também torna difícil para as equipes de aplicação da lei e segurança cibernética rastrear o autor do ataque.

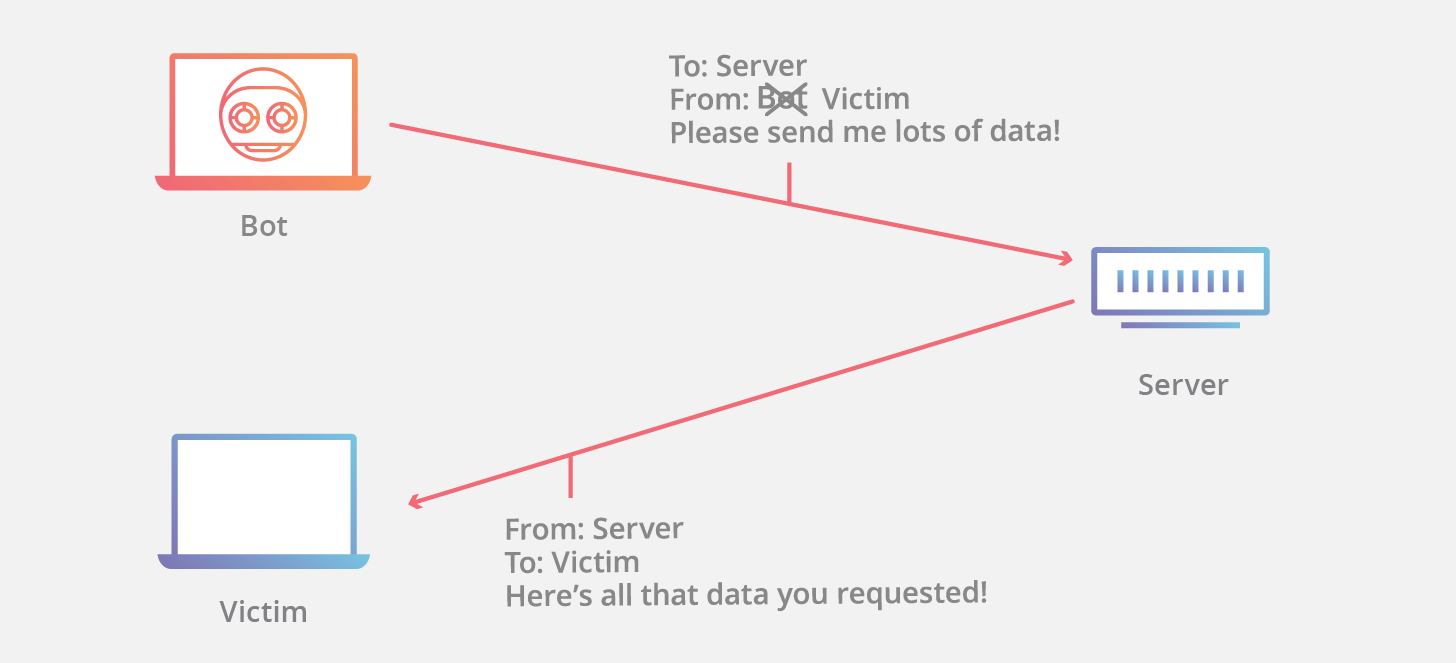

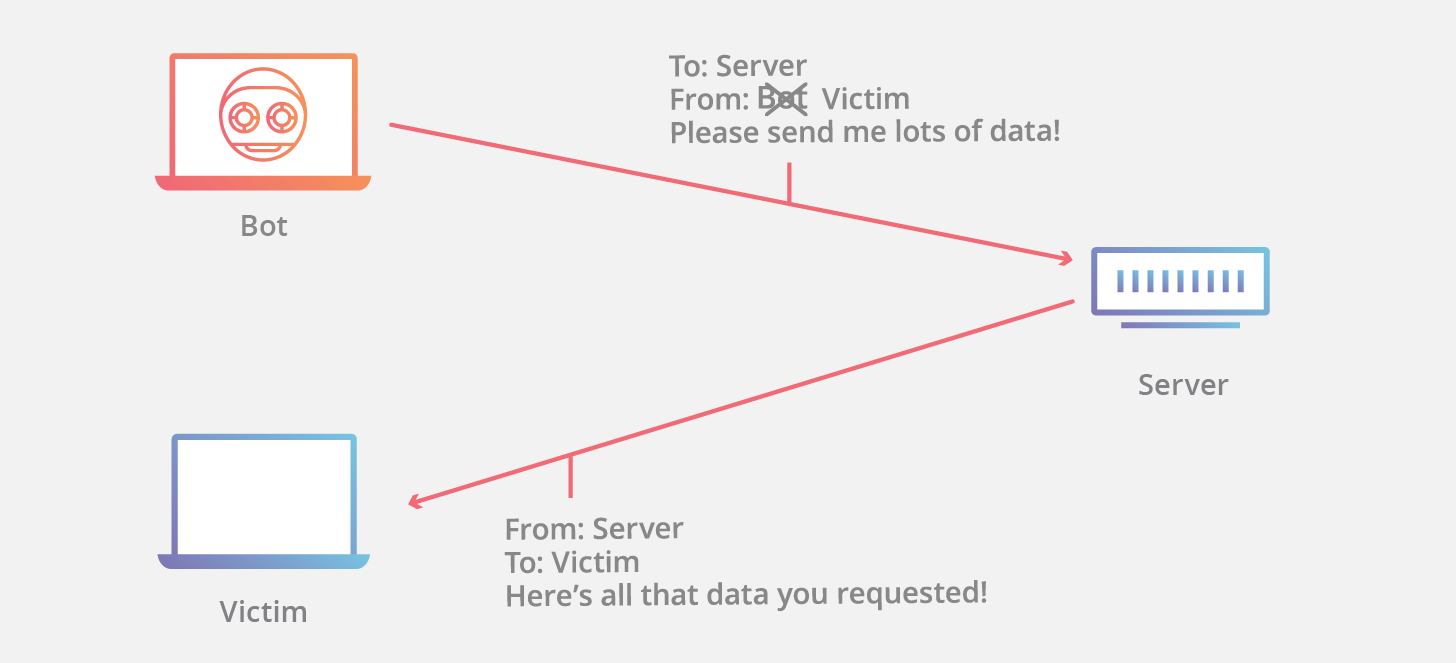

a falsificação também é usada para se disfarçar como outro dispositivo, para que as respostas sejam enviadas para esse dispositivo de destino. Ataques volumétricos como amplificação NTP e amplificação DNS fazem uso dessa vulnerabilidade. A capacidade de modificar o IP de origem é inerente ao design do TCP / IP , tornando-o uma preocupação permanente de segurança.

Tangencial aos ataques DDoS, a falsificação também pode ser feita com o objetivo de se disfarçar como outro dispositivo, a fim de contornar a autenticação e obter acesso ou "seqüestrar" a sessão de um usuário.

Como se proteger contra a falsificação de IP (filtragem de pacotes)

Embora a falsificação de IP não possa ser evitada, medidas podem ser tomadas para impedir que pacotes falsificados se infiltrem na rede. Uma defesa muito comum contra a falsificação é a filtragem de entrada, descrita no BCP38 (um documento de Boas Práticas Comuns). A filtragem de ingresso é uma forma de filtragem de pacotes geralmente implementada em um dispositivo de borda de rede que examina os pacotes IP recebidos e examina seus cabeçalhos de origem.Se os cabeçalhos de origem desses pacotes não corresponderem à sua origem ou parecerem duvidosos, os pacotes serão rejeitados. Algumas redes também implementam a filtragem de saída, que analisa os pacotes IP que saem da rede, garantindo que esses pacotes tenham cabeçalhos de origem legítimos para impedir que alguém da rede inicie um ataque malicioso de saída usando falsificação de IP.

Comentários

Postar um comentário